Pytanie 1

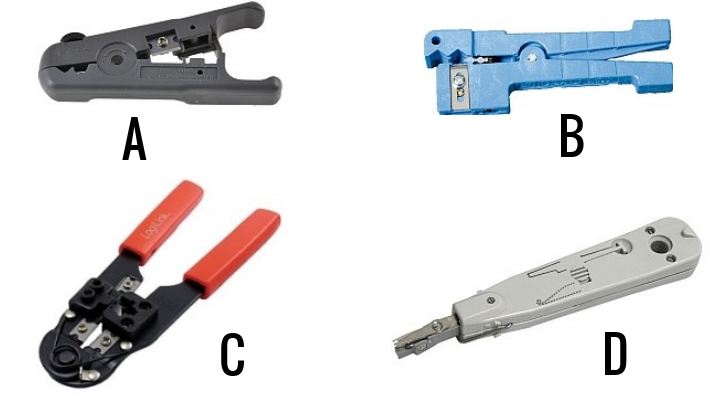

Jakie narzędzie wykorzystuje się do przytwierdzania kabla w module Keystone?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Jakie narzędzie wykorzystuje się do przytwierdzania kabla w module Keystone?

Jaki jest największy rozmiar pojedynczego datagramu IPv4, uwzględniając jego nagłówek?

Dane z HDD, którego sterownik silnika SM jest uszkodzony, można odzyskać

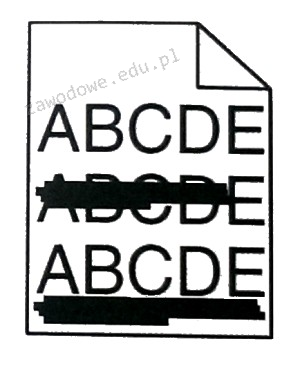

Jakie urządzenie ilustruje ten rysunek?

Aby aktywować funkcję S.M.A.R.T. dysku twardego, która odpowiada za monitorowanie i wczesne ostrzeganie przed awariami, należy skorzystać z

Jak w systemie Windows Professional można ustalić czas działania drukarki oraz jej uprawnienia do drukowania?

Który z trybów nie jest oferowany przez narzędzie lupa w systemie Windows?

Watomierz jest stosowany do pomiaru

Na diagramie zaprezentowano strukturę

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Aby aktywować lub dezaktywować usługi w zainstalowanej wersji systemu operacyjnego Windows, należy wykorzystać narzędzie

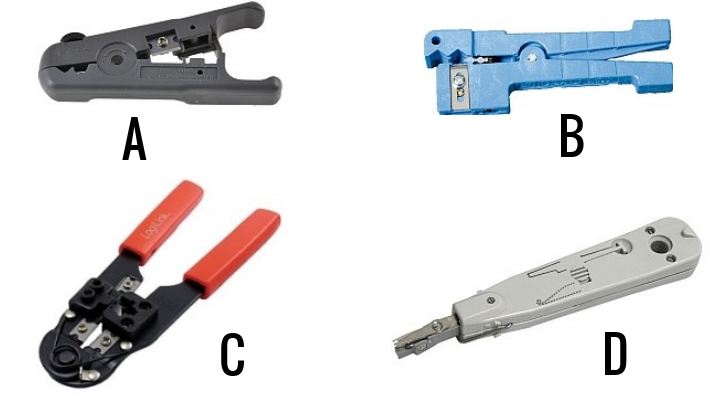

Jaką fizyczną topologię sieci komputerowej przedstawia ilustracja?

Jaki typ plików powinien być stworzony w systemie operacyjnym, aby zautomatyzować najczęściej wykonywane zadania, takie jak kopiowanie, utworzenie pliku lub folderu?

Jaka jest maska dla adresu IP 192.168.1.10/8?

Aby zatrzymać wykonywanie programu zapisanego w pliku wsadowym Windows do momentu naciśnięcia dowolnego klawisza, należy zastosować komendę

Korzystając z podanego urządzenia, możliwe jest przeprowadzenie analizy działania

Urządzenie sieciowe nazywane mostem (ang. bridge) to:

Którego narzędzia można użyć, aby prześledzić trasę, którą pokonują pakiety w sieciach?

Jakie działanie może skutkować nieodwracalną utratą danych w przypadku awarii systemu plików?

Adres fizyczny karty sieciowej AC-72-89-17-6E-B2 zapisany jest w formacie

Ile elektronów jest zgromadzonych w matrycy LCD?

Gniazdo LGA umieszczone na płycie głównej komputera stacjonarnego pozwala na zamontowanie procesora

Jaką funkcję pełni protokół ARP (Address Resolution Protocol)?

Jakie z podanych urządzeń stanowi część jednostki centralnej?

Zużyty sprzęt elektryczny lub elektroniczny, na którym znajduje się symbol zobrazowany na ilustracji, powinien być

Jaką normę wykorzystuje się przy okablowaniu strukturalnym w komputerowych sieciach?

Liczba 45(H) przedstawiona w systemie ósemkowym jest równa

ping 192.168.11.3 Jaką komendę należy wpisać w miejsce kropek, aby w systemie Linux wydłużyć domyślny odstęp czasowy między pakietami podczas używania polecenia ping?

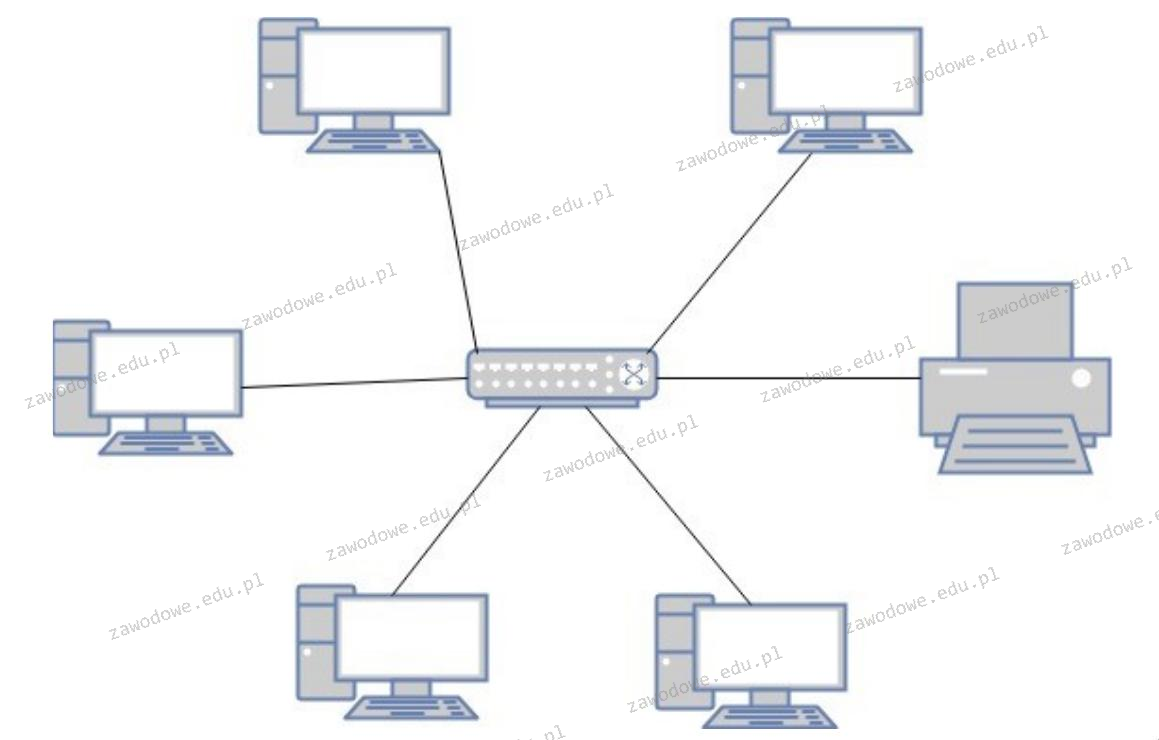

W dokumentacji technicznej procesora producent zamieścił wyniki analizy zrealizowanej przy użyciu programu CPU-Z. Z tych informacji wynika, że procesor dysponuje

IMAP to protokół

Rodzaje ataków mających na celu zakłócenie funkcjonowania aplikacji oraz procesów w urządzeniach sieciowych to ataki klasy

W systemie Linux narzędzie, które umożliwia śledzenie trasy pakietów od źródła do celu, pokazując procentowe straty oraz opóźnienia, to

Polecenie tar w systemie Linux służy do

Z jakim protokołem związane są terminy 'sequence number' oraz 'acknowledgment number'?

Sequence number: 117752 (relative sequence number) Acknowledgment number: 33678 (relative ack number) Header Length: 20 bytes Flags: 0x010 (ACK) Window size value: 258

Źródłem problemu z wydrukiem z przedstawionej na rysunku drukarki laserowej jest

Co oznacza określenie średni czas dostępu w dyskach twardych?

Wskaż procesor współpracujący z przedstawioną płytą główną.

W systemie Windows, aby założyć nową partycję podstawową, trzeba skorzystać z przystawki

W którym trybie działania procesora Intel x86 uruchamiane były aplikacje 16-bitowe?

Jaki protokół jest używany do ściągania wiadomości e-mail z serwera pocztowego na komputer użytkownika?