Pytanie 1

Aby skonfigurować wolumin RAID 5 w serwerze, wymagane jest co najmniej

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Aby skonfigurować wolumin RAID 5 w serwerze, wymagane jest co najmniej

Komputer A, który potrzebuje przesłać dane do komputera B działającego w sieci z innym adresem IP, najpierw wysyła pakiety do adresu IP

Znak handlowy dla produktów certyfikowanych według standardów IEEE 802.11 to

Trollowanie w Internecie polega na

Wykonując polecenie ipconfig /flushdns, można przeprowadzić konserwację urządzenia sieciowego, która polega na

Jakie polecenie w systemie Windows dedykowane dla stacji roboczej, umożliwia skonfigurowanie wymagań dotyczących logowania dla wszystkich użytkowników tej stacji roboczej?

Jaką maksymalną prędkość transferu danych umożliwia interfejs USB 3.0?

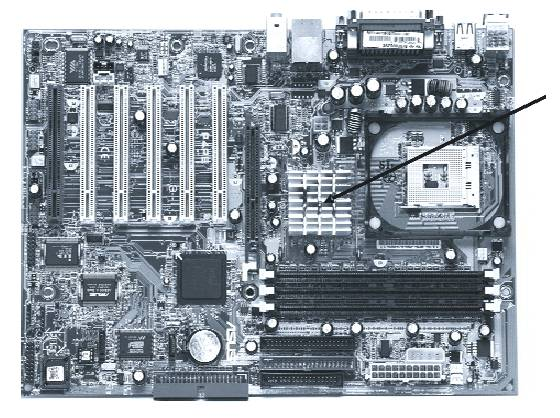

Na ilustracji pokazano płytę główną komputera. Strzałką wskazano

Zidentyfikuj najprawdopodobniejszą przyczynę pojawienia się komunikatu "CMOS checksum error press F1 to continue press DEL to setup" podczas uruchamiania systemu komputerowego?

Jakie informacje zwraca polecenie netstat -a w systemie Microsoft Windows?

W przypadku dysku twardego, w jakiej jednostce wyrażana jest wartość współczynnika MTBF (Mean Time Between Failure)?

Jest to najnowsza edycja klienta wieloplatformowego, docenianego przez użytkowników na całym świecie, serwera wirtualnej sieci prywatnej, umożliwiającego nawiązanie połączenia między hostem a komputerem lokalnym, obsługującego uwierzytelnianie z wykorzystaniem kluczy, certyfikatów, nazwy użytkownika oraz hasła, a także, w wersji dla Windows, dodatkowych zakładek. Który z programów został wcześniej opisany?

Pokazany zrzut ekranu dotyczy programu

Na ilustracji widać

Jak w systemie Windows Professional można ustalić czas działania drukarki oraz jej uprawnienia do drukowania?

Złośliwe oprogramowanie, które może umożliwić atak na zainfekowany komputer, np. poprzez otwarcie jednego z portów, to

Adres IP urządzenia umożliwiającego innym komputerom w sieci lokalnej dostęp do Internetu, to adres

Jaki adres IP należy do urządzenia funkcjonującego w sieci 10.0.0.0/17?

Komputer zarejestrowany w domenie Active Directory nie ma możliwości połączenia się z kontrolerem domeny, na którym znajduje się profil użytkownika. Jaki rodzaj profilu użytkownika zostanie utworzony na tym urządzeniu?

Jakie polecenie w systemie Linux przyzna możliwość zapisu dla wszystkich obiektów w /usr/share dla wszystkich użytkowników, nie modyfikując innych uprawnień?

Prawo osobiste twórcy do oprogramowania komputerowego

Obniżenie ilości jedynek w masce pozwala na zaadresowanie

Diagnostykę systemu Linux można przeprowadzić za pomocą komendy

| Thread(s) per core: | 1 |

| Core(s) per socket: | 4 |

| Socket(s): | 1 |

| NUMA node(s): | 1 |

Oprogramowanie przypisane do konkretnego komputera lub jego podzespołów, które uniemożliwia instalację na nowym sprzęcie zakupionym przez tego samego użytkownika, to

Jakiego materiału używa się w drukarkach tekstylnych?

Materiałem eksploatacyjnym, stosowanym w rzutniku multimedialnym, jest

Aby stworzyć nowego użytkownika o nazwie egzamin z hasłem qwerty w systemie Windows XP, należy wykorzystać polecenie

Jakie informacje można uzyskać za pomocą polecenia uname -s w systemie Linux?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Urządzenie przedstawione na obrazie jest przeznaczone do

Podczas pracy wskaźnik przewodowej myszy optycznej nie reaguje na przesuwanie urządzenia po padzie, dopiero po odpowiednim ułożeniu myszy kursor zaczyna zmieniać położenie. Objawy te wskazują na uszkodzenie

Jaką wartość liczbową reprezentuje zapis binarny 01010101?

Błędy systemu operacyjnego Windows spowodowane przez konflikty zasobów sprzętowych, takie jak przydział pamięci, przydział przerwań IRQ i kanałów DMA, najłatwiej jest wykryć za pomocą narzędzia

Jakie będą wydatki na materiały potrzebne do produkcji 20 kabli typu patchcord o długości 50 cm?

| Nazwa towaru | Cena jedn. brutto |

|---|---|

| wtyk RJ45 | 1,00 zł / szt. |

| koszulka ochronna na wtyk RJ45 | 1,00 zł / szt. |

| skrętka UTP | 1,20 zł / m |

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wybrania awaryjnego trybu uruchamiania systemu Windows. Mimo to klawiatura działa prawidłowo po uruchomieniu systemu w standardowym trybie. Co to sugeruje?

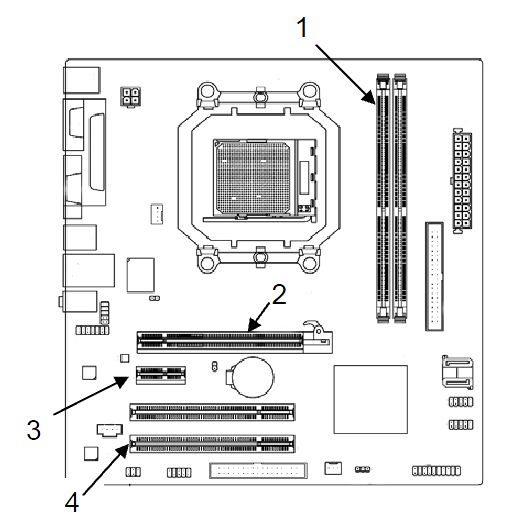

Na schemacie płyty głównej, gdzie można zamontować moduły pamięci RAM, gniazdo oznaczone cyfrą to

Które z poniższych poleceń systemu Windows generuje wynik przedstawiony na rysunku?

Aktywne połączenia Protokół Adres lokalny Obcy adres Stan TCP 192.168.1.20:49490 fra16s14-in-f3:https USTANOWIONO TCP 192.168.1.20:49519 fra16s08-in-f14:https USTANOWIONO TCP 192.168.1.20:49588 fra16s08-in-f14:https USTANOWIONO TCP 192.168.1.20:49599 fra15s12-in-f42:https CZAS_OCZEKIWANIA TCP 192.168.1.20:49689 fra07s28-in-f3:https CZAS_OCZEKIWANIA TCP 192.168.1.20:49732 fra15s12-in-f46:https USTANOWIONO TCP 192.168.1.20:49733 fra15s16-in-f14:https USTANOWIONO TCP 192.168.1.20:49743 fra16s07-in-f14:https USTANOWIONO TCP 192.168.1.20:49752 fra16s07-in-f14:https USTANOWIONO TCP 192.168.1.20:49753 fra16s08-in-f14:http USTANOWIONO TCP 192.168.1.20:49755 public102925:http USTANOWIONO TCP 192.168.1.20:49756 fra16s13-in-f1:https USTANOWIONO TCP 192.168.1.20:49759 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49760 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49761 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49762 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49763 fra16s06-in-f138:https USTANOWIONO TCP 192.168.1.20:49764 fra15s16-in-f3:https USTANOWIONO PS C:\Users\Administrator.SERVER.001> _

Które z kart sieciowych o podanych adresach MAC zostały wytworzone przez tego samego producenta?

Aby w systemie Windows ustawić właściwości wszystkich zainstalowanych urządzeń lub wyświetlić ich listę, należy użyć narzędzia

Termin określający zdolność do rozbudowy sieci to