Pytanie 1

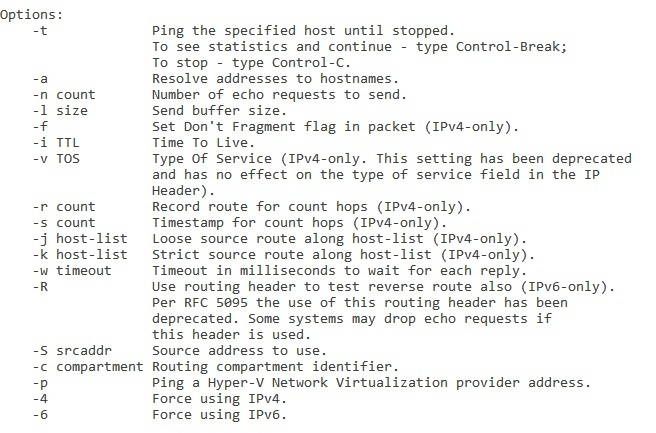

Aby wyświetlić przedstawione opcje polecenia ping, należy w wierszu polecenia systemu Windows zapisać

Wynik: 40/40 punktów (100,0%)

Wymagane minimum: 20 punktów (50%)

Aby wyświetlić przedstawione opcje polecenia ping, należy w wierszu polecenia systemu Windows zapisać

Jakie polecenie jest używane do ustawienia konfiguracji interfejsu sieciowego w systemie Linux?

Który z trybów nie jest dostępny dla narzędzia powiększenia w systemie Windows?

Thunderbolt jest typem interfejsu:

Podaj polecenie w systemie Windows Server, które umożliwia usunięcie jednostki organizacyjnej z katalogu.

Aby zminimalizować wpływ zakłóceń elektromagnetycznych na przesyłany sygnał w tworzonej sieci komputerowej, jakie rozwiązanie należy zastosować?

W jaki sposób powinno się wpisać w formułę arkusza kalkulacyjnego odwołanie do komórki B3, aby przy przenoszeniu tej formuły w inne miejsce arkusza odwołanie do komórki B3 pozostało stałe?

Jakie oprogramowanie należy zainstalować, aby serwer Windows mógł obsługiwać usługi katalogowe?

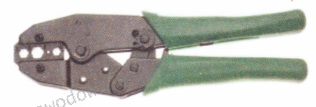

Do jakiego typu wtyków przeznaczona jest zaciskarka pokazana na ilustracji?

Chusteczki nasączone substancją o właściwościach antystatycznych służą do czyszczenia

Jakim protokołem komunikacyjnym, który gwarantuje niezawodne przesyłanie danych, jest protokół

Które z wymienionych mediów nie jest odpowiednie do przesyłania danych teleinformatycznych?

Proces, który uniemożliwia całkowicie odzyskanie danych z dysku twardego, to

Na przedstawionym schemacie wtyk (złącze męskie modularne) stanowi zakończenie kabla

Jakie polecenie w systemie Linux pozwala na wyświetlenie oraz edytowanie tablicy trasowania pakietów sieciowych?

Jakie polecenie w systemie Linux prawidłowo ustawia kartę sieciową, przypisując adres IP oraz maskę sieci dla interfejsu eth1?

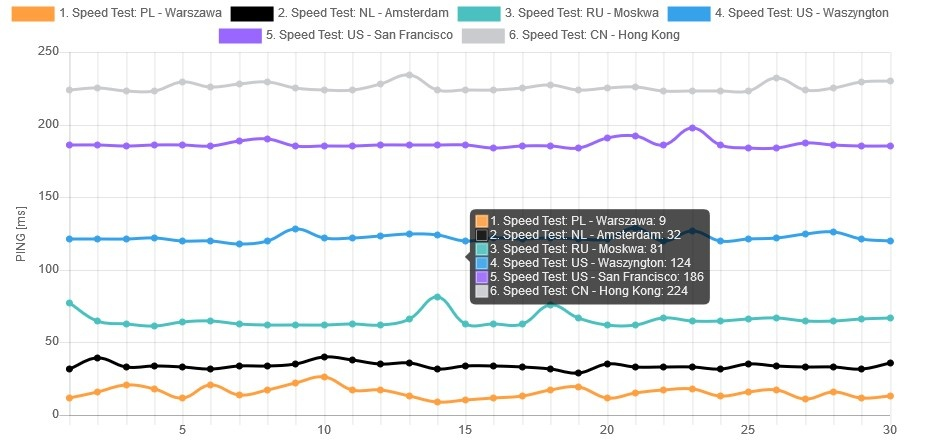

Przygotowując ranking dostawców łączy internetowych należy zwrócić uwagę, aby jak najmniejsze wartości miały parametry

Które wbudowane narzędzie systemu Windows pozwala rozwiązywać problemy z błędnymi sektorami i integralnością plików?

Element elektroniczny przedstawiony na ilustracji to:

Jaki jest maksymalny promień zgięcia przy montażu kabla U/UTP kat 5e?

Jakim sposobem zapisuje się dane na nośnikach BD-R?

Które z poniższych urządzeń jest przykładem urządzenia peryferyjnego wejściowego?

SuperPi to aplikacja używana do testowania

Bezpośrednio po usunięciu istotnych plików z dysku twardego, użytkownik powinien

Jakie będą wydatki na zakup kabla UTP kat.5e potrzebnego do stworzenia sieci komputerowej składającej się z 6 stanowisk, przy średniej odległości każdego stanowiska od przełącznika równiej 9m? Należy doliczyć m zapasu dla każdej linii kablowej, a cena za metr kabla wynosi 1,50 zł?

W systemie Linux polecenie chown służy do

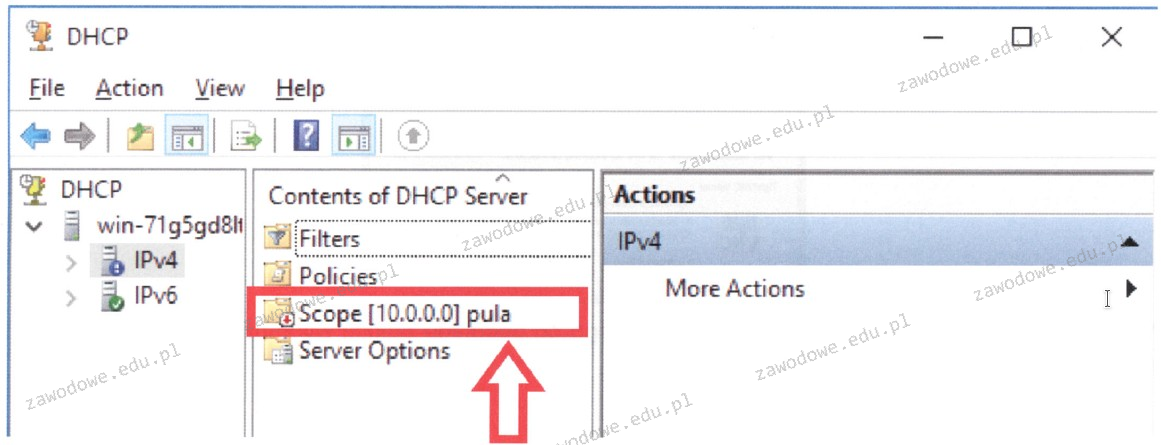

W systemie serwerowym Windows widoczny jest zakres adresów IPv4. Ikona umieszczona obok jego nazwy sugeruje, że

W systemie Windows po wykonaniu polecenia systeminfo nie otrzyma się informacji o

Zgodnie z ustawą z 14 grudnia 2012 roku o odpadach, wymagane jest

W oznaczeniu procesora INTEL CORE i7-4790 cyfra 4 oznacza

Jakie są poszczególne elementy adresu globalnego IPv6 typu unicast pokazane na ilustracji?

| IPv6 | ||

|---|---|---|

| 1 | 2 | 3 |

| 48 bitów | 16 bitów | 64 bity |

Jaką wartość przepustowości definiuje standard 1000Base-T?

Jakiego portu używa protokół FTP (File transfer Protocol)?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Dezaktywacja automatycznych aktualizacji systemu Windows skutkuje

W układzie SI jednostką, która mierzy napięcie, jest

Narzędzie pokazane na ilustracji jest używane do weryfikacji

Administrator systemu Linux wyświetlił zawartość katalogu /home/szkola w terminalu, uzyskując następujący rezultat: -rwx --x r-x 1 admin admin 25 04-09 15:17 szkola.txt. Następnie wydał polecenie

chmod ug=rw szkola.txt | lsJaki będzie rezultat tego działania, pokazany w oknie terminala?

Grupa protokołów, która charakteryzuje się wspólną metodą szyfrowania, to

Na podstawie przedstawionego na ilustracji okna aplikacji do monitorowania łącza internetowego można określić