Pytanie 1

Wskaż termin, który w języku angielskim odnosi się do "testów wydajnościowych"?

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Wskaż termin, który w języku angielskim odnosi się do "testów wydajnościowych"?

W standardzie dokumentacji testów oprogramowania IEEE 829-1998 opisany jest dokument, który zawiera dane o tym, jakie przypadki testowe były wykorzystane, przez kogo i czy zakończyły się sukcesem. Co to jest?

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

Które z podejść do tworzenia aplikacji najlepiej uwzględnia przyszłe zmiany w funkcjonalności?

Jaką rolę pełni instrukcja throw w języku C++?

Które z poniższych pojęć nie jest związane z React.js?

Co oznacza termin 'immutability' w programowaniu funkcyjnym?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

W języku C# szablon List zapewnia funkcjonalność listy. Z tworzenia obiektu typu List wynika, że jego składnikami są:

List<int> wykaz = new List<int>();

Jakie cechy powinien posiadać skuteczny negocjator?

Jakie środowisko jest natywne do tworzenia aplikacji desktopowych w języku C#?

Jaki protokół komunikacyjny jest używany w aplikacjach IoT (Internet of Things)?

Jakie metody umożliwiają przesyłanie danych z serwera do aplikacji front-end?

Jakie zdarzenie jest wywoływane, gdy kliknięta zostaje myszą nieaktywna kontrolka lub okno?

Które narzędzie służy do automatyzacji procesu budowania aplikacji?

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

Jaką istotną właściwość ma algorytm rekurencyjny?

W zamieszczonym fragmencie kodu Java wskaż nazwę zmiennej, która może przechować wartość 'T'.

int zm1;

float zm2;

char zm3;

boolean zm4;

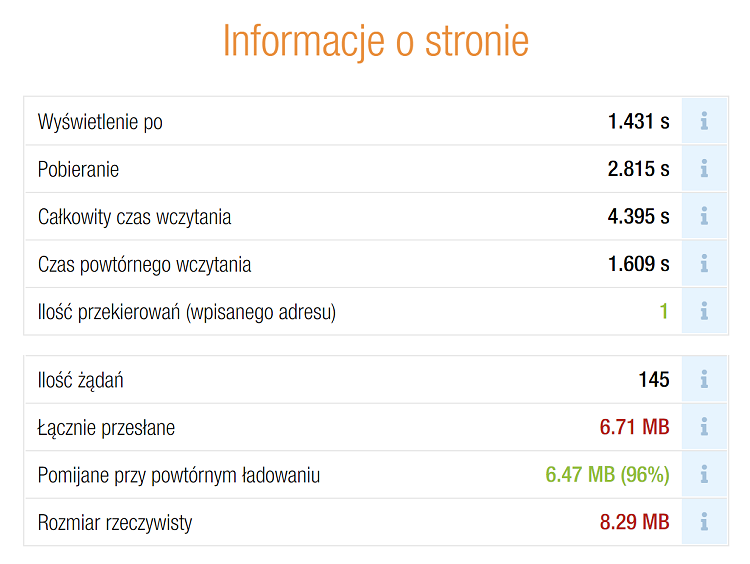

Zaprezentowany diagram ilustruje wyniki przeprowadzonych testów:

Które słowo kluczowe w C++ służy do definiowania klasy nadrzędnej?

W metodach klasy GoldCustomer dostępne są tylko pola

public class Customer { public string Name; protected int Id; private int Age; } public class GoldCustomer: Customer { private GoldPoints: int; }

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

Które z wymienionych działań stanowi zagrożenie dla emocjonalnego dobrostanu człowieka w sieci?

W podanym fragmencie kodu Java wskaż, która zmienna może przechować wartość "T":

int zm1; float zm2; char zm3; boolean zm4;

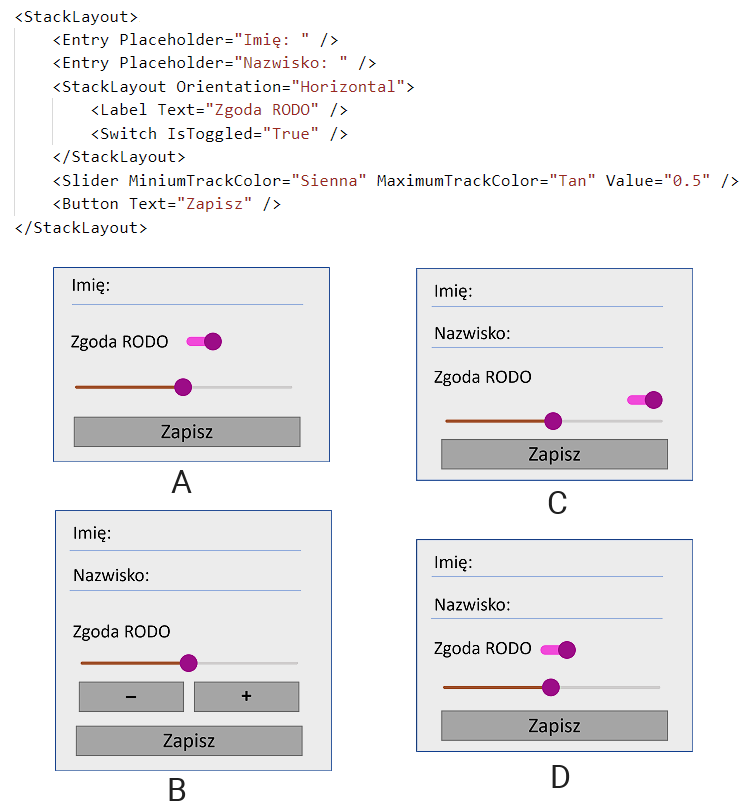

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

W jaki sposób można ograniczyć problemy społeczne wynikające z nadmiernego używania internetu?

Jakie jest oznaczenie normy międzynarodowej?

Na podstawie zamieszczonego fragmentu kodu można stwierdzić, że element o nazwie rysunek jest

MojaKlasa obj1 = new MojaKlasa(); obj1.rysunek();

Który z wymienionych poniżej przykładów ilustruje prawidłowy szkielet zarządzania wyjątkami w języku C++?

Która z poniższych metod HTTP służy do aktualizacji zasobu?

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

W jaki sposób można załadować tylko komponent z biblioteki React?

Który język programowania jest używany do stylizacji stron internetowych?

Co to jest JWT (JSON Web Token)?

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

| Resize string Resizes the string to a length of n characters. If n is smaller than the current string length, the current value is shortened to its first n character, removing the characters beyond the nth. If n is greater than the current string length, the current content is extended by inserting at the end as many characters as needed to reach a size of n. If c is specified, the new elements are initialized as copies of c; otherwise, they are value-initialized characters (null characters). Parameters n New string length, expressed in number of characters. size_t is an unsigned integral type (the same as member type string::size_type). c Character used to fill the new character space added to the string (in case the string is expanded). Źródło: http://www.cplusplus.com/reference/string/string/resize/ |

Która z metodologii w zarządzaniu projektami umożliwia łatwe dostosowywanie się do zmieniających się potrzeb klienta?

Jak wygląda kod uzupełnienia do dwóch dla liczby -5 w formacie binarnym przy użyciu 8 bitów?

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji: