Pytanie 1

Który z parametrów czasowych w pamięci RAM określany jest jako czas dostępu?

Wynik: 9/40 punktów (22,5%)

Wymagane minimum: 20 punktów (50%)

Który z parametrów czasowych w pamięci RAM określany jest jako czas dostępu?

Aby zapobiec uszkodzeniom układów scalonych przy serwisie sprzętu komputerowego, należy korzystać z

Atak DDoS (ang. Disributed Denial of Service) na serwer doprowadzi do

Urządzenie pokazane na ilustracji ma na celu

Zgodnie z normą TIA/EIA-568-B.1 kabel UTP 5e z przeplotem powstaje poprzez zamianę lokalizacji w wtyczce 8P8C następujących par żył (odpowiednio według kolorów):

Jakie polecenie w systemach operacyjnych Windows służy do prezentacji konfiguracji interfejsów sieciowych?

Ustawienia wszystkich kont użytkowników na komputerze znajdują się w gałęzi rejestru oznaczonej akronimem

Oblicz koszt realizacji okablowania strukturalnego od 5 punktów abonenckich do panelu krosowego, wliczając wykonanie kabli łączących dla stacji roboczych. Użyto przy tym 50 m skrętki UTP. Każdy punkt abonencki posiada 2 gniazda typu RJ45.

| Materiał | Jednostka | Cena |

|---|---|---|

| Gniazdo podtynkowe 45x45, bez ramki, UTP 2xRJ45 kat.5e | szt. | 17 zł |

| UTP kabel kat.5e PVC 4PR 305m | karton | 305 zł |

| RJ wtyk UTP kat.5e beznarzędziowy | szt. | 6 zł |

Jakie urządzenie w sieci lokalnej nie wydziela segmentów sieci komputerowej na kolizyjne domeny?

Jakie narzędzie będzie najbardziej odpowiednie do delikatnego wygięcia blachy obudowy komputera oraz przykręcenia śruby montażowej w trudno dostępnej lokalizacji?

Wymogi działalności przedsiębiorstwa nakładają konieczność używania systemów plików, które zapewniają wysoki poziom zabezpieczeń oraz umożliwiają szyfrowanie informacji. W związku z tym należy wybrać system operacyjny Windows

Narzędzie System Image Recovery dostępne w zaawansowanych opcjach uruchamiania systemu Windows 7 pozwala na

Podczas instalacji systemu operacyjnego Linux należy wybrać odpowiedni typ systemu plików

Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

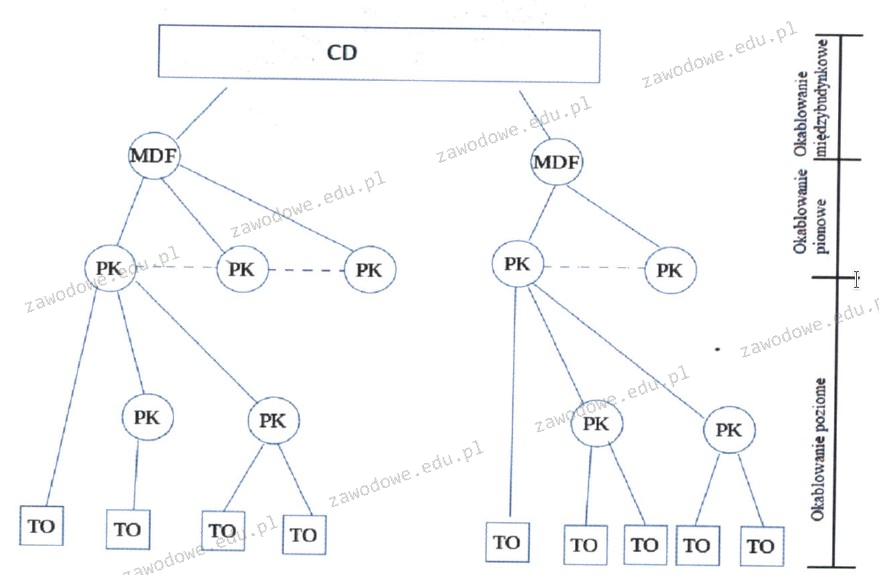

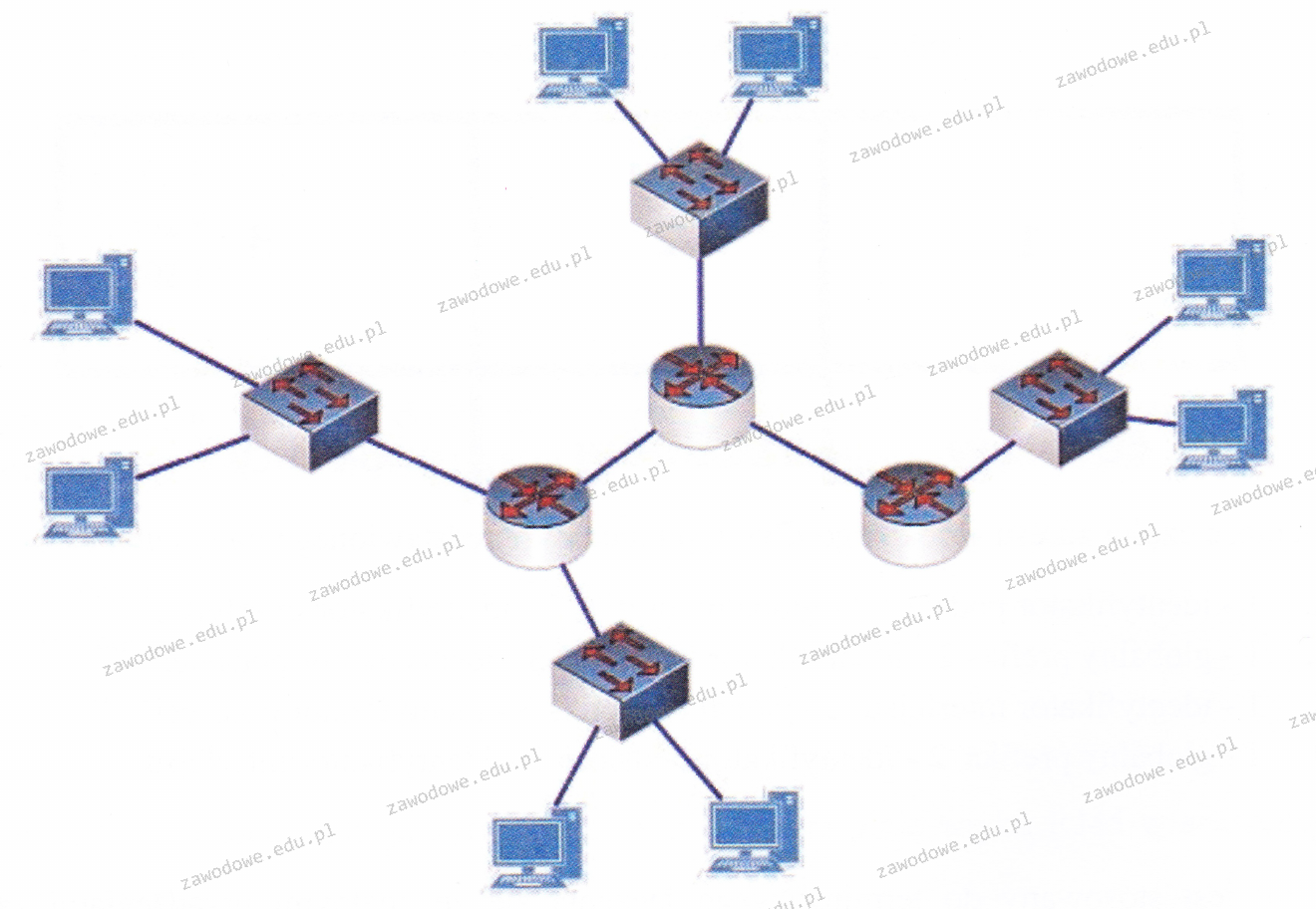

Na zaprezentowanym schemacie logicznym sieci przedstawiono

Użytkownik systemu Windows może logować się na każdym komputerze w sieci, korzystając z profilu, który jest przechowywany na serwerze i może być zmieniany przez użytkownika. Jak nazywa się ten profil?

Aby wyświetlić informacje o systemie Linux w terminalu, jakie polecenie należy wprowadzić?

Linux egeg-deeesktop 4.8.0-36-generic #36~16.04.1-Ubuntu SMP Sun Feb 5 09:39:41 UTC 2017 i686 i686 i686 GNU/Linux

Jakie polecenie w systemie operacyjnym Linux służy do prezentowania konfiguracji interfejsów sieciowych?

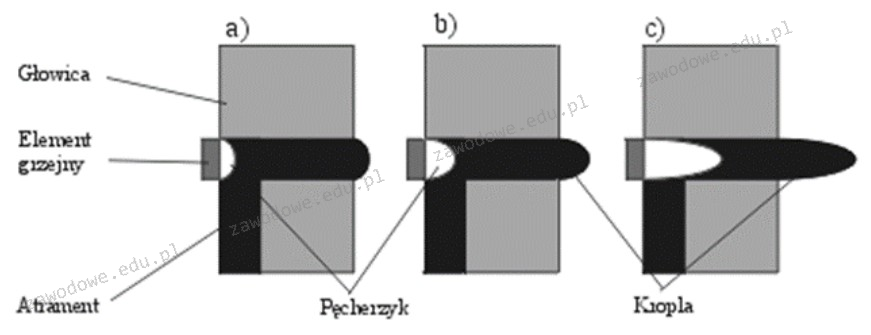

Rysunek ilustruje sposób działania drukarki

Przedstawiony moduł pamięci należy zamontować na płycie głównej w gnieździe

Jaką liczbę podwójnych gniazd RJ45 należy zainstalować w pomieszczeniu o wymiarach 8 x 5 m, aby spełniać wymagania normy PN-EN 50173?

Brak odpowiedzi na to pytanie.

Co oznacza standard 100Base-T?

Brak odpowiedzi na to pytanie.

Wskaż zdanie, które jest nieprawdziwe:

Brak odpowiedzi na to pytanie.

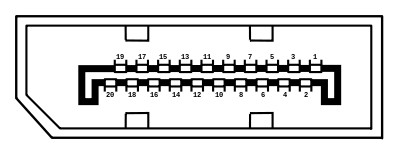

Na ilustracji ukazano port

Brak odpowiedzi na to pytanie.

Usługa umożliwiająca przechowywanie danych na zewnętrznym serwerze, do którego dostęp możliwy jest przez Internet to

Brak odpowiedzi na to pytanie.

Administrator powinien podzielić sieć o adresie 193.115.95.0 z maską 255.255.255.0 na 8 równych podsieci. Jaką maskę sieci powinien wybrać administrator?

Brak odpowiedzi na to pytanie.

Ile symboli switchy i routerów znajduje się na schemacie?

Brak odpowiedzi na to pytanie.

Usługa odpowiedzialna za konwersję nazw domen na adresy sieciowe to

Brak odpowiedzi na to pytanie.

Plik zajmuje 2KB. Jakie to jest?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Jakie są nazwy licencji, które umożliwiają korzystanie z programu w pełnym zakresie, ale ograniczają liczbę uruchomień do określonej, niewielkiej ilości od momentu instalacji?

Brak odpowiedzi na to pytanie.

Aby zminimalizować wpływ zakłóceń elektromagnetycznych na przesyłany sygnał w tworzonej sieci komputerowej, jakie rozwiązanie należy zastosować?

Brak odpowiedzi na to pytanie.

Do monitorowania aktywnych połączeń sieciowych w systemie Windows służy polecenie

Brak odpowiedzi na to pytanie.

Aby zwiększyć bezpieczeństwo osobistych danych podczas przeglądania stron internetowych, warto dezaktywować w ustawieniach przeglądarki

Brak odpowiedzi na to pytanie.

Recykling można zdefiniować jako

Brak odpowiedzi na to pytanie.

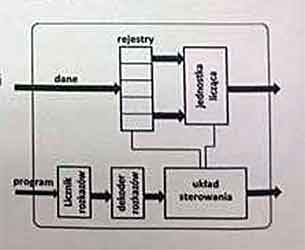

Rejestry widoczne na diagramie procesora mają rolę

Brak odpowiedzi na to pytanie.

Jakie są zasadnicze różnice pomiędzy poleceniem ps a poleceniem top w systemie Linux?

Brak odpowiedzi na to pytanie.

Który z wymienionych systemów operacyjnych nie obsługuje wielozadaniowości?

Brak odpowiedzi na to pytanie.

Która z anten charakteryzuje się najwyższym zyskiem energetycznym oraz pozwala na nawiązywanie połączeń na dużą odległość?

Brak odpowiedzi na to pytanie.

Maksymalna długość łącza światłowodowego używanego do przesyłania danych w standardzie 10GBASE-SR wynosi

Brak odpowiedzi na to pytanie.