Pytanie 1

Thunderbolt stanowi interfejs

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Thunderbolt stanowi interfejs

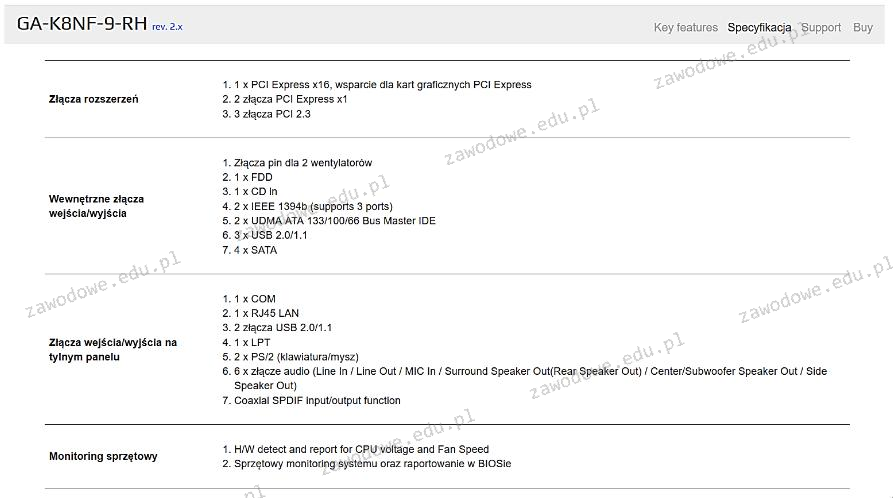

Na przedstawionym rysunku znajduje się fragment dokumentacji technicznej płyty głównej GA-K8NF-9-RH rev. 2.x. Z tego wynika, że maksymalna liczba kart rozszerzeń, które można zamontować (pomijając interfejs USB), wynosi

W dokumentacji płyty głównej podano informację "wsparcie dla S/PDIF Out". Co to oznacza w kontekście tej płyty głównej?

Która z liczb w systemie dziesiętnym jest poprawną reprezentacją liczby 10111111 (2)?

Thunderbolt to interfejs

Które urządzenie pomiarowe wykorzystuje się do określenia wartości napięcia w zasilaczu?

W systemie Linux polecenie chown służy do

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Tryb działania portu równoległego, oparty na magistrali ISA, pozwalający na transfer danych do 2.4 MB/s, przeznaczony dla skanerów i urządzeń wielofunkcyjnych, to

W systemie operacyjnym Fedora foldery domowe użytkowników znajdują się w folderze

Aby zmontować komputer z poszczególnych elementów, korzystając z obudowy SFF, trzeba wybrać płytę główną w formacie

Miarą wyrażaną w decybelach, która określa różnicę pomiędzy mocą sygnału wysyłanego w parze zakłócającej a mocą sygnału generowanego w parze zakłócanej, jest

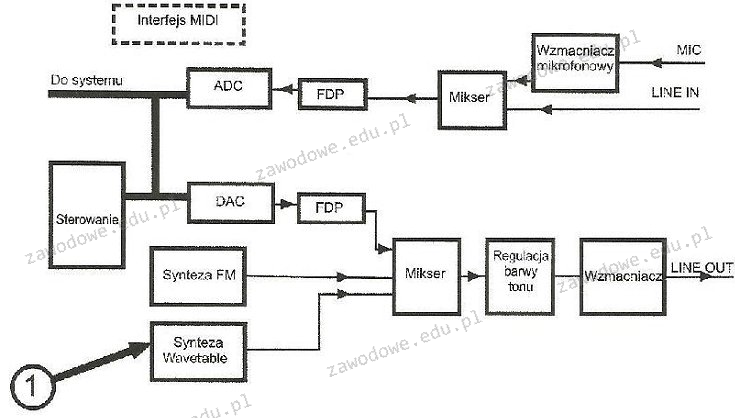

Element wskazany cyfrą 1 na diagramie karty dźwiękowej?

Jakie polecenie w systemie Linux jest używane do planowania zadań?

W systemie Windows, gdzie należy ustalić wymagania dotyczące złożoności hasła?

W jednostce ALU w akumulatorze zapisano liczbę dziesiętną 500. Jaką ona ma binarną postać?

Która z usług pozwala na zdalne zainstalowanie systemu operacyjnego?

Jaką kwotę będzie trzeba zapłacić za wymianę karty graficznej w komputerze, jeżeli jej koszt wynosi 250zł, czas wymiany to 80 minut, a każda rozpoczęta roboczogodzina to 50zł?

Do jakiego celu służy program fsck w systemie Linux?

Liczba 5110 w zapisie binarnym wygląda jak

Sprzęt używany w sieciach komputerowych, posiadający dedykowane oprogramowanie do blokowania nieautoryzowanego dostępu do sieci, to

Proces zapisu na nośnikach BD-R realizowany jest przy użyciu

Jaki protokół sieciowy używa portu 53?

Jak nazywa się technika modyfikowania ramek sieciowych polegająca na oznaczaniu ich identyfikatorem sieci VLAN nadawcy według standardu IEEE 802.1Q?

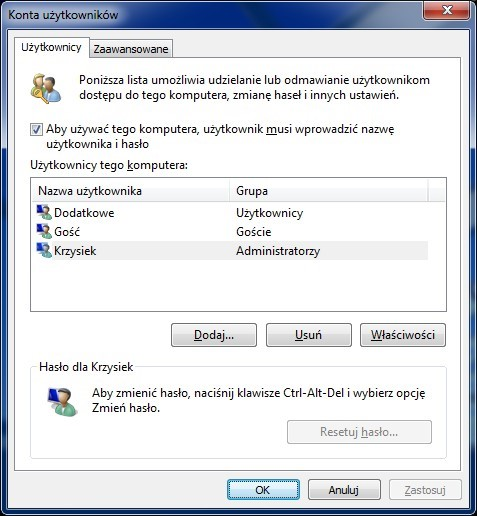

W systemach Windows istnieje możliwość przypisania użytkownika do dowolnej grupy za pomocą panelu

Protokół TCP (Transmission Control Protocol) funkcjonuje w trybie

Dostarczanie błędnych napięć do płyty głównej może spowodować

Rejestry procesora są resetowane poprzez

Aby przetestować funkcjonowanie serwera DNS w systemach Windows Server, można skorzystać z narzędzia nslookup. Jeśli w poleceniu podamy nazwę komputera, np. nslookup host.domena.com, to dojdzie do weryfikacji

Jak brzmi pełna wersja adresu IPv6 2001:0:db8::1410:80ab?

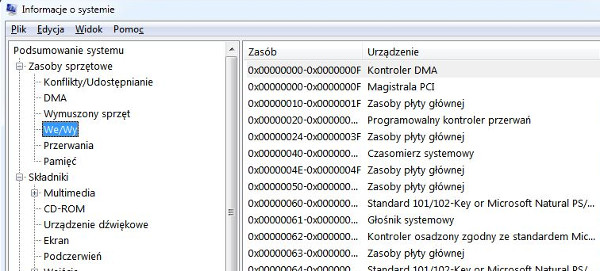

W jakim systemie numerycznym przedstawione są zakresy We/Wy na ilustracji?

Jakiego rodzaju papieru należy użyć, aby wykonać "naprasowankę" na T-shircie z własnym zdjęciem przy pomocy drukarki atramentowej?

Jaką liczbę podwójnych gniazd RJ45 należy zainstalować w pomieszczeniu o wymiarach 8 x 5 m, aby spełniać wymagania normy PN-EN 50173?

Jakie złącze jest przypisane do kategorii 7?

Które z podanych poleceń w systemie Windows XP umożliwia sprawdzenie aktualnej konfiguracji adresu IP systemu Windows?

Jakie aktywne urządzenie pozwoli na nawiązanie połączenia z lokalną siecią dla 15 komputerów, drukarki sieciowej oraz rutera, wykorzystując kabel UTP?

Schemat ilustruje fizyczną strukturę

Aby umożliwić połączenie między urządzeniem mobilnym a komputerem za pomocą interfejsu Bluetooth, co należy zrobić?

Najwyższy stopień zabezpieczenia sieci bezprzewodowej zapewnia szyfrowanie

Aby uruchomić przedstawione narzędzie systemu Windows, należy użyć polecenia