Pytanie 1

Podstawowy rekord uruchamiający na dysku twardym to

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Podstawowy rekord uruchamiający na dysku twardym to

Który z protokołów w systemach operacyjnych Linux jest używany w sieciach lokalnych?

Ustawa z dnia 14 grudnia 2012 roku dotycząca odpadów zobowiązuje

Symbol umieszczony na obudowie komputera stacjonarnego informuje o zagrożeniu przed

W systemach Windows XP Pro/ Windows Vista Bizness/Windows 7 Pro/Windows 8 Pro, rozwiązaniem zapewniającym poufność danych dla użytkowników korzystających z jednego komputera, których informacje mogą być wykorzystywane wyłącznie przez nich, jest

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Podczas pracy wskaźnik przewodowej myszy optycznej nie reaguje na przesuwanie urządzenia po padzie, dopiero po odpowiednim ułożeniu myszy kursor zaczyna zmieniać położenie. Objawy te wskazują na uszkodzenie

Aby chronić systemy sieciowe przed atakami z zewnątrz, należy zastosować

Jaki adres IPv4 wykorzystuje się do testowania protokołów TCP/IP na jednym hoście?

W celu doboru właściwej aktualizacji oprogramowania dla punktu dostępowego można skorzystać z identyfikacji

Dostosowywanie parametrów TCP/IP hosta w oparciu o adres MAC karty sieciowej to funkcjonalność jakiego protokołu?

Jakie urządzenie powinno być użyte, aby poprawić zasięg sieci bezprzewodowej w obiekcie?

Co jest efektem polecenia ipconfig /release?

Jakie urządzenie stosuje technikę polegającą na wykrywaniu zmian w pojemności elektrycznej podczas manipulacji kursorem na monitorze?

W jakiej fizycznej topologii sieci komputerowej każdy węzeł ma łączność fizyczną z każdym innym węzłem w sieci?

Który zakres adresów IPv4 jest poprawnie przypisany do danej klasy?

| Zakres adresów IPv4 | Klasa adresu IPv4 | |

|---|---|---|

| A. | 1.0.0.0 ÷ 127.255.255.255 | A |

| B. | 128.0.0.0 ÷ 191.255.255.255 | B |

| C. | 192.0.0.0 ÷ 232.255.255.255 | C |

| D. | 233.0.0.0 ÷ 239.255.255.255 | D |

Zasadniczym sposobem zabezpieczenia danych przechowywanych na serwerze jest

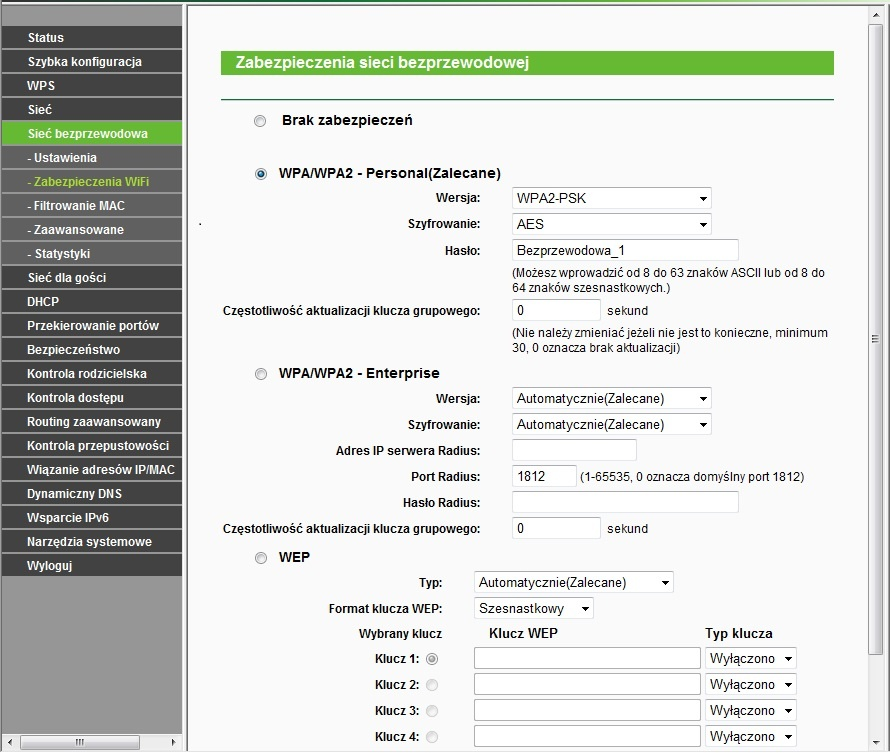

Na ilustracji przedstawiono konfigurację dostępu do sieci bezprzewodowej, która dotyczy

Sprzętem, który umożliwia wycinanie wzorów oraz grawerowanie w różnych materiałach, takich jak drewno, szkło i metal, jest ploter

Zapisany symbol dotyczy urządzeń

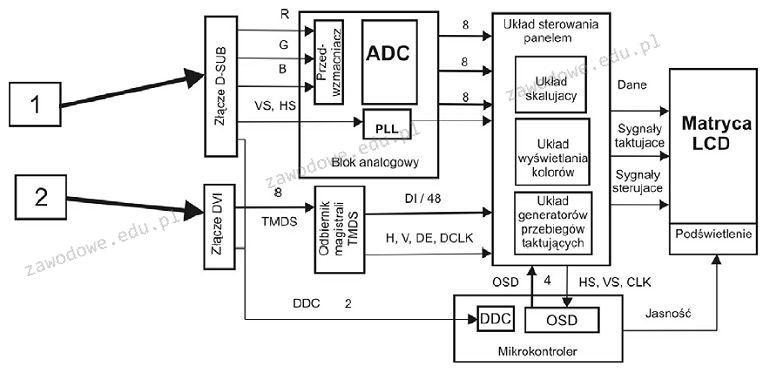

Które z połączeń zaznaczonych strzałkami na diagramie monitora stanowi wejście cyfrowe?

Jakie znaczenie ma skrót MBR w kontekście technologii komputerowej?

Aby aktywować tryb awaryjny w systemach z rodziny Windows, w trakcie uruchamiania komputera trzeba nacisnąć klawisz

Na stronie wydrukowanej na drukarce laserowej pojawiają się jaśniejsze i ciemniejsze obszary. Aby rozwiązać problemy z nieciągłością i jakością wydruku, należy

Na którym z zewnętrznych nośników danych nie dojdzie do przeniknięcia wirusa podczas przeglądania jego zawartości?

Która część stanowi treść dokumentacji powykonawczej?

Aby utworzyć kolejną partycję w systemie Windows, można skorzystać z narzędzia

Dokumentacja końcowa dla planowanej sieci LAN powinna między innymi zawierać

Która norma odnosi się do okablowania strukturalnego?

Który z protokołów umożliwia bezpieczne połączenie klienta z zachowaniem anonimowości z witryną internetową banku?

Aby przywrócić dane, które zostały usunięte dzięki kombinacji klawiszy Shift+Delete, trzeba

Jakiego narzędzia należy użyć do zakończenia końcówek kabla UTP w module keystone z złączami typu 110?

Określ zakres adresów IP z klasy A, który wykorzystywany jest do adresacji prywatnej w sieciach komputerowych?

Liczba heksadecymalna 1E2F(16) w systemie oktalnym jest przedstawiana jako

Jaka jest maksymalna liczba hostów, które można przypisać w sieci o adresie IP klasy B?

Która z wymienionych czynności konserwacyjnych drukarek dotyczy tylko drukarki laserowej?

Jaki jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz 26-bitową maską?

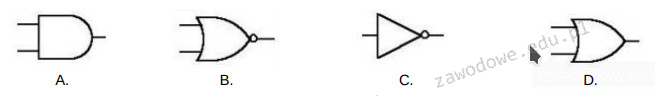

Wskaź rysunek ilustrujący symbol bramki logicznej NOT?

Zakres operacji we/wy dla kontrolera DMA w notacji heksadecymalnej wynosi 0094-009F, a w systemie dziesiętnym?

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?