Pytanie 1

Narzędzie diskmgmt.msc w systemie MMC (Microsoft Management Console) pozwala na

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Narzędzie diskmgmt.msc w systemie MMC (Microsoft Management Console) pozwala na

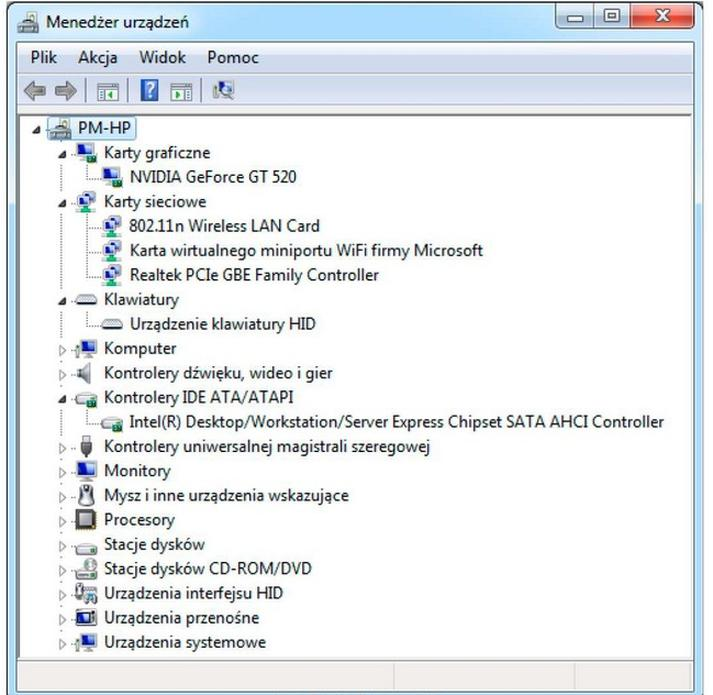

Jakie czynności należy wykonać po instalacji systemu operacyjnego Windows 7, aby zweryfikować, czy sprzęt komputerowy został prawidłowo zainstalowany?

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

Jak działa macierz RAID1 wykorzystana w serwerze?

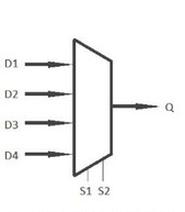

Na rysunku przedstawiono pole komutacyjne

Różne składniki tej samej informacji mogą być przesyłane różnymi trasami w komutacji

Który z poniższych protokołów pełni funkcję protokołu routingu?

Jaki adres sieciowy odpowiada hostowi 10.132.171.25/18?

Co oznacza komunikat w kodzie tekstowym Keybord is locked out – Unlock the key w procesie POST BIOS-u marki Phoenix?

System oceniający i kontrolujący działanie dysku twardego to

Do jakiej klasy przynależy adres IPv4 17.10.0.0?

Która funkcja centrali zajmuje się sprawdzaniem stanu wszystkich połączeń do niej podłączonych?

Jaką rolę odgrywa parametr boot file name w serwerze DHCP?

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?

Często do skonfigurowania systemu operacyjnego Linux niezbędne są określone uprawnienia użytkownika o nazwie

Jakie polecenie kontrolujące w skrypcie wsadowym spowoduje wyłączenie widoczności realizowanych komend?

Weryfikację ustawień protokołu TCP/IP w systemie Windows XP można przeprowadzić za pomocą komendy

Ile razy zestaw kluczy stosowanych w procesie uwierzytelniania abonenta oraz sieci może być wykorzystany podczas różnych połączeń w systemie UMTS (Universal Mobile Telecommunications System)?

Zrzut ekranowy przedstawiony na rysunku informuje o tym, że w systemie

W obrębie sieci WLAN możemy wyróżnić następujące rodzaje topologii:

Jakie typy routerów powinny być używane do łączenia różnych systemów autonomicznych?

Na rysunku przedstawiono symbol graficzny

Praktykant zrealizował staż u lokalnego dostawcy internetu. Jego zadaniem było podzielenie niewykorzystanych adresów IP na podsieci: 4, 8 oraz 16 adresowe. Praktykant zaprezentował 4 różne warianty podziału. Która z tych wersji jest właściwa według zasad rutingu?

Który protokół rutingu wykorzystuje algorytm Dijkstry do obliczania najkrótszej ścieżki, tzw. najlepszej trasy, do sieci docelowych?

Wskaź na kluczową właściwość protokołów trasowania, które stosują algorytm wektora odległości (ang. distance-vector)?

Zgodnie z protokołem IPv6 każdy interfejs sieciowy powinien posiadać adres link-local. Który prefiks określa adresy typu link-local?

Konfiguracja w centrali abonenckiej usługi, która pozwala na wykonywanie połączeń na numer wewnętrzny bez pomocy telefonistki, polega na właściwym ustawieniu

Koncentrator (ang. hub) jest urządzeniem

Brak odpowiedzi na to pytanie.

Jaki prefiks maski powinien wybrać dostawca internetu, aby z adresu IPv4 74.0.0.0 /8 uzyskać dokładnie 32 podsieci?

Brak odpowiedzi na to pytanie.

Jakie jest zastosowanie programu traceroute w systemach Unix?

Brak odpowiedzi na to pytanie.

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

Brak odpowiedzi na to pytanie.

Który z poniższych adresów jest adresem niepublicznym?

Brak odpowiedzi na to pytanie.

Która sekcja BIOS-u producenta AWARD definiuje sposób prezentacji obrazu na wyświetlaczu oraz standard zainstalowanej karty graficznej?

Brak odpowiedzi na to pytanie.

Jaką technologię stosuje się do automatycznej identyfikacji i instalacji urządzeń?

Brak odpowiedzi na to pytanie.

Stacja robocza jest częścią sieci lokalnej o adresie IP 192.168.0.0/25. W ustawieniach protokołu TCP/IP jako maskę podsieci należy wybrać

Brak odpowiedzi na to pytanie.

Podczas ustawiania protokołu OSPF maska jest podawana w formie odwrotnej (wildcard mask). Jaką wartość ma maska odwrotna dla podsieci 255.255.252.0?

Brak odpowiedzi na to pytanie.

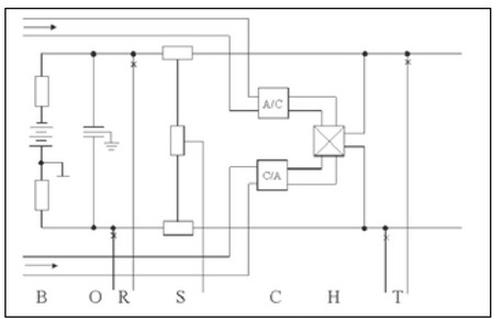

Na rysunku przedstawiono schemat funkcjonalny

Brak odpowiedzi na to pytanie.

W BIOS-ie komputera w ustawieniach "Boot Sequence" przypisane są następujące wartości:

First Boot Device: Removable Device

Second Boot Device: ATAPI CD-ROM

Third Boot Device: Hard Drive

Jaką kolejność ma proces przeszukiwania zainstalowanych urządzeń w celu zlokalizowania sektora startowego?

Brak odpowiedzi na to pytanie.

Tabela przedstawia fragment dokumentacji technicznej drukarki dotyczący jej interfejsów zewnętrznych. W jaki sposób może być podłączona ta drukarka?

|

Brak odpowiedzi na to pytanie.

Co jest głównym celem stosowania protokołu VLAN?

Brak odpowiedzi na to pytanie.