Pytanie 1

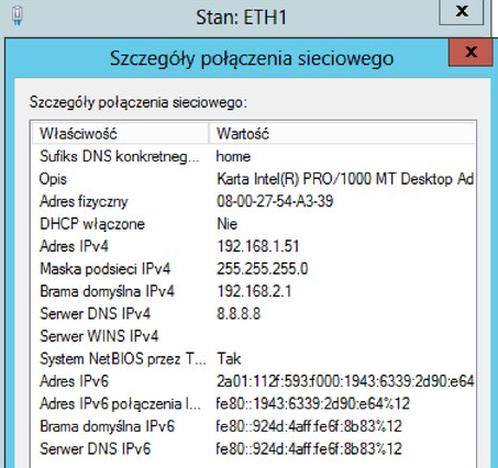

Na rysunku jest przedstawiona konfiguracja interfejsu sieciowego komputera. Komputer może się łączyć z innymi komputerami w sieci lokalnej, ale nie może się połączyć z ruterem i siecią rozległą. Jeżeli maska podsieci IPv4 jest prawidłowa, to błędny jest adres

Brak odpowiedzi na to pytanie.

Odpowiedź na pytanie o bramę domyślną jest całkiem na miejscu. Komputer z adresem IPv4 192.168.1.51 i maską 255.255.255.0 jest w sieci lokalnej 192.168.1.0/24. Natomiast adres bramy domyślnej, czyli 192.168.2.1, należy do innej podsieci (192.168.2.0/24), co powoduje, że komputer nie ma możliwości połączenia się z ruterem i siecią WAN. To trochę jak z telefonem - jeśli masz numer z innej sieci, nie możesz zadzwonić. Podstawową zasadą podczas konfiguracji sieci jest to, żeby wszystkie adresy IP i brama były w tej samej podsieci, wtedy wszystko działa sprawnie. Dobrze jest również pamiętać o poprawnej masce podsieci, bo to kluczowa rzecz w komunikacji z innymi urządzeniami. Na przykład, wszystkie komputery w lokalnej sieci powinny mieć adresy z tej samej klasy, aby mogły się bez problemu komunikować.