Pytanie 1

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalacji w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalacji w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

Kto jest odpowiedzialny za alokację czasu procesora dla konkretnych zadań?

Na ilustracji widoczny jest symbol graficzny

Które z poniższych stwierdzeń dotyczących konta użytkownika Active Directory w systemie Windows jest prawdziwe?

Co umożliwia połączenie trunk dwóch przełączników?

Który z poniższych adresów stanowi adres rozgłoszeniowy dla sieci 172.16.64.0/26?

Standard IEEE 802.11 określa typy sieci

Jaką sumę należy zapłacić za wymianę karty graficznej w komputerze, jeżeli cena karty wynosi 250 zł, a czas wymiany przez pracownika serwisu to 80 minut, przy czym każda rozpoczęta godzina pracy kosztuje 50 zł?

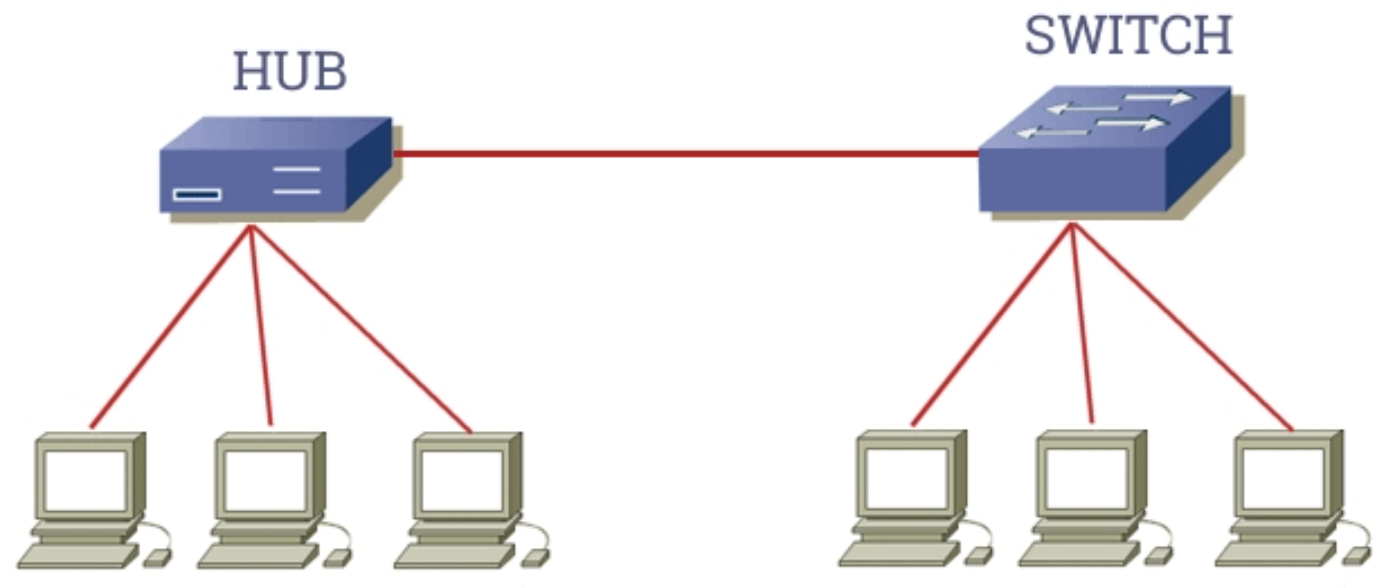

Ile domen kolizyjnych występuje w sieci pokazanej na rysunku?

Aby aktywować funkcję S.M.A.R.T. dysku twardego, która odpowiada za monitorowanie i wczesne ostrzeganie przed awariami, należy skorzystać z

Adres IP (ang. Internet Protocol Address) to

Przydzielanie przestrzeni dyskowej w systemach z rodziny Windows

Pierwszym krokiem koniecznym do ochrony rutera przed nieautoryzowanym dostępem do jego panelu konfiguracyjnego jest

Główną czynnością serwisową w drukarce igłowej jest zmiana pojemnika

Czym jest dziedziczenie uprawnień?

Jakie oprogramowanie można wykorzystać do wykrywania problemów w pamięciach RAM?

Jaki protokół umożliwia nawiązywanie szyfrowanych połączeń terminalowych z zdalnym komputerem?

Protokół kontrolny z rodziny TCP/IP, który odpowiada między innymi za identyfikację usterek w urządzeniach sieciowych, to

Aby chronić systemy sieciowe przed zewnętrznymi atakami, należy zastosować

Które urządzenie pomiarowe wykorzystuje się do określenia wartości napięcia w zasilaczu?

Co symbolizuje graficzny znak przedstawiony na ilustracji?

Jakie urządzenie powinno być użyte do połączenia komputerów w układzie gwiazdowym?

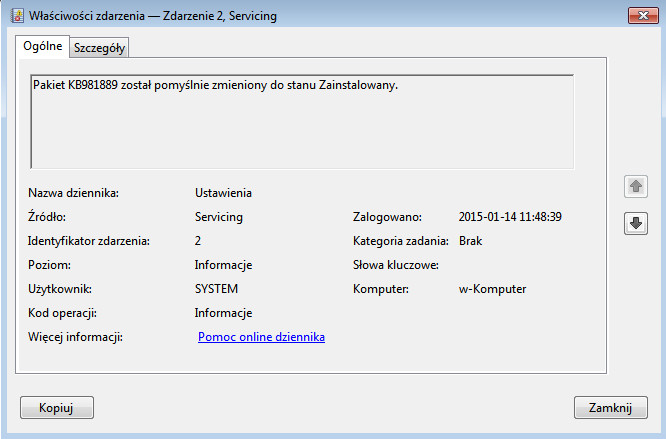

Wpis w dzienniku zdarzeń przedstawiony na ilustracji należy zakwalifikować do zdarzeń typu

Osoba korzystająca z komputera publikuje w sieci Internet pliki, które posiada. Prawa autorskie zostaną złamane, gdy udostępni

Który z poniższych programów nie jest wykorzystywany do zdalnego administrowania komputerami w sieci?

Aby zapobiec uszkodzeniu sprzętu w trakcie modernizacji laptopa polegającej na wymianie modułów pamięci RAM, należy

Pierwsze trzy bity adresu IP w formacie binarnym mają wartość 010. Jaką klasę reprezentuje ten adres?

W terminalu systemu Windows, do zarządzania parametrami konta użytkownika komputera, takimi jak okres ważności hasła, minimalna długość hasła, czas blokady konta i inne, wykorzystywane jest polecenie

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Które z poniższych kont nie jest wbudowane w system Windows XP?

Jakie polecenie w systemie Linux jest potrzebne do stworzenia archiwum danych?

Jaki adres IPv6 jest poprawny?

Fragment konfiguracji pliku httpd.conf dla serwera Apache wygląda następująco Listen 8012 Server Name localhost:8012 Aby zweryfikować prawidłowe działanie witryny WWW na serwerze, należy wpisać w przeglądarkę

Papier termotransferowy to materiał eksploatacyjny stosowany w drukarkach

Wskaż właściwą formę maski

Zarządzanie partycjami w systemach operacyjnych Windows

Który z protokołów zapewnia bezpieczne połączenie między klientem a witryną internetową banku, zachowując prywatność użytkownika?

Który z protokołów NIE jest używany do ustawiania wirtualnej sieci prywatnej?

Wartość liczby BACA w systemie heksadecymalnym to liczba

Jak nazywa się protokół, który pozwala na ściąganie wiadomości e-mail z serwera?