Pytanie 1

Najskuteczniejszym sposobem na ochronę komputera przed wirusami jest zainstalowanie

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Najskuteczniejszym sposobem na ochronę komputera przed wirusami jest zainstalowanie

Użytkownik dysponuje komputerem o podanej konfiguracji i systemie Windows 7 Professional 32bit. Która z opcji modernizacji komputera NIE przyczyni się do zwiększenia wydajności?

| Płyta główna | ASRock Z97 Anniversary Z97 DualDDR3-1600 SATA3 RAID HDMI ATX z czterema slotami DDR3 i obsługą RAID poziomu 0,1 |

| Procesor | i3 |

| Pamięć | 1 x 4 GB DDR3 |

| HDD | 2 x 1 TB |

Które z poniższych wskazówek jest NIEWłaściwe w kontekście konserwacji skanera płaskiego?

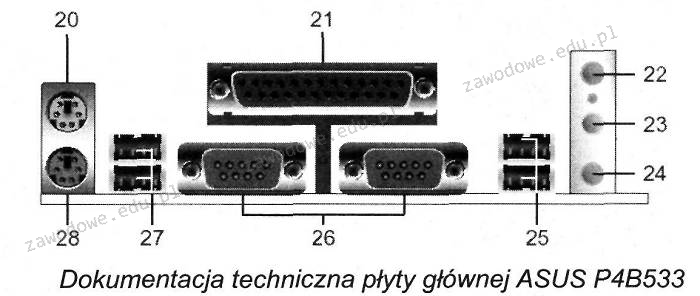

Do pokazanej na ilustracji płyty głównej nie da się podłączyć urządzenia korzystającego z interfejsu

ACPI to akronim, który oznacza

Częścią eksploatacyjną drukarki laserowej nie jest

Ile podsieci tworzą komputery z adresami: 192.168.5.12/25, 192.168.5.50/25, 192.168.5.200/25, 192.158.5.250/25?

Na zaprezentowanej płycie głównej komputera złącza oznaczono cyframi 25 i 27

Zbiór usług sieciowych dla systemów z rodziny Microsoft Windows jest reprezentowany przez skrót

W systemie Windows przy użyciu polecenia assoc można

W systemach Windows XP Pro/Windows Vista Business/Windows 7 Pro/Windows 8 Pro, funkcją zapewniającą ochronę danych dla użytkowników dzielących ten sam komputer, których informacje mogą być wykorzystywane wyłącznie przez nich, jest

W jakim systemie występuje jądro hybrydowe (kernel)?

Który z podanych adresów IPv4 należy do kategorii B?

Który z interfejsów stanowi port równoległy?

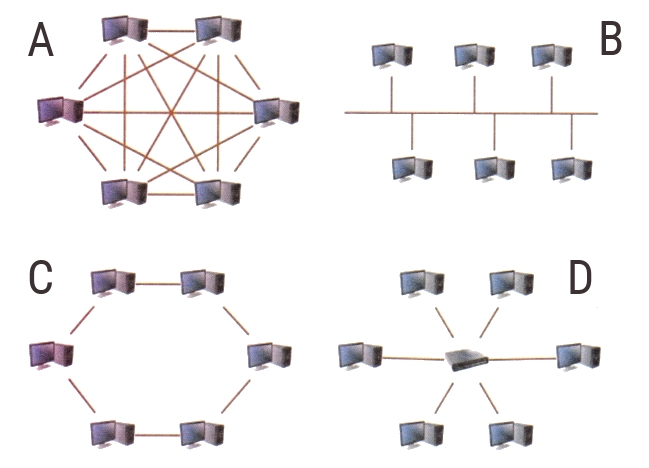

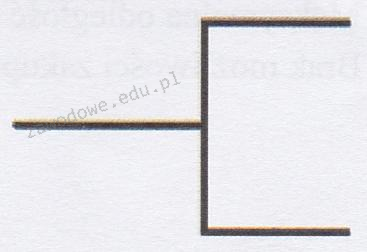

Która z przedstawionych na rysunkach topologii jest topologią siatkową?

Urządzenie sieciowe działające w drugiej warstwie modelu OSI, które przesyła sygnał do portu połączonego z urządzeniem odbierającym dane na podstawie analizy adresów MAC nadawcy i odbiorcy, to

Sekwencja 172.16.0.1, która reprezentuje adres IP komputera, jest zapisana w systemie

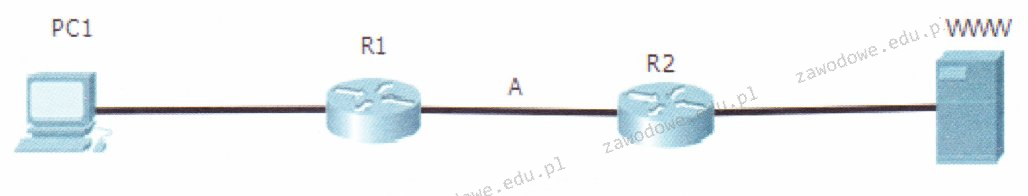

Ramka z informacjami przesyłanymi z komputera PC1 do serwera www znajduje się pomiędzy routerem R1 a routerem R2 w punkcie A). Jakie adresy są w niej zawarte?

Czy możesz wskazać, jak wygląda zapis maski podsieci /23 w systemie dziesiętnym, wiedząc, że pierwsze 23 bity z 32-bitowej liczby binarnej to jedynki, a pozostałe to zera? Każdemu z kolejnych 8 bitów odpowiada jedna liczba dziesiętna?

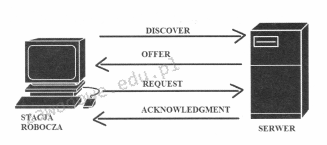

Którego protokołu działanie zostało zobrazowane na załączonym rysunku?

Jakie oprogramowanie powinno być zainstalowane, aby umożliwić skanowanie tekstu z drukowanego dokumentu do edytora tekstu?

Liczby 1001 i 100 w wierszu pliku /etc/passwd reprezentują

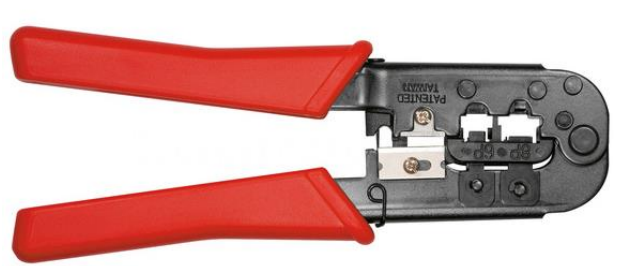

Jakie kable powinny być używane z narzędziem pokazanym na fotografii?

Na przedstawionym schemacie urządzeniem, które łączy komputery, jest

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue, press Del to setup) naciśnięcie klawisza Del skutkuje

Okablowanie pionowe w systemie strukturalnym łączy się

Gdzie w systemie Linux umieszczane są pliki specjalne urządzeń, które są tworzone podczas instalacji sterowników?

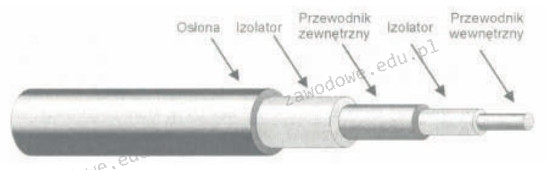

Na ilustracji przedstawiono przekrój kabla

Jakim protokołem posługujemy się do przesyłania dokumentów hipertekstowych?

Jakie urządzenie powinno być użyte do połączenia sprzętu peryferyjnego, które posiada bezprzewodowy interfejs komunikujący się za pomocą fal świetlnych w podczerwieni, z laptopem, który nie dysponuje takim interfejsem, lecz ma port USB?

Kiedy wygasa autorskie prawo majątkowe dotyczące programu komputerowego, stworzonego przez kilku programistów, którzy jako jego autorzy podpisali aplikację swoimi imionami i nazwiskami?

W technologii Ethernet protokół dostępu do medium CSMA/CD jest metodą z

Monitor CRT jest podłączany do karty graficznej przy użyciu złącza

Aby aktywować funkcję S.M.A.R.T. dysku twardego, która odpowiada za monitorowanie i wczesne ostrzeganie przed awariami, należy skorzystać z

Aby zabezpieczyć system przed oprogramowaniem mającym możliwość reprodukcji, konieczne jest zainstalowanie

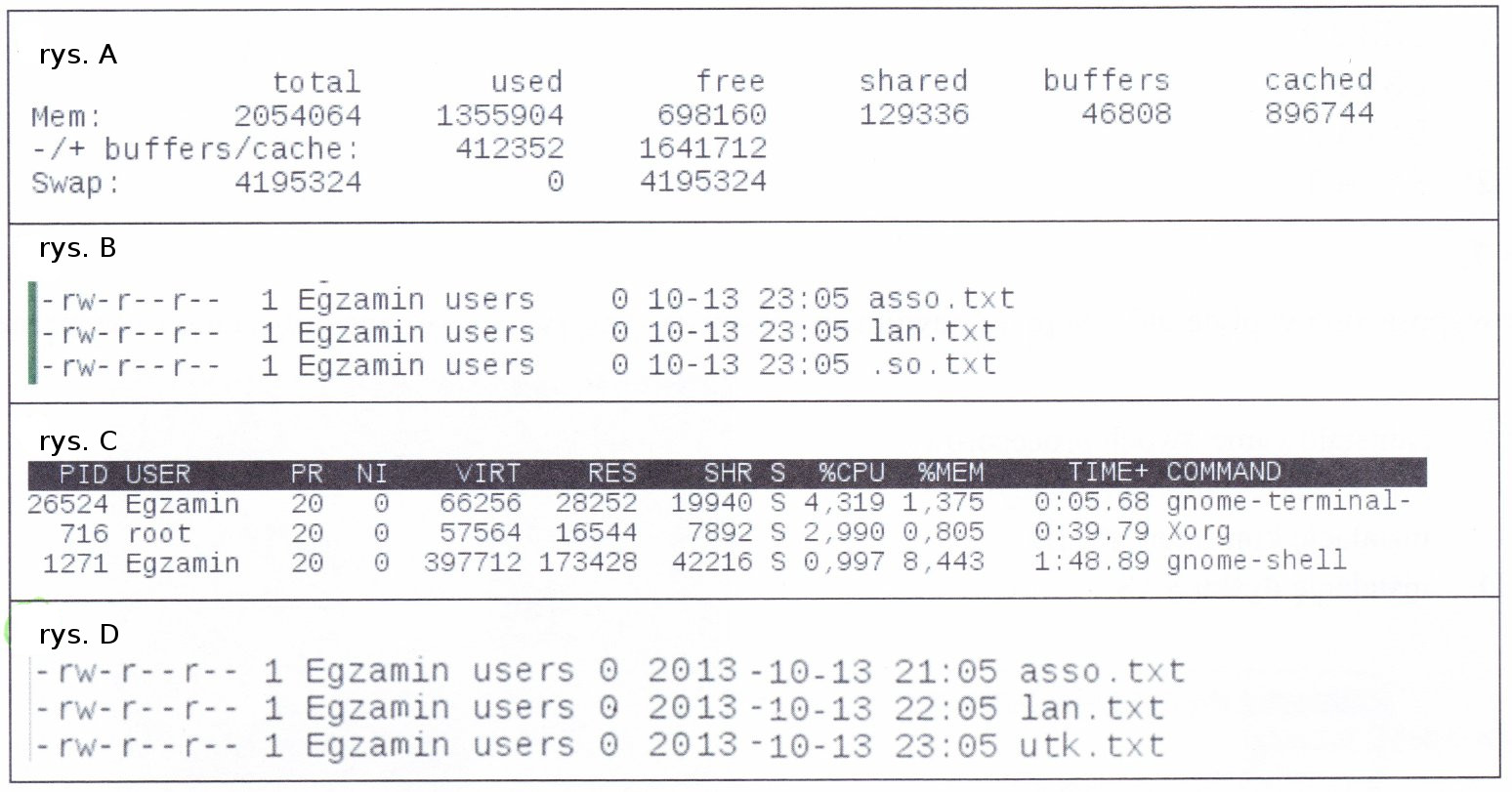

Rezultat wykonania komendy ls -l w systemie Linux ilustruje poniższy rysunek

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakie pole znajduje się w nagłówku protokołu UDP?

Co symbolizuje graficzny znak przedstawiony na ilustracji?

Transmisja w standardzie 100Base-T korzysta z kabli skrętkowych, które mają