Pytanie 1

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Największą liczbę kanałów optycznych w systemach światłowodowych umożliwia zwielokrotnienie zwane

Aby zapobiec pętli sieciowej w topologii sieci LAN, używa się protokołu

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

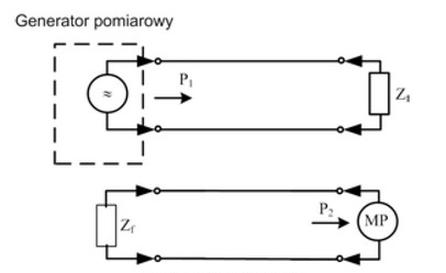

Rysunek przedstawia układ do pomiaru

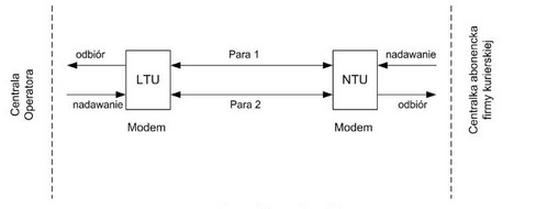

Do połączenia centralki abonenckiej firmy kurierskiej z centralą operatora zgodnie ze schematem stosuje się modemy

Punkt przywracania w systemie Windows to zapisany stan

Jaką licencję oprogramowania przypisuje się do płyty głównej danego komputera?

Jakie złącze jest opisywane skrótem SC/APC?

Jaką rolę odgrywa magistrala Control Bus w systemie mikrokomputerowym?

Rysunek przedstawia kartę interfejsu rutera posiadającą porty

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Zgodnie z umową dotyczącą świadczenia usług internetowych, miesięczny limit przesyłania danych w ramach abonamentu wynosi 100 MB. Jakie wydatki poniesie klient, którego transfer w bieżącym miesiącu osiągnął 120 MB, jeżeli opłata za abonament to 50 zł, a każdy dodatkowy 1 MB transferu kosztuje 2 zł? Wszystkie ceny są podane brutto?

Technologia ATM (Asynchronous Transfer Mode) realizuje komutację

Dysk twardy w komputerze uległ uszkodzeniu i wymaga wymiany. Aby chronić informacje przed dostępem niepożądanych osób, należy

W procesie konfigurowania rutera wykonano ciąg poleceń przedstawionych na zrzucie ekranowym.

Do którego portu rutera zostanie skierowany pakiet o adresie docelowym 192.168.2.132/24?

| /ip address |

| add address=10.1.1.2 interface=ether1 |

| add address=172.16.1.1/30 interface=ether2 |

| add address=172.16.2.1/30 interface=ether3 |

| add address=172.16.3.1/30 interface=ether4 |

| /ip route |

| add gateway=10.1.1.1 |

| add dst-address=192.168.1.0/24 gateway=172.16.1.2 |

| add dst-address=192.168.2.0/24 gateway=172.16.2.2 |

| add dst-address=192.168.3.0/24 gateway=172.16.3.2 |

Jak definiuje się efektywność widmową BF (Bandwidth Efficiency)?

Symbol FM odnosi się do modulacji

Który z segmentów światłowodu jednomodowego o długości L oraz tłumieniu T ma najmniejszą wartość tłumienności jednostkowej?

Jaki modem powinien być użyty do aktywacji usługi Neostrada z maksymalnymi prędkościami transmisji 2048/256 kbit/s?

Czym jest VPN?

Zwiększenie częstotliwości sygnału w kablach teleinformatycznych wieloparowych

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Na rysunku przedstawiono pole komutacyjne

Linia długa bezstratna to taka linia, dla której

Jakim materiałem jest liniowo związane napięcie elektryczne z natężeniem prądu elektrycznego?

Urządzenie elektroniczne, które stosuje procesy modulacji oraz demodulacji, a jego rolą jest konwersja danych cyfrowych na analogowe sygnały elektryczne i odwrotnie, to

Średni czas dostępu to miara czasu

Termin software odnosi się do

Jakie jest pasmo kanału D w dostępie BRA w sieci ISDN?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Zidentyfikuj modulację analogową.

Wskaźnik określający proporcję błędnych bitów do całkowitej liczby odebranych bitów w ustalonym czasie nosi skrót

Która z wymienionych sieci stosuje komutację komórek?

W oparciu o dane zamieszczone w tabeli wskaż, jaki będzie rachunek za korzystanie z telefonu stacjonarnego i korzystanie z Internetu u usługodawcy telekomunikacyjnego, jeżeli w ostatnim miesiącu rozmawiano 160 minut.

| Nazwa usługi | Opis | Cena brutto |

|---|---|---|

| Internet | 2Mbps | 90,00 zł |

| Abonament telefoniczny | 60 darmowych minut | 50,00 zł |

| Rozmowy do wszystkich sieci | za minutę | 0,17 zł |

Który nośnik, biorąc pod uwagę jego pojemność, najlepiej nadaje się do przechowywania kopii zapasowej dysku twardego o wielkości powyżej 1 TB?

Jaką komendę trzeba wprowadzić, aby włączyć podsieć 5.6.7.0/24 do systemu OSPF?