Pytanie 1

Jakie urządzenie pozwala na wykonywanie pomiarów tłumienia, częstotliwości oraz intensywności sygnału w linii abonenckiej?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenie pozwala na wykonywanie pomiarów tłumienia, częstotliwości oraz intensywności sygnału w linii abonenckiej?

Usługa ISDN, która umożliwia abonentowi składającemu połączenie zobaczenie numeru abonenta, z którym nawiązano faktyczne połączenie, to

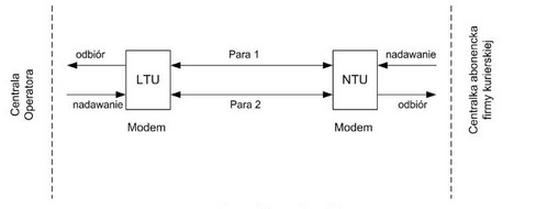

Do połączenia centralki abonenckiej firmy kurierskiej z centralą operatora zgodnie ze schematem stosuje się modemy

Jakiego rodzaju interfejs centrali telefonicznej powinno się użyć do dołączenia traktów cyfrowych o przepływności 8448 kb/s lub 6312 kb/s?

Do styku R w strukturze dostępowej sieci cyfrowej ISDN można podłączyć

W węzłach sieci do wtórnego źródła sygnałów synchronizacyjnych wykorzystuje się

W sieciach z komutacją pakietów transmisja może odbywać się w dwóch trybach: wirtualnej koneksji oraz w trybie datagramowym. Wskaż twierdzenie, które jest niezgodne z zasadami transmisji w trybie datagramowym?

W sygnalizacji wykorzystuje się ramki systemu PCM 30/32

Jak nazywa się metoda modulacji, w której nadajnik wykonuje próbki sygnału i następnie koduje różnicę między rzeczywistą próbką a przewidywaną?

Jaką pamięć operacyjną komputera przedstawia rysunek?

Efektywność energetyczna anteny to stosunek

Jakie zakresy częstotliwości są przydzielone dla systemu UMTS działającego w trybie FDD w Europie (E-UTRA "Evolved Universal Terrestrial Radio Access")?

Osoba wykonująca pierwszą pomoc przeprowadza masaż serca oraz sztuczne oddychanie według rytmu

Parametr określający niezawodność działania dysku twardego to

Jakie urządzenie służy do nawiązania połączenia z Internetem w trybie wdzwanianym (Dial Up)?

Kabel telekomunikacyjny czteroparowy, zaprojektowany do działania z częstotliwością maksymalną 100 MHz oraz przepustowością do 1 Gb/s, korzystający ze wszystkich czterech par przewodów (full duplex), to kabel

Podczas uruchamiania komputera użytkownik natrafił na czarny ekran z informacją ntldr is missing. W rezultacie tego błędu

Na podstawie oferty cenowej pewnej telefonii satelitarnej zaproponuj klientowi, dzwoniącemu średnio 1 000 minut miesięcznie, najtańszą taryfę.

| Plany taryfowe | Taryfa A | Taryfa B | Taryfa C | Taryfa D |

| Taryfa miesięczna | 50 € | 100 € | 250 € | 300 € |

| Pakiet tanszych minut | 100/m | 200/m | 800/m | 1 000/m |

| Opłata za minutę w pakiecie | 0,70 € | 0,50 € | 0,30 € | 0,20 € |

| Opłata za dodatkowe minuty | 1,50 € | 1,00 € | 0,50 € | 0,40 € |

Symbol XTKMXpw 5x2x0,6 oznacza rodzaj kabla telekomunikacyjnego?

Jakie źródło światła powinno być użyte dla światłowodu jednomodowego?

Zbiór urządzeń składający się z łącznicy, przełącznicy oraz urządzeń pomiarowych i zasilających to

NTLDR (New Technology Loader) to program uruchamiający, który służy do załadowania systemu operacyjnego

Osoba, która zdobyła program typu FREEWARE,

Jaką maksymalną wartość ma szerokość pasma, które może być wykorzystywane przez asymetryczny system VDSL w Europie?

Jaka długość fali świetlnej odpowiada II oknu transmisyjnemu?

Modem z technologią xDSL został podłączony do linii abonenckiej. Kontrolka sygnalizująca prawidłowe podłączenie modemu do linii abonenckiej nie świeci. Na podstawie informacji zawartych w tabeli określ przyczynę zaistniałej sytuacji.

| Dioda | Sygnalizacja stanu pracy modemu za pomocą diod LED |

|---|---|

| SIEĆ | Dioda świeci się – podłączone zasilanie modemu. Dioda nie świeci się – brak zasilania modemu. |

| LINIA | Dioda świeci się – prawidłowo podłączona linia telefoniczna. Dioda nie świeci się – źle podłączona linia telefoniczna. |

| SYNCH | Dioda miga – modem synchronizuje się z siecią. Dioda świeci się – modem zsynchronizował się z siecią. |

| ETH | Dioda miga – transmisja danych przez modem. Dioda świeci się – brak transmisji danych przez modem. |

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

Technologia HSCSD (High Speed Circuit Switched Data) jest wykorzystywana w sieciach

Jaką opcję w menu Setup systemu Phoenix – Award BIOS należy wybrać, aby skonfigurować temperaturę procesora, przy której aktywowane jest ostrzeżenie (warning)?

Wskaż właściwość tunelowania SSTP (Secure Socket Tunneling Protocol)?

Z dokumentacji technicznej stacjonarnego telefonu wynika, że posiada on funkcję CLIP w systemie FSK/DTMF. Czym jest ta funkcja?

Podczas realizacji procedury POST pojawił się komunikat ERROR INITIALIZING HARD DISK CONTROLER. Co mogło być przyczyną wyświetlenia tego komunikatu?

Utrata sygnału w torze radiowym to

Komunikat S.M.A.R.T.: Harddisk failure is imminent wskazuje, że

Tabela przedstawia parametry

| ITEM | DOWNSTREAM (RECEIVER) | UPSTREAM (TRANSMITTER) | |||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

| Frequency Range | 88MHz ~ 860MHz | 5MHz ~ 42MHz | |||||||||

| Channel Bandwidth | DOCSIS: 6MHz | 200K, 400K, 800K, 1.6M, 3.2MHz | |||||||||

| Modulation | 64QAM/256QAM | QPSK/16QAM | |||||||||

| Symbol Rate | 5.057/5.361 Msymbols/sec | 160, 320, 640, 1280, 2560 Ksymbols/sec | |||||||||

| Data Rate | 30Mbits/sec (64QAM) 43Mbits/sec (256QAM) | 0.32 ~ 5.12Mbs (QPSK) 0.64 ~ 10.24Mbs (16QAM) | |||||||||

| Input Output Power | -15dBmV ~ +15dBmV | +8dBmV ~ +58dBmV (QPSK) +8dBmV ~ +55dBmV (16QAM) | |||||||||

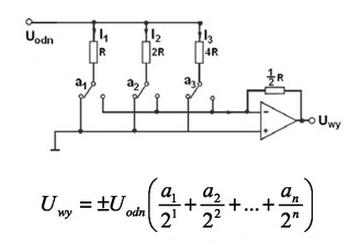

| Carrier To Noise Ratio @BER<10 -8 64QAM: 23.5dB, 256QAM: 30dB | RF Cable Interface | 75Ω F-type female connector | PC Host Interface | Ethernet or USB cable | Power Dissipation | < 6 Watts | A. centrali telefonicznej. B. przełącznika sieciowego. C. krosownicy. D. modemu kablowego. Wybór odpowiedzi związanych z krosownicą, centralą telefoniczną lub przełącznikiem sieciowym może wynikać z nieprawidłowego zrozumienia roli tych urządzeń w sieci. Krosownica to urządzenie używane do łączenia różnych kabli, umożliwiające elastyczne tworzenie połączeń między różnymi urządzeniami, jednak nie ma związku z parametrami transmisji danych w kontekście modemów kablowych. Centrala telefoniczna, z drugiej strony, obsługuje połączenia głosowe, a nie dane internetowe, co sprawia, że nie zawiera parametrów dotyczących szerokości kanału czy modulacji, które są kluczowe dla modemów kablowych. Przełącznik sieciowy jest odpowiedzialny za zarządzanie ruchem w sieci lokalnej, ale także nie zajmuje się bezpośrednio sygnałem kablowym ani jego modulacją, co czyni go niewłaściwym wyborem w kontekście zadania. Typowe błędy myślowe obejmują mylenie funkcji tych urządzeń oraz nieodpowiednie przypisanie im parametrów, które są charakterystyczne jedynie dla modemów kablowych, co sugeruje brak zrozumienia ich podstawowych ról oraz właściwych zastosowań w architekturze sieciowej. Wiedza na temat standardów, takich jak DOCSIS, jest kluczowa przy rozważaniu, jakie urządzenia są odpowiednie w danym kontekście, a także jakie parametry są istotne dla określonych zastosowań sieciowych. Pytanie 36Operacje takie jak filtracja sygnału, próbkowanie sygnału analogowego, kwantowanie oraz kodowanie są procesami modulacji A. PAM (ang. Pulse Amplitudę Modulation) B. ASK (ang. Amplitude Shift Keying) C. PCM (ang. Pulse Code Modulation) D. FSK (ang. Freąuency Shift Keying) Odpowiedź PCM (ang. Pulse Code Modulation) jest poprawna, ponieważ odnosi się do procesu, który integruje filtrację sygnału, próbkowanie sygnału analogowego, kwantowanie oraz kodowanie. PCM jest techniką, która konwertuje sygnał analogowy na sygnał cyfrowy poprzez próbkę amplitudy sygnału w regularnych odstępach czasu, a następnie kwantyzuje te próbki do określonej liczby poziomów (kwantowanie) i koduje je w formie binarnej (kodowanie). Ta technika jest powszechnie stosowana w systemach telefonicznych, audio cyfrowym oraz transmisji danych, gdzie kluczowa jest jakość sygnału. Przykładem może być standard audio CD, który stosuje PCM do przechowywania dźwięku. PCM jest również zgodny z międzynarodowymi standardami, takimi jak ITU-T G.711, które definiują parametry dla sygnałów w telekomunikacji. Dzięki zastosowaniu PCM można osiągnąć wysoką jakość dźwięku, minimalizując jednocześnie zniekształcenia i szumy, co jest kluczowe w nowoczesnych technologiach komunikacyjnych. Pytanie 37Jakie jest maksymalne dopuszczalne natężenie rezystancji linii telefonicznej razem z aparatem POTS? A. 1 600 Ω B. 2 200 Ω C. 2 000 Ω D. 1 800 Ω Wiesz, że wartości rezystancji linii telefonicznych są mega ważne w projektowaniu i utrzymaniu systemów telekomunikacyjnych? Odpowiedzi, które dałeś, czyli 2 200 Ω, 2 000 Ω i 1 600 Ω, są po prostu nietrafione, bo nie odpowiadają standardowym wartościom dla linii POTS. Mogą być mylące i sugerować, że linie mogą działać dobrze przy wyższej rezystancji, ale to nie jest zgodne z rzeczywistością. Przekroczenie 1 800 Ω może powodować różne problemy, jak zniekształcenia czy nawet przerwy w komunikacji. Często zdarza się też pomylenie rezystancji z innymi parametrami, jak impedancja czy opór, co prowadzi do błędnych wniosków. Wiedza o tych różnicach jest naprawdę ważna dla inżynierów i techników, którzy muszą upewnić się, że wszystko jest zgodne z normami. Różne modele aparatów telefonicznych mogą mieć też swoje specyfikacje dotyczące rezystancji, co może wprowadzać jeszcze większy zamęt. Generalnie, wiedza o standardowych wartościach rezystancji linii telefonicznych jest kluczowa dla utrzymania ich prawidłowego działania i jakości usług. Pytanie 38Protokół służący do określenia desygnowanego rutera (DR), który odbiera informacje o stanach łączy od wszystkich ruterów w danym segmencie oraz stosuje adres multicastowy 224.0.0.6, to A. BGP (Border Gateway Protocol) B. RIPv2 (Routing Information Protocol) C. EIGRP (Enhanced Interior Gateway Routing Protocol) D. OSPF (Open Shortest Path First) BGP, czyli Border Gateway Protocol, to protokół, który głównie robi sobie z rutingiem między różnymi systemami w Internecie. I szczerze mówiąc, nie nadaje się za bardzo do użycia w sieciach lokalnych, bo jego system jest skomplikowany, a skupia się na wymianie tras między różnymi sieciami. W przeciwieństwie do tego, EIGRP, czyli Enhanced Interior Gateway Routing Protocol, działa na zasadzie wektora odległości, ale nie ma ruterów desygnowanych i grup adresowych, co ogranicza jego zdolność do efektywnego zbierania informacji o stanie łączy, tak jak robi to OSPF. EIGRP jest też protokołem stworzonym przez Cisco, co może być problemem w różnych środowiskach. Mamy też RIPv2, który jest dość prosty, ale także nie korzysta z ruterów desygnowanych ani z grup adresowych. Opiera się głównie na metryce liczby przeskoków, co czyni go niewydajnym w większych sieciach, w porównaniu do OSPF, które radzi sobie lepiej z wieloma routerami i trasami. Generalnie, te protokoły różnią się sporo od OSPF, jeśli chodzi o zarządzanie topologią sieci oraz komunikację między ruterami, co w dużych infrastrukturach może prowadzić do problemów. Pytanie 39W standardzie V.29, używanym do przesyłania danych za pomocą faksmodemów, zastosowano modulację A. 8DPSK B. QAM/TCM C. QAM/DPSK D. FSK Wybierając inne metody modulacji, jak FSK, 8DPSK czy QAM/TCM, niestety nie wpisujemy się w zasady V.29, co może wprowadzać zamieszanie. FSK to prostsza metoda modulacji, która nie korzysta z różnic w amplitudzie, więc nie przesyła tyle danych co QAM/DPSK. Do tego FSK jest bardziej wrażliwa na zakłócenia, przez co nie nadaje się zbytnio do zastosowań, gdzie jakość jest kluczowa. Z kolei 8DPSK dodaje złożoności, bo przesyła więcej bitów na symbol, ale to też nie jest zgodne z wymaganiami V.29, który stawia na stabilność. A QAM/TCM to bardziej zaawansowana technika, ale nie ma bezpośredniego związku z V.29. Często ludzie mylą te metody, myśląc, że im więcej poziomów modulacji, tym lepsza wydajność, ale tak nie jest. W rzeczywistości, wybór metody modulacji powinien zależeć od wymagań danego standardu i warunków transmisji, a w przypadku V.29 jednoznacznie wskazuje na QAM/DPSK jako najlepsze rozwiązanie. Pytanie 40Jaka jest wartość napięcia wyjściowego 3-bitowego przetwornika C/A, jeżeli napięcie odniesienia wynosi 5 V, a słowo wejściowe a2a1a0 = 100 ?  A. 1,25 V B. 10 V C. 0,625 V D. 2,5 V Wartość napięcia wyjściowego przetwornika C/A dla słowa wejściowego 100 wynosi 2,5 V, ponieważ w 3-bitowym systemie przy wartości napięcia odniesienia wynoszącej 5 V, każdemu bitowi przypisuje się wartość odpowiadającą połowie napięcia odniesienia. Wartość bitu a2 (najstarszy bit) wynosi 1, co oznacza, że jego wartość to 2 V (2^(2) = 4 w skali 0-7), a bity a1 i a0 (młodsze bity) mają wartość 0, co nie wnosi dodatkowego napięcia. Przetworniki C/A są kluczowymi komponentami w systemach cyfrowych, gdzie konieczne jest przekształcanie sygnałów cyfrowych na analogowe, wykorzystywane na przykład w systemach audio czy automatyce przemysłowej. Przykładem może być regulacja głośności w odtwarzaczach audio, gdzie prosty przetwornik C/A może dostarczać różne poziomy napięcia, a tym samym głośności dźwięku. Znajomość działania tego typu przetworników jest istotna w projektowaniu urządzeń elektronicznych oraz w inżynierii systemowej, gdzie swoim działaniem wpływają na jakość generowanych sygnałów. | ||||