Pytanie 1

W języku PHP zmienna $a została przypisana do wartości 1. Wyrażenie $a === $b będzie miało wartość true, gdy zmienna $b będzie ustawiona na wartość

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

W języku PHP zmienna $a została przypisana do wartości 1. Wyrażenie $a === $b będzie miało wartość true, gdy zmienna $b będzie ustawiona na wartość

Skrypt w języku JavaScript, który zajmuje się płacami pracowników, ma na celu stworzenie raportu dla osób zatrudnionych na umowę o pracę, które otrzymują wynagrodzenie w przedziale 4000 do 4500 zł, w tym przedziale obustronnie domkniętym. Jakie jest kryterium do wygenerowania raportu?

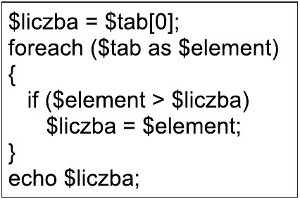

Fragment kodu w PHP przedstawia się następująco (patrz ramka): Przy założeniu, że zmienna tablicowa $tab zawiera liczby naturalne, wynik działania programu polega na wypisaniu

W języku HTML stworzono odnośnik z symbolem #. Co się wydarzy po kliknięciu na podany link?

<a href="#dane">

Jakie polecenie SQL umożliwia usunięcie z tabeli artykuly wierszy, w których pole tresc zawiera słowo „sto” w dowolnej lokalizacji?

Na zakończenie dnia w bazie danych sklepu spożywczego generowany jest raport, który pokazuje produkty wraz z ich dostawcami, dla których liczba sztuk w magazynie jest poniżej 10. Do stworzenia tego raportu użyto kwerendy

W edytorze grafiki wektorowej stworzono przedstawiony kształt, który powstał z dwóch figur: trójkąta i koła. W celu stworzenia tego kształtu, po narysowaniu figur i odpowiednim ich ustawieniu, należy skorzystać z funkcji

W języku PHP funkcja trim służy do

Który model barw opisuje kolor za pomocą stożka przestrzeni barw?

| $z = mysqli_query($db, "SELECT ulica, miasto, kod_pocztowy FROM adresy"); $a = mysqli_fetch_row($z); echo "$a[1], $a[2]"; |

Debugger to aplikacja przeznaczona do

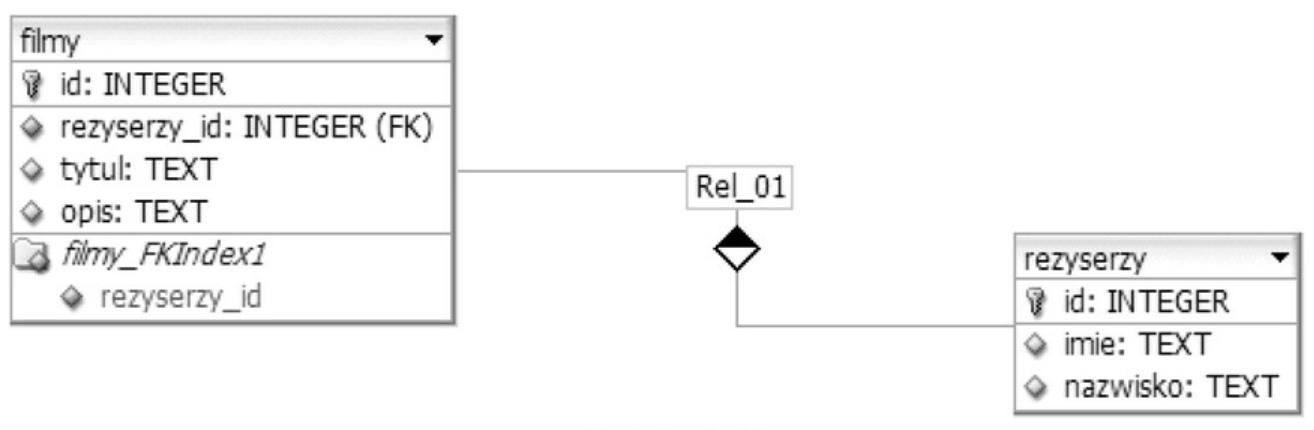

Na rysunku została przedstawiona relacja jeden do wielu. Łączy ona

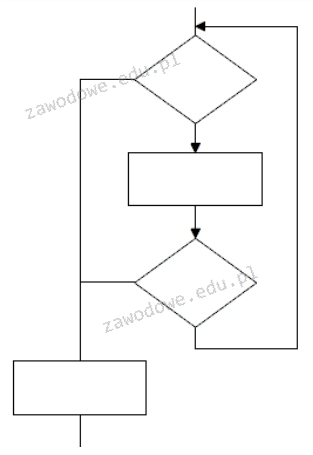

W zaprezentowanym fragmencie algorytmu wykorzystano

Jakie możliwości daje funkcja phpinfo()?

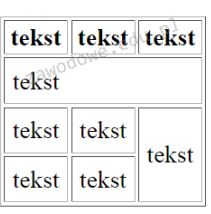

Na ilustracji pokazano tabelę z połączonymi komórkami. Jakie atrybuty scalania zastosowano, aby uzyskać ten efekt?

Podczas tworzenia tabeli w SQL określono pole, w którym wartości muszą być unikalne. Którego atrybutu należy użyć w jego definicji?

Jaką treść komunikatu należy umieścić w kodzie PHP zamiast znaków zapytania?

| $a = mysql_connect('localhost', 'adam', 'mojeHaslo'); if (!$a) echo "?????????????"; |

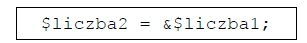

Przedstawiony w ramce kod języka PHP oznacza, że zmienna $liczba2 jest

W języku C++ stworzono zmienną char zm1[10]; Czym jest ta zmienna?

Funkcja drzewo kontekstowe w edytorze WYSIWYG Adobe Dreamweaver ma na celu

tr:nth-child(even) {background-color: #F2F2F2;}Zastosowane formatowanie selektora tr:nth-child(even) spowoduje:

W utworzonej tabeli pole należące do typu BLOB służy do składowania

Jaką właściwość należy zastosować w selektorze CSS, aby osiągnąć efekt rozrzucenia liter?

Który z elementów relacyjnej bazy danych, zapisany w języku SQL, może być wykorzystany w zapytaniach modyfikujących kolumny danych udostępnione jako tabela, niezależnie od tego, czy jest stworzony programowo, czy dynamicznie?

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

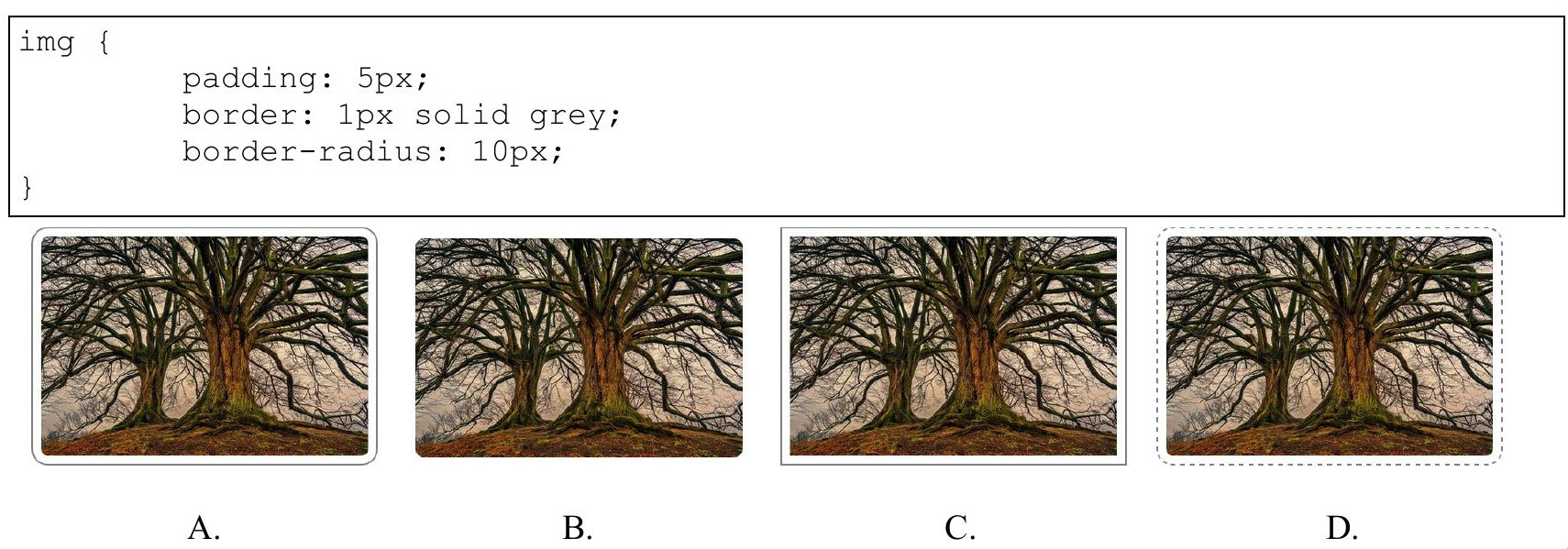

Który z przedstawionych obrazów został przetworzony przy użyciu podanego stylu CSS?

Które wyrażenie należy wstawić w miejsce ??? w pętli zapisanej w języku C++, aby zostały wyświetlone jedynie elementy tablicy tab

int tab[6];

for (int i = 0; ???; i++)

cout << tab[i];

Przedstawione zapytanie MySQL ma za zadanie

ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL;

W języku JavaScript zapisano fragment kodu. Po wykonaniu skryptu zmienna x

| <script> var x = 10; x++; console.log(x); </script> |

W trakcie weryfikacji stron internetowych nie uwzględnia się

W relacyjnym modelu danych, krotki definiuje się jako

Właściwość CSS animation-duration określa

Który z grafikowych formatów umożliwia zapis przezroczystego tła?

Wymień dwa sposoby na zabezpieczenie bazy danych w Microsoft Access.

Jaką funkcję w języku PHP można wykorzystać do weryfikacji typu zmiennej?

Użytkownik Jan będzie mógł wykonywać

GRANT ALL PRIVILEGES ON dane.* TO 'Jan'@'localhost';

Który z przedstawionych kodów XHTML sformatuje tekst według podanego wzorca?

Ala ma kota

a kot ma Alę

W systemie baz danych sklepu znajdują się dwie tabele powiązane ze sobą relacją: produkty oraz oceny. Tabela oceny zawiera dowolną liczbę ocen wystawionych przez klientów dla konkretnego produktu, które są zdefiniowane przez pola: id, ocena (pole numeryczne), produktID (klucz obcy). Aby uzyskać maksymalną ocenę dla produktu o ID równym 10, należy użyć zapytania

W języku CSS określono styl dla pola edycyjnego. Pole to będzie miało jasnozielony kolor tła, gdy będzie w trybie edycji.

Które tabele będą analizowane w wyniku tego polecenia?

| CHECK TABLE pracownicy CHANGED; |