Pytanie 1

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wynik: 15/40 punktów (37,5%)

Wymagane minimum: 20 punktów (50%)

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie jest maksymalne natężenie prądu, które może być pobierane przez analogowe urządzenie końcowe zasilane centralą telefoniczną w trybie otwartej pętli abonenckiej?

Jaka jest wartość tłumienia toru światłowodowego, jeżeli poziom sygnału na wejściu wynosi -10 dBm, a na jego wyjściu -14 dBm?

Jaką instytucję reprezentuje skrót ITU-T?

Najskuteczniejszym sposobem ochrony komputera przed złośliwym oprogramowaniem jest

Jaką liczbę hostów w danej sieci można przypisać, używając prefiksu /26?

W sygnalizacji DSS1 komunikat "Release Complete" wskazuje, że

Zgodnie z zaleceniem Q.23, wybieranie sygnałami wieloczęstotliwościowymi polega na jednoczesnym przesyłaniu dwóch tonów, z których jeden pochodzi z grupy niższych, a drugi z grupy wyższych częstotliwości, spośród

Jaki skrót definiuje format kodowania wykorzystywany w przesyłaniu wideo przy użyciu protokołu RTP (ang.

Real-time Transport Protocol)?

Jakie medium transmisyjne wykorzystuje system DECT (Digital Enhanced Cordless Telecommunication)?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

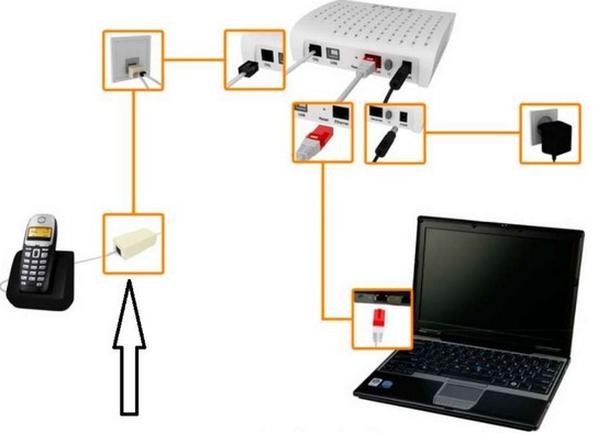

Na rysunku strzałką wskazano filtr

Jakie urządzenie pomiarowe wykorzystuje się do określenia poziomu mocy sygnału w cyfrowej sieci telekomunikacyjnej?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaki zapis nie stanowi adresu IPv6?

Jakie funkcje pełni blok MSC (ang. Mobile Switching Center) w sieci GSM?

Zespół działań związanych z analizą nowego zgłoszenia, przyjęciem żądań abonenta, który się zgłasza (wywołuje) oraz oceną możliwości ich realizacji, to

Jak nazywa się proces obserwacji oraz zapisywania identyfikatorów i haseł używanych podczas logowania do zabezpieczonych sieci w celu dostępu do systemów ochronnych?

W systemie ISDN łącze abonenckie obrazuje styk

Iloczyn izotropowego zysku anteny oraz mocy wejściowej, zredukowanej o tłumienie kabla pomiędzy nadajnikiem a anteną, określa się jako

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Maksymalna wartość tłumienia dla poprawnie wykonanych spawów światłowodów telekomunikacyjnych wynosi

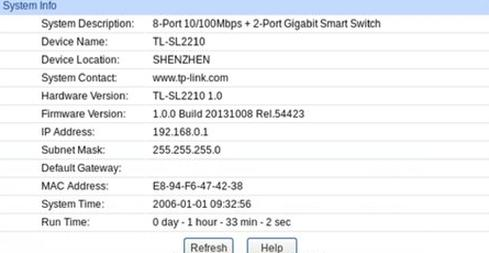

Który adres należy nadać interfejsowi karty sieciowej komputera, aby zalogować się do przełącznika o parametrach przedstawionych na rysunku?

Jakie medium wykorzystuje się do przesyłania sygnałów na znaczne odległości bez użycia urządzeń do regeneracji sygnału?

Podczas montażu światłowodu kluczowymi parametrami, ze względu na ich właściwości mechaniczne, są:

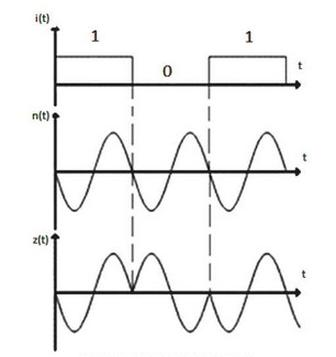

Której z modulacji przebiegi czasowe sygnałów: informacyjnego i(t) i fali nośnej n(t) oraz sygnału zmodulowanego z(t) są przedstawione na wykresach?

Jaki jest adres rozgłoszeniowy IPv4 dla sieci z adresem 192.168.10.0 w klasycznym routingu?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Przy użyciu reflektometru OTDR nie da się określić w włóknach optycznych wartości

Zgodnie z wymogami licencji OEM, gdzie należy zamieścić naklejkę z kluczem produktu?

Koncentrator (ang.hub) to urządzenie, które

Jak nazywa się system zabezpieczeń, który pozwala na identyfikowanie ataków oraz skuteczne ich blokowanie?

Fizyczny punkt styku z siecią PSTN (Public Switching Telephone Network) nazywany jest

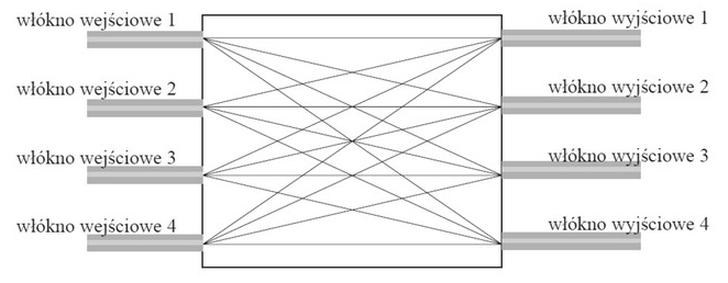

Rysunek przedstawia sieć optyczną połączoną w strukturę

Jakiego rodzaju adresowania brakuje w protokole IPv6, a które istniało w protokole IPv4?

Jaka jest prędkość przesyłu danych kanału D w systemie PRA dla sieci ISDN?

Jakie urządzenie można zastosować do pomiaru czasu narastania impulsu?

Access Point to sprzęt

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.