Pytanie 1

W sieciach z komutacją pakietów transmisja może odbywać się w dwóch trybach: wirtualnej koneksji oraz w trybie datagramowym. Wskaż twierdzenie, które jest niezgodne z zasadami transmisji w trybie datagramowym?

Wynik: 10/40 punktów (25,0%)

Wymagane minimum: 20 punktów (50%)

W sieciach z komutacją pakietów transmisja może odbywać się w dwóch trybach: wirtualnej koneksji oraz w trybie datagramowym. Wskaż twierdzenie, które jest niezgodne z zasadami transmisji w trybie datagramowym?

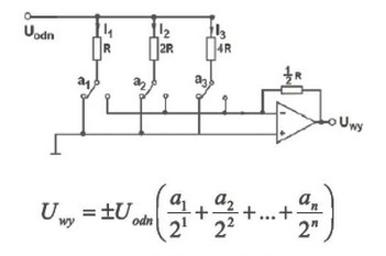

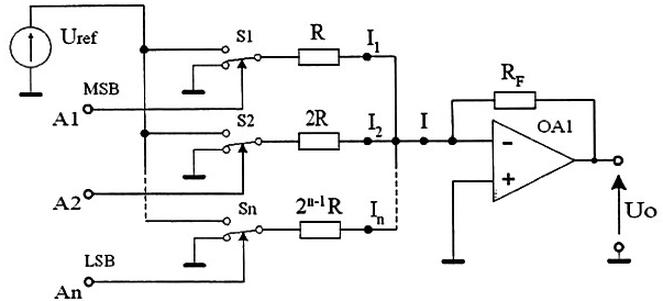

Która sekwencja została podana na wejście przetwornika C/A,jeżeli na wyjściu przetwornika otrzymano napięcieUwy = 3 V przy napięciu odniesienia Uodn =-4V ?

Jakie urządzenie można zastosować do pomiaru czasu narastania impulsu?

Jaką maksymalną liczbę komputerów można bezpośrednio podłączyć do urządzenia modemowego "ADSL2+"?

Zegar, który stanowi źródło częstotliwości odniesienia dla innych zegarów oraz którego skala czasowa jest synchronizowana wyłącznie z UTC (Universal Time Coordinated), nosi nazwę

Na rysunku przedstawiono fragment specyfikacji modemu

Która funkcja w systemie ISDN pozwala na powiadomienie użytkownika o nadchodzącym połączeniu oraz umożliwia jego odebranie po wcześniejszym zakończeniu lub wstrzymaniu bieżącej rozmowy?

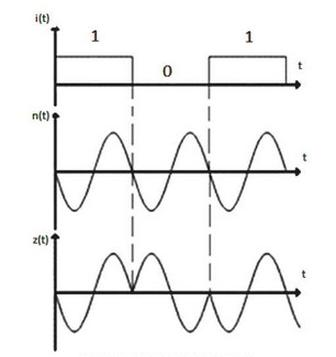

Której z modulacji przebiegi czasowe sygnałów: informacyjnego i(t) i fali nośnej n(t) oraz sygnału zmodulowanego z(t) są przedstawione na wykresach?

Jak nazywa się proces obserwacji oraz zapisywania identyfikatorów i haseł używanych podczas logowania do zabezpieczonych sieci w celu dostępu do systemów ochronnych?

Aplikacja Sysprep.exe w systemie Windows 7 Professional pozwala na

Router otrzymał pakiet danych skierowany do hosta z adresem IP 131.104.14.6. Jeśli maska podsieci wynosi 255.255.255.0, to pakiet ten trafi do podsieci

W systemie GPON (Gigabit Passive Optical Networks) maksymalne wartości przepustowości są ustalone dla połączeń.

Przekazywanie informacji o trasach pomiędzy różnymi protokołami routingu to

Zaleca się regularne porządkowanie plików na dysku twardym, aby były one uporządkowane i system mógł uzyskać do nich szybszy dostęp. W tym celu konieczne jest przeprowadzenie

Jaką wartość domyślną ma dystans administracyjny dla sieci bezpośrednio połączonych z routerem?

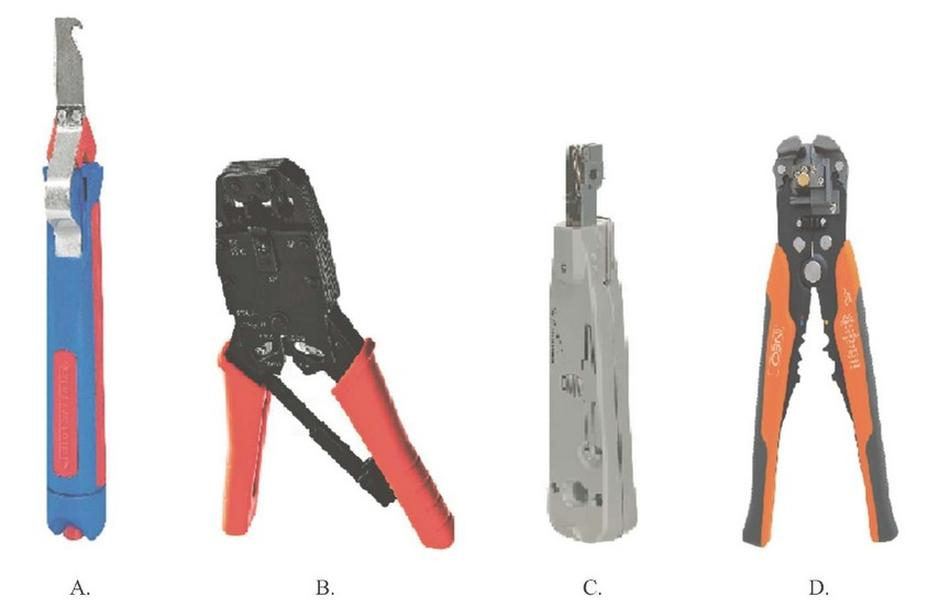

Które narzędzie jest stosowane do zarabiania kabli w złączach LSA?

Wskaź przyrząd, który powinien być zastosowany do pomiaru rezystancji pętli pary kablowej?

Jakie polecenie w systemach Unix wykorzystywane jest do monitorowania ruchu w sieci?

Punkt przywracania w systemie Windows to zapisany stan

Zbiór urządzeń składający się z łącznicy, przełącznicy oraz urządzeń pomiarowych i zasilających to

Brak odpowiedzi na to pytanie.

Wartość rezystancji jednostkowej pary symetrycznej przedstawionej w formie schematu zastępczego linii długiej jest uzależniona między innymi od

Brak odpowiedzi na to pytanie.

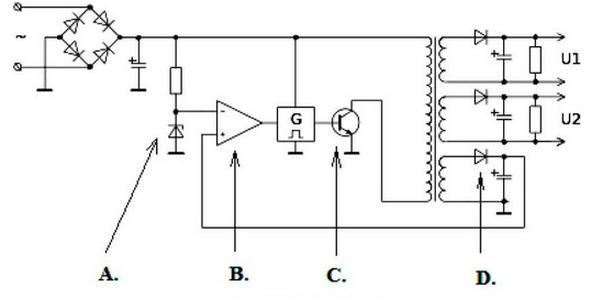

Na schemacie jest przedstawiony zasilacz impulsowy. Który ze wskazanych elementów pełni funkcję źródła napięcia odniesienia?

Brak odpowiedzi na to pytanie.

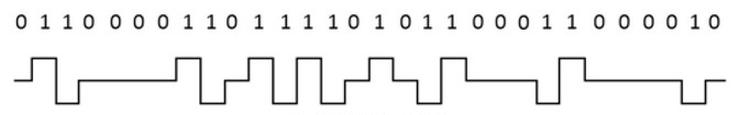

Który kod zastosowano do zamiany sygnału binarnego na przebieg cyfrowy tego sygnału?

Brak odpowiedzi na to pytanie.

Na komputerze z systemem Windows XP może być zainstalowane złośliwe oprogramowanie, prawdopodobnie typu spyware. Jakie polecenie należy wykorzystać, aby sprawdzić zestaw aktywnych połączeń sieciowych?

Brak odpowiedzi na to pytanie.

Czy kompresja cyfrowa sygnału prowadzi do

Brak odpowiedzi na to pytanie.

Usługa znana jako CLIRO - Calling Line Identification Restriction Override pozwala na

Brak odpowiedzi na to pytanie.

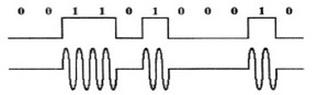

Którą technikę modulacji strumienia binarnego przedstawiono na rysunku?

Brak odpowiedzi na to pytanie.

Dysk twardy w komputerze uległ uszkodzeniu i wymaga wymiany. Aby chronić informacje przed dostępem niepożądanych osób, należy

Brak odpowiedzi na to pytanie.

Pole komutacyjne, w którym liczba wyjść jest mniejsza niż liczba wejść, określane jest jako pole komutacyjne

Brak odpowiedzi na to pytanie.

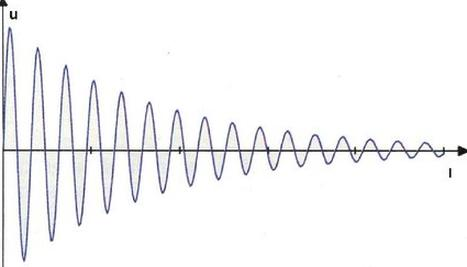

Które zjawisko związane z przesyłaniem sygnałów zostało przedstawione na rysunku?

Brak odpowiedzi na to pytanie.

Rodzaj transmisji, w której pojedynczy pakiet jest kopiowany i przesyłany do wszystkich stacji w sieci, określa się mianem

Brak odpowiedzi na to pytanie.

Którą z podanych opcji w menu głównym BIOS-u AMI (American Megatrends Inc) należy wybrać, aby skonfigurować datę systemową?

Brak odpowiedzi na to pytanie.

W systemie ISDN łącze abonenckie obrazuje styk

Brak odpowiedzi na to pytanie.

Ile niezależnych analogowych aparatów telefonicznych można podłączyć do bramki VoIP przedstawionej na rysunku?

Brak odpowiedzi na to pytanie.

Jakiego rodzaju kabel telekomunikacyjny posiada oznaczenie katalogowe XzTKMXpwn 10x4x0,5?

Brak odpowiedzi na to pytanie.

Z czego wykonane są żyły kabla UTP Cat 5e?

Brak odpowiedzi na to pytanie.

Które z opcji w menu głównym BIOS-u należy wybrać, aby poprawić efektywność energetyczną systemu komputerowego?

Brak odpowiedzi na to pytanie.

Proces uwierzytelniania użytkownika polega na

Brak odpowiedzi na to pytanie.

Który moduł w centrali telefonicznej pozwala na nawiązywanie połączeń pomiędzy łączami podłączonymi do centrali?

Brak odpowiedzi na to pytanie.

Rysunek przedstawia schemat blokowy przetwornika

Brak odpowiedzi na to pytanie.