Pytanie 1

W przypadku wpisania adresu HTTP w przeglądarkę internetową pojawia się błąd "403 Forbidden", co oznacza, że

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

W przypadku wpisania adresu HTTP w przeglądarkę internetową pojawia się błąd "403 Forbidden", co oznacza, że

W systemach Linux, aby wprowadzić nowe repozytorium, należy wykorzystać komendy

Plik ma przypisane uprawnienia: rwxr-xr--. Jakie uprawnienia będzie miał plik po zastosowaniu polecenia chmod 745?

Liczba 45H w systemie ósemkowym wyraża się jako

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Klawiatura działa prawidłowo dopiero po wystartowaniu systemu w trybie standardowym. Co to sugeruje?

Aby chronić sieć WiFi przed nieautoryzowanym dostępem, należy między innymi

Bez uzyskania zgody właściciela praw autorskich do oprogramowania, jego legalny użytkownik, zgodnie z ustawą o prawie autorskim i prawach pokrewnych, co może uczynić?

Jak wygląda liczba 257 w systemie dziesiętnym?

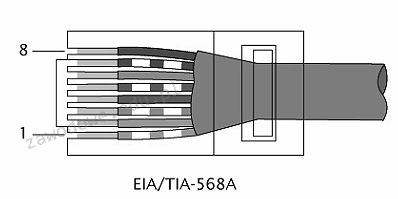

W technologii Ethernet 100BaseTX do przesyłania danych wykorzystywane są żyły kabla UTP podłączone do pinów

W przedsiębiorstwie trzeba było zreperować 5 komputerów i serwer. Czas potrzebny na naprawę każdego z komputerów wyniósł 1,5 godziny, a serwera 2,5 godziny. Stawka za usługę to 100,00 zł za roboczogodzinę, a do tego doliczany jest podatek VAT w wysokości 23%. Jaka kwota brutto będzie należna za tę usługę?

Według modelu TCP/IP protokoły DNS, FTP i SMTP są przypisane do warstwy

Aby osiągnąć wysoką jakość połączeń głosowych VoIP kosztem innych przesyłanych informacji, konieczne jest włączenie i skonfigurowanie na routerze usługi

Aby zwiększyć lub zmniejszyć rozmiar ikony na pulpicie, należy obracać kółkiem myszy, trzymając jednocześnie wciśnięty klawisz

Jaki protokół sieciowy używa portu 53?

Jakiej klasy adresów IPv4 dotyczą adresy, które mają dwa najbardziej znaczące bity ustawione na 10?

Awaria drukarki igłowej może być spowodowana uszkodzeniem

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

Kluczowe znaczenie przy tworzeniu stacji roboczej, na której ma funkcjonować wiele maszyn wirtualnych, ma:

Jak określa się typ licencji, który pozwala na pełne korzystanie z programu, lecz można go uruchomić tylko przez ograniczoną, niewielką liczbę razy od momentu instalacji?

Polecenie tar w systemie Linux służy do

W skanerze z systemem CIS źródłem światła oświetlającym skanowany dokument jest

Która struktura partycji pozwala na stworzenie do 128 partycji podstawowych na pojedynczym dysku?

Jaki pakiet powinien zostać zainstalowany na serwerze Linux, aby umożliwić stacjom roboczym z systemem Windows dostęp do plików i drukarek udostępnianych przez ten serwer?

Czym jest klaster komputerowy?

Jak nazywa się rodzaj licencji, który sprawia, że program jest w pełni funkcjonalny, ale można go uruchomić jedynie określoną, niewielką liczbę razy od momentu instalacji?

Na ilustracji przedstawiono taśmę (kabel) złącza

Jaki jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz maską 26 bitową?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jakim spójnikiem określa się iloczyn logiczny?

Wskaż technologię stosowaną do zapewnienia dostępu do Internetu w połączeniu z usługą telewizji kablowej, w której światłowód oraz kabel koncentryczny pełnią rolę medium transmisyjnego

Częścią eksploatacyjną drukarki laserowej nie jest

Jaką topologię fizyczną wykorzystuje się w sieciach o logice Token Ring?

Jakie czynności nie są realizowane przez system operacyjny?

Jaki jest powód sytuacji widocznej na przedstawionym zrzucie ekranu, mając na uwadze adres IP serwera, na którym umieszczona jest domena www.wp.pl, wynoszący 212.77.98.9?

C:\>ping 212.77.98.9

Pinging 212.77.98.9 with 32 bytes of data:

Reply from 212.77.98.9: bytes=32 time=29ms TTL=60

Reply from 212.77.98.9: bytes=32 time=29ms TTL=60

Reply from 212.77.98.9: bytes=32 time=30ms TTL=60

Reply from 212.77.98.9: bytes=32 time=29ms TTL=60

Ping statistics for 212.77.98.9:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 29ms, Maximum = 30ms, Average = 29ms

C:\>ping www.wp.pl

Ping request could not find host www.wp.pl. Please check the name and try again.Jakie polecenie w systemie Windows należy wpisać w miejsce kropek, aby uzyskać dane przedstawione na załączonym obrazku?

C:\Windows\system32> ................... Nazwa użytkownika Gość Pełna nazwa Komentarz Wbudowane konto do dostępu do komputera/domeny Komentarz użytkownika Kod kraju 000 (Domyślne ustawienia systemu) Konto jest aktywne Nie Wygasanie konta Nigdy Hasło ostatnio ustawiano 2019-11-23 10:55:12 Ważność hasła wygasa Nigdy Hasło może być zmieniane 2019-12-02 10:55:12 Wymagane jest hasło Nie Użytkownik może zmieniać hasło Nie Dozwolone stacje robocze Wszystkie Skrypt logowania Profil użytkownika Katalog macierzysty Ostatnie logowanie Nigdy Dozwolone godziny logowania Wszystkie Członkostwa grup lokalnych *Goście Członkostwa grup globalnych *None Polecenie zostało wykonane pomyślnie. C:\Windows\system32>

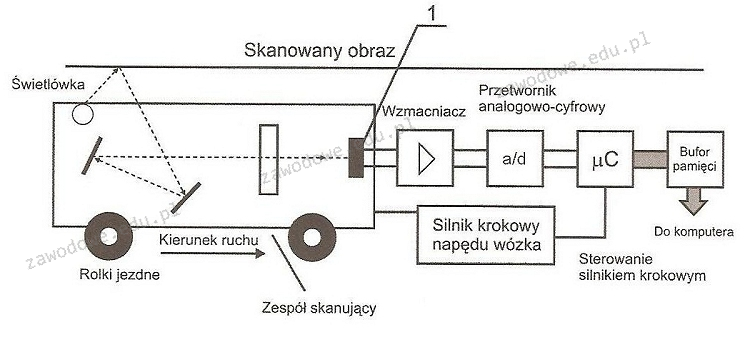

Na diagramie działania skanera, element oznaczony numerem 1 odpowiada za

Na ilustracji zobrazowano

Aby przywrócić poprawne wersje plików systemowych w systemie Windows, wykorzystuje się narzędzie

Jakie będą łączne wydatki na wymianę karty graficznej w komputerze, jeżeli nowa karta kosztuje 250 zł, czas wymiany wynosi 80 minut, a każda rozpoczęta robocza godzina to koszt 50 zł?

Zarządzanie pasmem (ang. bandwidth control) w switchu to funkcjonalność