Pytanie 1

Formularze do zarządzania bazami danych są tworzone w celu

Wynik: 11/40 punktów (27,5%)

Wymagane minimum: 20 punktów (50%)

Formularze do zarządzania bazami danych są tworzone w celu

W SQL, aby uniemożliwić stworzenie konta przy wykonywaniu kwerendy CREATE USER, gdy konto już istnieje, można zastosować następującą składnię

Wskaź na właściwą sekwencję tworzenia aplikacji?

Standard kodowania ISO-8859-2 jest używany do poprawnego wyświetlania

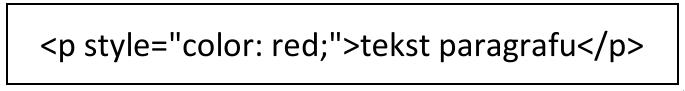

Definicja stylu przedstawiona w języku CSS dotyczy odnośnika, który

Dla dowolnego a z przedziału (0, 99) zadaniem funkcji zapisanej w języku JavaScript jest

function fun1(a) { for (n = a; n <= 100; n++) document.write(n); return n; }

Utworzono bazę danych z tabelą mieszkańcy, która zawiera pola: nazwisko, imię oraz miasto. Następnie przygotowano poniższe zapytanie do bazy:

SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Poznań' UNION ALL SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Kraków';

Wskaż zapytanie, które zwróci takie same dane.

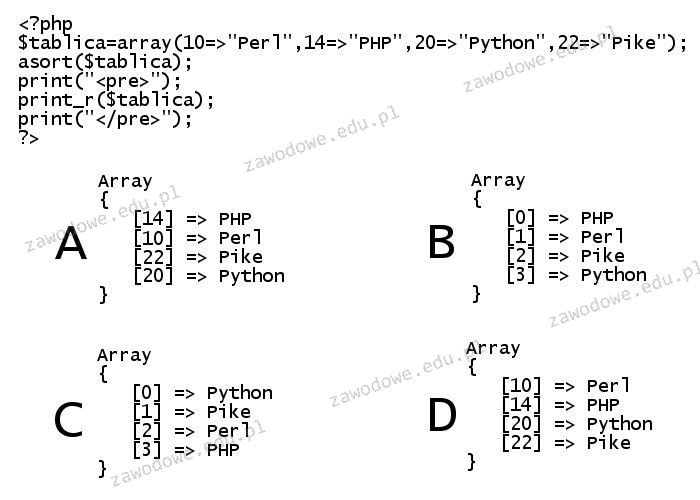

Określ rezultat wykonania skryptu stworzonego w języku PHP

W języku JavaScript funkcja matematyczna Math.pow() jest wykorzystywana do obliczania

W instrukcji CREATE TABLE zastosowanie klauzuli PRIMARY KEY przy definiowaniu pola tabeli spowoduje, że to pole stanie się

Funkcja

fun1(a,b) {

if(a % 2 != 0) a++;

for(let n = a; n <= b; n+=2) document.write(n);

}

ma na celu

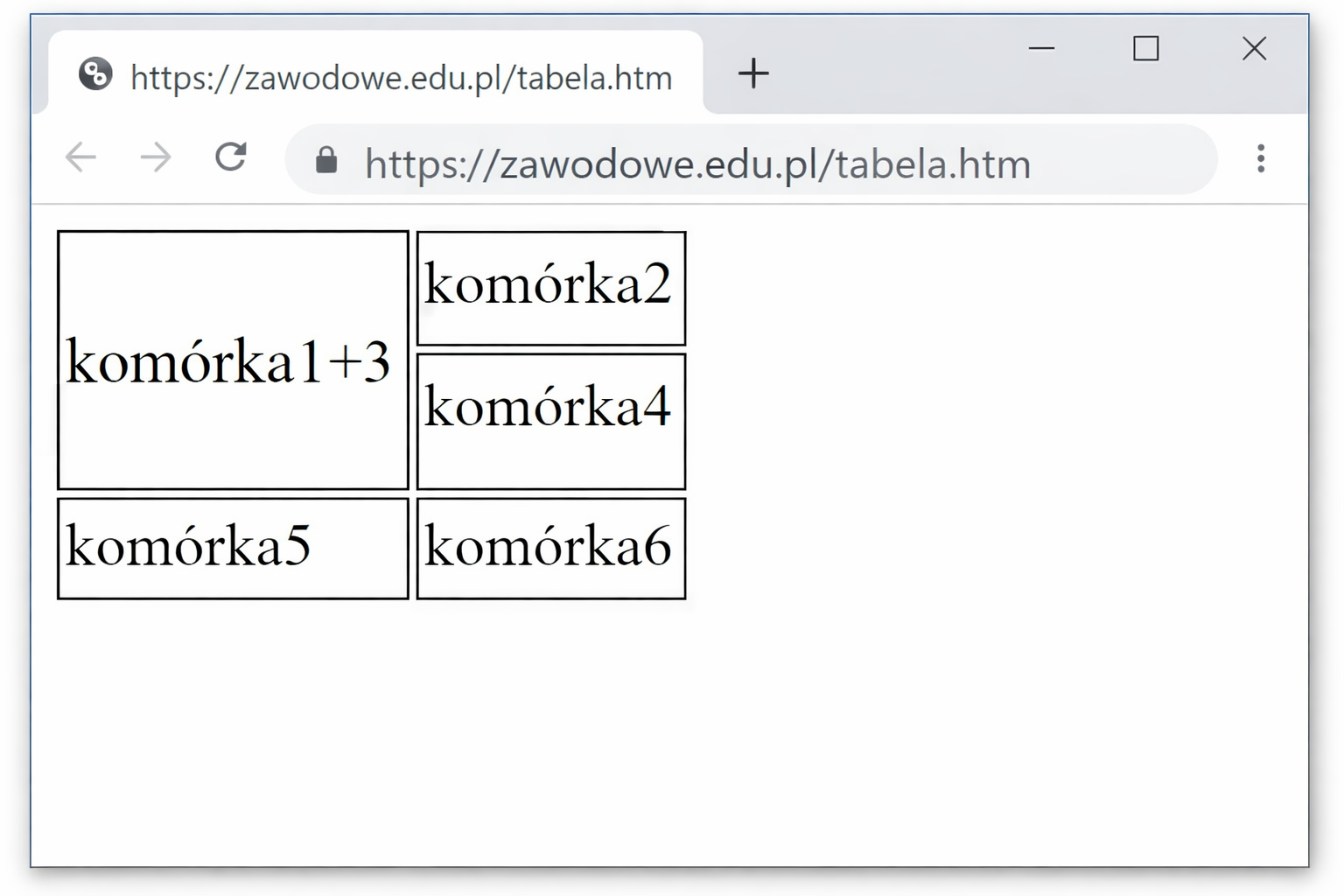

Który fragment definicji dwukolumnowej tabeli odpowiada efektowi scalenia komórki 1 i 3, przedstawionemu na ilustracji?

Dane z pola input o typie number zostały zapisane do zmiennej a, a następnie przetworzone w kodzie JavaScript w sposób następujący: ```var x = parseFloata);``` Jakiego typu będzie zmienna x?

Styl ten generuje pojedyncze obramowanie, które charakteryzuje się następującymi właściwościami:

border: solid 1px; border-color: red blue green yellow;

Co oznacza w języku C++ przedstawiony fragment kodu?

| struct CONTACT { std::string nazwisko; std::string telefon; int numer; }; |

Jak powinna wyglądać odpowiednia sekwencja procesów przetwarzania dźwięku z analogowego na cyfrowy?

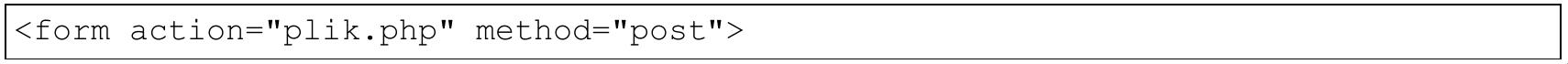

Definicja formularza została użyta na stronie internetowej, która przesyła dane do pliku napisanego w języku PHP. W jakiej tablicy będą dostępne dane z tego formularza?

W PHP w konstrukcji switch konieczne jest użycie

W języku PHP znak "//" wskazuje na

Po wydaniu polecenia użytkownik Jacek będzie mógł

GRANT SELECT, INSERT ON baza1.mojaTabela TO 'Jacek'@'localhost';

<form> <input type="email" id="addr" required> <input type="submit" value="Zapisz"> </form>Na podstawie przedstawionego kodu formularza HTML można powiedzieć, że pole edycyjne:

Funkcja agregująca MIN w SQL ma na celu obliczenie

Jakie polecenie umożliwia pokazanie konfiguracji serwera PHP, w tym między innymi informacji o: wersji PHP, systemie operacyjnym serwera oraz wartościach przedefiniowanych zmiennych?

W programie Audacity, podczas edytowania dźwięku pozyskanego z płyty analogowej, konieczne jest usunięcie pojedynczych trzasków typowych dla płyt winylowych. Jakie narzędzie jest do tego celu przeznaczone?

Aby ustanowić relację jeden do wielu, w tabeli reprezentującej stronę "wiele", konieczne jest zdefiniowanie

W zaprezentowanym fragmencie kodu HTML zdefiniowano pole input, które można opisać jako

| <input type="password" name="pole"> |

Który typ danych SQL należy użyć, jako optymalny, do zapisania numeru PESEL?

Jaką metodę zastosowano do dodania arkusza stylów do dokumentu HTML w pokazanym kodzie?

W systemie baz danych sklepu znajdują się dwie tabele połączone relacją: produkty oraz oceny. Tabela oceny zawiera dowolną liczbę ocen wystawionych przez klientów dla konkretnego produktu, opisaną poprzez pola: id, ocena (pole numeryczne), produktID (klucz obcy). Aby uzyskać maksymalną ocenę dla produktu o ID wynoszącym 10, należy wykorzystać zapytanie

W formularzu dokumentu PHP znajduje się pole <input name="im" />. Po wpisaniu przez użytkownika ciągu „Janek”, aby dodać wartość tego pola do bazy danych, w tablicy $_POST będzie obecny element

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

GRANT CREATE, ALTER ON sklep.* TO adam; Zakładając, że użytkownik adam nie dysponował wcześniej żadnymi uprawnieniami, to polecenie SQL przyzna mu prawa jedynie do

Który z czterech głównych kolorów w modelu barw CMYK jest

Zapytanie MySQL przedstawione poniżej ma na celu

ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL;

W języku PHP symbol "//" oznacza

Do stworzenia układu strony z trzema kolumnami umieszczonymi obok siebie, można wykorzystać styl CSS

Kod CSS można włączyć do dokumentu HTML, używając znacznika

Jaką klauzulę należy wykorzystać w instrukcji CREATE TABLE w SQL, by dane pole rekordu pozostawało wypełnione?

Który z poniższych formatów plików graficznych wspiera przejrzystość?

Wskaż zapis stylu CSS formatujący punktor list numerowanych na wielkie cyfry rzymskie, a list punktowanych na kwadraty.

|