Pytanie 1

Użycie skrętki kategorii 6 (CAT 6) o długości 20 metrów w sieci LAN oznacza jej maksymalną przepustowość wynoszącą

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Użycie skrętki kategorii 6 (CAT 6) o długości 20 metrów w sieci LAN oznacza jej maksymalną przepustowość wynoszącą

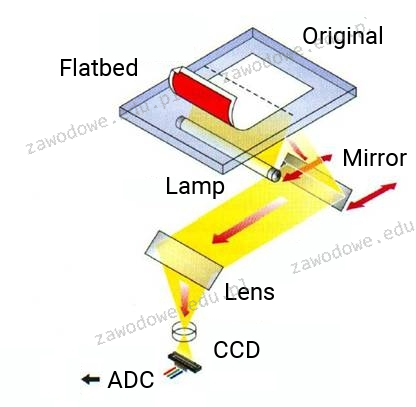

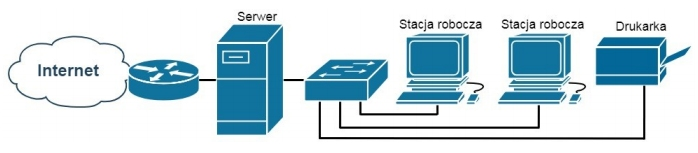

Zaprezentowany schemat ilustruje funkcjonowanie

Po włączeniu komputera wyświetlił się komunikat: "non-system disk or disk error. Replace and strike any key when ready". Jakie mogą być przyczyny?

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

W jakim trybie pracy znajduje się system Linux, kiedy osiągalny jest tylko minimalny zestaw funkcji systemowych, często używany do napraw?

Znak handlowy dla produktów certyfikowanych według standardów IEEE 802.11 to

Interfejs, którego magistrala kończy się elementem przedstawionym na ilustracji, jest typowy dla

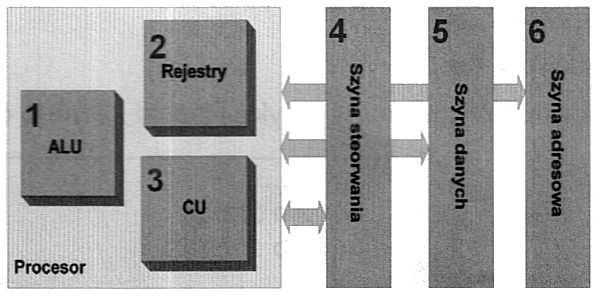

Na diagramie element odpowiedzialny za dekodowanie poleceń jest oznaczony liczbą

GRUB, LILO, NTLDR to

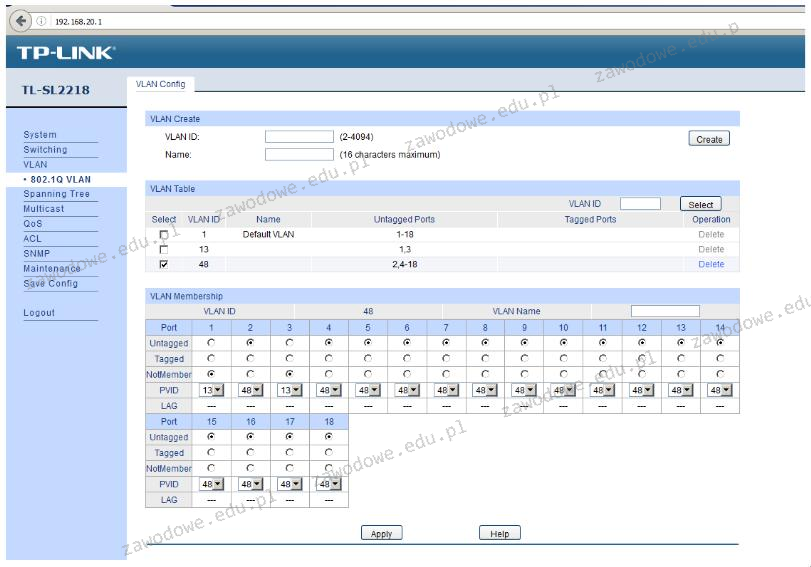

Na ilustracji zaprezentowano konfigurację urządzenia, co sugeruje, że

W systemie Linux plik posiada uprawnienia ustawione na 541. Właściciel ma możliwość pliku

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Aby zmierzyć tłumienie światłowodowego łącza w dwóch zakresach długości fal 1310 nm i 1550 nm, należy zastosować

Który z wymienionych adresów IP nie zalicza się do prywatnych?

Granice domeny kolizyjnej nie są określane przez porty takich urządzeń jak

Symbole i oznaczenia znajdujące się na zamieszczonej tabliczce znamionowej podzespołu informują między innymi o tym, że produkt jest

Który z adresów protokołu IP w wersji 4 jest poprawny pod względem struktury?

Jakie są nazwy licencji, które umożliwiają korzystanie z programu w pełnym zakresie, ale ograniczają liczbę uruchomień do określonej, niewielkiej ilości od momentu instalacji?

Tryb użytkownika w przełączniku CISCO (User EXEC Mode) umożliwia

W specyfikacji technicznej płyty głównej znajduje się zapis Supports up to Athlon XP 3000+ processor. Co to oznacza w kontekście obsługi procesorów przez tę płytę główną?

Narzędziem do monitorowania, które umożliwia przechwytywanie, rejestrowanie oraz dekodowanie różnych pakietów sieciowych, jest

Rozkaz procesora, przetwarzający informację i zamieniający ją na wynik, należy do grupy rozkazów

Adapter USB do LPT można zastosować w sytuacji, gdy występuje niezgodność złączy podczas podłączania starszych modeli

W jakiej warstwie modelu ISO/OSI wykorzystywane są adresy logiczne?

PoE to norma

Czytnik w napędzie optycznym, który jest zanieczyszczony, należy oczyścić

Która część stanowi treść dokumentacji powykonawczej?

Standard sieci bezprzewodowej WiFi 802.11 a/n operuje w zakresie

Który z systemów operacyjnych przeznaczonych do pracy w sieci jest dostępny na podstawie licencji GNU?

Podczas analizy ruchu sieciowego przy użyciu sniffera zauważono, że urządzenia przesyłają dane na portach 20 oraz 21. Przyjmując standardową konfigurację, oznacza to, że analizowanym protokołem jest protokół

W systemie Linux do obserwacji aktywnych procesów wykorzystuje się polecenie

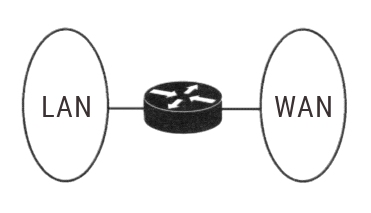

Jakie urządzenie sieciowe zostało pokazane na diagramie sieciowym?

Protokół trasowania wewnętrznego, który opiera się na analizie stanu łącza, to

Gniazdo w sieciach komputerowych, które jednoznacznie identyfikuje dany proces na urządzeniu, stanowi kombinację

Która funkcja serwera Windows umożliwia użytkownikom końcowym sieci pokazanej na rysunku dostęp do Internetu?

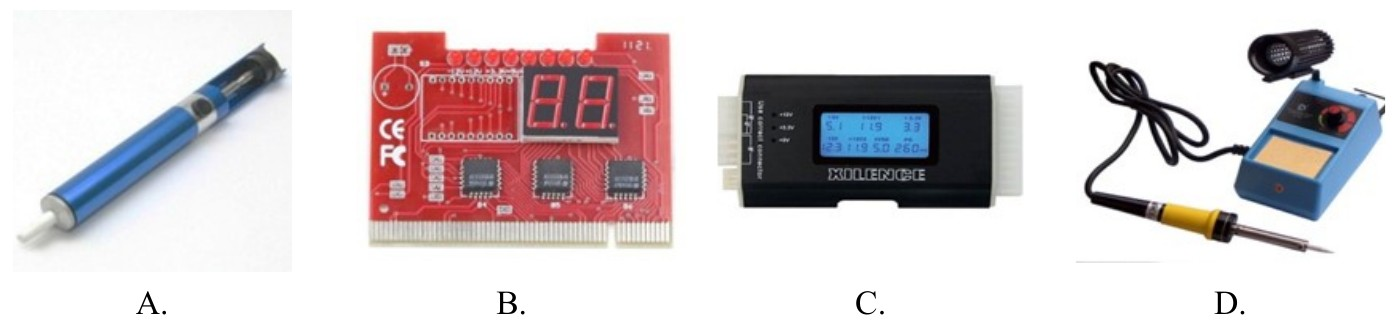

Karta rozszerzeń przedstawiona na ilustracji może być zainstalowana w komputerze, jeśli na płycie głównej znajduje się przynajmniej jeden dostępny slot

Metoda przesyłania danych pomiędzy urządzeniami CD/DVD a pamięcią komputera w trybie bezpośredniego dostępu do pamięci to

W celu zbudowania sieci komputerowej w danym pomieszczeniu wykorzystano 25 metrów kabli UTP, 5 gniazd RJ45 oraz odpowiednią liczbę wtyków RJ45 potrzebnych do stworzenia 5 kabli połączeniowych typu patchcord. Jaki jest całkowity koszt zastosowanych materiałów do budowy sieci? Ceny jednostkowe materiałów są przedstawione w tabeli.

| Material | Jednostka miary | Cena |

|---|---|---|

| Skrętka UTP | m | 1 zł |

| Gniazdo RJ45 | szt. | 10 zł |

| Wtyk RJ45 | szt. | 50 gr |

Jakie narzędzie powinno być użyte do zbadania wyników testu POST dla modułów na płycie głównej?

Planowanie wykorzystania przestrzeni na dysku komputera do gromadzenia i udostępniania informacji takich jak pliki oraz aplikacje dostępne w sieci, a także ich zarządzanie, wymaga skonfigurowania komputera jako