Pytanie 1

Jak skrót wskazuje na rozległą sieć komputerową, która obejmuje swoim zasięgiem miasto?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Jak skrót wskazuje na rozległą sieć komputerową, która obejmuje swoim zasięgiem miasto?

Graficzny symbol pokazany na ilustracji oznacza

Ile bitów zawiera adres MAC karty sieciowej?

Jak nazywa się proces dodawania do danych z warstwy aplikacji informacji powiązanych z protokołami funkcjonującymi na różnych poziomach modelu sieciowego?

Jakie działanie nie przyczynia się do personalizacji systemu operacyjnego Windows?

Jeśli jednostka alokacji ma 1024 bajty, to pliki podane w tabeli zajmują na dysku:

Nazwa Wielkość

Ala.exe 50B

Dom.bat 1024B

Wirus.exe 2kB

Domes.exr 350B

Który zestaw przyrządów pomiarowych jest wystarczający do wykonania w obwodzie prądu stałego pomiaru mocy metodą techniczną?

Elementem eksploatacyjnym drukarki laserowej jest wszystko oprócz

W standardzie Ethernet 100BaseTX konieczne jest użycie kabli skręconych

Jakie oprogramowanie jest używane do archiwizacji danych w systemie Linux?

W jakim typie członkostwa w VLAN port może należeć do wielu sieci VLAN?

Jaki wydruk w systemie rodziny Linux uzyskamy po wprowadzeniu komendy

dr-x------ 2 root root 0 lis 28 12:39 .gvfs -rw-rw-r-- 1 root root 361016 lis 8 2012 history.dat -rw-r--r-- 1 root root 97340 lis 28 12:39 .ICEauthority drwxrwxr-x 5 root root 4096 paź 7 2012 .icedtea drwx------ 3 root root 4096 cze 27 18:40 .launchpadlib drwxr-xr-x 3 root root 4096 wrz 2 2012 .local

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

Jakie narzędzie w systemie Linux pozwala na wyświetlenie danych o sprzęcie zapisanych w BIOS?

Jakie napięcie zasilające mają pamięci DDR2?

Jaki protokół do obsługi poczty elektronicznej pozwala na przykład na przechowywanie odebranych e-maili na serwerze, zarządzanie różnymi folderami, usuwanie wiadomości oraz przenoszenie ich pomiędzy folderami?

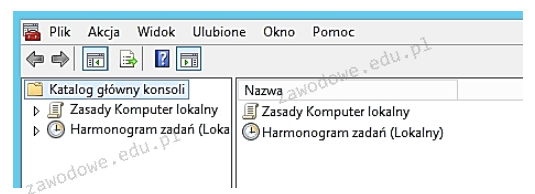

Aby otworzyć konsolę przedstawioną na ilustracji, należy wpisać w oknie poleceń

Rodzaj ataku komputerowego, który polega na pozyskiwaniu wrażliwych informacji osobistych poprzez podszywanie się pod zaufaną osobę lub instytucję, to

Na załączonym zdjęciu znajduje się

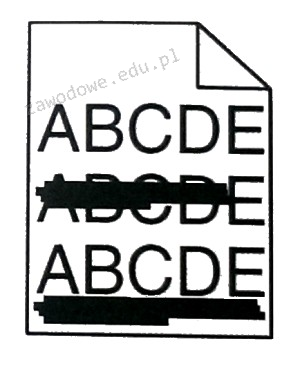

Źródłem problemu z wydrukiem z przedstawionej na rysunku drukarki laserowej jest

Optyczna rozdzielczość to jeden z atrybutów

Atak DDoS (z ang. Distributed Denial of Service) na serwer może spowodować

Cienki klient (thin client) korzysta z protokołu

Aby zapewnić bezpieczną komunikację terminalową z serwerem, powinno się skorzystać z połączenia z użyciem protokołu

Protokół trasowania wewnętrznego, który opiera się na analizie stanu łącza, to

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakie urządzenie powinno się zastosować do przeprowadzenia testu POST dla komponentów płyty głównej?

Tester strukturalnego okablowania umożliwia weryfikację

Jakiego typu macierz RAID nie zapewnia odporności na awarie żadnego z dysków tworzących jej strukturę?

Program, który nie jest przeznaczony do analizy stanu komputera to

Po przeprowadzeniu diagnostyki komputera stwierdzono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, umieszczonej w gnieździe PCI Express stacjonarnego komputera, wynosi 87°C. W takiej sytuacji serwisant powinien

Które z poniższych urządzeń jest przykładem urządzenia peryferyjnego wejściowego?

Podczas skanowania czarno-białego rysunku technicznego z maksymalną rozdzielczością optyczną skanera, na pochylonych i zaokrąglonych krawędziach można dostrzec schodkowe ułożenie pikseli. Aby poprawić jakość skanowanego obrazu, konieczne jest zastosowanie funkcji

Ile minimalnie pamięci RAM powinien mieć komputer, aby możliwe było uruchomienie 32-bitowego systemu operacyjnego Windows 7 w trybie graficznym?

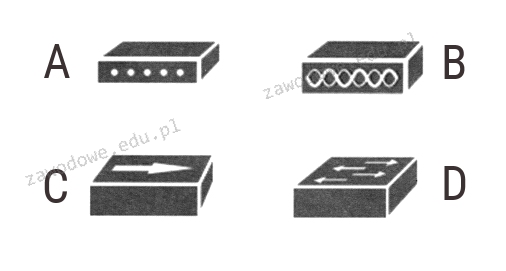

Na zdjęciu widać

Jaką funkcję pełni serwer FTP?

W systemie Windows uruchomiono plik wsadowy z dwoma argumentami. Uzyskanie dostępu do wartości drugiego argumentu w pliku wsadowym jest możliwe przez

Który symbol reprezentuje przełącznik?

W systemie Windows, z jakiego polecenia można skorzystać, aby sprawdzić bieżące połączenia sieciowe i ich statystyki?

Jaki akronim oznacza wydajność sieci oraz usługi, które mają na celu między innymi priorytetyzację przesyłanych pakietów?