Pytanie 1

Dane są zapisy w tabeli uczniowie, które zostały przedstawione na rysunku. Jaki będzie rezultat wykonania podanego zapytania SQL?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Dane są zapisy w tabeli uczniowie, które zostały przedstawione na rysunku. Jaki będzie rezultat wykonania podanego zapytania SQL?

Podaj polecenie SQL, które wprowadza kolumnę miesiacSiewu do istniejącej tabeli rosliny?

W SQL klauzula DISTINCT w poleceniu SELECT zapewnia, że zwrócone wyniki

Który sposób na utworzenie tablicy w JavaScript jest niepoprawny pod względem składniowym?

Przedstawiono kod tabeli 3×2. Jaką modyfikację należy wprowadzić w drugim wierszu, aby tabela wyglądała jak na obrazie z niewidocznym wierszem?

<table> <tr> <td style="border: solid 1px;">Komórka 1</td> <td style="border: solid 1px;">Komórka 2</td> </tr> <tr> <td style="border: solid 1px;">Komórka 3</td> <td style="border: solid 1px;">Komórka 4</td> </tr> <tr> <td style="border: solid 1px;">Komórka 5</td> <td style="border: solid 1px;">Komórka 6</td> </tr> </table>

| Komórka 1 | Komórka 2 |

| Komórka 5 | Komórka 6 |

Jakie skutki przynosi wielokrotne uruchomienie poniższego kodu PHP?

if (!isset($_COOKIE["ciastko"]) $zm = 1; else $zm = intval($_COOKIE["ciastko"]) + 1; setcookie("ciastko", $zm);

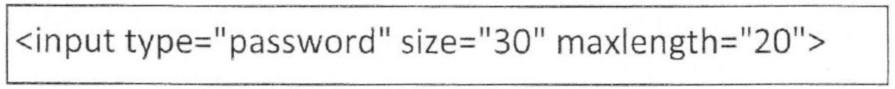

W formularzu HTML wykorzystano znacznik <input>. Wyświetlane pole będzie przeznaczone do wprowadzania maksymalnie

W języku PHP uzyskano wyniki kwerend z bazy danych przy użyciu polecenia mysql_query. Aby wydobyć z otrzymanej kwerendy pojedynczy wiersz danych, konieczne jest użycie polecenia

W utworzonej tabeli pole należące do typu BLOB służy do składowania

W HTML zdefiniowano hiperłącze zawierające znak #. Co się wydarzy po kliknięciu na ten odsyłacz?

<a href="#dane"></a>

Po wydaniu polecenia użytkownik Jacek będzie mógł

GRANT SELECT, INSERT ON baza1.mojaTabela TO 'Jacek'@'localhost';

Aby stworzyć relację typu jeden do wielu, w tabeli reprezentującej stronę "wiele", konieczne jest zdefiniowanie

Zdarzenie JavaScript onmousedown występuje, gdy

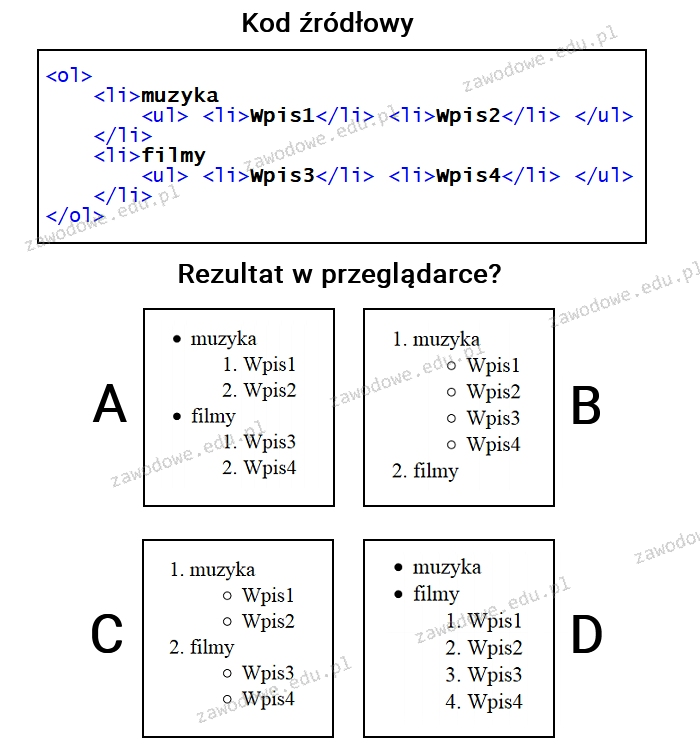

Która z list jest interpretacją pokazanego kodu?

O zmiennej predefiniowanej

$_POSTw języku PHP można stwierdzić, że

W tabeli personel znajdują się pola: imie, nazwisko, pensja, staz. Aby otrzymać średnią pensję pracowników, dla których staż wynosi od 10 do 20 lat pracy włącznie, należy wykonać kwerendę:

Które z poniższych stwierdzeń dotyczy skalowania obrazu?

Wartość kolumny w tabeli, która działa jako klucz podstawowy

Aby przekształcić obraz z formatu JPEG do PNG bez utraty jakości, tak aby kolor biały w oryginalnym obrazie został zastąpiony przezroczystością w wersji docelowej, należy najpierw

1 <script>

2 const liczba = 1;

3 let gora = 10, dol = 1;

4 let podaj = parseInt(prompt("Podaj liczbę całkowitą z zakresu <1-10>"));

5 liczba = Math.random() * ( gora - dol + 1 ) + dol;

6 liczba = parseInt(liczba);

7 if (liczba == podaj) {

8 document.write("Liczba została odgadnięta");

9 } else {

10 document.write("Niestety nie tym razem");

11 }

12 </script> Przedstawiony fragment kodu JavaScript powinien wylosować liczbę całkowitą z zakresu <1 , 10> i porównać ją z liczbą podaną przez użytkownika w oknie dialogowym. Skrypt po uruchomieniu generuje błąd, którego przyczyną jest W PHP typ float oznacza

Jaką funkcję spełnia atrybut value w polu formularza XHTML?

| <input type="text" name="name" value="value"> |

Które wartości będą przechowywane w zmiennych po wykonaniu przedstawionej pętli języka PHP?

$i = 20; $a = 0; while($i) { $a += 2; $i--; }

W zamieszczonym kodzie PHP, który łączy się z serwerem bazy danych, jakie działania powinny być umieszczone w instrukcji warunkowej w miejscu trzech kropek?

| $db = mysqli_connect("localhost","root","qwerty","baza1"); if ( !$db ) { ... } |

Polecenie MySQL pokazane poniżej spowoduje, że użytkownikowi tkowal zostaną odebrane określone uprawnienia:

REVOKE DELETE, UPDATE ON pracownicy FROM 'tkowal'@'localhost';

Jaki kolor reprezentuje zapis heksadecymalny #0000FF?

Aby wyszukać w tabeli Pracownicy tylko te nazwiska, które kończą się na literę "i", można zastosować kwerendę SQL

Czego nie należy robić, aby zabezpieczyć serwer bazy danych przed atakami hakerów?

Aby zwiększyć wydajność operacji na bazie danych, powinno się dla pól, które są często używane w wyszukiwaniach lub sortowaniach

W bazie danych znajduje się tabela o nazwie pracownicy z kolumnami: nazwisko, imię, pensja, wiek. Jak powinna wyglądać składnia polecenia do obliczenia średniej pensji pracowników?

Który z komentarzy przedstawia opis działania funkcji zdefiniowanej w języku PHP?

Który efekt został zaprezentowany na filmie?

W przedstawionym kodzie HTML, zaprezentowany styl CSS jest stylem:

<p style="color:red;">To jest przykładowy akapit.</p>

Jaki jest cel wykorzystania znacznika <i> w języku HTML?

W aplikacji webowej komunikat powinien być wyświetlany jedynie w przypadku, gdy dany użytkownik odwiedza stronę po raz pierwszy. Którą funkcję PHP należy wykorzystać w tym celu?

Liczba 0x142, przedstawiona w skrypcie JavaScript, jest zapisywana w postaci

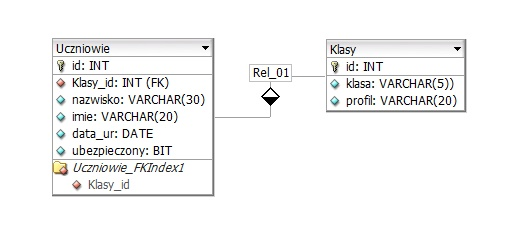

Dodanie ograniczenia klucza obcego w taki sposób, aby kolumna Klasy_id z tabeli Uczniowie była powiązana z kolumną id w tabeli Klasy zostanie wykonane przy użyciu polecenia

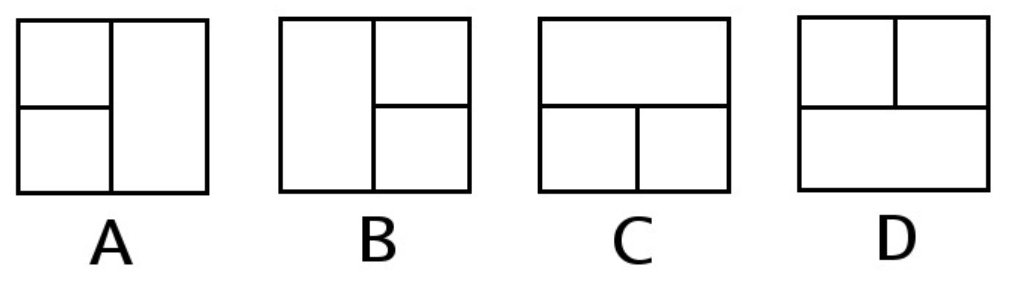

Polecenie colspan służy do łączenia komórek tabeli w poziomie, natomiast rowspan w pionie. Którą z tabel wyświetli poniższy fragment kodu napisany w języku HTML?

<table border="1" cellspacing="0" cellpadding="10">

<tr>

<td rowspan="2"> </td>

<td> </td>

</tr>

<tr>

<td> </td>

</tr>

</table>

Podaj nazwę Systemu Zarządzania Treścią, którego logo jest widoczne na zamieszczonym rysunku?

Zapytanie: SELECT imie, pesel, wiek FROM dane WHERE wiek IN (18,30) spowoduje zwrócenie: