Pytanie 1

Wynikiem poprawnego pomnożenia dwóch liczb binarnych 111001102 oraz 000111102 jest wartość

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Wynikiem poprawnego pomnożenia dwóch liczb binarnych 111001102 oraz 000111102 jest wartość

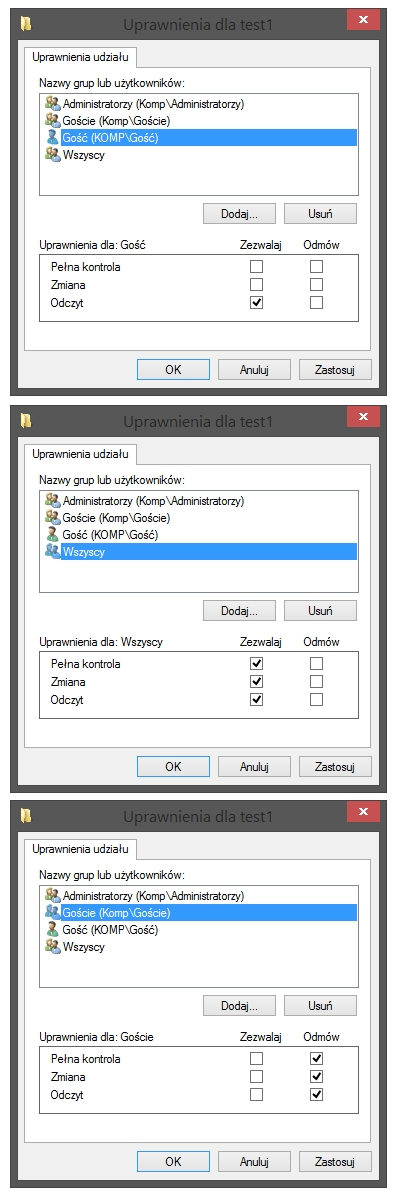

Użytkownik o nazwie Gość jest częścią grupy Goście, która z kolei należy do grupy Wszyscy. Jakie uprawnienia do folderu test1 ma użytkownik Gość?

Drukarka została zainstalowana w systemie Windows. Aby ustawić między innymi domyślną orientację wydruku, liczbę stron na arkusz oraz kolorystykę, podczas jej konfiguracji należy skorzystać z opcji

Licencja Windows OEM nie umożliwia wymiany

Wysyłanie żetonu (ang. token) występuje w sieci o fizycznej strukturze

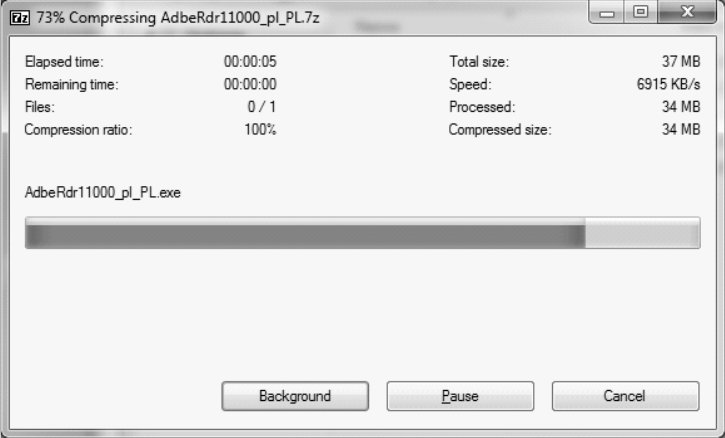

Na dołączonym obrazku ukazano proces

Jakie wbudowane narzędzie w systemie Windows służy do identyfikowania problemów związanych z animacjami w grach oraz odtwarzaniem filmów?

Który protokół jest używany do zdalnego zarządzania komputerem przez terminal w systemach Linux?

Grupa protokołów, która charakteryzuje się wspólną metodą szyfrowania, to

Jakie materiały eksploatacyjne wykorzystuje się w rzutniku multimedialnym?

W jakiej topologii sieci komputerowej każdy węzeł ma bezpośrednie połączenie z każdym innym węzłem?

Na załączonym rysunku przedstawiono

W sekcji zasilania monitora LCD, powiększone kondensatory elektrolityczne mogą prowadzić do uszkodzenia

Na ilustracji widoczna jest pamięć operacyjna

Jakie urządzenie w sieci lokalnej NIE ROZDZIELA obszaru sieci komputerowej na domeny kolizyjne?

Jaka jest binarna reprezentacja adresu IP 192.168.1.12?

Jakie polecenie w systemie Linux pozwala na wyświetlenie informacji o bieżącej godzinie, czasie pracy systemu oraz liczbie użytkowników zalogowanych do systemu?

Jaka usługa sieciowa domyślnie wykorzystuje port 53?

Co oznacza skrót WAN?

Karta sieciowa przedstawiona na ilustracji jest w stanie przesyłać dane z maksymalną szybkością

Jaki wydruk w systemie rodziny Linux uzyskamy po wprowadzeniu komendy

dr-x------ 2 root root 0 lis 28 12:39 .gvfs -rw-rw-r-- 1 root root 361016 lis 8 2012 history.dat -rw-r--r-- 1 root root 97340 lis 28 12:39 .ICEauthority drwxrwxr-x 5 root root 4096 paź 7 2012 .icedtea drwx------ 3 root root 4096 cze 27 18:40 .launchpadlib drwxr-xr-x 3 root root 4096 wrz 2 2012 .local

Który algorytm służy do weryfikacji, czy ramka Ethernet jest wolna od błędów?

Dysk zewnętrzny 3,5" o pojemności 5 TB, służący do przechowywania lub tworzenia kopii zapasowych, posiada obudowę z czterema interfejsami komunikacyjnymi do wyboru. Który z tych interfejsów należy wykorzystać do połączenia z komputerem, aby uzyskać największą prędkość transmisji?

W których nośnikach pamięci masowej jedną z najczęstszych przyczyn uszkodzeń jest uszkodzenie powierzchni?

Jaki protokół służy komputerom do informowania rutera o przynależności do konkretnej grupy multicastowej?

Aby odzyskać dane ze sformatowanego dysku twardego, należy wykorzystać program

Matryce monitorów typu charakteryzują się najmniejszymi kątami widzenia

Moduł w systemie Windows, który odpowiada za usługi informacyjne w Internecie, to

Który z wymienionych składników stanowi element pasywny w sieci?

W jakich jednostkach opisuje się przesłuch zbliżny NEXT?

W systemie Linux do obserwacji działania sieci, urządzeń sieciowych oraz serwerów można zastosować aplikację

Składnikiem systemu Windows 10, który zapewnia ochronę użytkownikom przed zagrożeniami ze strony złośliwego oprogramowania, jest program

Oznaczenie CE świadczy o tym, że

Program do monitorowania, który umożliwia przechwytywanie, nagrywanie oraz dekodowanie różnych pakietów sieciowych to

Aby uniknąć uszkodzenia sprzętu podczas modernizacji komputera przenośnego polegającej na wymianie modułów pamięci RAM należy

Który z materiałów eksploatacyjnych nie jest stosowany w ploterach?

W usłudze Active Directory, konfigurację składającą się z jednej lub więcej domen, które dzielą wspólny schemat i globalny wykaz, nazywamy

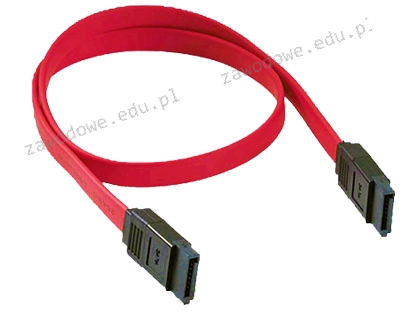

Na ilustracji przedstawiono przewód z wtykami

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Protokołem umożliwiającym dostęp do sieci pakietowej o prędkości nieprzekraczającej 2 Mbit/s jest protokół