Pytanie 1

Urządzenie pokazane na ilustracji to

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

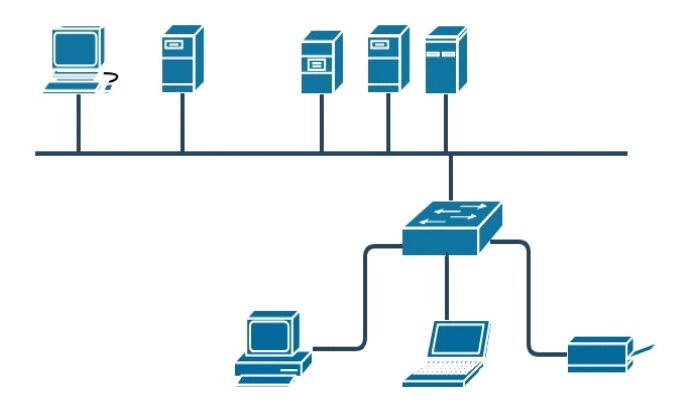

Urządzenie pokazane na ilustracji to

Ilustracja pokazuje schemat fizycznej topologii będącej kombinacją topologii

Aby przywrócić poprawne wersje plików systemowych w systemie Windows, wykorzystuje się narzędzie

Aby podłączyć drukarkę z interfejsem równoległym do komputera, który ma jedynie porty USB, należy użyć adaptera

Zamiana baterii jest jedną z czynności związanych z użytkowaniem

Jakie polecenie powinien wydać root w systemie Ubuntu Linux, aby zaktualizować wszystkie pakiety (cały system) do najnowszej wersji, łącznie z nowym jądrem?

Brak odpowiedzi na to pytanie.

Jakie miejsce nie powinno być wykorzystywane do przechowywania kopii zapasowych danych z dysku twardego komputera?

Brak odpowiedzi na to pytanie.

Oznaczenie CE świadczy o tym, że

Brak odpowiedzi na to pytanie.

Jednym z programów ochronnych, które zabezpieczają system przed oprogramowaniem, które bez zgody użytkownika zbiera i przesyła jego dane osobowe, numery kart kredytowych, informacje o odwiedzanych stronach WWW, hasła oraz używane adresy e-mail, jest aplikacja

Brak odpowiedzi na to pytanie.

Z jakim protokołem związane są terminy 'sequence number' oraz 'acknowledgment number'?

Sequence number: 117752 (relative sequence number) Acknowledgment number: 33678 (relative ack number) Header Length: 20 bytes Flags: 0x010 (ACK) Window size value: 258

Brak odpowiedzi na to pytanie.

Który z poniższych adresów IP należy do grupy C?

Brak odpowiedzi na to pytanie.

Po dokonaniu eksportu klucza HKCU stworzona zostanie kopia rejestru zawierająca dane o konfiguracji

Brak odpowiedzi na to pytanie.

Jakie polecenie w terminalu systemu operacyjnego Microsoft Windows umożliwi wyświetlenie szczegółów wszystkich zasobów udostępnionych na komputerze lokalnym?

Brak odpowiedzi na to pytanie.

W jakim typie skanera wykorzystuje się fotopowielacze?

Brak odpowiedzi na to pytanie.

Jak nazywa się seria procesorów produkowanych przez firmę Intel, charakteryzująca się małymi wymiarami oraz niskim zużyciem energii, zaprojektowana z myślą o urządzeniach mobilnych?

Brak odpowiedzi na to pytanie.

Komputer stracił łączność z siecią. Jakie działanie powinno być podjęte w pierwszej kolejności, aby naprawić problem?

Brak odpowiedzi na to pytanie.

Komunikat, który pojawia się po uruchomieniu narzędzia do przywracania systemu Windows, może sugerować

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Element trwale zamontowany, w którym znajduje się zakończenie okablowania strukturalnego poziomego dla abonenta, to

Brak odpowiedzi na to pytanie.

Według specyfikacji JEDEC, napięcie zasilania dla modułów pamięci RAM DDR3L wynosi

Brak odpowiedzi na to pytanie.

Użytkownik pragnie ochronić dane na karcie pamięci przed przypadkowym usunięciem. Taką zabezpieczającą cechę oferuje karta

Brak odpowiedzi na to pytanie.

Na ilustracji zaprezentowane jest urządzenie do

Brak odpowiedzi na to pytanie.

Na podstawie wskazanego cennika oblicz, jaki będzie łączny koszt brutto jednego podwójnego natynkowego gniazda abonenckiego w wersji dwumodułowej?

| Lp. | Nazwa | j.m. | Cena jednostkowa brutto |

|---|---|---|---|

| 1. | Puszka natynkowa 45x45mm dwumodułowa | szt. | 4,00 zł |

| 2. | Ramka + suport 45x45mm dwumodułowa | szt. | 4,00 zł |

| 3. | Adapter 22,5x45mm do modułu keystone | szt. | 3,00 zł |

| 4. | Moduł keystone RJ45 kategorii 5e | szt. | 7,00 zł |

Brak odpowiedzi na to pytanie.

Niskopoziomowe formatowanie dysku IDE HDD polega na

Brak odpowiedzi na to pytanie.

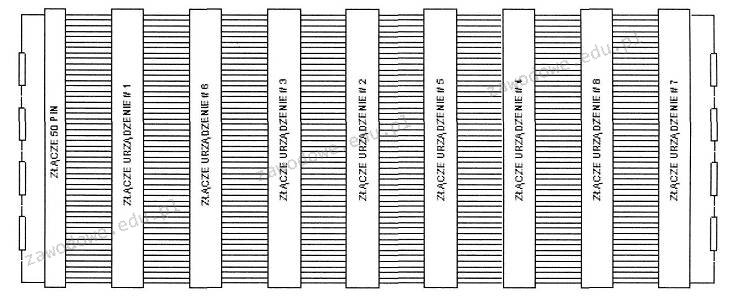

Za pomocą taśmy 60-pinowej pokazanej na ilustracji łączy się z płytą główną komputera

Brak odpowiedzi na to pytanie.

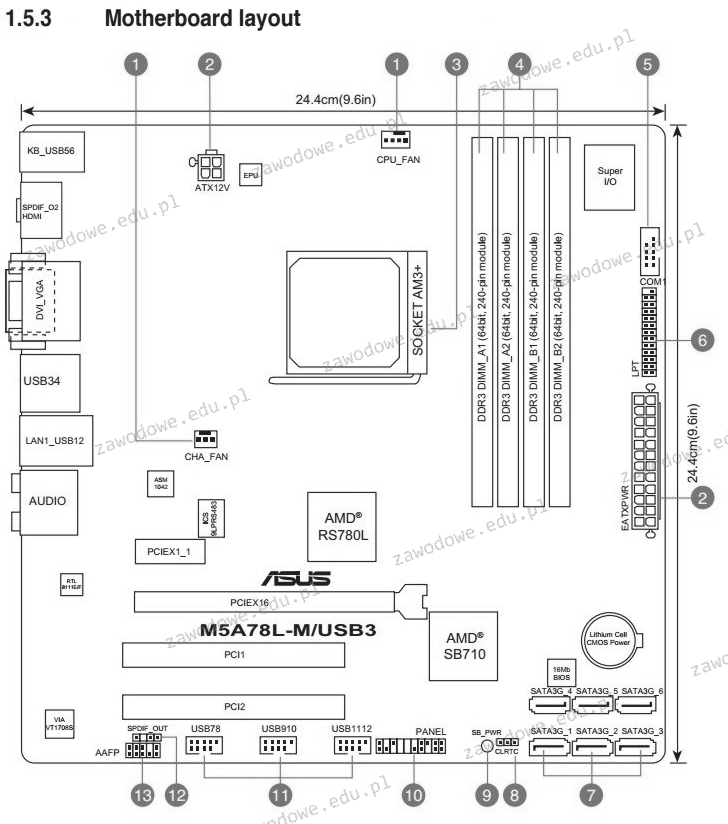

Ile portów USB może być dostępnych w komputerze wyposażonym w tę płytę główną, jeśli nie używa się huba USB ani dodatkowych kart?

Brak odpowiedzi na to pytanie.

Aby naprawić zasilacz laptopa poprzez wymianę kondensatorów, jakie narzędzie powinno się wykorzystać?

Brak odpowiedzi na to pytanie.

Który z protokołów funkcjonuje w warstwie aplikacji modelu ISO/OSI, umożliwiając wymianę informacji kontrolnych między urządzeniami sieciowymi?

Brak odpowiedzi na to pytanie.

Najlepszym narzędziem służącym do podgrzania znajdującego się na karcie graficznej elementu SMD, który ma zostać usunięty, jest

Brak odpowiedzi na to pytanie.

Przerzutnik bistabilny pozwala na przechowywanie bitu danych w pamięci

Brak odpowiedzi na to pytanie.

Wykonanie polecenia perfmon w terminalu systemu Windows spowoduje

Brak odpowiedzi na to pytanie.

W którym programie należy zmodyfikować ustawienia, aby użytkownik komputera mógł wybrać z menu i uruchomić jeden z kilku systemów operacyjnych zainstalowanych na jego komputerze?

Brak odpowiedzi na to pytanie.

W systemie Linux, jakie polecenie służy do zmiany hasła użytkownika?

Brak odpowiedzi na to pytanie.

W systemie plików NTFS uprawnienie umożliwiające zmianę nazwy pliku to

Brak odpowiedzi na to pytanie.

Aby system operacyjny był skutecznie chroniony przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego należy

Brak odpowiedzi na to pytanie.

W norma PN-EN 50174 brak jest wskazówek odnoszących się do

Brak odpowiedzi na to pytanie.

W systemie Linux plik messages zawiera

Brak odpowiedzi na to pytanie.

Watomierz jest stosowany do pomiaru

Brak odpowiedzi na to pytanie.

Która z kart graficznych nie będzie kompatybilna z monitorem, posiadającym złącza pokazane na ilustracji (zakładając, że nie można użyć adaptera do jego podłączenia)?

Brak odpowiedzi na to pytanie.

W systemie Windows 7 konfigurację interfejsu sieciowego można przeprowadzić, używając rozwinięcia polecenia

Brak odpowiedzi na to pytanie.