Pytanie 1

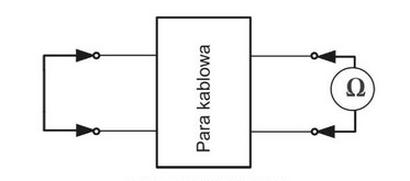

Przedstawiony schemat służy do pomiaru

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Przedstawiony schemat służy do pomiaru

Jaką częstotliwość fal radiowych stosuje sieć bezprzewodowa Wi-Fi?

W kablach telekomunikacyjnych para przewodów jest ze sobą skręcana w celu

W sieciach z komutacją pakietów transmisja może odbywać się w dwóch trybach: wirtualnej koneksji oraz w trybie datagramowym. Wskaż twierdzenie, które jest niezgodne z zasadami transmisji w trybie datagramowym?

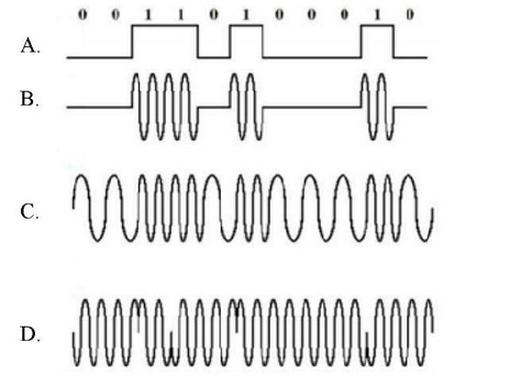

Który element osprzętu światłowodowego przedstawiono na rysunku?

Urządzenie na obudowie którego znajduje się symbol przedstawiony na rysunku

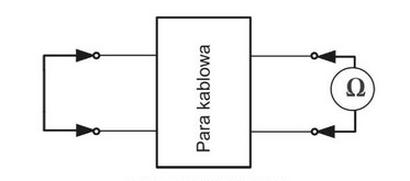

Przebieg sygnału zmodulowanego FSK (kluczowanie częstotliwości) przedstawia wykres oznaczony cyfrą

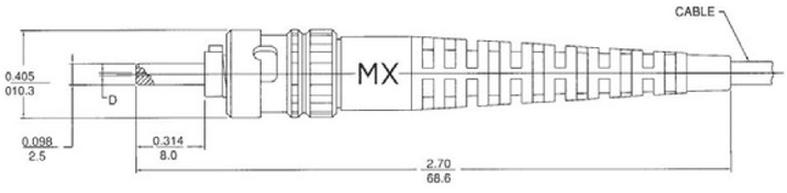

Rysunek przedstawia złącze światłowodowe zgodne ze standardem

Jaką opcję w menu Setup systemu Phoenix – Award BIOS należy wybrać, aby skonfigurować temperaturę procesora, przy której aktywowane jest ostrzeżenie (warning)?

Która z technologii umożliwia przesyłanie od 4 do 16 sygnałów w jednym włóknie światłowodowym z odstępem 20 nm w zakresie 1270-1610 nm?

Na tor o długości 20 km podano impuls elektryczny. Po jakim czasie impuls dotrze z powrotem po odbiciu od końca toru, gdy średnia prędkość impulsu w tym torze wynosi 20 cm/ns?

Podczas ustawiania protokołu OSPF maska jest podawana w formie odwrotnej (wildcard mask). Jaką wartość ma maska odwrotna dla podsieci 255.255.252.0?

Protokół ICMP (Internet Control Message Protocol) nie dostarcza informacji ruterowi lub hostowi o

Jaką rolę odgrywa filtr dolnoprzepustowy w układzie próbkującym?

Parametr jednostkowy symetrycznej linii długiej, który odpowiada za pole magnetyczne obu przewodów, to

Norma IEEE 802.11 odnosi się do sieci

Którą sekwencją klawiszy ustawia się w telefaksie tonowy sposób wybierania?

| Funkcja | Kod funkcji | Możliwości wyboru |

|---|---|---|

| Zmiana długości nagrania dla wiadomości przychodzących (tylko model KX-FP218) | [#][1][0] | [0] "TYLKO POWIT.": Urządzenie odtwarza powitanie, ale nie nagrywa żadnych wiadomości przychodzących. [1] "1 MINUTA": 1 minuta [2] "2 MINUTY": 2 minuty [3] "3 MINUTY" (domyślnie): 3 minuty |

| Drukowanie raportu transmisji | [#][0][4] | [0] "WYŁĄCZONY": Raporty transmisji nie będą drukowane. [1] "WŁĄCZONY": Raport transmisji będzie drukowany po każdej transmisji. [2] "BŁĄD" (domyślnie): Raport transmisji będzie drukowany tylko wtedy, jeżeli transmisja była nieudana. |

| Ustawienie sposobu wybierania | [#][1][3] | Jeżeli nie udaje się uzyskać połączenia, zmień ustawienie sposobu wybierania. [1] "IMPULSOWE": Wybieranie impulsowe. [2] "TONOWE" (domyślnie): Wybieranie tonowe. |

| Ustawianie dzwonka | [#][1][7] | [1] "TON 1" (domyślnie) [2] "TON 2" [3] "TON 3" |

Jakie oprogramowanie służy do zarządzania bazami danych?

Jakie oznaczenie ma skrętka, w której każda para jest pokryta folią oraz wszystkie pary są dodatkowo otoczone ekranem foliowym?

W tabeli zamieszczono specyfikację techniczną

| Typ włókna światłowodowego | SM (ITU-T G.652), MM (ITU-T G.651), DS (ITU-T G.653), NZDS (ITU-T G.655) |

| Średnica płaszcza | 125 µm |

| Średnica pokrycia pierwotnego | 0,2 ... 1,5 mm |

| Długość obranego włókna | 16 mm |

| Metoda centrowania | centrowanie do rdzenia, centrowanie do pokrycia, centrowanie manualne |

| Wyświetlacz | 5,1, TFT LCD, kolorowy, równoczesne wyświetlanie w dwóch płaszczyznach (X-Y) |

| Średnia tłumienność | 0,02 dB (SM); 0,01 dB (MM); 0,04 dB (DS); 0,04 dB (NZDS) |

| Średni czas spawania | 10 sekund (SM) |

| Średni czas wygrzewania | 36 sekund |

| Programy spawania | 20 |

| Wewnętrzne wygrzewanie | tak |

| Warunki pracy | 0÷5000 m n.p.m., V wiatr 15m/s |

| Pamięć spawów | 5000 wyników |

| Podłączenie do komputera | interfejs USB |

| Zasilanie | AC 100÷240 V / 50÷60 Hz, DC, akumulator Li 8AH na ok. 400 cykli (spaw + wygrzewanie). Możliwość zasilania z gniazda zapalniczki samochodowej. |

| Żywotność elektrod | 2000 spawów |

| Wymiary | 170 x 150 x 155 mm |

| Temperatura pracy | -10°C÷50°C |

System komunikacji sygnalizacyjnej, powszechnie używany m. in. w sieciach szerokopasmowych, mobilnych i IP, to

Który z wymienionych typów oprogramowania monitoruje działania związane z dyskami oraz przeprowadza skanowanie zewnętrznych nośników pamięci w poszukiwaniu złośliwego oprogramowania?

Jaką wartość szacunkową ma międzyszczytowe (peak-to-peak) napięcie sygnału sinusoidalnego o wartości skutecznej (RMS) wynoszącej 10 V?

Klient zamierza podpisać umowę abonamentową na zakup i korzystanie z telefonu komórkowego przez 12 miesięcy. Na podstawie informacji zamieszczonych w tabeli wskaż najtańszą ofertę.

| Taryfa abonamentowa | Cena brutto telefonu komórkowego | Miesięczny koszt abonamentu (z VAT) |

|---|---|---|

| I | 800,00 zł | 20,00 zł |

| II | 500,00 zł | 40,00 zł |

| III | 100,00 zł | 70,00 zł |

| IV | 1,00 zł | 90,00 zł |

W modemach ADSL ocena jakości połączenia mierzona jest parametrem SNR (określającym relację sygnału do szumu). Aby nawiązać połączenie w kanale downstream, wartość tego parametru powinna wynosić przynajmniej

Jak brzmi nazwa protokołu typu point-to-point, używanego do zarządzania tunelowaniem w warstwie 2 modelu ISO/OSI?

Który protokół routingu jest używany do wymiany danych dotyczących dostępności sieci pomiędzy autonomicznymi systemami?

Klient zażądał zwiększenia pamięci RAM w komputerze o 2 GB w dwóch modułach po 1 GB oraz zainstalowania nagrywarki DVD. Koszt jednego modułu pamięci o pojemności 1 GB wynosi 98 zł, a nagrywarki 85 zł. Całkowita opłata za usługę serwisową związana z rozszerzeniem pamięci wynosi 30 zł, natomiast za zamontowanie nagrywarki DVD 50 zł. Oblicz łączny koszt modernizacji komputera. Wszystkie podane ceny są cenami brutto.

Który element centrali telefonicznej pozwala na fizyczne zestawienie połączeń pomiędzy łączami podłączonymi do węzła komutacyjnego?

Tor sygnałowy o długości 3 km składa się z 3 segmentów kabla światłowodowego. Tłumienność na jednostkę długości użytego światłowodu wynosi 0,2 dB/km. Jakie jest całkowite tłumienie toru, jeśli w miejscu spawu tłumienie wynosi 0,01 dB?

W celu zabezpieczenia komputerów w sieci lokalnej przed nieautoryzowanym dostępem oraz atakami DoS, konieczne jest zainstalowanie i odpowiednie skonfigurowanie

Przy użyciu reflektometru OTDR nie jest możliwe zmierzenie wartości we włóknach optycznych

Jakie znaczenie ma pojęcie "hotspot"?

Jak nazywa się proces obserwacji oraz zapisywania identyfikatorów i haseł używanych podczas logowania do zabezpieczonych sieci w celu dostępu do systemów ochronnych?

Jaką wartość ma przepływność podstawowej jednostki transportowej STM – 1 w systemie SDH?

Zbiór zasad i ich charakterystyki zapewniających zgodność stworzonych aplikacji z systemem operacyjnym to

Umożliwienie użycia fal nośnych o identycznych częstotliwościach w komórkach sieci telefonii komórkowej, które nie sąsiedzą ze sobą, stanowi przykład zastosowania zwielokrotnienia

Jakiego rodzaju kod charakteryzuje się tym, że pary 2-bitowych sekwencji danych są reprezentowane jako jeden z czterech możliwych poziomów amplitudy?

Na podstawie danych przedstawionych w tabeli ustal, na który element wyposażenia komputera należy wymienić istniejący, aby na komputerze mógł poprawnie pracować system Windows 10 Professional w wersji 64 bitowej?

| Element wyposażenia komputera | Parametr |

|---|---|

| RAM | RAM 2 GB |

| Procesor | 1,3 GHz |

| HDD | 80 GB |

| Karta graficzna | 1 GB bez sterownika WDDM (Windows Display Driver Model). |

Który z poniższych opisów odnosi się do telefonicznej łącznicy pośredniej?