Pytanie 1

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Aby osiągnąć optymalną prędkość przesyłu danych, gdy domowy ruter działa w paśmie 5 GHz, do laptopa należy zainstalować kartę sieciową bezprzewodową obsługującą standard

Adres IP jest zapisany jako cztery grupy liczb, które są oddzielone kropkami

W tablecie graficznym bez wyświetlacza pióro nie ustala położenia kursora ekranowego, można jedynie korzystać z jego końcówki do przesuwania kursora ekranowego oraz klikania. Wskaż możliwą przyczynę nieprawidłowej pracy urządzenia.

Aby zainicjować w systemie Windows oprogramowanie do monitorowania wydajności komputera przedstawione na ilustracji, należy otworzyć

Jaką maksymalną wartość rozplotu kabla UTP można uzyskać we wtyku RJ45 według normy PN-EN 50173?

Aby bezpiecznie połączyć się z firmowym serwerem przez Internet i mieć dostęp do zasobów firmy, należy wykorzystać odpowiednie oprogramowanie klienckie

Jaką topologię fizyczną stosuje się w sieciach z topologią logiczną Token Ring?

Interfejs UDMA to typ interfejsu

Zaprezentowany tylny panel płyty głównej zawiera następujące interfejsy:

Jak wygląda układ przewodów w złączu RJ45 zgodnie z kolejnością połączeń T568A?

Jaki protokół stosują komputery, aby informować router o zamiarze dołączenia lub opuszczenia konkretnej grupy rozgłoszeniowej?

Z informacji przedstawionych w tabeli wynika, że efektywna częstotliwość pamięci DDR SDRAM wynosi

| 184 styki |

| 64-bitowa szyna danych |

| Pojemność 1024 MB |

| Przepustowość 3200 MB/s |

Który procesor jest kompatybilny z płytą główną o przedstawionej specyfikacji?

ASUS micro-ATX, socket 1150, VT-d, DDR3 `1333, 1600 MHz), ATI Radeon X1250, 3 x PCI-Express x1, 3 x PCI-Express x16, 2 x Serial ATA III, USB 3.0, VGA, HDMI, DVI-D

W sieci z maską 255.255.255.128 można przypisać adresy dla

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue press DEL to setup. Naciśnięcie klawisza DEL spowoduje

Jaki protokół powinien być ustawiony w switchu sieciowym, aby uniknąć występowania zjawiska broadcast storm?

Gdy użytkownik wpisuje w przeglądarkę internetową adres www.egzamin.pl, nie ma możliwości otwarcia strony WWW, natomiast wprowadzenie adresu 211.0.12.41 umożliwia dostęp do niej. Problem ten spowodowany jest brakiem skonfigurowanego serwera

Koprocesor (Floating Point Unit) w systemie komputerowym jest odpowiedzialny za realizację

Które urządzenie poprawi zasięg sieci bezprzewodowej?

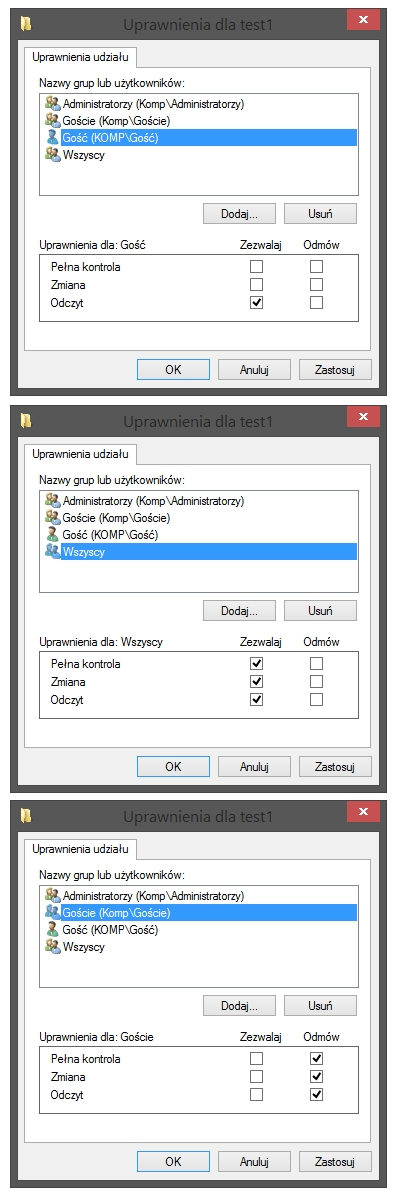

Użytkownik o nazwie Gość jest częścią grupy Goście, która z kolei należy do grupy Wszyscy. Jakie uprawnienia do folderu test1 ma użytkownik Gość?

W systemie Linux wykonanie komendy passwd Ala spowoduje

Liczby 1001 i 100 w wierszu pliku /etc/passwd reprezentują

Do sprawdzenia, czy w okablowaniu występują odwrócone pary przewodów, stosowany jest test

W systemie Linux można uzyskać listę wszystkich założonych kont użytkowników, wykorzystując polecenie

Jaki adres IPv4 wykorzystuje się do testowania protokołów TCP/IP na jednym hoście?

Co oznacza dziedziczenie uprawnień?

Wskaż aplikację w systemie Linux, która służy do kompresji plików.

Jaki jest główny cel stosowania maski podsieci?

Jakie medium transmisyjne charakteryzuje się najmniejszym ryzykiem zakłóceń elektromagnetycznych sygnału przesyłanego?

Aby podłączyć 6 komputerów do sieci przy użyciu światłowodu, potrzebny jest kabel z co najmniej taką ilością włókien:

W systemie Linux komenda tty pozwala na

Jaki typ grupy jest automatycznie przypisany dla nowo tworzonej grupy w kontrolerze domeny systemu Windows Server?

Protokół transportowy bezpołączeniowy to

Jakie medium transmisyjne używają myszki Bluetooth do interakcji z komputerem?

Najczęstszym powodem rozmazywania się tonera na wydrukach z drukarki laserowej jest

Wykonując w konsoli systemu Windows Server komendę convert, co można zrealizować?

Shareware to typ licencji, która polega na

W celu zainstalowania serwera proxy w systemie Linux, należy wykorzystać oprogramowanie

Wykonując polecenie ipconfig /flushdns, można przeprowadzić konserwację urządzenia sieciowego, która polega na