Pytanie 1

Jakie urządzenie pozwala na połączenie lokalnej sieci komputerowej z Internetem?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenie pozwala na połączenie lokalnej sieci komputerowej z Internetem?

Zastosowanie połączenia typu trunk między dwoma przełącznikami umożliwia

W systemach z rodziny Windows Server, w jaki sposób definiuje się usługę serwera FTP?

Które polecenie systemu Windows zostało zastosowane do sprawdzenia połączenia z serwerem DNS?

| 1 | <1 ms | <1 ms | <1 ms | livebox.home [192.168.1.1] |

| 2 | 44 ms | 38 ms | 33 ms | wro-bng1.tpnet.pl [80.50.118.234] |

| 3 | 34 ms | 39 ms | 33 ms | wro-r2.tpnet.pl [80.50.119.233] |

| 4 | 33 ms | 33 ms | 33 ms | 212.244.172.106 |

| 5 | 33 ms | 33 ms | 32 ms | dns2.tpsa.pl [194.204.152.34] |

| Trace complete. | ||||

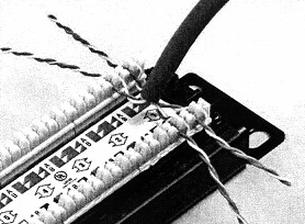

Na rysunku przedstawiono patchpanel - nieekranowany panel krosowy kategorii 5E, wyposażony w złącza szczelinowe typu LSA. Do montażu (zaszywania) kabli w złącza szczelinowe należy użyć

Aby zarejestrować i analizować pakiety przesyłane w sieci, należy wykorzystać aplikację

Aby chronić lokalną sieć komputerową przed atakami typu Smurf pochodzącymi z Internetu, należy zainstalować oraz właściwie skonfigurować

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

Przy projektowaniu sieci przewodowej, która ma maksymalną prędkość transmisji wynoszącą 1 Gb/s, a maksymalna długość między punktami sieci nie przekracza 100 m, jakie medium transmisyjne powinno być zastosowane?

Jakie urządzenie należy wykorzystać, aby połączyć lokalną sieć z Internetem dostarczanym przez operatora telekomunikacyjnego?

Aby użytkownicy sieci lokalnej mogli przeglądać strony WWW przez protokoły HTTP i HTTPS, zapora sieciowa powinna pozwalać na ruch na portach

Użytkownik korzysta z polecenia ipconfig /all w systemie Windows. Jaką informację uzyska po jego wykonaniu?

Do ilu sieci należą komputery o podanych w tabeli adresach IP i standardowej masce sieci?

| komputer 1 | 172.16.15.5 |

| komputer 2 | 172.18.15.6 |

| komputer 3 | 172.18.16.7 |

| komputer 4 | 172.20.16.8 |

| komputer 5 | 172.20.16.9 |

| komputer 6 | 172.21.15.10 |

Aby aktywować FTP na systemie Windows, konieczne jest zainstalowanie roli

Urządzenie, które łączy sieć kablową z siecią bezprzewodową, to

Jakie znaczenie ma zapis /26 w adresie IPv4 192.168.0.0/26?

Komputer, który automatycznie otrzymuje adres IP, adres bramy oraz adresy serwerów DNS, łączy się z wszystkimi urządzeniami w sieci lokalnej za pośrednictwem adresu IP. Jednakże komputer ten nie ma możliwości nawiązania połączenia z żadnym hostem w sieci rozległej, ani poprzez adres URL, ani przy użyciu adresu IP, co sugeruje, że występuje problem z siecią lub awaria

Umowa użytkownika w systemie Windows Serwer, która po wylogowaniu nie zachowuje zmian na serwerze oraz komputerze stacjonarnym i jest usuwana na zakończenie każdej sesji, to umowa

Stworzenie symulowanego środowiska komputerowego, które jest przeciwieństwem środowiska materialnego, określa się mianem

Który z poniższych adresów IPv4 jest adresem bezklasowym?

Zarządzanie uprawnieniami oraz zdolnościami użytkowników i komputerów w sieci z systemem Windows serwerowym zapewniają

Jakie urządzenie sieciowe pozwoli na przekształcenie sygnału przesyłanego przez analogową linię telefoniczną na sygnał cyfrowy w komputerowej sieci lokalnej?

Przed przystąpieniem do podłączania urządzeń do sieci komputerowej należy wykonać pomiar długości przewodów. Dlaczego jest to istotne?

Administrator Active Directory w domenie firma.local zamierza ustanowić mobilny profil dla wszystkich użytkowników. Powinien on być przechowywany na serwerze serwer1, w katalogu pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia te wymagania?

Który z programów został przedstawiony poniżej?

To najnowsza wersja klienta działającego na różnych platformach, cenionego na całym świecie przez użytkowników, serwera wirtualnej sieci prywatnej, umożliwiającego utworzenie połączenia pomiędzy hostem a lokalnym komputerem, obsługującego uwierzytelnianie przy użyciu kluczy, a także certyfikatów, nazwy użytkownika oraz hasła, a w wersji dla Windows dodatkowo oferującego karty.

Interfejs graficzny Menedżera usług IIS (Internet Information Services) w systemie Windows służy do ustawiania konfiguracji serwera

W ustawieniach haseł w systemie Windows Server aktywowana jest opcja hasło musi spełniać wymagania dotyczące złożoności. Ile minimalnie znaków powinno mieć hasło użytkownika?

Poniżej przedstawiono wynik polecenia ipconfig /all Jaką bramę domyślną ma diagnozowane połączenie?

Connection-specific DNS Suffix . : Description . . . . . . . . . . . : Karta Intel(R) PRO/1000 MT Desktop Adapter #2 Physical Address. . . . . . . . . : 08-00-27-69-1E-3D DHCP Enabled. . . . . . . . . . . : No Autoconfiguration Enabled . . . . : Yes Link-local IPv6 Address . . . . . : fe80::d41e:56c7:9f70:a3e5%13(Preferred) IPv4 Address. . . . . . . . . . . : 70.70.70.10(Preferred) Subnet Mask . . . . . . . . . . . : 255.0.0.0 IPv4 Address. . . . . . . . . . . : 172.16.0.100(Preferred) Subnet Mask . . . . . . . . . . . : 255.255.255.0 Default Gateway . . . . . . . . . : 70.70.70.70 DHCPv6 IAID . . . . . . . . . . . : 319291431 DHCPv6 Client DUID. . . . . . . . : 00-01-00-01-28-11-7D-57-08-00-27-EB-E4-76 DNS Servers . . . . . . . . . . . : 8.8.8.8 NetBIOS over Tcpip. . . . . . . . : Enabled

Na zrzucie ekranowym jest przedstawiona konfiguracja zasad haseł w zasadach grup systemu Windows.

Która z opcji zostanie wdrożona w tej konfiguracji?

Parametr, który definiuje stosunek liczby wystąpionych błędnych bitów do ogólnej liczby odebranych bitów, to

Jakie ograniczenie funkcjonalne występuje w wersji Standard systemu Windows Server 2019?

Jakie urządzenie pozwala na podłączenie drukarki bez karty sieciowej do sieci lokalnej komputerów?

Adres w systemie dziesiętnym 136.168.148.99 ma odpowiadający mu zapis w systemie binarnym

Firma Dyn, której serwery DNS zostały zaatakowane, potwierdziła, że część ataku … miała miejsce dzięki różnym urządzeniom podłączonym do sieci. Ekosystem kamer, czujników oraz kontrolerów, określany ogólnie jako "Internet rzeczy", został wykorzystany przez przestępców jako botnet − sieć zainfekowanych maszyn. Do tej pory tę funkcję pełniły głównie komputery. Jakiego rodzaju atak jest opisany w tym cytacie?

Którą maskę należy zastosować, aby komputery o adresach IPv4, przedstawionych w tabeli, były przydzielone do właściwych sieci?

| Adresy IPv4 komputerów | Oznaczenie sieci |

|---|---|

| 192.168.10.30 | Sieć 1 |

| 192.168.10.60 | Sieć 1 |

| 192.168.10.130 | Sieć 2 |

| 192.168.10.200 | Sieć 3 |

Która z kombinacji: protokół – warstwa, w której dany protokół działa, jest poprawnie zestawiona według modelu TCP/IP?

Podłączając wszystkie elementy sieciowe do switcha, wykorzystuje się topologię fizyczną

W celu zwiększenia bezpieczeństwa sieci firmowej administrator wdrożył protokół 802.1X. Do czego służy ten protokół?

Jakie jest standardowe port do przesyłania poleceń (command) serwera FTP?

Jakie polecenie pozwoli na wyświetlenie ustawień interfejsu sieciowego w systemie Linux?