Pytanie 1

Kontroler RAID 1 umieszczony na płycie głównej serwera

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Kontroler RAID 1 umieszczony na płycie głównej serwera

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakim skrótem nazywa się licencja, która pozwala instytucjom komercyjnym oraz organizacjom w sektorze administracji publicznej i edukacji na zakup oprogramowania firmy Microsoft na korzystnych warunkach grupowych?

Funkcję ekranu absorbującego niekorzystne promieniowanie elektromagnetyczne wypełnia materiał wykorzystany w odzieży ochronnej

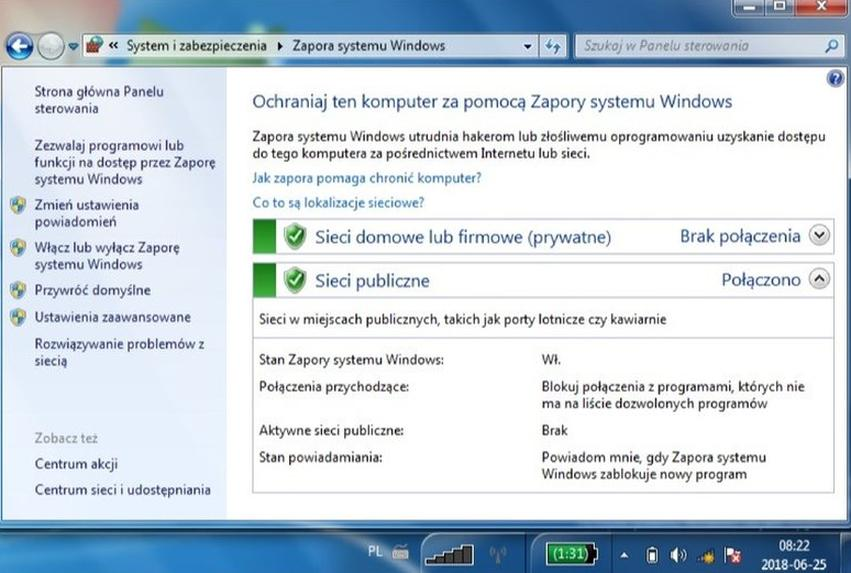

Jaką funkcję pełni zapora systemu Windows?

W jaki sposób można ocenić tętno u nieprzytomnej osoby, która doznała porażenia prądem elektrycznym?

Co to jest backup systemu?

Termin software odnosi się do

Jak odbywa się zasilanie urządzeń różnych kategorii w przypadku braku napięcia, biorąc pod uwagę wymaganą pewność dostarczania energii elektrycznej w serwerowni?

Można zrezygnować z obowiązku udzielenia pomocy przedmedycznej zgodnie z art.162 Kodeksu Karnego jedynie w sytuacji, gdy

Jakie działanie powinna podjąć osoba udzielająca pierwszej pomocy w przypadku porażenia prądem elektrycznym?

Z informacji przedstawionych na zrzucie ekranowym wynika, że

Jakiego rodzaju licencja pozwala na bezpłatne używanie oprogramowania, gdzie producent zyskuje poprzez wyświetlanie reklam podczas jego użytkowania?

Jak nazywa się system zabezpieczeń, który pozwala na identyfikowanie ataków oraz skuteczne ich blokowanie?

Ustawienia zarządzania energią

Jakiego działania nie realizują programowe analizatory sieciowe?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Która z wymienionych czynności sprawi, że system operacyjny nie będzie odpowiednio zabezpieczony, mimo zainstalowanego oprogramowania antywirusowego?

Jakie jest zadanie zapory sieciowej?

W systemie Windows funkcja znana jako quota służy do ograniczania

Na komputerze z systemem Windows XP może być zainstalowane złośliwe oprogramowanie, prawdopodobnie typu spyware. Jakie polecenie należy wykorzystać, aby sprawdzić zestaw aktywnych połączeń sieciowych?

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

Zanim przystąpimy do wymiany pamięci RAM w komputerze, powinniśmy

Czy zapora systemu Windows jest standardowo aktywna dla

Metoda filtrowania datagramów, stosowana do ochrony sieci lokalnej przed nieautoryzowanym dostępem z zewnątrz, to

Który środek gaśniczy w serwerowni, nie powodujący uszkodzeń urządzeń, jest najlepszy?

W metodzie tworzenia kopii zapasowych według schematu Dziadek - Ojciec - Syn nośnik oznaczony jako "Ojciec" służy do tworzenia kopii zapasowej

Który z wymienionych typów oprogramowania monitoruje działania związane z dyskami oraz przeprowadza skanowanie zewnętrznych nośników pamięci w poszukiwaniu złośliwego oprogramowania?

Przedstawiony na rysunku znak umieszczony na mierniku

Osoba wykonująca pierwszą pomoc przeprowadza masaż serca oraz sztuczne oddychanie według rytmu

Symbolem zamieszczonym na urządzeniu telekomunikacyjnym oznacza się urządzenia, które mogą być uszkodzone przez

Zasady dotyczące tzw. silnych haseł użytkowników w systemie Windows można ustawić za pomocą narzędzia

Z dysku twardego usunięto istotny plik systemowy, a następnie Kosz systemu Windows został opróżniony. Od tego momentu w systemie operacyjnym nie przeprowadzono żadnych działań. W celu odzyskania całego pliku należy uruchomić

Jakie informacje są zawarte w różnicowej kopii zapasowej?

Który system plików powinien zostać zainstalowany na komputerze, jeśli istnieje konieczność ochrony danych na poziomie plików i folderów?

Osoba, która zdobyła program typu FREEWARE,

Proces uwierzytelniania użytkownika polega na

Jaką licencję oprogramowania przypisuje się do płyty głównej danego komputera?

Jaką rolę pełni Zapora Systemu Windows w komputerze?

Oprogramowanie zabezpieczające przed szpiegostwem w systemie Windows to Windows