Pytanie 1

Aby zabezpieczyć system przed atakami z sieci nazywanymi phishingiem, nie powinno się

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Aby zabezpieczyć system przed atakami z sieci nazywanymi phishingiem, nie powinno się

Wskaż usługę, którą należy skonfigurować na serwerze aby blokować ruch sieciowy?

Osobom pracującym zdalnie, dostęp do serwera znajdującego się w prywatnej sieci za pośrednictwem publicznej infrastruktury, jaką jest Internet, umożliwia

Podstawowym warunkiem archiwizacji danych jest

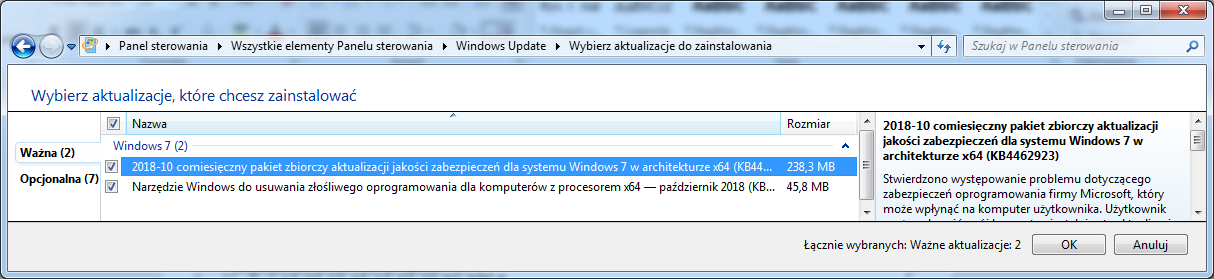

Głównie które aktualizacje zostaną zainstalowane po kliknięciu na przycisk OK prezentowany na zrzucie ekranu?

Program antywirusowy oferowany przez Microsoft bezpłatnie dla posiadaczy legalnych wersji systemu operacyjnego Windows to

Aktualizacja systemów operacyjnych to proces, którego głównym zadaniem jest

Do wykonania kopii danych na dysk USB w systemie Linux stosuje się polecenie

Jednym z rezultatów wykonania poniższego polecenia jest:

sudo passwd -n 1 -x 5 test

Brak zabezpieczeń przed utratą danych w wyniku fizycznej awarii jednego z dysków to właściwość

Narzędzie, które chroni przed nieautoryzowanym dostępem do sieci lokalnej, to

Aby zwiększyć bezpieczeństwo prywatnych danych podczas przeglądania stron WWW, zaleca się dezaktywację w ustawieniach przeglądarki

Aby osiągnąć wysoką jakość połączeń głosowych VoIP kosztem innych przesyłanych informacji, konieczne jest włączenie i skonfigurowanie na routerze usługi

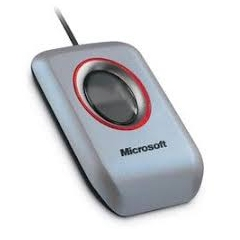

Urządzenie peryferyjne pokazane na ilustracji to skaner biometryczny, który do autoryzacji wykorzystuje

Grupa, w której uprawnienia przypisane członkom mogą dotyczyć tylko tej samej domeny, co nadrzędna grupa lokalna domeny, to grupa

Który z poniższych protokołów jest używany do bezpiecznego przesyłania danych w sieci?

Który z wymienionych protokołów jest szyfrowanym protokołem do zdalnego dostępu?

W jaki sposób skonfigurować zaporę Windows, aby spełniała zasady bezpieczeństwa i umożliwiała użycie polecenia ping do weryfikacji komunikacji z innymi urządzeniami w sieci?

Aby zapobiec uszkodzeniu sprzętu podczas modernizacji laptopa, która obejmuje wymianę modułów pamięci RAM, należy

Jak można zwolnić miejsce na dysku, nie tracąc przy tym danych?

Który z wymienionych adresów IP nie zalicza się do prywatnych?

Oznaczenie CE świadczy o tym, że

Proces, który uniemożliwia całkowicie odzyskanie danych z dysku twardego, to

Czym jest kopia różnicowa?

Na którym z zewnętrznych nośników danych nie dojdzie do przeniknięcia wirusa podczas przeglądania jego zawartości?

Protokół, który pozwala na bezpieczną, zdalną obsługę serwera, to

Jakie składniki systemu komputerowego wymagają utylizacji w wyspecjalizowanych zakładach przetwarzania z powodu obecności niebezpiecznych substancji lub pierwiastków chemicznych?

W celu ochrony lokalnej sieci komputerowej przed atakami typu Smurf pochodzącymi z Internetu, należy zainstalować oraz właściwie skonfigurować

Urządzeniem, które chroni przed różnorodnymi atakami sieciowymi oraz może wykonywać dodatkowe zadania, takie jak szyfrowanie przesyłanych informacji lub automatyczne informowanie administratora o próbie włamania, jest

Kopie listy kontaktów telefonu można odzyskać z pliku o rozszerzeniu

Jakie składniki systemu komputerowego muszą być usuwane w wyspecjalizowanych zakładach przetwarzania ze względu na obecność niebezpiecznych substancji lub chemicznych pierwiastków?

Podczas konserwacji i czyszczenia drukarki laserowej, która jest odłączona od zasilania, pracownik serwisu komputerowego może zastosować jako środek ochrony indywidualnej

Aby umożliwić jedynie wybranym urządzeniom dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

Aby bezpiecznie połączyć się z firmowym serwerem przez Internet i mieć dostęp do zasobów firmy, należy wykorzystać odpowiednie oprogramowanie klienckie

Jaką ochronę zapewnia program antyspyware?

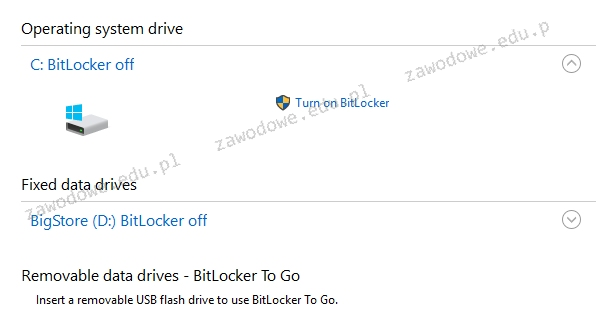

Prezentowane wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate jest przeznaczone do

Osoba korzystająca z systemu Windows zdecydowała się na przywrócenie systemu do określonego punktu. Które pliki utworzone po tym punkcie NIE zostaną zmienione w wyniku tej operacji?

Gdy użytkownik zauważy, że ważne pliki zniknęły z dysku twardego, powinien

Zachowanie kopii często odwiedzanych witryn oraz zwiększenie ochrony przez filtrowanie pewnych treści witryn internetowych można osiągnąć dzięki

Kluczowym mechanizmem zabezpieczającym dane przechowywane na serwerze jest