Pytanie 1

W jakiej sytuacji wykorzystanie stosu będzie korzystniejsze niż lista podczas projektowania zestawu danych?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

W jakiej sytuacji wykorzystanie stosu będzie korzystniejsze niż lista podczas projektowania zestawu danych?

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

Który z poniższych elementów HTML5 służy do rysowania grafiki?

W jakim języku został stworzony framework Angular?

Co to jest event bubbling w JavaScript?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Jaką istotną właściwość ma algorytm rekurencyjny?

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

Który z objawów może sugerować zawał serca?

Co to jest BEM w kontekście CSS?

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych poniżej metod:

push(arg) – dodaje element |

pop() – usuwa ostatnio dodany element |

peek() – zwraca ostatnio dodany element bez usuwania |

isEmpty() – sprawdza czy istnieją dane w strukturze |

Które z poniższych nie jest narzędziem do zarządzania stanem w aplikacjach React?

Które z poniższych narzędzi służy do analizy wydajności stron internetowych?

Który z wymienionych elementów stanowi przykład zbiorowej ochrony?

W jednostce centralnej, za obliczenia na liczbach zmiennoprzecinkowych odpowiada

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Modyfikator dostępu, który znajduje się przed definicją metody Dodaj() w klasie Kalkulator, powoduje, że

protected void Dodaj() {}

Sposób deklaracji Klasa2 wskazuje, że

| W C++ i C#: | class Klasa2 : Klasa1 |

| W Java: | class Klasa2 extends Klasa1 |

| W Python: | class Klasa2(Klasa1): |

Który z wymienionych parametrów dysku twardego ma największy wpływ na jego wydajność?

Jaką rolę odgrywa interpreter w kontekście programowania?

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Podstawowym celem środowisk IDE takich jak: IntelliJ IDEA, Eclipse, NetBeans jest programowanie w języku:

Co oznacza skrót CSRF w kontekście bezpieczeństwa aplikacji webowych?

Jaka będzie złożoność czasowa wyszukiwania w posortowanej tablicy przy użyciu algorytmu binarnego?

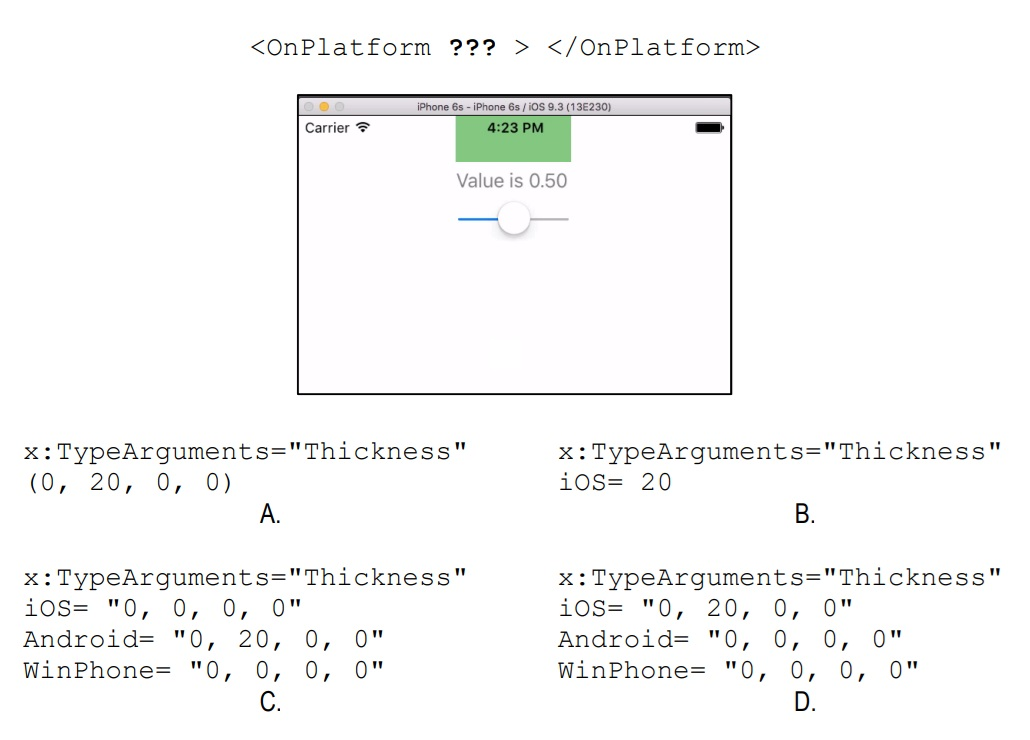

Na przedstawionym obrazie widać fragment emulacji systemu iOS z prostą aplikacją. Górna część ekranu nachodzi na pasek stanu baterii. Który z poniższych zapisów powinien zostać użyty w miejscu znaków zapytania, aby ustawić jedynie marginesy górne tylko dla systemu iOS?

Które urządzenie komputerowe jest najbardziej odpowiednie do graficznego projektowania w aplikacjach CAD?

Co oznacza pojęcie 'hoisting' w JavaScript?

Która z metodologii w zarządzaniu projektami umożliwia łatwe dostosowywanie się do zmieniających się potrzeb klienta?

Zademonstrowana pętla wykorzystuje obiekt random do:

var random = new Random(); String pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUWXYZ"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for (int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Które z wymienionych stwierdzeń najtrafniej charakteryzuje WPF?

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Który z wymienionych typów danych należy do typu logicznego?

Zmienna o typie logicznym może mieć następujące wartości:

Jak określa się proces transferu danych z lokalnego komputera na serwer?

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

Które z wymienionych sformułowań najlepiej definiuje oprogramowanie typu ransomware?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?