Pytanie 1

Który z materiałów eksploatacyjnych NIE jest używany w ploterach?

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Który z materiałów eksploatacyjnych NIE jest używany w ploterach?

Można przywrócić pliki z kosza, korzystając z polecenia

W systemie Windows, gdzie można ustalić wymagania dotyczące złożoności hasła?

Które urządzenie pomiarowe wykorzystuje się do określenia wartości napięcia w zasilaczu?

Który z materiałów eksploatacyjnych nie jest stosowany w ploterach?

Aby zminimalizować różnice w kolorach pomiędzy zeskanowanymi obrazami prezentowanymi na monitorze a ich wersjami oryginalnymi, należy przeprowadzić

Aplikacją, która umożliwia wyświetlenie listy aktywnych urządzeń w sieci LAN, jest

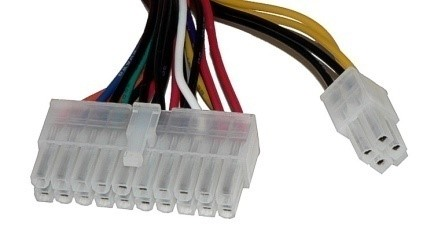

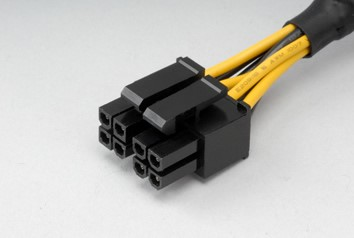

Element elektroniczny przedstawiony na ilustracji to:

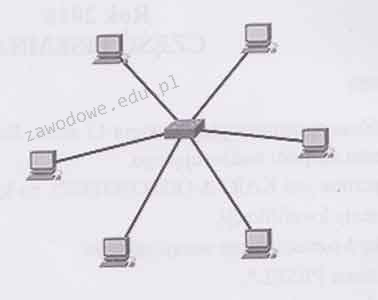

Oblicz koszt brutto materiałów niezbędnych do połączenia w sieć w topologii gwiazdy 3 komputerów wyposażonych w karty sieciowe, wykorzystując przewody o długości 2m. Ceny materiałów podano w tabeli.

| Nazwa elementu | Cena jednostkowa brutto |

|---|---|

| przełącznik | 80 zł |

| wtyk RJ-45 | 1 zł |

| przewód typu "skrętka" | 1 zł za 1 metr |

Jakie polecenie jest wykorzystywane do odzyskiwania struktury kluczy rejestru z kopii zapasowej w systemie Windows?

Jakie protokoły przesyłają cykliczne kopie tablic routingu do sąsiadującego rutera i NIE ZAWIERAJĄ pełnych informacji o dalekich ruterach?

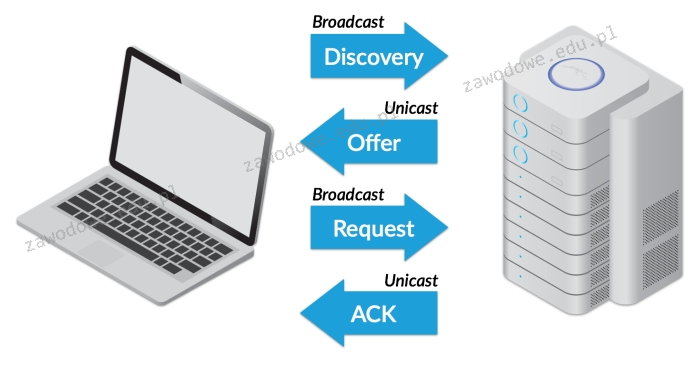

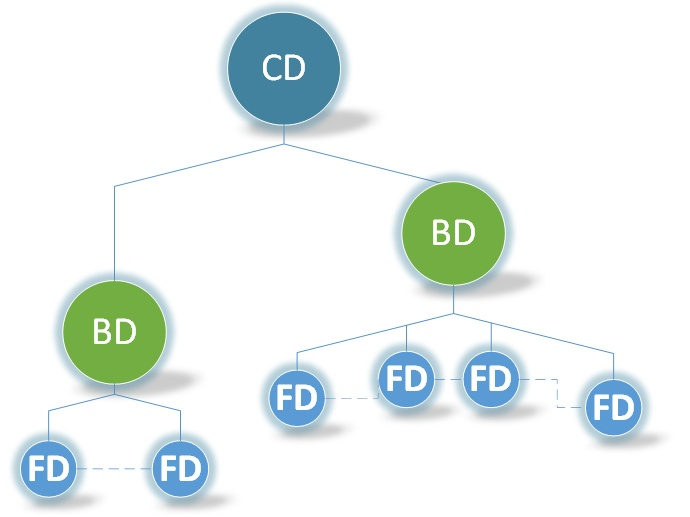

Którego protokołu działanie zostało zaprezentowane na diagramie?

Jaki jest poprawny adres podsieci po odjęciu 4 bitów od części hosta w adresie klasowym 192.168.1.0?

Które złącze powinna posiadać karta graficzna, aby można było bezpośrednio ją połączyć z telewizorem LCD wyposażonym wyłącznie w analogowe złącze do podłączenia komputera?

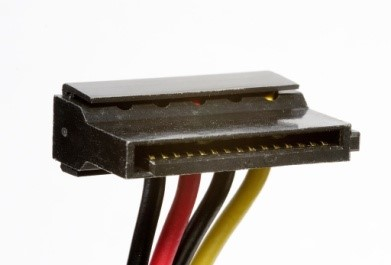

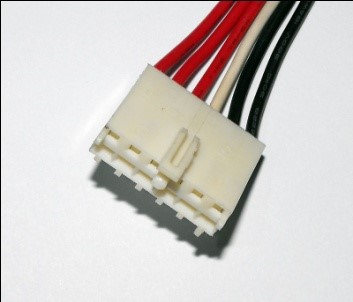

Wskaż wtyk zasilający, który podczas montażu zestawu komputerowego należy podłączyć do napędu optycznego.

Który z protokołów jest używany w komunikacji głosowej przez internet?

Przyczyną niekontrolowanego wypełnienia przestrzeni na dysku może być

Unity Tweak Tool oraz narzędzia dostrajania to elementy systemu Linux, które mają na celu

Jakie jest ciało odpowiedzialne za publikację dokumentów RFC (Request For Comments), które określają zasady rozwoju Internetu?

Protokół transportowy bezpołączeniowy to

Przedstawiony schemat sieci kampusowej zawiera

Ile maksymalnie urządzeń, wliczając w nie huby oraz urządzenia końcowe, może być podłączonych do interfejsu USB za pomocą magistrali utworzonej przy użyciu hubów USB?

Zgodnie z normą PN-EN 50174, poziome okablowanie w systemie strukturalnym to segment okablowania pomiędzy

Zastąpienie koncentratorów przełącznikami w sieci Ethernet doprowadzi do

W systemie Linux, co oznacza znak "~" w ścieżce dostępu do plików?

Urządzenie klienckie automatycznie uzyskuje adres IP od serwera DHCP. W sytuacji, gdy serwer DHCP przestanie działać, karcie sieciowej przydzielony zostanie adres IP z przedziału

Program CHKDSK jest wykorzystywany do

Ile maksymalnie hostów można przydzielić w sieci o masce 255.255.255.192?

Taśma drukująca stanowi kluczowy materiał eksploatacyjny w drukarce

Schemat ilustruje fizyczną strukturę

Tryb pracy portu równoległego, bazujący na magistrali ISA, umożliwiający transfer danych do 2,4 MB/s, dedykowany dla skanerów i urządzeń wielofunkcyjnych, to

Jaka jest maksymalna prędkość przesyłania danych w sieci lokalnej, w której wykorzystano przewód UTP kat.5e do budowy infrastruktury kablowej?

Mysz komputerowa z interfejsem bluetooth pracującym w klasie 2 ma teoretyczny zasięg do

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Minimalną wartość długości hasła użytkownika w systemie Windows można ustawić poprzez komendę

Które z kart sieciowych o podanych adresach MAC zostały wytworzone przez tego samego producenta?

Jakie z podanych urządzeń stanowi część jednostki centralnej?

Aby naprawić zasilacz laptopa poprzez wymianę kondensatorów, jakie narzędzie powinno się wykorzystać?

Aby stworzyć partycję w systemie Windows, należy skorzystać z narzędzia

Podczas analizy ruchu sieciowego przy użyciu sniffera zauważono, że urządzenia przesyłają dane na portach 20 oraz 21. Przyjmując standardową konfigurację, oznacza to, że analizowanym protokołem jest protokół