Pytanie 1

Dokumentacja przedstawia system plików

Brak odpowiedzi na to pytanie.

Odpowiedź NTFS jest poprawna, ponieważ New Technology File System (NTFS) to zaawansowany system plików stworzony przez firmę Microsoft, który wprowadza szereg istotnych funkcji w porównaniu do starszych systemów plików, takich jak FAT. NTFS oferuje lepszą wydajność, bezpieczeństwo oraz niezawodność dzięki mechanizmom rejestrowania transakcji, co umożliwia przywracanie spójności systemu plików po awarii. Przykładowo, w przypadku niespodziewanego wyłączenia komputera, NTFS wykorzystuje plik dziennika, aby przywrócić dane do stanu sprzed awarii, co minimalizuje ryzyko utraty informacji. Dodatkowo, NTFS obsługuje długie nazwy plików oraz dużą pojemność dysków, co czyni go bardziej elastycznym w nowoczesnych zastosowaniach, takich jak serwery lub zaawansowane stacje robocze. Dzięki wsparciu dla uprawnień dostępu oraz szyfrowania, NTFS zyskuje na znaczeniu w kontekście bezpieczeństwa danych. System ten jest standardem w systemach operacyjnych Windows i jest szeroko stosowany w różnych zastosowaniach, od użytkowników domowych po profesjonalne środowiska IT.

Pytanie 2

Wybierz płytę główną do komputera, która będzie kompatybilna z dyskami twardymi działającymi w standardach ATA 33, ATA 66, ATA 100 oraz SATA 150. Płyta musi mieć przynajmniej mostek południowy (chipset)

Brak odpowiedzi na to pytanie.

Płyta główna ICH 5 (82801EB) jest odpowiednia do współpracy z dyskami twardymi pracującymi w standardzie ATA 33, ATA 66, ATA 100 oraz SATA 150, ponieważ chipset ten obsługuje zarówno starsze standardy ATA, jak i nowocześniejsze SATA. Standard SATA 150 umożliwia transfer danych z prędkością do 150 MB/s, co stanowi znaczący postęp w porównaniu do starszych standardów ATA. Płyta z chipsetem ICH 5 zapewnia także lepszą wydajność dzięki zaawansowanej architekturze, która pozwala na efektywne zarządzanie przepływem danych. W praktyce, zastosowanie takiej płyty głównej umożliwia użytkownikom zbudowanie systemu komputerowego, który jest kompatybilny z szeroką gamą dysków twardych, co z kolei umożliwia elastyczne dostosowanie składników hardware'owych do potrzeb użytkownika. Co więcej, ICH 5 oferuje wsparcie dla technologii RAID, co pozwala na zwiększenie bezpieczeństwa i wydajności przechowywania danych. W kontekście dobrych praktyk branżowych, dobór odpowiedniego chipsetu jest kluczowy dla zapewnienia stabilności systemu oraz optymalizacji wykorzystania zasobów. Zastosowanie chipsetu ICH 5 w nowoczesnych konfiguracjach komputerowych jest zatem uzasadnione, szczególnie w sytuacjach wymagających obsługi różnorodnych interfejsów dyskowych.

Pytanie 3

W zapytaniu SQL, odnoszącym się do jednej tabeli, klauzula WHERE służy do

Brak odpowiedzi na to pytanie.

Klauzula WHERE to naprawdę ważny element zapytań SQL, bo pozwala nam dokładnie filtrować dane, które chcemy zobaczyć z bazy. Dzięki niej możemy ustalić konkretne warunki, jakie muszą spełniać dane, żeby się pojawiły w wynikach. Na przykład, jeśli mamy tabelę 'Pracownicy' i chcemy zobaczyć tylko tych, którzy pracują w dziale IT, to piszemy coś takiego: SELECT * FROM Pracownicy WHERE Dział = 'IT'. W ten sposób dostaniemy tylko te rekordy, które spełniają nasze kryteria. Klauzula WHERE jest też przydatna w bardziej skomplikowanych zapytaniach, na przykład gdy łączymy dane z różnych tabel (JOIN). To naprawdę świetne narzędzie do tworzenia bardziej złożonych raportów i analiz. Korzystanie z klauzuli WHERE to dobra praktyka w SQL, bo dzięki temu optymalizujemy zapytania i zmniejszamy obciążenie serwera przez ograniczenie danych, które muszą być przetwarzane.

Pytanie 4

Oprogramowanie, które regularnie przerywa działanie przez pokazanie komunikatu o konieczności uiszczenia opłaty, umożliwiającego pozbycie się tego powiadomienia, jest dystrybuowane na podstawie licencji

Brak odpowiedzi na to pytanie.

Nagware to oprogramowanie, które wyświetla użytkownikowi komunikaty żądania zapłaty w celu usunięcia ograniczeń funkcjonalnych, takich jak przerwy w działaniu programu. Zazwyczaj nagware ma funkcje ograniczone, które mogą być usunięte po uiszczeniu opłaty. Przykładem mogą być programy do edycji zdjęć, które po pewnym czasie użytkowania przestają działać, aż do momentu dokonania opłaty licencyjnej. W branży oprogramowania nagware jest postrzegane jako forma monetizacji, która zmusza użytkowników do płacenia, jeśli chcą uzyskać pełną funkcjonalność programu. Dobre praktyki w zakresie tworzenia nagware obejmują zrozumienie, że użytkownicy powinni mieć jasne informacje na temat korzyści z płatnej wersji oraz przejrzystość w zakresie tego, co tracą, korzystając z wersji próbnej. Warto również zauważyć, że nagware różni się od innych form oprogramowania, takich jak crippleware, które może być ograniczone w funkcjonalności, ale nie wymaga opłat za odblokowanie, natomiast nagware aktywnie zachęca do płatności.

Pytanie 5

Elementem elektronicznym, który działa pasywnie, jest

Brak odpowiedzi na to pytanie.

Kondensator jest biernym elementem elektronicznym, co oznacza, że nie generuje ani nie wzmacnia sygnału elektrycznego, a jedynie przechowuje energię elektryczną w polu elektrycznym. To zjawisko jest powszechnie wykorzystywane w różnych zastosowaniach, takich jak filtracja sygnałów w obwodach elektronicznych, gdzie kondensatory są stosowane do wygładzania napięcia oraz eliminowania zakłóceń. W układach zasilających kondensatory pełnią kluczową rolę w stabilizacji napięcia, a w filtrach audio pomagają w eliminacji niepożądanych częstotliwości. Dodatkowo, kondensatory mogą być używane w aplikacjach czasowych, takich jak w obwodach RC, gdzie ich zdolność do ładowania i rozładowania wpływa na czas reakcji układu. W branży elektronicznej kondensatory są zgodne z normami IEC 60384, co zapewnia ich niezawodność i wysoką jakość.

Pytanie 6

Podczas użytkowania monitor powinien być umiejscowiony w taki sposób, aby nie odbijało się w nim światło naturalne ani sztuczne. Odbicia świetlne oraz znaczne różnice w jasności pomieszczenia i ekranu mogą prowadzić u pracownika głównie do

Brak odpowiedzi na to pytanie.

Odpowiedź 'zmęczenie wzroku' jest prawidłowa, ponieważ niewłaściwe ustawienie monitora, które prowadzi do odbić światła, może znacząco wpłynąć na komfort widzenia. Refleksy świetlne oraz duże różnice w jasności otoczenia w stosunku do ekranu mogą prowadzić do zwiększonego wysiłku mięśni oczu, co z kolei prowadzi do zmęczenia wzroku. Warto dodać, że zgodnie z zasadami ergonomii, monitor powinien być ustawiony na wysokości oczu i pod kątem, który minimalizuje odbicia. Dobre praktyki branżowe, takie jak stosowanie filtrów przeciwodblaskowych oraz odpowiedniego oświetlenia, mogą zredukować ryzyko wystąpienia zmęczenia wzroku. Dbałość o optymalne warunki pracy przy komputerze, w tym oświetlenie i ustawienie monitora, jest kluczowa dla zachowania zdrowia oczu, co umożliwia wydajniejsze wykonywanie zadań.

Pytanie 7

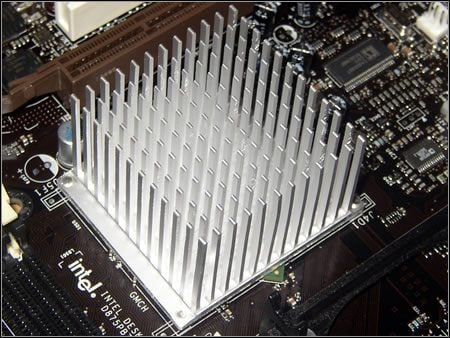

Zdjęcie przedstawia

Brak odpowiedzi na to pytanie.

Chłodzenie pasywne, jak przedstawione na zdjęciu, opiera się na wykorzystaniu radiatorów do odprowadzania ciepła z podzespołów elektronicznych. W tym przypadku radiator działa w wyniku przewodzenia ciepła, co umożliwia efektywne odprowadzanie energii cieplnej bez potrzeby użycia wentylatorów. Takie rozwiązanie jest szczególnie cenne w systemach, gdzie hałas generowany przez wentylatory może być problematyczny, na przykład w komputerach do pracy biurowej czy w systemach HTPC. Dobre praktyki w projektowaniu systemów chłodzenia pasywnego obejmują odpowiedni dobór materiałów o wysokiej przewodności cieplnej, jak miedź czy aluminium, a także staranne zaprojektowanie geometrii radiatora, aby maksymalizować powierzchnię kontaktu z powietrzem. Ponadto, w kontekście standardów, chłodzenie pasywne powinno być w zgodności z zasadami efektywności energetycznej, co oznacza, że powinno być w stanie odprowadzać odpowiednią ilość ciepła, zapewniając jednocześnie trwałość podzespołów. Zrozumienie tych zasad jest kluczowe dla projektowania systemów komputerowych z długoterminową niezawodnością.

Pytanie 8

W skład systemu Windows Server 2003 wchodzi aplikacja, która pozwala użytkownikowi na zarządzanie własną stroną internetową oraz FTP w sieci. Jak nazywa się ta usługa?

Brak odpowiedzi na to pytanie.

IIS, czyli Internet Information Services, to usługa serwera WWW, która jest integralną częścią systemu Windows Server 2003. Umożliwia ona hosting zarówno witryn internetowych, jak i serwerów FTP, co czyni ją kluczowym narzędziem dla administratorów sieci i deweloperów. Dzięki IIS, użytkownicy mogą efektywnie zarządzać stronami internetowymi, konfigurować dostęp, a także monitorować statystyki ruchu. Przykładem zastosowania IIS może być stworzenie platformy e-commerce, na której użytkownicy mogą przeglądać produkty, składać zamówienia oraz dokonywać płatności online. IIS obsługuje różne języki skryptowe, takie jak ASP.NET, co pozwala na dynamiczne generowanie treści oraz integrację z bazami danych. Praktyczne korzystanie z IIS wymaga zrozumienia zarządzania bezpieczeństwem, w tym stosowania certyfikatów SSL dla zapewnienia komunikacji HTTPS, co jest zgodne z obecnymi standardami bezpieczeństwa w Internecie. Takie praktyki potwierdzają, że IIS jest nie tylko narzędziem do hostingu, ale również kluczowym elementem zapewniającym bezpieczeństwo i dostępność usług sieciowych.

Pytanie 9

Jaką komendę zawiera zaprezentowany fragment kodu w języku C/C++?

... { int k=1; while (k++<=20) cout << k<< " "; ... Brak odpowiedzi na to pytanie.

Odpowiedź "Pętli" jest trafna, bo ten kawałek kodu w C/C++ rzeczywiście pokazuje, jak działa pętla. Mamy tu do czynienia z pętlą while, która działa tak długo, jak spełniony jest warunek w nawiasach. W tym kodzie zmienna k zaczyna się od 1 i rośnie o 1 w każdej iteracji. Warunek pętli to k++ <= 20, co znaczy, że pętla biegnie, dopóki k nie przekroczy 20. W praktyce takie pętle są mega przydatne, bo można ich używać do przetwarzania danych, iteracji czy generowania różnych wartości, co jest kluczowe w programowaniu. Pętle to podstawa programowania, pozwalają na automatyzację wielu zadań, co sprawia, że kod staje się bardziej czytelny i efektywny. Ważne jest, żeby dobrze kontrolować warunki zakończenia pętli, bo w przeciwnym razie można wpaść w nieskończoną pętlę, co jest niezbyt fajne, bo może doprowadzić do błędów lub zawieszenia programu.

Pytanie 10

Aby zabezpieczyć system przed oprogramowaniem, które ma możliwość samoreplikacji, należy zainstalować

Brak odpowiedzi na to pytanie.

Program antywirusowy jest kluczowym narzędziem w ochronie systemów komputerowych przed złośliwym oprogramowaniem, w tym programami posiadającymi zdolność replikacji, takimi jak wirusy, robaki czy trojany. Jego głównym zadaniem jest wykrywanie, izolowanie oraz usuwanie zagrożeń, co jest realizowane poprzez skanowanie plików oraz monitorowanie aktywności systemu w poszukiwaniu niepożądanych działań. Przykładem zastosowania programów antywirusowych jest regularne skanowanie systemu w celu identyfikacji i eliminacji złośliwego oprogramowania, które mogło zostać pobrane z Internetu lub przez zewnętrzne nośniki. W dobrej praktyce, programy antywirusowe powinny być aktualizowane regularnie, aby mogły skutecznie reagować na najnowsze zagrożenia. Dodatkowo, wiele z tych programów oferuje funkcje zabezpieczeń proaktywnych, takie jak ochrona w czasie rzeczywistym, która monitoruje system na bieżąco. Zgodność z branżowymi standardami, takimi jak ISO/IEC 27001, podkreśla znaczenie posiadania odpowiednich zabezpieczeń systemowych, w tym rozwiązań antywirusowych, dla utrzymania integralności i poufności danych.

Pytanie 11

W przedstawionym programie funkcja o nazwie licz oblicza

| #include <iostream> using namespace std; long int licz(int x, int n) { long int wynik = 1; while (n != 0) { wynik = wynik * x; n--; } return wynik; } int main() { cout << "Hello World" << endl; cout << licz(5,4) <<endl; return 0; } |

Brak odpowiedzi na to pytanie.

Funkcja `licz` ma za zadanie obliczenie n-tej potęgi liczby x przez wielokrotne mnożenie. W praktyce oznacza to, że jeśli mamy liczbę x i chcemy obliczyć jej potęgę n, zastosujemy proces mnożenia x przez siebie n razy. Z perspektywy programistycznej, takie podejście jest zgodne z algorytmem eksponencjacji, który jest często wykorzystywany w różnych aplikacjach, gdzie obliczenia potęgowe są kluczowe, na przykład w kryptografii czy grafice komputerowej. Warto też zauważyć, że przy większych wartościach n, efektywność obliczeń można zwiększyć poprzez zastosowanie algorytmu szybkiej potęgowania, który działa w logarytmicznym czasie. Dodatkowo, w programie, po wywołaniu `licz(5, 4)`, uzyskujemy wynik 625, co jest zgodne z definicją potęgowania (5^4 = 625). Tego typu funkcje są fundamentalne w obliczeniach matematycznych, a ich zrozumienie jest kluczowe dla każdego programisty, który zajmuje się algorytmami i strukturami danych.

Pytanie 12

Aby uniknąć przepisywania tekstu z papierowego dokumentu do komputera, konieczne jest zeskanowanie wydruku, wykorzystując konwersję znaków drukowanych (np. liter lub cyfr) do formatu elektronicznego. Realizujemy to poprzez oprogramowanie, które wykonuje funkcję

Brak odpowiedzi na to pytanie.

OCR, czyli optyczne rozpoznawanie znaków, to technologia umożliwiająca konwersję różnorodnych dokumentów, takich jak zeskanowane dokumenty papierowe czy obrazy, na formaty elektroniczne, które można edytować i przeszukiwać. Dzięki zastosowaniu algorytmów przetwarzania obrazu oraz rozpoznawania wzorców, systemy OCR są w stanie identyfikować litery i cyfry na podstawie ich kształtów. Przykłady zastosowania OCR obejmują skanowanie dokumentów w biurach, digitalizację książek oraz automatyczne rozpoznawanie danych z formularzy. Technologie te są szeroko stosowane w branżach takich jak bankowość, archiwizacja dokumentów oraz w obszarze usług klienta, gdzie automatyzacja wprowadzania danych znacząco zwiększa efektywność operacyjną. Dobre praktyki związane z używaniem technologii OCR obejmują upewnienie się, że skanowane dokumenty są wysokiej jakości, co znacząco poprawia dokładność rozpoznawania. Ponadto, integracja OCR z innymi systemami zarządzania dokumentami umożliwia osiągnięcie lepszej organizacji i dostępności informacji.

Pytanie 13

W biurze rachunkowym w jednym pomieszczeniu zainstalowano sześć komputerów połączonych z koncentratorem za pomocą kabla UTP Cat 5e. Pracownicy korzystający z tych komputerów muszą mieć możliwość drukowania dużej liczby dokumentów monochromatycznych (powyżej 5 tys. stron miesięcznie). Aby zminimalizować koszty zakupu sprzętu oraz jego użytkowania, należy wybrać

Brak odpowiedzi na to pytanie.

Wybór laserowej drukarki sieciowej z portem RJ45 jako najlepszego rozwiązania w tej sytuacji oparty jest na wielu praktycznych i technicznych aspektach. Drukarki laserowe charakteryzują się znacznie wyższą prędkością druku oraz efektywnością kosztową przy dużych nakładach drukarskich, co jest kluczowe w przypadku potrzebujących ponad 5000 stron miesięcznie. Zastosowanie drukarki sieciowej pozwala na podłączenie jej do sieci lokalnej, co umożliwia wszystkim sześciu użytkownikom dostęp do drukarki bez potrzeby przypisywania jej do jednego komputera, co znacząco zwiększa wygodę i elastyczność pracy. Port RJ45 zapewnia stabilne połączenie sieciowe, co jest istotne dla zachowania wysokiej jakości druku oraz minimalizacji zakłóceń w komunikacji. W kontekście najlepszych praktyk branżowych, takie rozwiązanie jest zgodne z zasadami efektywności kosztowej i zarządzania zasobami w biurze, a także umożliwia łatwe zarządzanie i monitoring stanu drukarki oraz poziomu zużycia materiałów eksploatacyjnych. Warto także zauważyć, że wiele nowoczesnych modeli drukarek laserowych oferuje funkcje oszczędzania energii oraz automatycznego druku dwustronnego, co further zwiększa ich opłacalność.

Pytanie 14

Jak należy postąpić z osobą, która została porażona prądem elektrycznym, jest nieprzytomna, ale oddycha?

Brak odpowiedzi na to pytanie.

Ułożenie osoby, która została porażona prądem elektrycznym i jest nieprzytomna, ale oddycha, w pozycji bocznej ustalonej jest kluczowym działaniem mającym na celu zapewnienie bezpieczeństwa oraz ochrony dróg oddechowych. W tej pozycji osoba ma większą szansę na swobodne oddychanie, a dodatkowo minimalizuje ryzyko zadławienia się w przypadku wymiotów. Zgodnie z zaleceniami standardów pierwszej pomocy, pozycja boczna ustalona jest szczególnie rekomendowana w sytuacjach, kiedy osoba jest nieprzytomna, ponieważ pozwala na efektywne odprowadzanie wydzielin z jamy ustnej. Dobrą praktyką jest również sprawdzenie stanu poszkodowanego, oceniając jego reakcje oraz monitorując oddech i tętno. W sytuacjach kryzysowych, takich jak porażenie prądem, kluczowe jest działanie zgodnie z wytycznymi organizacji zajmujących się bezpieczeństwem, co zapewnia nie tylko ochronę poszkodowanego, ale i innych osób w otoczeniu.

Pytanie 15

Główny księgowy powinien mieć możliwość przywracania zawartości folderów z kopii zapasowej plików. Do której grupy użytkowników systemu MS Windows XP należy go przyporządkować?

Brak odpowiedzi na to pytanie.

Odpowiedź "Operatorzy kopii zapasowych" jest trafna. Ludzie w tej grupie dostają specjalne uprawnienia do robienia kopii zapasowych i przywracania danych. Jeśli mówimy o systemie Windows XP, to osoby przypisane do tej roli mogą korzystać z narzędzi jak Backup Utility. Dzięki temu, gdy na przykład księgowy potrzebuje odzyskać jakieś dokumenty, które przez przypadek usunął, to ma możliwość, żeby je przywrócić z kopii zapasowej. Warto pamiętać, że dobrze jest regularnie sprawdzać dostęp do tych kopii, żeby mieć pewność, że dane są bezpieczne i w dobrym stanie. Operatorzy kopii zapasowych mają też obowiązek przestrzegania zasad bezpieczeństwa w firmie, żeby dane były odpowiednio chronione zgodnie z przepisami prawnymi.

Pytanie 16

Jakie elementy można zastosować do ułożenia przewodów wewnątrz jednostki centralnej?

Brak odpowiedzi na to pytanie.

Opaski zaciskowe to elementy, które są szczególnie przydatne w organizacji przewodów wewnątrz jednostki centralnej komputera. Ich główną funkcją jest utrzymanie porządku w kablach, co nie tylko poprawia estetykę wnętrza obudowy, ale również wpływa pozytywnie na wentylację oraz zapobiega uszkodzeniom przewodów. W praktyce, stosowanie opasek pozwala na grupowanie kabli według funkcji, co ułatwia ich identyfikację i serwisowanie. Przykładowo, w sytuacji, gdy zajdzie potrzeba wymiany konkretnego podzespołu, dobrze zorganizowane kable pozwolą na szybkie zlokalizowanie i odłączenie potrzebnych przewodów. Stosowanie opasek zgodnie z dobrymi praktykami branżowymi, takimi jak unikanie zbyt mocnego zaciskania, aby nie uszkodzić izolacji, również jest istotne. Dodatkowo, ważne jest, aby wybierać opaski wykonane z materiałów odpornych na wysokie temperatury, co zwiększa ich trwałość oraz bezpieczeństwo użytkowania.

Pytanie 17

Czym jest zespół Sicca?

Brak odpowiedzi na to pytanie.

Syndrom Sicca, znany również jako zespół suchego oka, to schorzenie charakteryzujące się niedoborem lub niską jakością filmu łzowego, co prowadzi do uczucia suchości, podrażnienia oraz dyskomfortu w oczach. Ta dolegliwość jest wynikiem zaburzeń w produkcji łez lub ich nadmiernego odparowania. Syndrom ten jest szczególnie powszechny u osób starszych oraz tych, którzy spędzają długie godziny przed ekranem komputera, co zwiększa ryzyko wystąpienia suchości oczu z powodu zmniejszonej częstotliwości mrugania. W praktyce klinicznej ważne jest, aby pacjenci z objawami syndromu Sicca zostali zdiagnozowani przez specjalistów zajmujących się zdrowiem oczu, aby rozpocząć odpowiednie leczenie, które może obejmować stosowanie sztucznych łez, zmiany stylu życia oraz terapie farmakologiczne. Utrzymanie prawidłowego nawilżenia oczu jest kluczowe nie tylko dla komfortu pacjenta, ale także dla zapobiegania dalszym komplikacjom, takim jak uszkodzenie powierzchni rogówki. Zgodnie z wytycznymi American Academy of Ophthalmology, monitorowanie objawów i regularne kontrole u okulisty są istotnymi elementami zarządzania tym schorzeniem.

Pytanie 18

Dla sieci lokalnych dedykowano specjalną pulę adresów prywatnych. Dla klasy B przeznaczono adresy od 172.16.0.0 do 172.31.255.255. Co to oznacza?

Brak odpowiedzi na to pytanie.

Odpowiedź wskazująca na 16 sieci po 65534 hosty jest poprawna, ponieważ adresy prywatne w klasie B obejmują zakres od 172.16.0.0 do 172.31.255.255. W tym zakresie pierwszy adres (172.16.0.0) jest adresem sieci, a ostatni (172.31.255.255) jest adresem rozgłoszeniowym, co oznacza, że nie mogą być one przypisywane do urządzeń w sieci. Pozostałe adresy są dostępne dla hostów. Klasa B przydziela 14 bitów dla adresów hostów, co umożliwia skonfigurowanie 2^14 - 2 = 16382 adresów hostów w pojedynczej sieci. Biorąc pod uwagę, że mamy 16 różnych podsieci (od 172.16.x.x do 172.31.x.x), możemy mieć w sumie 16 sieci, z 16382 hostami w każdej, co daje łącznie 65534 dostępnych adresów. Taka struktura jest przydatna w dużych organizacjach, w których wymagana jest znaczna liczba adresów IP dla różnych działów lub lokalizacji, a jednocześnie spełnia standardy zarządzania adresacją IP, takie jak RFC 1918, które definiuje prywatne adresy IP.

Pytanie 19

Jakie środki osobistego zabezpieczenia powinien wybrać pracownik do prac serwisowych związanych z wymianą płyty głównej komputera?

Brak odpowiedzi na to pytanie.

Fartuch bawełniany jest właściwym środkiem ochrony indywidualnej w kontekście prac serwisowych, takich jak wymiana płyty głównej komputera. Jego podstawową funkcją jest zapewnienie ochrony przed zanieczyszczeniami, kurzem oraz drobnymi uszkodzeniami mechanicznymi, które mogą wystąpić podczas demontażu i montażu komponentów elektronicznych. Fartuch bawełniany jest wykonany z materiału, który jest nie tylko wytrzymały, ale także oddychający, co zwiększa komfort pracy. W kontekście standardów BHP, noszenie odzieży roboczej chroni również przed ewentualnym kontaktem z substancjami chemicznymi, które mogą być obecne w niektórych elementach elektronicznych. Przykładem zastosowania fartucha może być sytuacja, gdy pracownik serwisowy wykonuje prace w trudnych warunkach, takich jak serwisowanie sprzętu w zakładach przemysłowych, gdzie często występuje zanieczyszczenie. Użycie fartucha bawełnianego zapewnia nie tylko bezpieczeństwo, ale również profesjonalny wygląd pracownika, co wpływa na postrzeganie firmy. Dodatkowo, w sytuacjach, gdy serwisowany sprzęt generuje ładunki statyczne, fartuch bawełniany, w połączeniu z innymi środkami, może być elementem ochrony przeciwporażeniowej, co jest kluczowe przy pracy z delikatnymi komponentami.

Pytanie 20

Jaki typ pliku umożliwia zapis zdjęć z aparatu cyfrowego z najwyższą jakością odwzorowania oraz pozwala na szczegółową edycję na komputerze?

Brak odpowiedzi na to pytanie.

Odpowiedź RAW jest poprawna, ponieważ pliki w formacie RAW są stworzone z myślą o zachowaniu jak największej ilości danych z matrycy aparatu cyfrowego. Dzięki temu, podczas rejestracji obrazu, aparat nie przetwarza go w taki sposób, aby zmniejszyć jego jakość; zamiast tego, rejestruje wszystkie informacje o obrazie w ich najczystszej formie. To pozwala na późniejszą, zaawansowaną obróbkę, taką jak korekcja ekspozycji, balansu bieli czy usuwanie szumów, bez utraty jakości. W praktyce, fotografowie profesjonalni i amatorzy często korzystają z tego formatu, aby uzyskać maksymalną kontrolę nad ostatecznym wyglądem swoich zdjęć. Pliki RAW są również zgodne z różnymi programami do edycji zdjęć, takimi jak Adobe Lightroom czy Photoshop, co pozwala na ich łatwe dostosowywanie. W branży fotograficznej standardem stało się korzystanie z formatu RAW, co potwierdzają rekomendacje takich organizacji jak Camera and Imaging Products Association (CIPA), które zaznaczają znaczenie zachowania jak największej ilości danych w czasie obróbki.

Pytanie 21

W systemie Linux polecenie ifconfig oznacza

Brak odpowiedzi na to pytanie.

Odpowiedź wskazująca, że ifconfig jest narzędziem umożliwiającym wyświetlenie stanu interfejsów sieciowych, jest prawidłowa, ponieważ ifconfig to standardowe polecenie w systemach Unix i Linux, które pozwala administratorom sieci na konfigurowanie i monitorowanie interfejsów sieciowych. Umożliwia ono wyświetlenie informacji takich jak adres IP, maska podsieci, adresy MAC, oraz status interfejsów (czy są aktywne, czy nie). Przykładowo, w przypadku problemów z połączeniem sieciowym, administrator może użyć polecenia ifconfig, aby zweryfikować, czy interfejs jest poprawnie skonfigurowany. Ponadto, ifconfig może być wykorzystane do aktywacji lub dezaktywacji interfejsów sieciowych, co jest istotne w procesie zarządzania siecią. Warto zaznaczyć, że jeśli chodzi o nowsze dystrybucje Linuxa, ifconfig został w dużej mierze zastąpiony przez narzędzie ip, które oferuje bardziej zaawansowane funkcjonalności i lepsze wsparcie dla nowoczesnych protokołów sieciowych.

Pytanie 22

Aby zgasić pożar sprzętu komputerowego, który jest pod napięciem, jaki środek gaśniczy jest niewłaściwy do użycia?

Brak odpowiedzi na to pytanie.

Użycie wody do gaszenia pożaru sprzętu komputerowego, który jest pod napięciem, jest absolutnie niewłaściwe ze względu na ryzyko porażenia prądem elektrycznym oraz możliwość poważnych uszkodzeń sprzętu. Woda jest przewodnikiem prądu, co oznacza, że jeśli woda wejdzie w kontakt z żywymi elementami elektrycznymi, może spowodować zwarcie i wywołać niebezpieczne sytuacje. W sytuacjach pożarowych związanych z elektroniką, takich jak komputery, najlepszymi środkami gaśniczymi są proszki gaśnicze, dwutlenek węgla oraz halon, które są przystosowane do zwalczania pożarów klasy C (pożary związane z gazami i urządzeniami elektrycznymi). Przykładem dobrej praktyki jest użycie gaśnic klasy CO2, które nie przewodzą prądu i nie pozostawiają resztek, co jest istotne w kontekście ochrony delikatnych podzespołów komputerowych. W przypadku pożaru sprzętu elektrycznego, zawsze należy najpierw wyłączyć zasilanie, jeżeli to możliwe, a następnie użyć odpowiedniego środka gaśniczego, aby zminimalizować ryzyko dalszych uszkodzeń i zagrożeń.

Pytanie 23

Jak będzie wyglądać liczba 29A(16) wyrażona w systemie binarnym?

Brak odpowiedzi na to pytanie.

Liczba 29A w systemie szesnastkowym (szesnastkowym) reprezentuje wartość dziesiętną 669. Aby przeliczyć tę wartość na system binarny, najpierw zamieniamy ją na system dziesiętny, co można wykonać, korzystając z zasady potęg. W systemie szesnastkowym, 'A' odpowiada wartości 10, więc obliczamy: 2 * 16^2 + 9 * 16^1 + 10 * 16^0 = 2 * 256 + 9 * 16 + 10 = 512 + 144 + 10 = 666. Następnie, przekształcamy 669 na system binarny, co daje 1010011010. Jest to poprawne, ponieważ każdy bit w systemie binarnym reprezentuje potęgę liczby 2, co jest podstawą działania systemu binarnego. W praktyce znajomość konwersji między systemami liczbowymi jest niezbędna w programowaniu, a także w inżynierii komputerowej, gdzie operacje na danych często wymagają takiej konwersji. Zrozumienie tych procesów pozwala na efektywniejsze projektowanie algorytmów oraz analizę danych.

Pytanie 24

Który z wymienionych adresów e-mail jest nieprawidłowy?

Brak odpowiedzi na to pytanie.

Adres e-mail Michał@[email protected] jest niepoprawny z kilku powodów. Po pierwsze, w adresach e-mail nie wolno stosować spacji ani znaków specjalnych takich jak '@' w nieodpowiednich miejscach. W tym przypadku mamy do czynienia z dwoma znakami '@', co narusza standardy RFC 5321 i RFC 5322, które definiują poprawny format adresów e-mail. Adres e-mail powinien mieć jednego '@', który oddziela nazwę użytkownika od domeny. Przykładem poprawnego adresu e-mail jest [email protected], gdzie 'jan.kowalski' to nazwa użytkownika, a 'example.com' to domena. W praktyce, niezastosowanie się do zasad dotyczących formatowania adresów e-mail może prowadzić do problemów z dostarczaniem wiadomości, a także do błędów w procesach rejestracji i autoryzacji użytkowników w systemach online. Dlatego ważne jest, aby zawsze stosować się do uznawanych standardów, co przyczynia się do skutecznej komunikacji elektronicznej.

Pytanie 25

Przy pomocy taśmy 34-pinowej przedstawionej na rysunku podłącza się do płyty głównej komputera

Brak odpowiedzi na to pytanie.

Gratulacje, Twoja odpowiedź jest poprawna. Taśma 34-pinowa, która jest przedstawiona na rysunku, jest typowym złączem używanym do podłączania napędów dyskietek 3,5 lub 5 1/4 cala do płyty głównej komputera. Podczas gdy inne typy złącz są używane do podłączenia różnych typów urządzeń do płyty głównej, taśma 34-pinowa jest specyficzna dla napędów dyskietek. W starych komputerach, gdzie dyskietki były popularnym medium do przechowywania danych, taśma 34-pinowa była niezbędna do zapewnienia komunikacji między napędem dyskietek a resztą systemu. Taśma 34-pinowa to klasyczny przykład kabla FDD (Floppy Disk Drive), który jest standardem dla tych napędów. Wiedza o tym, jak różne komponenty komputera są ze sobą podłączone, jest kluczowa w zrozumieniu, jak działa komputer.

Pytanie 26

W trakcie działania jednostki centralnej oraz płyty głównej z uszkodzonym systemem chłodzenia może dojść do uszkodzenia

Brak odpowiedzi na to pytanie.

Odpowiedź 'procesor' jest poprawna, ponieważ to właśnie układ chłodzenia ma kluczowe znaczenie dla prawidłowego funkcjonowania procesora. Procesor, jako centralna jednostka obliczeniowa komputera, generuje dużą ilość ciepła podczas pracy. Gdy układ chłodzenia jest niesprawny, procesor może szybko osiągnąć krytyczne temperatury, co prowadzi do throttlingu (automatycznego ograniczenia wydajności) lub w najgorszym przypadku do uszkodzenia. Przykładowo, wiele nowoczesnych procesorów jest zaprojektowanych tak, aby działały w określonym zakresie temperatur (zwykle do 85-95°C). W przypadku niesprawnego chłodzenia te temperatury mogą zostać łatwo przekroczone. W standardach branżowych dotyczących chłodzenia komputerów, takich jak ASHRAE czy Intel Thermal Guidelines, podkreśla się znaczenie skutecznego odprowadzania ciepła. Dbanie o właściwe chłodzenie procesora jest zatem kluczowe nie tylko dla wydajności, ale przede wszystkim dla stabilności i długowieczności systemu komputerowego.

Pytanie 27

Jednym z zaleceń związanych z ochroną przed wirusami jest przeprowadzanie skanowania całego systemu. Zgodnie z tym zaleceniem, skanowanie powinno odbywać się

Brak odpowiedzi na to pytanie.

Słuchaj, regularne skanowanie komputera, tak co tydzień, to naprawdę ważna sprawa, jeśli chodzi o ochronę przed wirusami. Jak to robisz na bieżąco, to masz większe szanse, żeby złapać jakieś zagrożenia, zanim zrobią większe szkody. Czasami wirusy mogą siedzieć cicho przez długi czas, więc lepiej mieć to w nawyku, żeby nie czekać na problemy. Warto ustawić automatyczne skany w programie antywirusowym, bo to mega ułatwia sprawę – nie musisz pamiętać o tym za każdym razem. A przy okazji, nie zapomnij o tym, żeby aktualizować bazę wirusów! Bez tego, nawet najlepsze oprogramowanie nie poradzi sobie z najnowszymi zagrożeniami. Patrząc na wyniki badań z zeszłego roku, firmy, które regularnie skanowały swoje systemy, miały znacznie mniej kłopotów z bezpieczeństwem. Tak więc, nie traktuj skanowania jak opcjonalne – po prostu włącz to do swojego tygodniowego planu.

Pytanie 28

Wartość sumy liczb binarnych 1010 oraz 111 w systemie dziesiętnym to

Brak odpowiedzi na to pytanie.

Aby obliczyć sumę liczb binarnych 1010 i 111, najpierw musimy je przekształcić na system dziesiętny. Liczba binarna 1010 to 1*2^3 + 0*2^2 + 1*2^1 + 0*2^0, co daje 8 + 0 + 2 + 0 = 10 w systemie dziesiętnym. Liczba binarna 111 to 1*2^2 + 1*2^1 + 1*2^0, co przekłada się na 4 + 2 + 1 = 7 w systemie dziesiętnym. Po dodaniu obu wartości: 10 + 7 = 17, co odpowiada opcji 3. Zrozumienie konwersji między systemami liczbowymi jest kluczowe w informatyce i programowaniu, szczególnie przy pracy z systemami komputerowymi i w programowaniu niskopoziomowym, gdzie operacje na liczbach binarnych są powszechne. Tego typu umiejętności są również przydatne w algorytmice oraz w tworzeniu i analizie algorytmów. Warto zwrócić uwagę na dobre praktyki wykonywania konwersji, takie jak sprawdzanie przekształceń oraz znajomość arytmetyki binarnej, która jest fundamentalna dla inżynierów oprogramowania i specjalistów IT.

Pytanie 29

Urządzenie ADSL ma na celu nawiązanie połączenia

Brak odpowiedzi na to pytanie.

ADSL, czyli Asymmetric Digital Subscriber Line, to technologia szerokopasmowego dostępu do internetu, która umożliwia przesyłanie danych przez istniejące linie telefoniczne. Charakterystyczną cechą ADSL jest asymetryczność, co oznacza, że prędkości pobierania i wysyłania danych są różne, przy czym prędkość pobierania jest zazwyczaj znacznie wyższa niż prędkość wysyłania. Dzięki temu rozwiązaniu, użytkownicy mogą cieszyć się szybszymi transferami danych podczas przeglądania stron internetowych, streamingu wideo czy pobierania plików. ADSL jest powszechnie stosowane w domach i małych biurach, gdzie wymagania dotyczące wysyłania danych są mniejsze niż w przypadku pobierania. Technologia ta jest zgodna z wymaganiami ITU-T G.992.1 i G.992.2, co zapewnia jej interoperacyjność z różnymi systemami. Przykład zastosowania ADSL to sytuacja, gdy użytkownik korzysta z internetu do oglądania filmów online, co wymaga dużej przepustowości w kierunku pobierania, a jednocześnie nie wymaga dużych prędkości w kierunku wysyłania.

Pytanie 30

Na dysku trzeba zgromadzić 100 tysięcy plików, z których każdy ma rozmiar 2570 bajtów. Aby zapisane pliki zajmowały jak najmniej miejsca, wymagana jest jednostka alokacji na dysku wynosząca

Brak odpowiedzi na to pytanie.

Odpowiedź, że 3072 bajty to dobry wybór, jest jak najbardziej na miejscu! Taka jednostka alokacji pozwala na sensowne zorganizowanie pamięci dla aż 100 tysięcy plików, gdzie każdy z nich ma 2570 bajtów. Wiesz, pliki w systemach operacyjnych przechowuje się w blokach, a rozmiar tych bloków to właśnie jednostka alokacji. Jak blok jest większy niż plik, to marnujemy trochę miejsca. W przypadku 3072 bajtów, każdy plik zyskuje minimalne straty przestrzeni, co jest naprawdę korzystne. Dodatkowo, 3072 bajty to najbliższa większa moc dwójki, co moim zdaniem czyni to rozwiązanie jeszcze bardziej efektywnym. To wszystko razem sprawia, że zarządzanie pamięcią staje się łatwiejsze, a operacje na dysku są szybsze. Rozumienie tych jednostek alokacji jest bardzo ważne, jeśli chcemy, żeby nasze aplikacje działały sprawnie.

Pytanie 31

Komputer powinien być podłączony do sieci energetycznej, która ma

Brak odpowiedzi na to pytanie.

Zabezpieczenie różnicowoprądowe jest kluczowym elementem w systemach energetycznych, służącym do ochrony ludzi oraz urządzeń przed skutkami prądów upływowych. Działa na zasadzie pomiaru różnicy prądów wpływających i wypływających z obwodu. Jeśli ta różnica przekracza określony próg (zwykle 30 mA dla ochrony ludzi), zabezpieczenie natychmiast odłącza zasilanie, co minimalizuje ryzyko porażenia prądem. To zabezpieczenie jest szczególnie istotne w miejscach, gdzie występuje ryzyko kontaktu z wodą, takich jak łazienki czy kuchnie. W praktyce, instalacje z zabezpieczeniem różnicowoprądowym są zgodne z normami, takimi jak PN-IEC 61008, które definiują wymagania dotyczące urządzeń różnicowoprądowych. Warto zwrócić uwagę, że stosowanie tego typu zabezpieczeń nie tylko zwiększa bezpieczeństwo, ale także może pomóc w spełnieniu wymogów ubezpieczeniowych oraz norm budowlanych. Dlatego każdy komputer podłączony do sieci energetycznej powinien być zasilany przez obwód z odpowiednim zabezpieczeniem różnicowoprądowym, co jest najlepszą praktyką w zakresie ochrony elektrycznej.

Pytanie 32

Jakie schorzenie oczu może wystąpić w wyniku na przykład braku przerw lub przekroczenia dozwolonego czasu pracy na komputerze?

Brak odpowiedzi na to pytanie.

Zespół suchego oka jest schorzeniem, które najczęściej rozwija się na skutek długotrwałego narażenia na czynniki powodujące zmniejszenie produkcji łez lub ich nadmierne parowanie. Długie godziny spędzone przed ekranem komputera, szczególnie bez regularnych przerw, mogą prowadzić do zmniejszenia częstotliwości mrugania, co w konsekwencji prowadzi do obniżenia nawilżenia powierzchni oka. W praktyce, zaleca się stosowanie zasady 20-20-20: co 20 minut należy patrzeć na obiekt oddalony o 20 stóp (około 6 metrów) przez co najmniej 20 sekund, aby pomóc w redukcji zmęczenia oczu. Poza tym, warto dostosować ustawienia monitora, by zredukować odblaski i unikać pracy w zbyt suchych pomieszczeniach. W przypadku wystąpienia objawów zespołu suchego oka, takich jak uczucie piasku w oczach, pieczenie czy zaczerwienienie, należy rozważyć stosowanie sztucznych łez lub skonsultować się z okulistą w celu uzyskania dalszych rekomendacji. Standardy ochrony wzroku w pracy z komputerem, takie jak wytyczne OSHA, podkreślają znaczenie ergonomii w miejscu pracy oraz regularnego odpoczynku dla zdrowia wzroku.

Pytanie 33

W systemie dziesiętnym liczba 257 odpowiada

Brak odpowiedzi na to pytanie.

Odpowiedź 1 0000 0001 (binarnie) jest prawidłowa, ponieważ liczba 257 w systemie dziesiętnym jest reprezentowana jako 1 0000 0001 w systemie binarnym. Aby to obliczyć, najpierw należy podzielić 257 przez 2, co daje 128 i resztę 1. Następnie dzielimy 128 przez 2, co daje 64 i resztę 0, i kontynuujemy ten proces, aż do osiągnięcia wartości 0. Ostatecznie zapisując reszty, otrzymujemy 1 0000 0001. W praktyce, znajomość konwersji między systemami liczbowymi jest niezwykle istotna w informatyce, szczególnie w programowaniu, projektowaniu systemów komputerowych oraz w obszarze sieci komputerowych. Jest to również kluczowe w zrozumieniu działania komputerów, które operują na danych w postaci binarnej. W standardach takich jak IEEE 754, które definiują formaty liczb zmiennoprzecinkowych, stosowanie konwersji między systemami liczbowymi jest powszechną praktyką, co potwierdza znaczenie tej umiejętności.

Pytanie 34

Podczas skanowania reprodukcji obrazu z magazynu, na skanie pojawiły się regularne wzory, określane jako mora. Jaką funkcję skanera powinno się zastosować, aby zlikwidować morę?

Brak odpowiedzi na to pytanie.

Odpowiedź "Odrastrowywania" jest prawidłowa, ponieważ odnosi się do metody eliminacji efektu mori, który jest często widoczny podczas skanowania obrazów drukowanych. Mora powstaje w wyniku interferencji między wzorem rastra drukarskiego a pikselami skanera. Funkcja odrastrowywania działa poprzez analizę struktury obrazu i redukcję efektów, które mogą prowadzić do powstawania niepożądanych wzorów. W praktyce, odrastrowywanie może polegać na algorytmach, które analizują lokalne obszary obrazu w poszukiwaniu regularnych wzorów i następnie stosują odpowiednie korekty, aby je zniwelować. Przydatne jest to zwłaszcza w przypadku skanowania czasopism, gdzie reprodukcje mogą zawierać złożone wzory, które nie są widoczne gołym okiem. Warto również zaznaczyć, że poprawne odrastrowywanie wymaga zrozumienia, jak działa raster w druku, co jest kluczowe dla uzyskania wysokiej jakości skanów bez artefaktów. Standardy branżowe, takie jak ISO 12233, wskazują na znaczenie takich technik w uzyskiwaniu optymalnej jakości obrazu.

Pytanie 35

Która usługa powinna być aktywna na serwerze, aby komputer roboczy mógł automatycznie otrzymać adres IP?

Brak odpowiedzi na to pytanie.

Usługa DHCP, czyli Dynamic Host Configuration Protocol, to naprawdę ważny element w zarządzaniu adresami IP w sieciach. Głównie działa tak, że automatycznie przydziela adresy IP różnym urządzeniom, jak komputery czy drukarki, co strasznie ułatwia konfigurację. Kiedy jakieś urządzenie łączy się z siecią, wysyła prośbę o adres i serwer DHCP odpowiada, przydzielając mu wolny adres IP oraz inne ustawienia, jak maska podsieci czy brama domyślna. Dzięki temu administratorzy nie muszą ręcznie wprowadzać adresów dla każdego urządzenia, a to znacznie minimalizuje ryzyko błędów i oszczędza czas. Z mojego doświadczenia, DHCP jest super potrzebne w biurach, szkołach i wszędzie tam, gdzie często do sieci podłączają się nowe sprzęty. W dużych sieciach korzystanie z DHCP to też najlepsza praktyka, bo ułatwia zarządzanie adresami IP, co jest ważne dla bezpieczeństwa i kontroli dostępu.

Pytanie 36

Zastosowanie polecenia ```sudo ifup eth0``` do ustawienia interfejsu sieciowego w systemie Linux doprowadzi do

Brak odpowiedzi na to pytanie.

Polecenie <pre>sudo ifup eth0</pre> służy do aktywacji interfejsu sieciowego o nazwie 'eth0' w systemie Linux. Wykorzystanie polecenia <pre>ifup</pre> odnosi się do włączania interfejsów sieciowych, co jest istotne dla nawiązywania połączeń sieciowych. Po jego wykonaniu, system dokona konfiguracji interfejsu na podstawie ustawień zapisanych w pliku konfiguracyjnym, najczęściej znajdującym się w /etc/network/interfaces. Przykładowo, jeśli interfejs 'eth0' jest skonfigurowany do uzyskania adresu IP automatycznie z serwera DHCP, to po użyciu <pre>ifup</pre> interfejs ten zacznie komunikować się w sieci, a adres IP zostanie przypisany. W praktyce, aktywacja interfejsu jest pierwszym krokiem do zapewnienia dostępu do sieci, co czyni to polecenie kluczowym w zarządzaniu siecią w systemach Linux. Standardy branżowe w zakresie zarządzania siecią podkreślają znaczenie poprawnej konfiguracji oraz monitorowania stanu interfejsów, co wpływa na stabilność i wydajność połączeń sieciowych.

Pytanie 37

Jakie środki ochrony stosuje się, aby uniknąć porażenia prądem elektrycznym podczas użytkowania urządzeń elektromagnetycznych?

Brak odpowiedzi na to pytanie.

Odpowiedź "przed dotykiem bezpośrednim" jest prawidłowa, ponieważ odnosi się do podstawowego sposobu ochrony przed porażeniem prądem elektrycznym w kontekście eksploatacji urządzeń elektromagnetycznych. Ochrona przed dotykiem bezpośrednim polega na zapewnieniu, że dostęp do elementów pod napięciem jest ograniczony lub całkowicie niemożliwy, co jest zgodne z zasadami projektowania i instalacji urządzeń elektrycznych. Przykładem może być stosowanie obudów ochronnych, osłon, czy też systemów, które uniemożliwiają kontakt z żyłami przewodzącymi prąd. W krajowych oraz międzynarodowych normach, takich jak PN-EN 61140, podkreśla się znaczenie stosowania takich rozwiązań, aby zminimalizować ryzyko porażenia prądem w przypadku awarii urządzenia. Ochrona ta jest kluczowa w środowiskach, gdzie użytkownicy mogą mieć bezpośredni kontakt z urządzeniami, jak w przypadku sprzętu AGD czy narzędzi elektrycznych. Dobrze zaprojektowane systemy ochrony przed dotykiem bezpośrednim są niezbędne, aby zapewnić bezpieczeństwo użytkowników oraz zmniejszyć ryzyko wystąpienia niebezpiecznych sytuacji związanych z elektrycznością.

Pytanie 38

Która z przedstawionych czynności serwisowych dotyczących drukarek odnosi się wyłącznie do drukarek atramentowych?

Brak odpowiedzi na to pytanie.

Usunięcie zabrudzeń z zespołu czyszczącego głowice jest kluczowym procesem konserwacyjnym, który dotyczy tylko drukarek atramentowych. Głowice atramentowe są niezwykle precyzyjnymi komponentami, które drukują obrazy, a ich prawidłowe funkcjonowanie jest niezbędne dla jakości wydruku. Zespół czyszczący, który jest odpowiedzialny za usuwanie zaschniętego atramentu i zanieczyszczeń, musi być regularnie czyszczony, aby uniknąć zatorów, które mogą prowadzić do nieprawidłowych wydruków lub całkowitego zablokowania głowicy. Praktyka ta jest zgodna z najlepszymi standardami utrzymania sprzętu biurowego, co przekłada się na dłuższą żywotność urządzenia oraz stabilność jakości wydruku. Zdarza się, że zaniedbanie tej czynności prowadzi do konieczności wymiany głowicy, co generuje dodatkowe koszty. Regularne czyszczenie zespołu czyszczącego jest więc nie tylko zalecane, ale wręcz niezbędne dla zachowania funkcjonalności drukarki atramentowej. Warto także zaznaczyć, że wiele nowoczesnych modeli ma wbudowane systemy automatycznego czyszczenia, ale użytkownicy powinni pamiętać o manualnej konserwacji, aby zapewnić optymalne działanie.

Pytanie 39

W sekcji Zasoby karty graficznej określono jeden z zakresów pamięci dla tej karty, sięgający od AOOOOh do BFFFFh. Ta wartość odnosi się do obszaru pamięci zdefiniowanego przez adres fizyczny

Brak odpowiedzi na to pytanie.

Odpowiedź 1010 0000 0000 0000 0000 - 1011 1111 1111 1111 1111 jest prawidłowa, ponieważ odzwierciedla zakres pamięci, który jest przypisany do karty graficznej. W systemach komputerowych pamięć adresowana jest za pomocą systemu heksadecymalnego, w którym AOOOOh oznacza 40960 w systemie dziesiętnym, a BFFFFh oznacza 983039 w systemie dziesiętnym. Oznacza to, że karta graficzna ma przypisany obszar pamięci od adresu 40960 do 983039. Taki zakres jest krytyczny dla wydajności karty graficznej, ponieważ pozwala na przechowywanie i szybki dostęp do tekstur, buforów wideo oraz innych danych niezbędnych do renderowania grafiki. W praktyce, zrozumienie tego zakresu jest kluczowe dla optymalizacji aplikacji graficznych oraz gier, gdzie wydajność i zarządzanie pamięcią mają kluczowe znaczenie. Dobre praktyki obejmują monitorowanie użycia pamięci graficznej oraz unikanie przekroczenia przydzielonych limitów, co może prowadzić do spadku wydajności.

Pytanie 40

Zakres arkusza obejmujący komórki A1,A2,A3,B1,B2,B3,C1,C2,C3,D1,D2,D3 ma adres

Brak odpowiedzi na to pytanie.

Adres A1:D3 jest prawidłowy, ponieważ używa znaku ':' do określenia zakresu komórek w arkuszu kalkulacyjnym. Taki zapis oznacza, że wszystkie komórki od A1 do D3 są uwzględnione w tym zakresie. W praktyce, jest to przydatne w sytuacjach, gdy chcemy zastosować formuły lub operacje na wielu komórkach jednocześnie, na przykład przy obliczaniu sumy lub średniej wartości. Dzięki temu, użytkownicy mogą szybko zdefiniować obszar danych bez konieczności wprowadzania każdej komórki z osobna. Zrozumienie tej konwencji jest kluczowe dla efektywnego wykorzystania programów takich jak Microsoft Excel czy Google Sheets, gdzie pracujemy na dużych zbiorach danych. Dodatkowo, stosowanie poprawnych adresów komórek pozwala na pisanie bardziej złożonych formuł, a także ułatwia zarządzanie i analizę danych w arkuszach kalkulacyjnych.