Pytanie 1

W HTML-u znacznik tekst będzie prezentowany przez przeglądarkę w sposób identyczny do znacznika

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

W HTML-u znacznik tekst będzie prezentowany przez przeglądarkę w sposób identyczny do znacznika

W utworzonej tabeli pole należące do typu BLOB służy do składowania

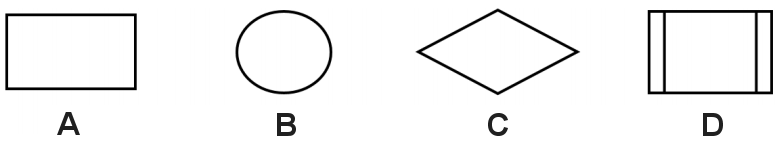

W jakim bloku powinien być umieszczony warunek pętli?

Warunek zapisany w języku PHP wyświetli liczbę, gdy

if ($liczba % 2 == 0) { echo $liczba; }

W języku SQL instrukcja INSERT INTO

Liczba 0x142, przedstawiona w skrypcie JavaScript, jest zapisywana w postaci

Polecenie serwera MySQL w postaci

REVOKE DELETE, UPDATE ON pracownicy FROM 'tKowal'@'localhost'spowoduje, że użytkownikowi tKowal zostaną

Aby zaktualizować maksymalną długość kolumny imie w tabeli klienci do 30 znaków, należy zastosować w języku SQL poniższy kod

Aby włączyć zewnętrzny skrypt JavaScript zatytułowany skrypt.js, należy umieścić w kodzie HTML

W dokumentacji języka PHP znajduje się informacja dotycząca jednej z jego funkcji:

„Warning. This extension was deprecated in PHP 5.5.0, and it was removed in PHP 7.0.0.”.

Zgodnie z tą informacją użycie tej funkcji jest:

Jakiego języka można użyć do nawiązania połączenia z bazą MySQL w trakcie tworzenia aplikacji internetowej?

Jakim słowem kluczowym w języku z rodziny C można przypisać alternatywną nazwę dla już istniejącego typu danych?

Aby móc edytować nałożone na siebie poszczególne części obrazu, zachowując inne elementy w niezmienionej formie, należy użyć

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Jakie tabele będą weryfikowane przez podane polecenie?

CHECK TABLE pracownicy CHANGED;

Użytkownik podał adres nieistniejącego obiektu na serwerze. Próba nawiązania połączenia spowoduje wystąpienie błędu

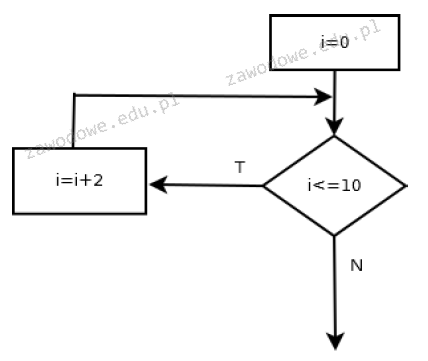

Algorytm pokazany na ilustracji można zapisać w języku JavaScript przy użyciu instrukcji

Jaką postać ma kolor zdefiniowany w formacie szesnastkowym jako #11FE07 w modelu RGB?

Barwy kolorów reprezentowane na stożku można uzyskać w modelu

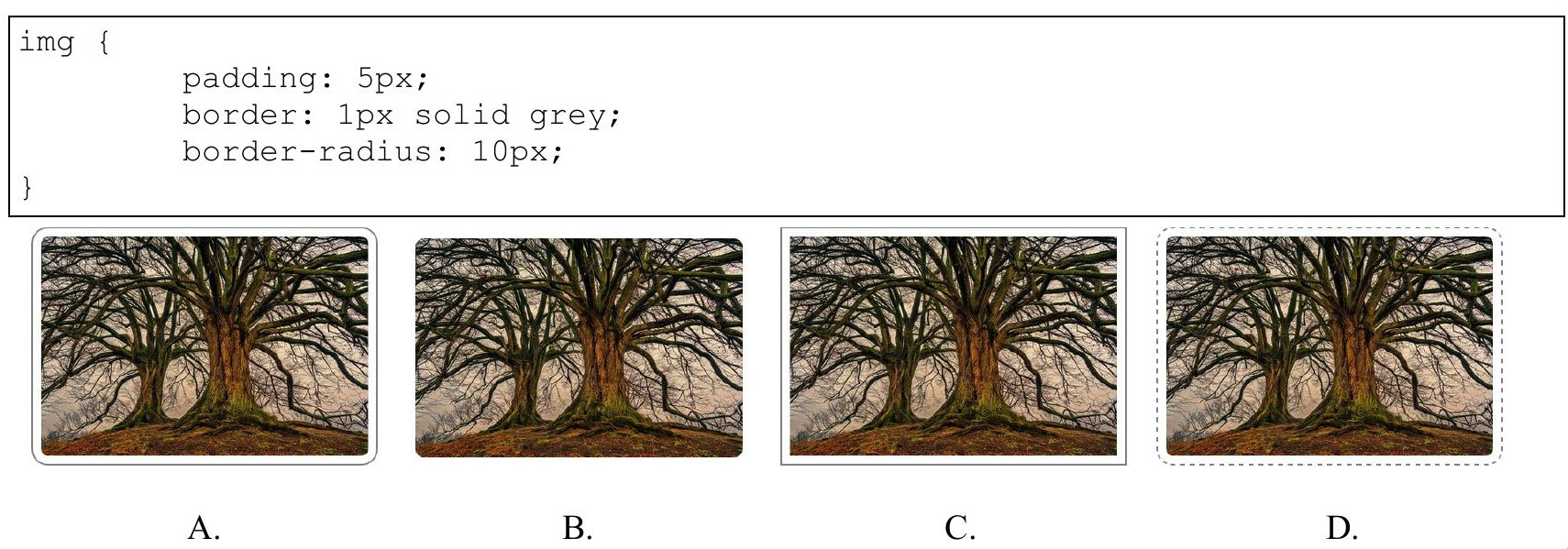

Który z przedstawionych obrazów został przetworzony przy użyciu podanego stylu CSS?

Walidacja formularzowych pól polega na zweryfikowaniu

W języku HTML stworzono odnośnik z symbolem #. Co się wydarzy po kliknięciu na podany link?

<a href="#dane">

Które z poniższych twierdzeń najlepiej opisuje klasę Owoc zdefiniowaną w PHP i przedstawioną w kodzie?

class Owoc {

public $nazwa;

private $kolor;

function set_nazwa($nazwa) {

$this->nazwa = $nazwa;

}

}

Przedstawiona funkcja napisana w kodzie JavaScript ma na celu:

| function oblicz(a, n) { wynik = 1; for(i = 0; i < n; i++) wynik *= a; return (wynik); } |

<?phpJakie będzie wyjście po wykonaniu przedstawionego kodu PHP?

$pi = 3.14;

var_dump($pi);

?>

Podaj nazwę Systemu Zarządzania Treścią, którego logo jest pokazane na dołączonym rysunku?

Zachowanie integralności encji w bazie danych będzie miało miejsce, jeżeli między innymi

W bazie danych wykonano następujące polecenia dotyczące uprawnień użytkownika adam. Po ich realizacji użytkownik adam uzyska uprawnienia do

| GRANT ALL PRIVILEGES ON klienci TO adam REVOKE SELECT, INSERT, UPDATE ON klienci FROM adam |

W nagłówku dokumentu HTML umieszczono ```

Obiekt bazy danych, którego głównym przeznaczeniem jest drukowanie lub wyświetlanie zestawień danych, to

Jakiego typu danych w bazie MySQL należy używać, aby zapisać datę oraz czas w jednym polu?

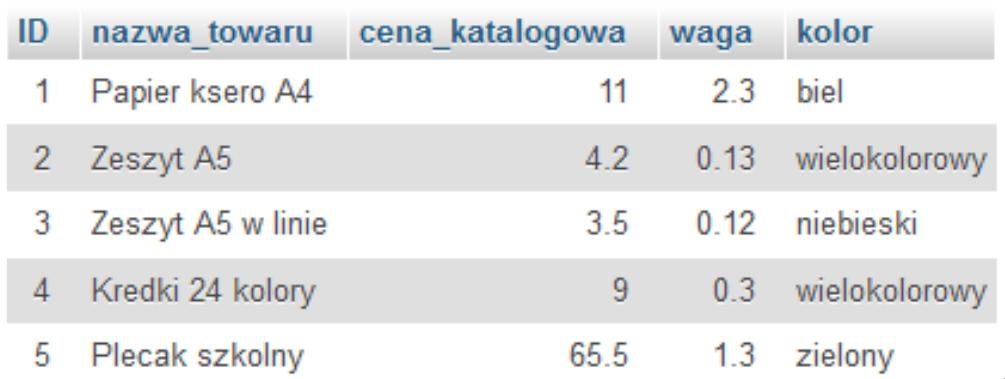

Jakiego wyniku można się spodziewać po wykonaniu zapytania na przedstawionej tabeli?

| ID | tytul_plyty | wykonawca | rok_nagrania | opis |

|---|---|---|---|---|

| 1 | Czas jak rzeka | Czesław Niemen | 2005 | Przyjdź W Taka Noc itp. |

| 2 | Ikona | Stan Borys | 2014 | |

| 3 | Aerolit | Czesław Niemen | 2017 | Winylowa reedycja płyty "Aerolit" |

| 4 | Journey | Mikołaj Czechowski | 2013 |

Który selektor stosuje formatowanie dla akapitów tekstu z klasą tekst oraz dla elementu blokowego o ID obrazki?

W języku SQL przedstawiony warunek jest równoważny warunkowi

|

Aby przekształcić obraz z formatu JPEG do PNG bez utraty jakości, tak aby kolor biały w oryginalnym obrazie został zastąpiony przezroczystością w wersji docelowej, należy najpierw

Funkcje takie jak rozmycie Gaussa, wygładzanie oraz szum RGB są elementami oprogramowania do przetwarzania

Które kolory tła zostały przypisane odpowiednio do akapitów o identyfikatorach 1, 2, 3, 4?

<p id="1" style="background-color:rgb(128,128,128);"> Akapit 1</p> <p id="2" style="background-color:rgb(255,255,0);"> Akapit 2</p> <p id="3" style="background-color:rgb(0,128,0);"> Akapit 3</p> <p id="4" style="background-color:rgb(0,0,255);"> Akapit 4</p>

Podczas weryfikacji pliku HTML5 pojawił się komunikat brzmiący: "Error: Element head is missing a required instance of child element title". Co to oznacza w kontekście dokumentu?

Jaki jest cel zapisu w języku JavaScript?

| var napis1 = new napisy(); |

Na podstawie tabeli Towar zrealizowano poniższe zapytanie SQL: ```SELECT nazwa_towaru FROM `Towar` WHERE cena_katalogowa < 65 ORDER BY waga DESC``` Jaki będzie rezultat tej operacji?