Pytanie 1

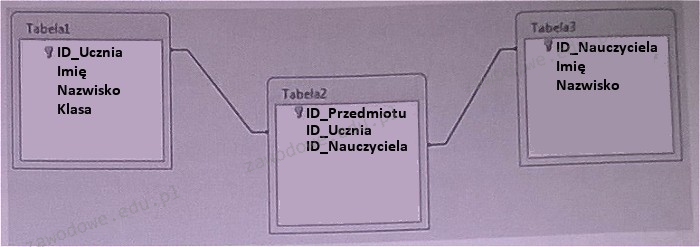

Określ rodzaj powiązania pomiędzy tabelami: Tabela1 oraz Tabela3

Wynik: 10/40 punktów (25,0%)

Wymagane minimum: 20 punktów (50%)

Określ rodzaj powiązania pomiędzy tabelami: Tabela1 oraz Tabela3

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

W przedstawionej regule CSS ```h1 {color : blue}``` h1 reprezentuje

Czy automatyczna weryfikacja właściciela witryny dostępnej przez protokół HTTPS jest możliwa dzięki

Dostępna jest tabela programisci, która zawiera pola: id, nick, ilosc_kodu, ocena. Pole ilosc_kodu wskazuje liczbę linii kodu stworzonych przez programistę w danym miesiącu. W celu obliczenia łącznej liczby linii kodu napisanych przez wszystkich programistów, należy zastosować poniższe polecenie

W języku Javascript obiekt typu array służy do przechowywania

Czy automatyczna weryfikacja właściciela witryny korzystającej z protokołu HTTPS jest możliwa dzięki

W CSS jednostką miary, która jest wyrażona w punktach edytorskich, oznaczana jest symbolem

W formularzu umieszczono kontrolki do podania imienia oraz nazwiska. Który z atrybutów odpowiada za wyświetlanie sugestii w polu kontrolki, która znika, gdy użytkownik zaczyna wpisywanie wartości?

<label for="imie">Imię: </label>

<input id="imie" value="Wpisz dane" title="Wpisz imię"><br>

<label for="nazw">Nazwisko: </label>

<input id="nazw" placeholder="Wpisz dane" title="Wpisz nazwisko">

Jak nazywa się metoda tworząca obiekt w języku PHP?

Program debugger służy do

Jaką czynność należy wykonać przed przystąpieniem do tworzenia kopii zapasowej danych w bazie MySQL?

W systemie baz danych MySQL komenda CREATE USER pozwala na

Fragment kodu SQL wskazuje, że klucz obcy

Który styl CSS ma najwyższy priorytet ważności w zastosowaniu do elementów dokumentu HTML?

Jak brzmi nazwa edytora, który wspiera proces tworzenia stron internetowych i którego działanie można określić w polskim tłumaczeniu słowami: widzisz to, co otrzymujesz?

Polecenie DBCC CHECKDB ('sklepAGD', Repair_fast) w systemie MS SQL Server

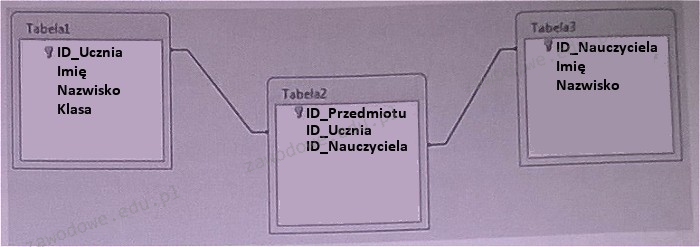

Zamieszczony kod w języku PHP

Czego nie należy robić, aby zabezpieczyć serwer bazy danych przed atakami hakerów?

W SQL klauzula DISTINCT w poleceniu SELECT spowoduje, że otrzymane dane

Zachowanie integralności encji w bazie danych będzie miało miejsce, jeżeli między innymi

Aby obraz wstawiony na stronę internetową mógł dostosować się automatycznie do wymiarów ekranu, na którym jest wyświetlany, konieczne jest

Delegacja domeny to

Wskaż, jaki błąd walidacyjny zawiera przedstawiony fragment kodu w języku HTML 5.

<h6>CSS</h6> <p>Kaskadowe arkusze stylów (<b>ang. <i>Cascading Style Sheets</b></i>)<br>to język służący ...</p>

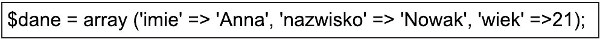

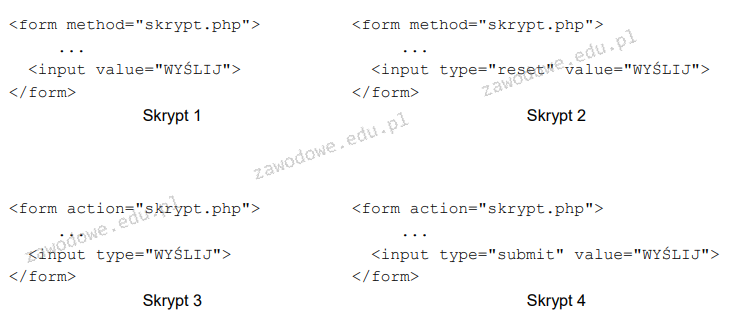

Formularz przesyła informacje do pliku skrypt.php po naciśnięciu przycisku oznaczonego jako "WYŚLIJ". Wskaż właściwą definicję formularza.

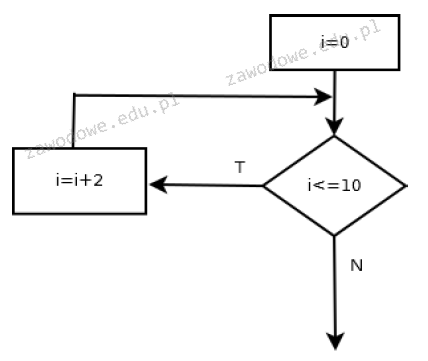

Algorytm pokazany na ilustracji można zapisać w języku JavaScript przy użyciu instrukcji

W bazie danych znajduje się tabela ksiazki, która zawiera pola: tytul, id_autora, data_wypoz oraz id_czytelnika. Co dzień generowany jest raport dotyczący książek wypożyczonych w danym dniu, który prezentuje tylko tytuły książek. Która z poniższych kwerend SQL będzie odpowiednia do utworzenia tego raportu?

O obiekcie zdefiniowanym w języku JavaScript można stwierdzić, że zawiera

| var obiekt1 = { x: 0, y: 0, wsp: functon() { … } } |

Jak można umieścić komentarz w kodzie PHP, używając odpowiednich symboli?

W celu stylizacji strony internetowej stworzono odpowiednie reguły. Reguły te będą stosowane tylko do wybranych znaczników (np. niektóre nagłówki, kilka akapitów). W tej sytuacji, aby zastosować styl do kilku wybranych znaczników, najlepiej będzie użyć

{ text-align: right; }W jakim formacie powinien być zapisany obraz, aby mógł być wyświetlany na stronie internetowej z zachowaniem przezroczystości?

Jakie narzędzie jest używane do organizowania oraz przedstawiania danych z wielu rekordów w celu ich wydruku lub dystrybucji?

Deklarując var x="true"; w języku JavaScript, jakiego typu zmienną się tworzy?

Funkcja phpinfo() umożliwia

Atrybut wskazujący na lokalizację pliku graficznego w znaczniku <img> to

Program napisany w PHP ma na celu obliczenie średniej pozytywnych ocen ucznia w zakresie od 2 do 6.

Warunek selekcji ocen w pętli liczącej średnią powinien zawierać wyrażenie logiczne

W aplikacji webowej komunikat powinien być wyświetlany jedynie wtedy, gdy użytkownik odwiedza stronę po raz pierwszy. Jakiej funkcji PHP należy użyć w tym przypadku?

Jakie czynniki wpływają na wysokość dźwięku?

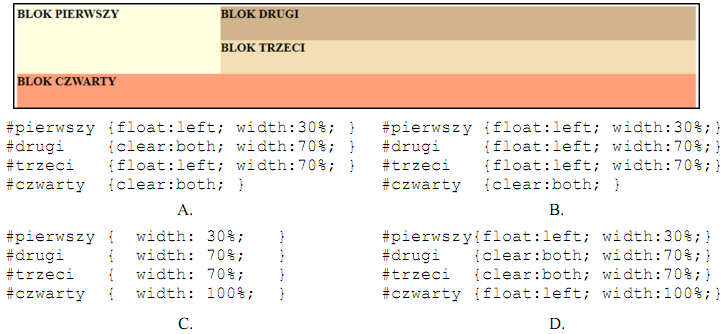

Na ilustracji przedstawiono kompozycję bloków strony www. Który z elementów formatowania strony odpowiada temu układowi? (Dla uproszczenia pominięto właściwości dotyczące koloru tła, wysokości oraz czcionki)

W bazie danych MySQL znajduje się tabela z programami komputerowymi, posiadająca kolumny: nazwa, producent, rokWydania. Jaką kwerendę SELECT należy zastosować, aby uzyskać listę wszystkich producentów, unikając powtórzeń?