Pytanie 1

W systemie Linux, jak można znaleźć wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i rozpoczynają się na literę a, b lub c?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

W systemie Linux, jak można znaleźć wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i rozpoczynają się na literę a, b lub c?

System S.M.A.R.T jest stworzony do kontrolowania działania i identyfikacji usterek

Które urządzenie może zostać wykorzystane do rutowania ruchu sieciowego między sieciami VLAN?

Co oznacza standard ACPI w BIOSie komputera?

Do obserwacji stanu urządzeń w sieci wykorzystywane jest oprogramowanie operujące na podstawie protokołu

Co to jest urządzenie sieciowe most (ang. bridge)?

Jakiemu zapisowi w systemie heksadecymalnym odpowiada binarny zapis adresu komórki pamięci 0111 1100 1111 0110?

Jakie napięcie zasilające mogą mieć urządzenia wykorzystujące port USB 2.0?

Znak przedstawiony na ilustracji, zgodny z normą Energy Star, wskazuje na urządzenie

Menedżer urządzeń w systemie Windows umożliwia identyfikację

Na jakich nośnikach pamięci masowej jednym z najczęstszych powodów uszkodzeń jest zniszczenie powierzchni?

Za pomocą przedstawionego urządzenia można przeprowadzić diagnostykę działania

W systemie operacyjnym Linux, aby sprawdzić ilość dostępnego miejsca na dyskach, można użyć polecenia

Jakie urządzenie pracuje w warstwie łącza danych i umożliwia integrację segmentów sieci o różnych architekturach?

Ile hostów można zaadresować w sieci o adresie 172.16.3.96/28?

Polecenie dsadd służy do

W systemie Windows odpowiednikiem macierzy RAID 1 jest wolumin o nazwie

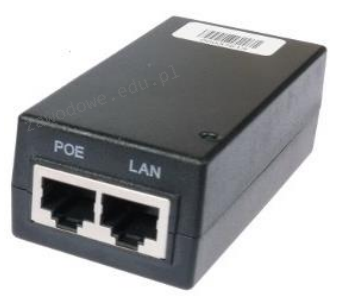

Jakie urządzenie ilustruje zamieszczony rysunek?

Aby podłączyć kasę fiskalną z interfejsem DB-9M do komputera stacjonarnego, należy użyć przewodu

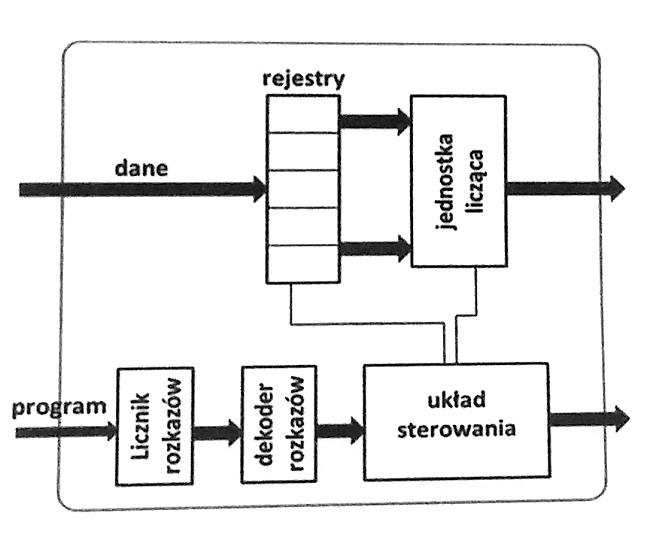

Rejestry przedstawione na diagramie procesora mają zadanie

Ikona z wykrzyknikiem, którą widać na ilustracji, pojawiająca się przy nazwie urządzenia w Menedżerze urządzeń, wskazuje, że to urządzenie

Stacja robocza powinna znajdować się w tej samej podsieci co serwer o adresie IP 192.168.10.150 i masce 255.255.255.192. Który adres IP powinien być skonfigurowany w ustawieniach protokołu TCP/IP karty sieciowej stacji roboczej?

Jakie urządzenie pełni rolę wskaźnika?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jaką liczbę komputerów można zaadresować w sieci z maską 255.255.255.224?

Parametry katalogowe przedstawione w ramce dotyczą dysku twardego

| ST31000528AS |

| Seagate Barracuda 7200.12 ,32 MB, |

| Serial ATA/300, Heads 4, Capacity 1TB |

Sprzęt sieciowy umożliwiający połączenie pięciu komputerów w tej samej sieci, minimalizując ryzyko kolizji pakietów, to

Jaki zakres adresów IPv4 jest prawidłowo przypisany do danej klasy?

Jaką czynność konserwacyjną należy wykonywać przy użytkowaniu skanera płaskiego?

Jak nazywa się pamięć podręczna?

Rejestry widoczne na diagramie procesora mają rolę

W laserowej drukarce do utrwalania wydruku na papierze stosuje się

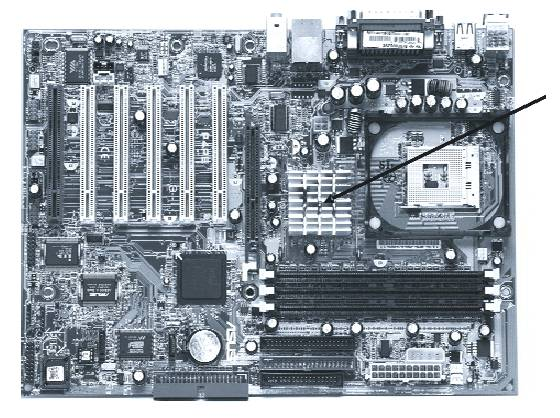

Na ilustracji pokazano płytę główną komputera. Strzałką wskazano

Która usługa pozwala na zdalne logowanie do komputerów, wykonywanie poleceń systemowych oraz zarządzanie siecią?

Jaką kwotę będzie trzeba zapłacić za wymianę karty graficznej w komputerze, jeżeli jej koszt wynosi 250zł, czas wymiany to 80 minut, a każda rozpoczęta roboczogodzina to 50zł?

Urządzenie pokazane na ilustracji służy do

W trakcie użytkowania drukarki laserowej blady wydruk lub nierównomierne pokrycie medium drukującego mogą wskazywać na

W adresacji IPv6 standardowy podział długości dla adresu sieci oraz identyfikatora hosta wynosi odpowiednio

System operacyjny został poddany atakowi przez oprogramowanie szpiegujące. Po usunięciu problemów, aby zapobiec przyszłym atakom, należy

W jakiej logicznej topologii funkcjonuje sieć Ethernet?