Pytanie 1

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

Który z poniższych adresów jest adresem typu multicast w protokole IPv4?

Jakie protokoły routingu są wykorzystywane do zarządzania ruchem pomiędzy systemami autonomicznymi AS (Autonomous System)?

Który rodzaj alarmu w systemie teleinformatycznym wymaga podjęcia działań mających na celu dokładne zdiagnozowanie oraz rozwiązanie problemu?

Często do skonfigurowania systemu operacyjnego Linux niezbędne są określone uprawnienia użytkownika o nazwie

Jakie znaczenie ma prefiks przeznaczony dla adresacji multicast w IPv6?

Ruter otrzymał pakiet danych skierowany do hosta o adresie IP 131.104.14.130/25. W jakiej sieci znajduje się ten host?

Na rysunku przedstawiono pole komutacyjne

Do zestawienia interfejsów dwóch routerów stosuje się podsieci 4 adresowe. Wybierz odpowiednią maskę dla podsieci 4 adresowej?

Jaką regułę należy zastosować, aby skutecznie zablokować ruch przychodzący na domyślny port telnet w łańcuchu INPUT, gdy polityka domyślna akceptuje wszystkie połączenia w programie iptables?

Który protokół określa zasady zarządzania siecią oraz znajdującymi się w niej urządzeniami?

Komputery o poniżej wymienionych adresach IP

- 10.1.61.10 z maską 255.0.0.0

- 10.2.62.10 z maską 255.0.0.0

- 10.3.63.10 z maską 255.0.0.0

- 10.4.64.10 z maską 255.0.0.0

- 10.5.65.10 z maską 255.0.0.0

tworzą w danej organizacji

Ile podsieci otrzymamy, dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci zawierające po trzydzieści dwa adresy?

Podaj komendę systemu operacyjnego Linux, która sprawdza logiczną integralność systemu plików?

Zgodnie z protokołem IPv6 każdy interfejs sieciowy powinien posiadać adres link-local. Który prefiks określa adresy typu link-local?

Aby połączyć trzy komputery w niewielką sieć LAN typu peer-to-peer, można zastosować

Zrzut przedstawia wynik testowania rozległej sieci komputerowej poleceniem

Śledzenie trasy do wp.pl [212.77.100.101] z maksymalną liczbą 30 przeskoków: 1 2 ms 2 ms 4 ms 192.168.2.254 2 8 ms 2 ms 4 ms ulan31.nemes.lubman.net.pl [212.182.69.97] 3 8 ms 7 ms 3 ms ae0x799.nucky.lubman.net.pl [212.182.56.149] 4 13 ms 24 ms 13 ms dflt-if.nucky-task.lubman.net.pl [212.182.58.100] 5 14 ms 13 ms 16 ms wp-jro4.i10e-task.gda.pl [153.19.102.6] 6 23 ms 25 ms 18 ms rtr2.rtr-int-2.adm.wp-sa.pl [212.77.96.69] 7 13 ms 27 ms 15 ms www.wp.pl [212.77.100.101] Śledzenie zakończone.

Na podstawie fragmentu instrukcji konfiguracji telefonu ISDN określ, którą kombinację klawiszy należy wcisnąć, aby wpisać pod numerem telefonu (wielkość liter bez znaczenia) słowo Ola.

| Przycisk | Pierwsze naciśnięcie | Znaki alfanumeryczne, duże litery | Znaki alfanumeryczne, małe litery |

|---|---|---|---|

| 1 | cyfra 1 | - . ? ! , : ; 1 ' " | - . ? ! , : ; 1 ' " |

| 2 | cyfra 2 | A B C 2 Ą Ć Â Á | a b c 2 ą ć â á |

| 3 | cyfra 3 | D E F 3 Ę | d e f 3 ę ê |

| 4 | cyfra 4 | G H I 4 Ź | g h i 4 Ë |

| 5 | cyfra 5 | J K L 5 Ł | j k l 5 ł |

| 6 | cyfra 6 | M N O 6 Ń Ó Ô | m n o 6 ń ó ô |

| 7 | cyfra 7 | P Q R S 7 Ś Š | p q r s 7 ś ß s |

| 8 | cyfra 8 | T U V 8 Ü | t u v 8 ü |

| 9 | cyfra 9 | W X Y Z 9 Ż Ź | w x y z 9 ó ż ź |

| 0 | cyfra 0 | + 0 | + 0 |

| * | znak * | * ( ) = % @ & $ | * ( ) = % @ & $ |

| # | znak # | spacja # | spacja # |

Który z poniższych adresów IPv4 można uznać za adres publiczny?

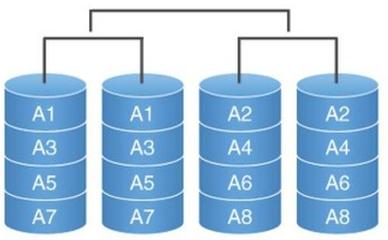

Na rysunku przedstawiono odwzorowanie danych na fizyczne dyski macierzy

Które z poniższych urządzeń jest używane do łączenia różnych sieci komputerowych i zarządzania ruchem między nimi?

Którą postać przyjmie adres FE80:0000:0000:0000:0EF0:0000:0000:0400 protokołu IPv6 po kompresji?

Narzędzie systemowe w rodzinie Windows, które pokazuje oraz pozwala na modyfikację tablicy tras pakietów, to

Który protokół routingu jest stosowany w ramach systemu autonomicznego?

Aby umożliwić dostęp do Internetu dla komputerów, tabletów i innych urządzeń w domu lub mieszkaniu, konieczne jest zastosowanie rutera

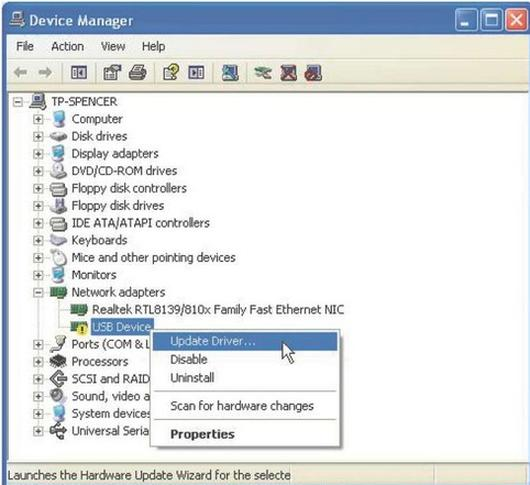

Zrzut ekranowy przedstawiony na rysunku prezentuje uruchamianie

Aby dodać kolejny dysk ATA do komputera PC, należy

Ile razy zestaw kluczy stosowanych w procesie uwierzytelniania abonenta oraz sieci może być wykorzystany podczas różnych połączeń w systemie UMTS (Universal Mobile Telecommunications System)?

Podczas próby uruchomienia systemu operacyjnego z przenośnego nośnika typu pendrive oraz realizacji procedury POST, urządzenie nie zostało rozpoznane. Co należy zrobić, aby rozwiązać ten problem?

Na który adres IP protokół RIP v2 wysyła tablice rutingu do najbliższych sąsiadów?

Jaką opcję w menu Setup systemu Phoenix – Award BIOS należy wybrać, aby skonfigurować temperaturę procesora, przy której aktywowane jest ostrzeżenie (warning)?

Jaką liczbę punktów komutacyjnych posiada pojedynczy komutator prostokątny z pełnym dostępem, mający 8 wejść i 4 wyjścia?

Access Point to sprzęt

Który z podanych adresów IP stanowi adres pętli zwrotnej dla komputera?

Podaj wartość maski odwrotnej dla podsieci 255.255.240.0?

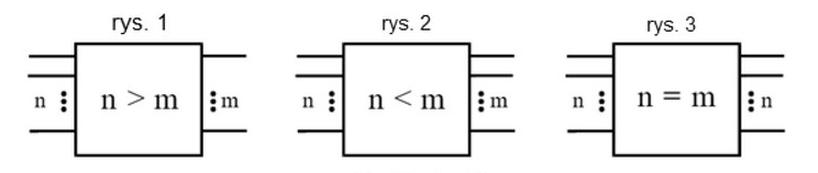

Uwzględniając relację między liczbami wejść i wyjść na rys. 1, rys. 2, i rys. 3 zamieszczono odpowiednio

Co oznacza skrót SSH w kontekście protokołów?

Który z adresów IPv4 należy do grupy C?

Która komutacja jest stosowana w sieci przedstawionej na rysunku?

Jakie są domyślne interwały czasowe dla aktualizacji tras w protokole RIP (Routing Information Protocol)?