Pytanie 1

Sygnał zwrotny generowany podczas dzwonienia przez centralę dla urządzenia POTS oznacza sygnalizację

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Sygnał zwrotny generowany podczas dzwonienia przez centralę dla urządzenia POTS oznacza sygnalizację

Urządzenie ADSL umożliwia dostęp do internetu dla abonentów

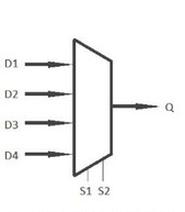

Ile niezależnych analogowych aparatów telefonicznych można podłączyć do bramki VoIP przedstawionej na rysunku?

Jaka jest maksymalna odległość, na jaką można połączyć komputer z przełącznikiem w sieci lokalnej, korzystając ze skrętki FTP cat 5e?

Praktykant zrealizował staż u lokalnego dostawcy internetu. Jego zadaniem było podzielenie niewykorzystanych adresów IP na podsieci: 4, 8 oraz 16 adresowe. Praktykant zaprezentował 4 różne warianty podziału. Która z tych wersji jest właściwa według zasad rutingu?

Wybierz najkorzystniejszą taryfę dla klienta kontaktującego się jedynie za pomocą SMS-ów, których wysyła średnio 1 000 w miesiącu.

| Taryfa | Taryfa A | Taryfa B | Taryfa C | Taryfa D |

| Abonament | 25 zł | 55 zł | 75 zł | 180 zł |

| W abonamencie: darmowe godziny lub wiadomości | 0,5 lub 200 | 1,5 lub 400 | 2 lub 600 | 5 lub 1500 |

| Minuta | 0,66 zł | 0,60 zł | ||

| SMS | 0,20 zł | 0,20 zł | ||

Czy system sygnalizacji CCS (ang. Common Channel Signaling) jest

Aby zweryfikować poprawność działania każdego urządzenia zainstalowanego w komputerze działającym na systemie operacyjnym MS Windows, należy wybrać następującą ścieżkę:

Jak określa się zjawisko, które jest następstwem sprzężeń elektromagnetycznych między parami żył w kablu telekomunikacyjnym?

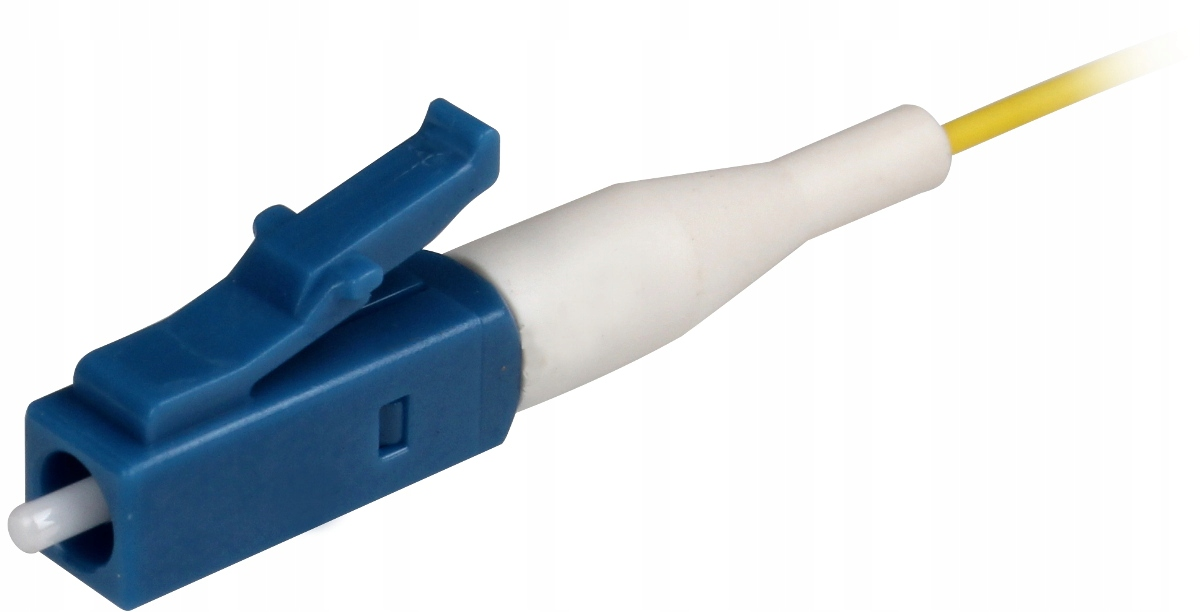

Którego typu złącze światłowodowe zostało przedstawione na rysunku?

Gdy podczas instalacji sterownika do drukarki sieciowej odpowiedni model nie występuje na liście kreatora dodawania sprzętu, co należy zrobić?

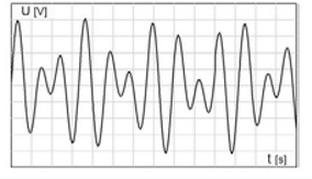

Oscylogram przedstawia sygnalizację

Jakie jest pasmo częstotliwości sygnału zwrotnego dzwonienia w łączu abonenckim?

CMTS (ang. Cable Modem Termination System) to urządzenie, którego zadaniem jest

Jak określa się przetwornik A/C, stosowany w systemach telekomunikacyjnych, w którym kluczową właściwością jest szybkość przetwarzania, a nie jakość?

Który z kodów stosowanych w warstwie fizycznej integruje ISDN oraz inne technologie cyfrowe i opiera się na wykorzystaniu czterech poziomów napięcia, przy czym każde dwa kolejne bity informacji przekładają się na jeden poziom napięcia?

Użytkownik poinformował, że komputer z BIOS-em od AWARD, po uruchomieniu generuje ciągłe sygnały dźwiękowe i nie włącza się. Możliwą przyczyną tej sytuacji jest

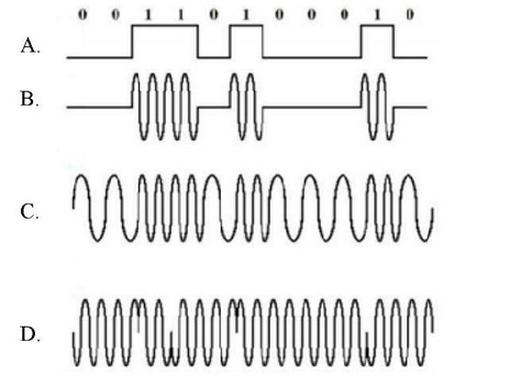

Przebieg sygnału zmodulowanego FSK (kluczowanie częstotliwości) przedstawia wykres oznaczony cyfrą

Wskaź metodę kodowania informacji w warstwie fizycznej łączy ISDN, która polega na zastosowaniu czterech poziomów napięcia?

Jaką rolę pełni Zapora Systemu Windows w komputerze?

Wyświetlany na monitorze komunikat Keyboard is locked out — Unlock the key podczas uruchamiania komputera odnosi się do

Aktywny pomiar jakości usług QoS (Quality of Service) nie bazuje na ocenie

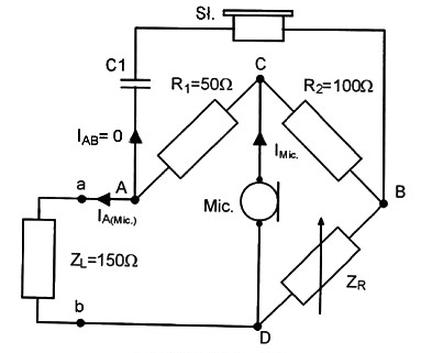

W warunkach zrównoważenia mostka (1AB=0) układu anty lokalnego, impedancja równoważnika ZR wynosi

Funkcja COLP (Connected Line Identification Presentation) w telefonach ISDN pozwala na

Jaki będzie efekt wykonania, w systemie Windows, pliku wsadowego o podanej składni?

| @echo off DEL c:\KAT1\*.txt pause |

Rezystancja telefonu analogowego podłączonego do centrali telefonicznejnie może przekroczyć

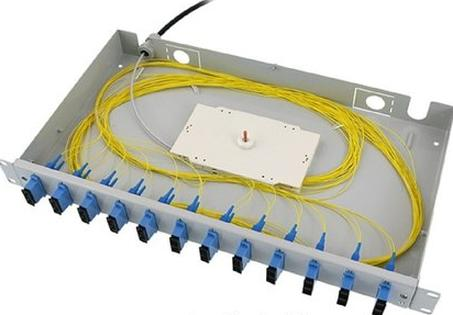

Na rysunku przedstawiono

Narzędzie diskmgmt.msc w systemie MMC (Microsoft Management Console) pozwala na

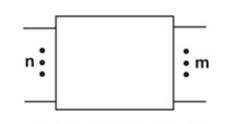

Na rysunku przedstawiono symbol graficzny

Jakie kodowanie jest stosowane w łączu ISDN na interfejsie U?

Kategoryzacja światłowodów na skokowe i gradientowe jest powiązana

W celu zainstalowania 64-bitowej wersji systemu Windows 7 na komputerze z:

- procesorem Intel Core 2 Duo 2.00 GHz 64-bit,

- pamięcią RAM 512 MB,

- dyskiem twardym o pojemności 80 GB,

- kartą graficzną Intel GMA X4500 obsługującą DirectX 10, co należy zrobić?

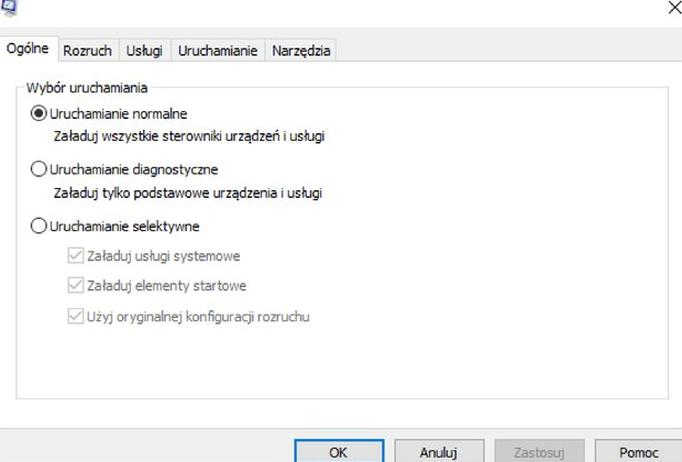

Które polecenie wydane w pasku uruchamiania w systemie Windows wywoła przedstawione na rysunku okno konfiguracji?

Zastosowanie kodów pseudolosowych z różnych źródeł dla każdego z użytkowników, co skutkuje ich zwielokrotnieniem, oznacza

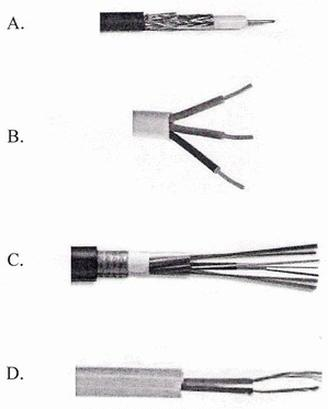

Wskaż kabel do podłączenia analogowego aparatu telefonicznego do gniazda.

Który z mierników służy do identyfikacji miejsca wystąpienia uszkodzenia typu "zwarcie do ziemi" w obrębie jednej pary przewodów kabla telekomunikacyjnego?

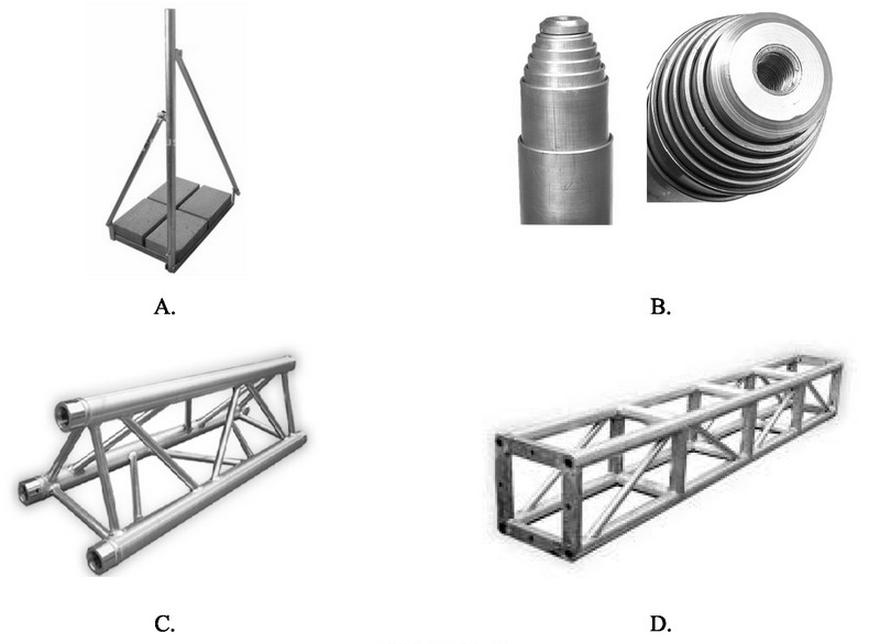

Na którym rysunku przedstawiono maszt teleskopowy?

Jakie polecenie kontrolujące w skrypcie wsadowym spowoduje wyłączenie widoczności realizowanych komend?

W nowych pomieszczeniach firmy należy zainstalować sieć strukturalną. Do przetargu na wykonanie tych robót zgłosiły się cztery firmy (tabela). Wszystkie oferty spełniają założone wymagania. Biorąc pod uwagę sumę kosztów materiałów i robocizny oraz uwzględniając procent narzutów od tej sumy wskaż najtańszą ofertę.

| Firma | Koszt materiałów | Koszt robocizny | Narzuty |

|---|---|---|---|

| F1 | 3 600 zł | 1 400 zł | 8% |

| F2 | 2 800 zł | 2 000 zł | 10% |

| F3 | 3 500 zł | 1 500 zł | 6% |

| F4 | 3 700 zł | 2 300 zł | 5% |

Na rysunku przedstawiono symbol graficzny