Pytanie 1

Aby połączyć trzy komputery w niewielką sieć LAN typu peer-to-peer, można zastosować

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Aby połączyć trzy komputery w niewielką sieć LAN typu peer-to-peer, można zastosować

W obrębie sieci WLAN możemy wyróżnić następujące rodzaje topologii:

Jedynym protokołem trasowania, który korzysta z protokołu TCP jako metody transportowej, przesyłając pakiety na porcie 179, jest

W jakim celu rutery wykorzystujące protokół OSPF komunikują się za pomocą pakietów Hello?

Jaką maksymalną liczbę komputerów da się bezpośrednio połączyć z modemem ADSL2+?

W jakiej sytuacji rutery przy przesyłaniu pakietów będą korzystać z trasy domyślnej?

Ile urządzeń komputerowych można połączyć kablem UTP Cat 5e z routerem, który dysponuje 4 portami RJ45, 1 portem RJ11, 1 portem USB oraz 1 portem PWR?

Dokumentem zawierającym informacje o zainstalowanych systemach operacyjnych oraz partycjach, na których są uruchamiane, jest

Jakie polecenie należy wykorzystać w trakcie aktualizacji określonych dystrybucji systemu Linux?

Jakie typy routerów powinny być używane do łączenia różnych systemów autonomicznych?

W nowych pomieszczeniach firmy należy zainstalować sieć strukturalną. Do przetargu na wykonanie tych robót zgłosiły się cztery firmy (tabela). Wszystkie oferty spełniają założone wymagania. Biorąc pod uwagę sumę kosztów materiałów i robocizny oraz uwzględniając procent narzutów od tej sumy wskaż najtańszą ofertę.

| Firma | Koszt materiałów | Koszt robocizny | Narzuty |

|---|---|---|---|

| F1 | 3 600 zł | 1 400 zł | 8% |

| F2 | 2 800 zł | 2 000 zł | 10% |

| F3 | 3 500 zł | 1 500 zł | 6% |

| F4 | 3 700 zł | 2 300 zł | 5% |

Jak wiele maksymalnych sieci można uzyskać dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci, z których każda zawiera trzydzieści dwa adresy?

Jakie polecenie należy użyć, aby otrzymać listę zainstalowanych pakietów w systemie Linux?

Zrzut przedstawia wynik testowania rozległej sieci komputerowej poleceniem

Śledzenie trasy do wp.pl [212.77.100.101] z maksymalną liczbą 30 przeskoków: 1 2 ms 2 ms 4 ms 192.168.2.254 2 8 ms 2 ms 4 ms ulan31.nemes.lubman.net.pl [212.182.69.97] 3 8 ms 7 ms 3 ms ae0x799.nucky.lubman.net.pl [212.182.56.149] 4 13 ms 24 ms 13 ms dflt-if.nucky-task.lubman.net.pl [212.182.58.100] 5 14 ms 13 ms 16 ms wp-jro4.i10e-task.gda.pl [153.19.102.6] 6 23 ms 25 ms 18 ms rtr2.rtr-int-2.adm.wp-sa.pl [212.77.96.69] 7 13 ms 27 ms 15 ms www.wp.pl [212.77.100.101] Śledzenie zakończone.

Ile razy zestaw kluczy stosowanych w procesie uwierzytelniania abonenta oraz sieci może być wykorzystany podczas różnych połączeń w systemie UMTS (Universal Mobile Telecommunications System)?

Wskaż adres IP prywatnej klasy A.

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

Co oznacza komunikat w kodzie tekstowym Keybord is locked out – Unlock the key w procesie POST BIOS-u marki Phoenix?

Jakie narzędzie należy wykorzystać do aktualizacji sterownika urządzenia w systemie MS Windows?

Który protokół routingu jest używany do wymiany danych dotyczących dostępności sieci pomiędzy autonomicznymi systemami?

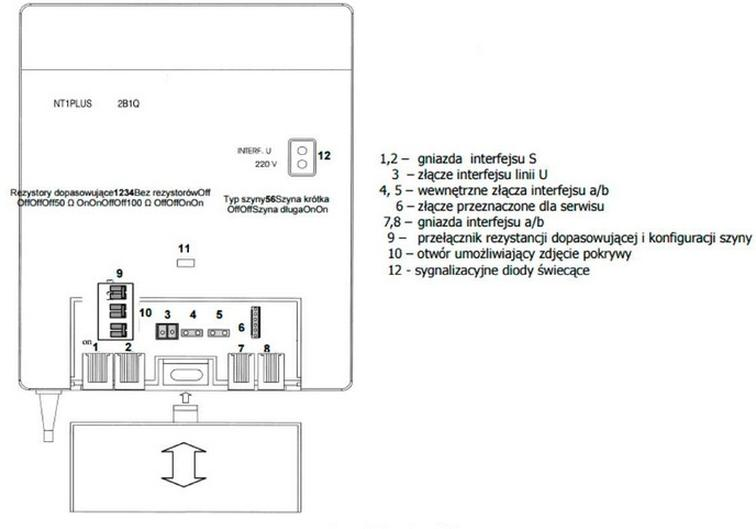

Na podstawie fragmentu instrukcji zakończenia sieciowego NT określ do którego portu należy podłączyć linię miejską ISDN.

Jakie typy rutera działają jako bramy pomiędzy różnymi obszarami autonomicznymi?

Jakie urządzenie sieciowe jest używane jedynie do wydłużania zasięgu transmisji?

Jaką maksymalną liczbę komputerów można bezpośrednio podłączyć do urządzenia modemowego "ADSL2+"?

Jaką wartość ma dystans administracyjny dla trasy, której ruter nie rozpoznaje?

Który protokół rutingu wykorzystuje algorytm Dijkstry do obliczania najkrótszej ścieżki, tzw. najlepszej trasy, do sieci docelowych?

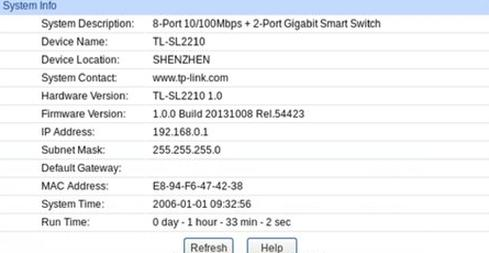

Który adres należy nadać interfejsowi karty sieciowej komputera, aby zalogować się do przełącznika o parametrach przedstawionych na rysunku?

Jak określa się metodę ataku na systemy teleinformatyczne, która polega na udawaniu innego elementu systemu informatycznego poprzez sfałszowanie oryginalnego adresu IP w nagłówku pakietu?

Jakie znaczenie ma komunikat Keyboard is locked out – Unlock the key w BIOS POST producenta Phoenix?

Która funkcja centrali zajmuje się sprawdzaniem stanu wszystkich połączeń do niej podłączonych?

Podczas próby uruchomienia systemu operacyjnego z przenośnego nośnika typu pendrive oraz realizacji procedury POST, urządzenie nie zostało rozpoznane. Co należy zrobić, aby rozwiązać ten problem?

Co oznacza skrót PID w systemach operacyjnych obsługujących wiele zadań?

Funkcja BIOS-u First/Second/Third/Boot Device (Boot Seąuence) umożliwia określenie kolejności, w jakiej będą odczytywane

Które z opcji w menu głównym BIOS-u należy wybrać, aby poprawić efektywność energetyczną systemu komputerowego?

Jaki protokół jest używany w sieci VPN (Virtual Private Network), w której tradycyjne trasowanie pakietów zostało zastąpione przez tzw. switching etykiet?

Jaki jest adres podsieci, w której działa stacja robocza, jeżeli jej adres IP to 192.168.0.130, a maska podsieci wynosi 255.255.255.224?

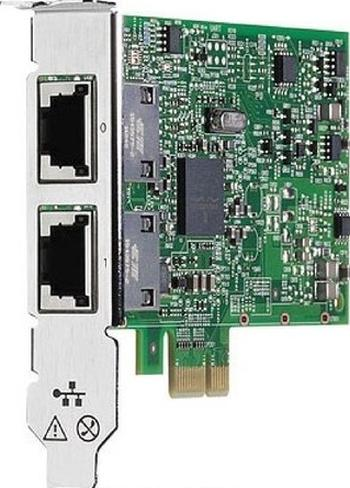

Który element osprzętu komputerowego został przedstawiony na zdjęciu?

Jaką domyślną wartość ma dystans administracyjny dla tras statycznych?

W przypadku wystąpienia fizycznego uszkodzenia połączenia między routerami stosującymi ruting statyczny, co powinien zrobić administrator?

Która edycja protokołu SNMP (Simple Network Management Protocol) umożliwia autoryzację oraz zabezpieczoną komunikację?