Pytanie 1

Ustanowienie połączenia pomiędzy dwoma oddalonymi hostami za pomocą publicznej sieci, takiej jak Internet, w sposób, że węzły tej sieci nie wpływają na przesyłane pakiety, to

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Ustanowienie połączenia pomiędzy dwoma oddalonymi hostami za pomocą publicznej sieci, takiej jak Internet, w sposób, że węzły tej sieci nie wpływają na przesyłane pakiety, to

Jakie narzędzie pozwala na zarządzanie menadżerem rozruchu w systemach Windows od wersji Vista?

Na wyświetlaczu drukarki wyświetlił się komunikat "PAPER JAM". W celu usunięcia problemu, najpierw należy

Jaką liczbę dziesiętną reprezentuje liczba 11110101U2)?

W jakim miejscu są zapisane dane dotyczące kont użytkowników domenowych w systemach Windows Server?

Na którym standardowym porcie funkcjonuje serwer WWW wykorzystujący domyślny protokół HTTPS w typowym ustawieniu?

Która z kopii w trakcie archiwizacji plików pozostawia ślad archiwizacji?

Nierówne wydruki lub bladości w druku podczas korzystania z drukarki laserowej mogą sugerować

Jeśli użytkownik wybierze pozycję wskazaną strzałką, będzie mógł zainstalować aktualizacje

W systemie Linux, jakie polecenie służy do zmiany hasła użytkownika?

Standard IEEE 802.11 określa typy sieci

Która norma określa parametry transmisji dla komponentów kategorii 5e?

W skanerach z systemem CIS źródłem światła oświetlającym dokument jest

Protokół, który pozwala na bezpieczną, zdalną obsługę serwera, to

Interfejs SLI (ang. Scalable Link Interface) jest używany do łączenia

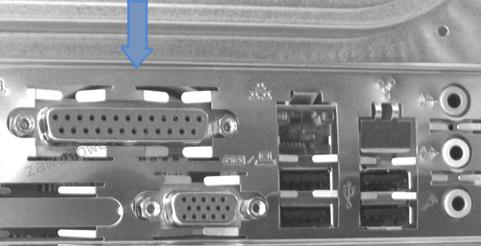

Na ilustracji, strzałka wskazuje na złącze interfejsu

Jaki akronim odnosi się do przepustowości sieci oraz usług, które mają między innymi na celu nadawanie priorytetów przesyłanym pakietom?

Wskaż technologię stosowaną do zapewnienia dostępu do Internetu w połączeniu z usługą telewizji kablowej, w której światłowód oraz kabel koncentryczny pełnią rolę medium transmisyjnego

Liczba 205(10) w zapisie szesnastkowym wynosi

Który protokół umożliwia zarządzanie wieloma folderami pocztowymi oraz pobieranie i operowanie na listach znajdujących się na zdalnym serwerze?

Urządzenie klienckie automatycznie uzyskuje adres IP od serwera DHCP. W sytuacji, gdy serwer DHCP przestanie działać, karcie sieciowej przydzielony zostanie adres IP z przedziału

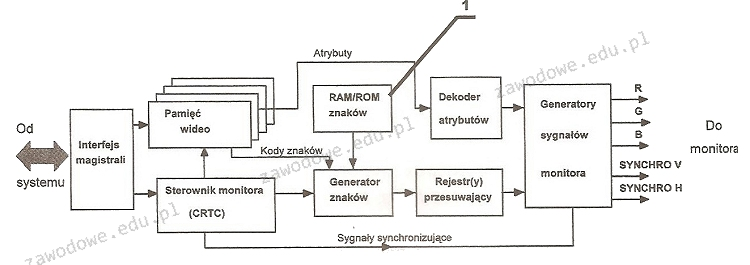

Element oznaczony cyfrą 1 na diagramie blokowym karty graficznej?

Użytkownicy z grupy Pracownicy nie mają możliwości drukowania dokumentów za pośrednictwem serwera drukarskiego w systemie operacyjnym Windows Server. Przysługuje im jedynie uprawnienie 'Zarządzanie dokumentami'. Co należy uczynić, aby rozwiązać przedstawiony problem?

Jaka jest maska dla adresu IP 192.168.1.10/8?

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

Jakość skanowania można poprawić poprzez zmianę

Na rysunku znajduje się graficzny symbol

Jakie jest główne zadanie systemu DNS w sieci komputerowej?

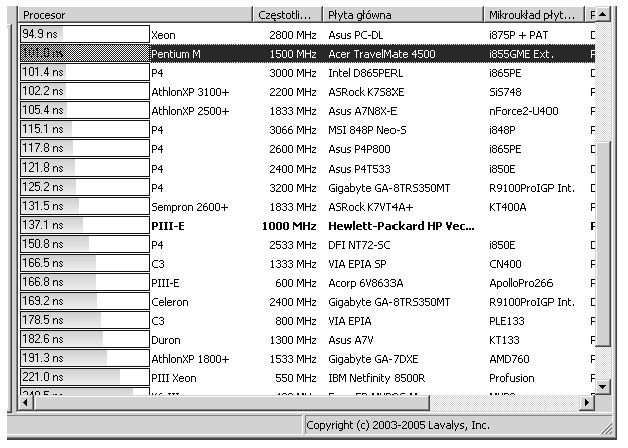

Na ilustracji zaprezentowano zrzut ekranu z wykonanej analizy

Natychmiast po usunięciu ważnych plików na dysku twardym użytkownik powinien

Jaką wartość ma liczba 5638 zapisana w systemie szesnastkowym?

Które z poniższych zdań charakteryzuje protokół SSH (Secure Shell)?

Wartość koloru RGB(255, 170, 129) odpowiada zapisie

Zestaw dodatkowy, który zawiera strzykawkę z cieczą, igłę oraz rękawice ochronne, jest przeznaczony do napełniania pojemników z medium drukującym w drukarkach

Jaki pakiet powinien zostać zainstalowany na serwerze Linux, aby umożliwić stacjom roboczym z systemem Windows dostęp do plików i drukarek udostępnianych przez ten serwer?

Jaką klasę adresów IP reprezentuje publiczny adres 130.140.0.0?

Jakie złącze powinna mieć karta graficzna, aby mogła być bezpośrednio podłączona do telewizora LCD, który ma tylko analogowe złącze do komputera?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jakie zadanie pełni router?