Pytanie 1

Aby użytkownik mógł skorzystać z funkcji tonowej sygnalizacji, konieczne jest włączenie wsparcia dla jego konta usługi oznaczonej skrótem

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Aby użytkownik mógł skorzystać z funkcji tonowej sygnalizacji, konieczne jest włączenie wsparcia dla jego konta usługi oznaczonej skrótem

Urządzenie ADSL umożliwia dostęp do internetu dla abonentów

Sygnalizacja w określonym paśmie polega na transmetacji sygnałów prądu przemiennego o specyficznych częstotliwościach, które mieszczą się w zakresie

Z zamieszczonego fragmentu dokumentacji technicznej modułu ISDN centrali abonenckiej wynika, że pracuje on w standardzie

| Nominalne napięcie zasilania | 12V DC |

| Maksymalny pobór prądu | 500mA |

| Złącza: | złącze cyfrowe 2B+D |

| złącze analogowe do podłączenia analogowego urządzenia abonenckiego | |

| Protokoły: | DSS1 (Euro ISDN) V.110 |

| Zakres temperatur pracy: | +5° do +35°C |

| Masa | 1,03kg |

Ile niezależnych analogowych aparatów telefonicznych można podłączyć do bramki VoIP przedstawionej na rysunku?

Którego telefonu dotyczy przedstawiona specyfikacja?

| Parametry telefonu: | |

|---|---|

| ■ | menu w języku polskim / angielskim |

| ■ | czytelny, podświetlany wyświetlacz z dwoma krojami czcionek |

| ■ | 12 programowalnych klawiszy z sygnalizacją LED |

| ■ | wygodne klawisze z ABS – klikowe |

| ■ | różne rodzaje dzwonków – sygnały dla połączeń przychodzących z zewnątrz, z sieci firmowej i bramofonu |

| ■ | nawigacja podobna do aparatów komórkowych, klawisze nawigacyjne |

| ■ | poruszanie się po menu za pomocą klawiszy „do przodu", „wstecz", „góra", „dół" |

| ■ | kontekstowe działanie klawiszy (+, –) – głośniej / ciszej |

| ■ | sygnalizacja stanu numerów wewnętrznych i linii miejskich |

| ■ | optyczna sygnalizacja dzwonienia i nieodebranych połączeń |

| ■ | podręczny spis połączeń wykonywanych, odebranych i nieodebranych |

| ■ | blokada telefonu (indywidualny zamek kodowy) |

| ■ | dostęp do dwóch książek telefonicznych (publicznej i prywatnej) oraz spisu numerów wewnętrznych |

| ■ | konfiguracja jako interkom (np. do sekretarki) |

| ■ | możliwość sterowania trybami pracy centrali |

| ■ | funkcja „domofon" (przypisany dzwonek, domofon, otwieranie drzwi) |

| ■ | zasilanie z centrali |

| ■ | możliwość dołączenia 5 konsol rozszerzających |

| ■ | słuchawki nagłowne – obsługa lub współpraca |

| ■ | połączenie z centralą jedną parą przewodów |

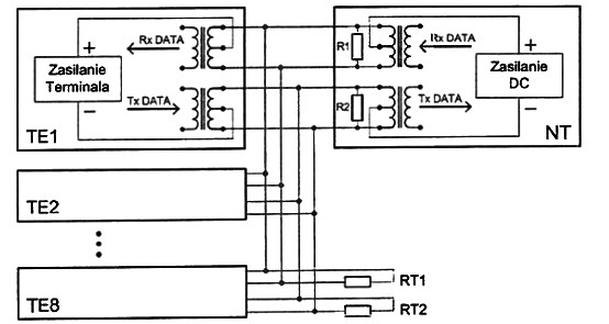

Rysunek przedstawia strukturę elektryczną w dostępie abonenckim sieci ISDN styku

Kluczowym aspektem zabezpieczenia centrali telefonicznej przed dostępem osób bez uprawnień jest

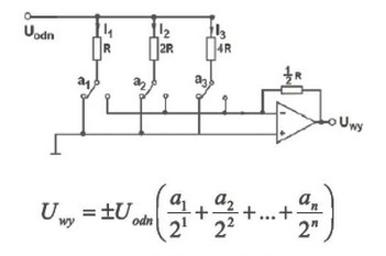

Która sekwencja została podana na wejście przetwornika C/A,jeżeli na wyjściu przetwornika otrzymano napięcieUwy = 3 V przy napięciu odniesienia Uodn =-4V ?

Usługę, która polega na ograniczeniu identyfikacji łącza wywołującego, określa się akronimem

Jakie zakresy częstotliwości są przydzielone dla systemu UMTS działającego w trybie FDD w Europie (E-UTRA "Evolved Universal Terrestrial Radio Access")?

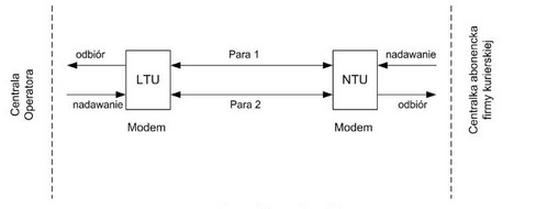

Do połączenia centralki abonenckiej firmy kurierskiej z centralą operatora zgodnie ze schematem stosuje się modemy

Modulacja PCM (Pulse Code Modulation) jest wykorzystywana do przedstawiania

Podaj częstotliwość sygnału związanej z powiadomieniem z centrali.

Na podstawie fragmentu dokumentacji centrali telefonicznej określ, który adres należy wpisać w pole URL przeglądarki internetowej, aby zalogować się do centrali telefonicznej.

| Domyślne ustawienia sieci: |

| IP:192.168.0.247 MASKA:255.255.255.0 BRAMA:192.168.0.1 DNS:194.204.159.1 |

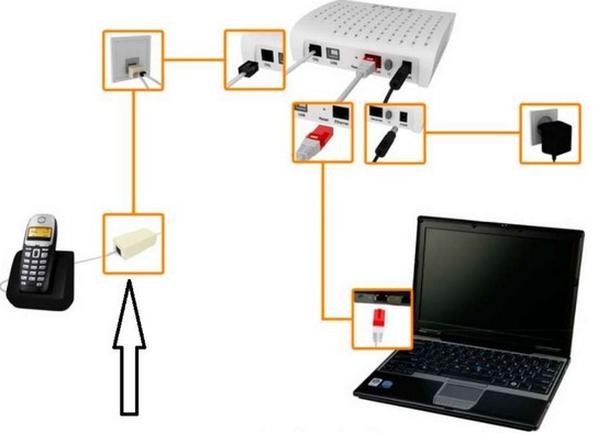

Na rysunku strzałką wskazano filtr

Zastępcza moc emitowana izotropowo jest skrótowo oznaczana jako

Jakie medium transmisyjne wykorzystuje system DECT (Digital Enhanced Cordless Telecommunication)?

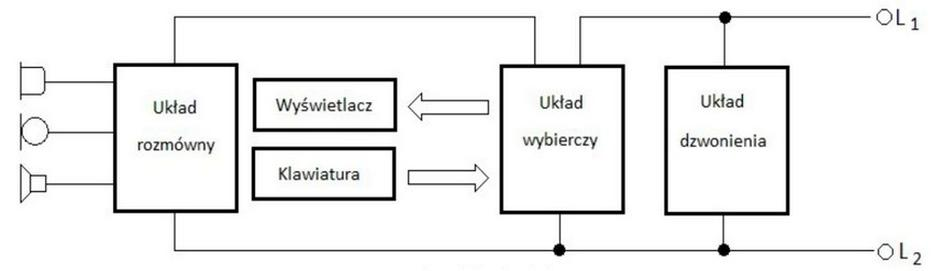

Który element aparatu telefonicznego, którego schemat blokowy jest przedstawiony na rysunku, odpowiada za wywołanie abonenta?

Jak powstaje sygnał dyskretny?

Który z poniżej wymienionych modemów pozwala na pobieranie danych od dostawcy usług telekomunikacyjnych z najwyższą prędkością transmisji danych?

Która klasa ruchu w sieciach ATM dotyczy usług o stałym zapotrzebowaniu na pasmo, takich jak emulacja połączeń czy niekompresowana transmisja dźwięku?

Jak nazywa się technika modulacji impulsowej, w której następuje zmiana współczynnika wypełnienia sygnału nośnego?

Aby uzyskać symetryczną transmisję o maksymalnej prędkości 2 Mbit/s, wykorzystując jedynie jedną parę przewodów miedzianych, jakie urządzenia należy zastosować, aby były zgodne z technologią?

Jaki jest podstawowy cel kodowania liniowego?

Podniesienie słuchawki telefonu przed wyborem numeru skutkuje wygenerowaniem w centrali sygnału ciągłego o częstotliwości

W tabeli zapisano wyniki pomiarów amplitudy badanego sygnału. Na ich podstawie można stwierdzić, że jest to sygnał

|

Impuls wysłany do jednorodnej linii transmisyjnej powrócił po odbiciu od jej końca po czasie 100 μs. Jaka jest długość linii, jeśli prędkość propagacji sygnału w linii wynosi 2 · 108 m/s?

Co oznacza zapis 2B1Q na zakończeniu sieciowym u abonenta?

Ilość linii miejskich w abonenckiej centrali telefonicznej wskazuje na

W jakiej sieci telekomunikacyjnej wykorzystano komutację komórek?

Jaka modulacja jest wykorzystywana w transmisji modemowej protokołu V.90?

Jaka jest podstawowa wartość przepływności dla jednego kanału PDH?

W dokumentacji technicznej telefonu ISDN znajduje się informacja, że urządzenie realizuje funkcję CLIP (Calling Line Identification Presentation). Ta funkcja polega na

Multipleksacja TDM, używana w urządzeniach DSLAM, polega na zwielokrotnieniu z podziałem

Jaki typ komunikacji jest stosowany w tradycyjnej telefonii stacjonarnej?

Na wyjściu dekodera DTMF otrzymano dwie wartości częstotliwości: 852 Hz i 1336 Hz. Wskazują one na wciśnięcie w klawiaturze wybierczej klawisza o numerze

| 1209 Hz | 1336 Hz | 1477 Hz | 1633 Hz | |

| 697 Hz | 1 | 2 | 3 | A |

| 770 Hz | 4 | 5 | 6 | B |

| 852 Hz | 7 | 8 | 9 | C |

| 941 Hz | * | 0 | # | D |

W systemach optycznych SDH, aby zredukować długie ciągi impulsów o identycznej polaryzacji, wykorzystywany jest

Urządzenie elektroniczne, które stosuje procesy modulacji oraz demodulacji w celu przekształcenia sygnałów cyfrowych na analogowe i odwrotnie, to

Czy kompresja cyfrowa sygnału prowadzi do