Pytanie 1

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką jednostkę przepływności strumienia cyfrowego wykorzystuje się w teleinformatyce?

Jaki typ licencji przydziela oprogramowanie jedynie do jednego, określonego zestawu komputerowego?

Aby zweryfikować zdarzenia zarejestrowane w pamięci komputera działającego na systemie Windows, należy skorzystać z opcji przeglądania

Która z poniższych właściwości światłowodów wpływa na ich wybór podczas projektowania sieci informatycznych?

Technologia ATM (Asynchronous Transfer Mode) realizuje komutację

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Algorytmy zarządzania kolejkami stosowane w urządzeniach sieciowych pozwalają na

Jaką przepływność ma kanał typu D w ISDN PRA?

Która z wymienionych sieci stosuje komutację komórek?

Która klasa kabla UTP pozwala na przesył danych z prędkością 1000 Mbit/s?

Jaką domenę internetową mają organizacje rządowe?

Który z programów wchodzących w skład pakietu Microsoft Office umożliwia tworzenie slajdów, które w atrakcyjny sposób łączą kolorowy tekst z fotografiami, ilustracjami, rysunkami, tabelami, wykresami oraz filmami?

Jak nazywa się proces, w którym zawartość i-tej szczeliny czasowej z wejściowego strumienia PCM jest umieszczana w j-tej szczelinie czasowej w strumieniu wyjściowym PCM?

Na podstawie fragmentu instrukcji konfiguracji telefonu ISDN określ, którą kombinację klawiszy należy wcisnąć, aby wpisać pod numerem telefonu (wielkość liter bez znaczenia) słowo Ola.

| Przycisk | Pierwsze naciśnięcie | Znaki alfanumeryczne, duże litery | Znaki alfanumeryczne, małe litery |

|---|---|---|---|

| 1 | cyfra 1 | - . ? ! , : ; 1 ' " | - . ? ! , : ; 1 ' " |

| 2 | cyfra 2 | A B C 2 Ą Ć Â Á | a b c 2 ą ć â á |

| 3 | cyfra 3 | D E F 3 Ę | d e f 3 ę ê |

| 4 | cyfra 4 | G H I 4 Ź | g h i 4 Ë |

| 5 | cyfra 5 | J K L 5 Ł | j k l 5 ł |

| 6 | cyfra 6 | M N O 6 Ń Ó Ô | m n o 6 ń ó ô |

| 7 | cyfra 7 | P Q R S 7 Ś Š | p q r s 7 ś ß s |

| 8 | cyfra 8 | T U V 8 Ü | t u v 8 ü |

| 9 | cyfra 9 | W X Y Z 9 Ż Ź | w x y z 9 ó ż ź |

| 0 | cyfra 0 | + 0 | + 0 |

| * | znak * | * ( ) = % @ & $ | * ( ) = % @ & $ |

| # | znak # | spacja # | spacja # |

W jaki sposób oznaczana jest skrętka, która ma nieekranowane pojedyncze pary przewodów oraz wszystkie pary przewodów ekranowane folią i siatką?

Definicja linii abonenckiej bez strat wskazuje, że rezystancja jednostkowa tej linii

Jak określa się metodę ataku na systemy teleinformatyczne, która polega na udawaniu innego elementu systemu informatycznego poprzez sfałszowanie oryginalnego adresu IP w nagłówku pakietu?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Programy takie jak Open Office, GIMP oraz Inkscape są wydawane na podstawie jakiej licencji?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Listy kontrolne w ruterach stanowią narzędzie

Za pomocą przedstawionego wzoru, wynikającego z twierdzenia Shannona, można obliczyć:$$ C = W \log_2 \left( 1 + \frac{S}{N} \right) $$gdzie:

\( W \) – szerokość pasma,

\( \frac{S}{N} \) – stosunek mocy sygnału do mocy szumu

Standardowe interfejsy UNI (User Network Interface) oraz NNI (Network-to-Network Interface) są określone w standardzie

Podstawowa usługa telefoniczna, która umożliwia analogowy przesył dźwięku przez komutowane łącza telefoniczne, realizowana w zakresie 300 Hz do 3400 Hz, jest oznaczana skrótem

Rodzaj komunikacji, w której nadawanie i obieranie informacji odbywa się naprzemiennie w dwóch kierunkach, stosowany np. w CB radio, to

W specyfikacji płyty głównej znajduje się informacja, że podstawka pod procesor ma oznaczenie Socket A Type 462. Które procesory mogą być zainstalowane na tej płycie?

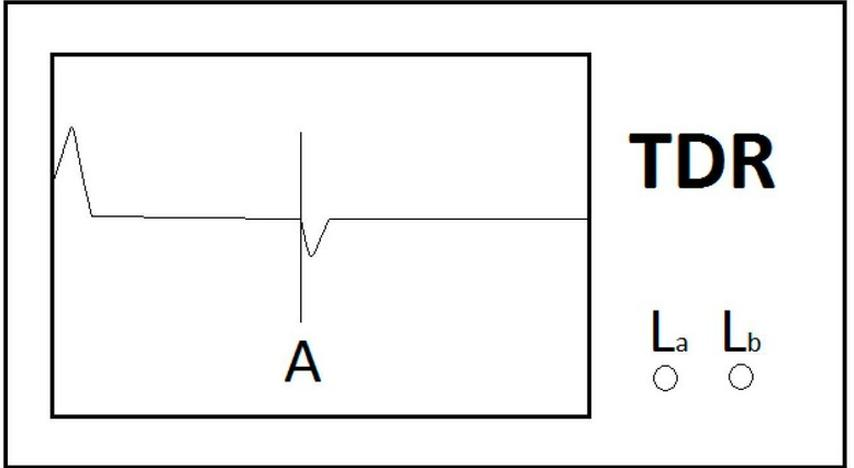

Do urządzenia TDR podłączono parę przewodów miedzianych a/b. Punkt A przecięcia wykresu z kursorem oznacza

Na podstawie fragmentu karty katalogowej wskaż szybkość transmisji danych do abonenta, którą oferuje modem/ruter ADSL2+.

| ⊙ Specifications: | |

|---|---|

| Product Description | 150Mbps Wireless N ADSL2+ Modem Router |

| WAN Port | 1 RJ11 DSL Port |

| LAN Ports | 4 10/100Mbps RJ45 LAN Ports |

| IEEE Standards | IEEE 802.11 802.3u |

| ADSL Standards | Full-rate ANSI T1.413 Issue 2, ITU-T G.992.1 (G.DMT) Annex A, ITU-T G.992.2 (G.Lite) Annex A, ITU-T G.994.1 (G.hs) |

| ADSL2 Standards | ITU-T G.992.3 (G.dmt.bis) Annex A/L/M, ITU-T G.992.4 (G.lite.bis) Annex A |

| ADSL2+ Standards | ITU-T G.992.5 Annex A/L/M |

| Data Rates | Downstream: Up to 24Mbps Upstream: Up to 3.5Mbps (with Annex M enabled) |

| ATM / PPP Protocols | ATM Forum UNI 3.1/4.0 PVC (up to 8PVCs) ATM Adaptation Layer Type 5 (AAL5) ATM QoS (Traffic Shaping) Bridged and routed Ethernet encapsulation VC and LLC based multiplexing PPP over Ethernet (RFC2516) PPP over ATM (RFC 2364) |

Który element osprzętu telekomunikacyjnego został przedstawiony na rysunku?

Jakie urządzenie służy do pomiaru tłumienności światłowodu?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Streamer rejestruje dane

Jakie urządzenie jest najczęściej stosowane do pomiaru tłumienia w spawach światłowodowych?

Kluczowym aspektem zabezpieczenia centrali telefonicznej przed dostępem osób bez uprawnień jest

Do jakiej klasy przynależy adres IPv4 17.10.0.0?

W przypadku wystąpienia fizycznego uszkodzenia połączenia między routerami stosującymi ruting statyczny, co powinien zrobić administrator?

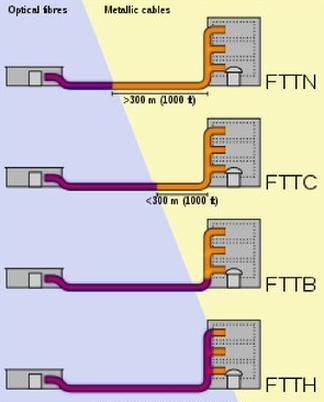

Szerokopasmowe systemy telekomunikacyjne FTTH jako medium transmisyjne doprowadzone bezpośrednio do mieszkania abonenta wykorzystują