Pytanie 1

W przypadku adresacji IPv6, zastosowanie podwójnego dwukropka służy do

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

W przypadku adresacji IPv6, zastosowanie podwójnego dwukropka służy do

W komputerze połączonym z Internetem, w oprogramowaniu antywirusowym aktualizację bazy wirusów powinno się przeprowadzać minimum

Jaką usługę serwerową wykorzystuje się do automatycznej konfiguracji interfejsów sieciowych urządzeń klienckich?

W którym katalogu w systemie Linux można znaleźć pliki zawierające dane o urządzeniach zainstalowanych w komputerze, na przykład pamięci RAM?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Która z anten charakteryzuje się najwyższym zyskiem energetycznym oraz pozwala na nawiązywanie połączeń na dużą odległość?

Jakim symbolem powinien być oznaczony sprzęt komputerowy, aby spełniał wymogi prawne konieczne do sprzedaży w Unii Europejskiej?

Który z wymienionych protokołów przekształca 48-bitowy adres MAC na 32-bitowy adres IP?

Na ilustracji przedstawiono

Za przydzielanie czasu procesora do konkretnych zadań odpowiada

Do czynności konserwacyjnych związanych z użytkowaniem skanera płaskiego należy

Złocenie styków złącz HDMI ma na celu

Usterka przedstawiona na ilustracji, widoczna na monitorze komputera, nie może być spowodowana przez

Jak należy ustawić w systemie Windows Server 2008 parametry protokołu TCP/IP karty sieciowej, aby komputer mógł jednocześnie łączyć się z dwiema różnymi sieciami lokalnymi posiadającymi odrębne adresy IP?

W systemie Linux do obserwacji aktywnych procesów wykorzystuje się polecenie

Aby zabezpieczyć system przed atakami typu phishing, nie zaleca się

Gdy wykonanie polecenia ping 127.0.0.1 nie przynosi żadnej odpowiedzi, to

Jaką wartość ma największa liczba 16-bitowa?

Który element pasywny sieci powinien być użyty do połączenia okablowania ze wszystkich gniazd abonenckich z panelem krosowniczym umieszczonym w szafie rack?

int a;

Podaną zmienną wyświetl na 2 sposoby.

Jakie jest oznaczenie sieci, w której funkcjonuje host o IP 10.10.10.6 klasy A?

Jak nazywa się pamięć podręczna?

Dokument służący do zaprezentowania oferty cenowej dla inwestora dotyczącej wykonania robót instalacyjnych sieci komputerowej, to

Jakiego protokołu używa się do ściągania wiadomości e-mail z serwera pocztowego na komputer użytkownika?

Symbolika tego procesora wskazuje na

Liczbie 16 bitowej 0011110010101110 wyrażonej w systemie binarnym odpowiada w systemie szesnastkowym liczba

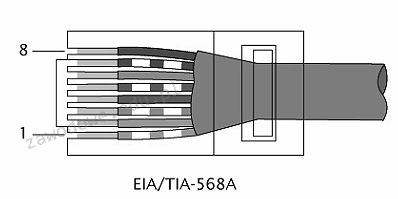

W technologii Ethernet 100BaseTX do przesyłania danych wykorzystywane są żyły kabla UTP podłączone do pinów

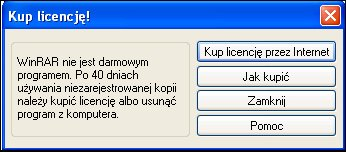

Program WinRaR zaprezentował okno informacyjne widoczne na ilustracji. Jakiego rodzaju licencji na program używał do tej pory użytkownik?

Protokół ARP (Address Resolution Protocol) służy do konwersji adresu IP na

Element trwale zainstalowany, w którym znajduje się zakończenie poziomego okablowania strukturalnego abonenta, to

W systemie Linux narzędzie iptables wykorzystuje się do

Nieprawidłowa forma zapisu liczby 778 to

Interfejs SLI (ang. Scalable Link Interface) jest używany do łączenia

Najskuteczniejszym sposobem na dodanie skrótu do konkretnego programu na pulpitach wszystkich użytkowników w domenie jest

Urządzenie, które pozwala na połączenie hostów w jednej sieci z hostami w różnych sieciach, to

Thunderbolt to interfejs:

Czym jest OTDR?

Który z protokołów jest wykorzystywany w telefonii VoIP?

Narzędzie, które chroni przed nieautoryzowanym dostępem do sieci lokalnej, to

Jeżeli w konfiguracji karty graficznej zostanie wybrane odświeżanie obrazu większe od zalecanego, monitor CRT spełniający normy TCO 99