Pytanie 1

Jaki wynik przyjmie zmienna a po zakończeniu pętli w podanym fragmencie kodu PHP?

| $i = 10; $a = 0; while ($i) { $a = $a + 2; $i--; } |

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Jaki wynik przyjmie zmienna a po zakończeniu pętli w podanym fragmencie kodu PHP?

| $i = 10; $a = 0; while ($i) { $a = $a + 2; $i--; } |

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Aby dostosować dźwięk do określonego poziomu głośności, należy zastosować efekt

W języku JavaScript funkcja getElementById() odnosi się do

Zapytanie: SELECT imie, pesel, wiek FROM dane WHERE wiek IN (18,30) spowoduje zwrócenie:

W języku PHP zmienna $_GET jest zmienną

W kodzie źródłowym zapisanym w języku HTML wskaż błąd walidacji dotyczący tego fragmentu. <h6>CSS</h6>

<p>Kaskadowe arkusze stylów <b>ang.<i>Cascading Style Sheets</b></i>)<br>to język służący...</p>

W hurtowni danych stworzono tabelę sprzedaz, która zawiera pola: id, kontrahent, grupa_cenowa, obrot. Jakie polecenie trzeba zastosować, aby znaleźć tylko kontrahentów z grupy cenowej numer dwa, których obrót przekracza 4000 zł?

Który z poniższych sposobów na komentarz jednoliniowy jest akceptowany w języku JavaScript?

W bazie danych znajdują się dwie tabele, które są ze sobą połączone relacją 1..n. Jakiej klauzuli SQL należy użyć, aby uzyskać odpowiadające sobie dane z obu tabel?

Normalizacja tabel to proces, którego celem jest

Strona internetowa została zaprezentowana w taki sposób:

tekst

tekst

Co robi funkcja napisana w języku JavaScript?

| function fun1(f) { if(f < 0) f = f * (-1); return f; } |

Systemem zarządzania wersjami w projekcie oprogramowania, który jest rozproszony, jest

W SQL prawo SELECT w poleceniu GRANT umożliwia użytkownikowi bazy danych na

Do uruchomienia kodu napisanego w języku PHP konieczne jest posiadanie w systemie

Aby przekształcić obraz w formacie PNG tak, by jego tło stało się przezroczyste, wymagane jest

Który z typów formatów oferuje największą kompresję pliku dźwiękowego?

Przedstawione zapytanie MySQL ma za zadanie

ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL;

Aby przedstawić dane w bazach danych, które spełniają określone kryteria, należy stworzyć

Jakiej funkcji w edytorze grafiki rastrowej należy użyć, aby przygotować obraz do wyświetlenia na stronie tak, aby widoczne było jedynie to, co mieści się w ramce?

W skrypcie JavaScript użyto metody DOM getElementsByClassName('akapit'). Ta metoda odniesie się do akapitu

Aby zdefiniować pole w klasie, do którego dostęp mają wyłącznie metody tej klasy i które nie jest dostępne dla klas dziedziczących, należy zastosować kwalifikator dostępu

Poniższy fragment kodu w PHP wyświetli

| $n = '[email protected]'; $dl = strlen($n); $i = 0; while($i < $dl && $n[$i] != '@') { echo $n[$i]; $i++; } |

Według zasad walidacji HTML5, jakie jest prawidłowe użycie znacznika hr?

W języku PHP zapis $b++ jest równoważny zapisowi

Kod PHP z fragmentem ```if(empty($_POST["name"])){ $nameErr = "Name is required"; }``` służy do obsługi

W PHP zmienna typu float może przyjmować wartości

Aby włączyć kaskadowy arkusz stylów zapisany w zewnętrznym pliku, należy zastosować poniższy fragment kodu HTML?

W tabeli psy znajdują się kolumny: imię, rasa, telefon_właściciela, rok_szczepienia. Jakie polecenie SQL należy zastosować, aby znaleźć numery telefonów właścicieli psów, które zostały zaszczepione przed 2015 rokiem?

Który z kodów PHP sprawi, że zostanie wyświetlona sformatowana data oraz czas ostatnich odwiedzin użytkownika witryny, natomiast podczas pierwszej wizyty nic się nie wyświetli?

|

W tabeli podzespoly należy zaktualizować wartość pola URL na "toshiba.pl" dla wszystkich rekordów, w których pole producent jest równe TOSHIBA. Jak będzie wyglądała ta zmiana w języku SQL?

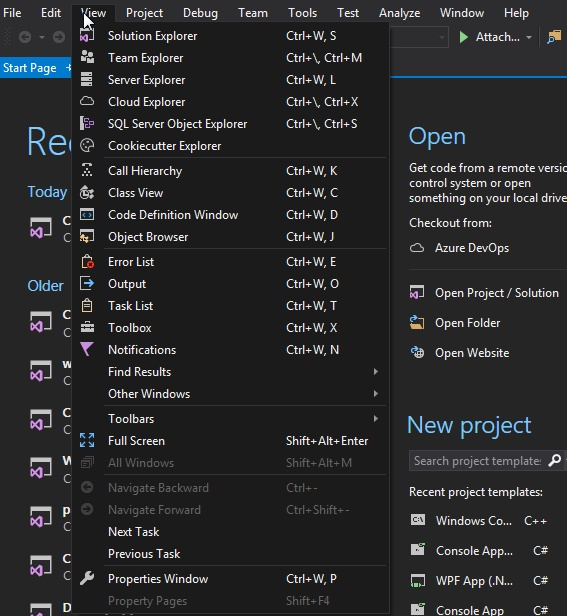

W danym środowisku programistycznym, aby uzyskać dostęp do listy błędów składniowych po nieudanej kompilacji, należy użyć kombinacji klawiszy

W firmowej tabeli znajdują się kolumny: nazwa, adres, NIP, obrót (obrót w ostatnim miesiącu), rozliczenie oraz status. Po wykonaniu kwerendy SQL

SELECT nazwa, NIP FROM firmy WHERE obrot < 4000;na ekranie pojawią się:

Po uruchomieniu zamieszczonego w ramce skryptu w języku JavaScript, w przeglądarce zostanie wyświetlona wartość:

var a = 5; var b = a--; a *= 3; document.write(a + "," + b);

Dla których imion klauzula LIKE jest prawdziwa?

SELECT imie FROM mieszkancy WHERE imie LIKE 'o_%_a';

W CSS zapis selektora

p > i { color: red;} wskazuje, że kolorem czerwonym będzie wyróżnionyAby przeprowadzić walidację kontrolek formularza w momencie, gdy użytkownik wprowadza dane, można wykorzystać zdarzenie

W skrypcie JavaScript użyto metody DOM getElementsByClassName('akapit'). Metoda ta odniesie się do akapitu

W tabeli artykuly wykonano określone instrukcje dotyczące uprawnień użytkownika jan. Po ich realizacji użytkownik jan uzyska możliwość

| GRANT ALL PRIVILEGES ON artykuly TO jan REVOKE SELECT, UPDATE ON artykuly FROM jan |