Pytanie 1

Jaką czynność konserwacyjną należy wykonywać przy użytkowaniu skanera płaskiego?

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Jaką czynność konserwacyjną należy wykonywać przy użytkowaniu skanera płaskiego?

W systemie Linux komenda tty pozwala na

Narzędziem systemu Windows, służącym do sprawdzenia wpływu poszczególnych procesów i usług na wydajność procesora oraz tego, w jakim stopniu generują one obciążenie pamięci czy dysku, jest

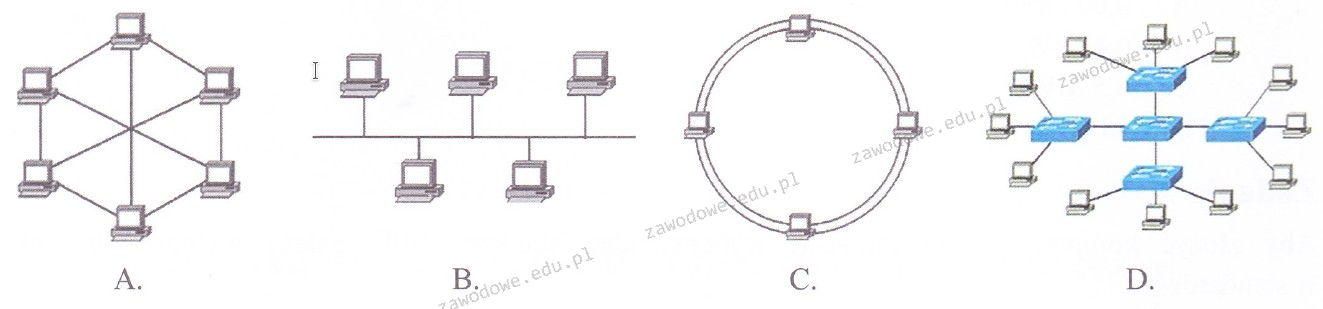

Na którym z przedstawionych rysunków ukazano topologię sieci typu magistrala?

Możliwości zmiany uprawnień dostępu do plików w systemie Windows 10 można uzyskać za pomocą komendy

Jaką maksymalną długość może mieć kabel miedziany UTP kategorii 5e łączący bezpośrednio dwa urządzenia w sieci, według standardu Fast Ethernet 100Base-TX?

W systemach Windows istnieje możliwość przypisania użytkownika do dowolnej grupy za pomocą panelu

Jaką funkcję pełni zarządzalny przełącznik, aby łączyć wiele połączeń fizycznych w jedno logiczne, co pozwala na zwiększenie przepustowości łącza?

Wymianę uszkodzonych kondensatorów karty graficznej umożliwi

Aby sygnały pochodzące z dwóch routerów w sieci WiFi pracującej w standardzie 802.11g nie wpływały na siebie nawzajem, należy skonfigurować kanały o numerach

Industry Standard Architecture to standard magistrali, który określa, że szerokość szyny danych wynosi:

Jakie rozwiązanie należy wdrożyć i prawidłowo ustawić, aby chronić lokalną sieć komputerową przed atakami typu Smurf pochodzącymi z Internetu?

Kondygnacyjny punkt dystrybucyjny jest połączony za pomocą poziomego okablowania z

Program iftop działający w systemie Linux ma na celu

Aby w systemie Windows, przy użyciu wiersza poleceń, zmienić partycję FAT na NTFS bez utraty danych, powinno się zastosować polecenie

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Pierwsze trzy bity adresu IP w formacie binarnym mają wartość 010. Jaką klasę reprezentuje ten adres?

Administrator systemu Linux wyświetlił zawartość katalogu /home/szkola w terminalu, uzyskując następujący rezultat: -rwx --x r-x 1 admin admin 25 04-09 15:17 szkola.txt. Następnie wydał polecenie

chmod ug=rw szkola.txt | lsJaki będzie rezultat tego działania, pokazany w oknie terminala?

Jaki protokół posługuje się portami 20 oraz 21?

Pomiar strukturalnego okablowania metodą Permanent Link polega na

Administrator systemu Linux wydał komendę mount /dev/sda2 /mnt/flash. Co to spowoduje?

Protokół trasowania wewnętrznego, który wykorzystuje metrykę wektora odległości, to

Protokół User Datagram Protocol (UDP) należy do

Oprogramowanie komputerowe, które można używać bezpłatnie i bez czasowych ograniczeń, jest udostępniane na mocy licencji typu

Jaki jest powód sytuacji widocznej na przedstawionym zrzucie ekranu, mając na uwadze adres IP serwera, na którym umieszczona jest domena www.wp.pl, wynoszący 212.77.98.9?

C:\>ping 212.77.98.9

Pinging 212.77.98.9 with 32 bytes of data:

Reply from 212.77.98.9: bytes=32 time=29ms TTL=60

Reply from 212.77.98.9: bytes=32 time=29ms TTL=60

Reply from 212.77.98.9: bytes=32 time=30ms TTL=60

Reply from 212.77.98.9: bytes=32 time=29ms TTL=60

Ping statistics for 212.77.98.9:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 29ms, Maximum = 30ms, Average = 29ms

C:\>ping www.wp.pl

Ping request could not find host www.wp.pl. Please check the name and try again.Brak informacji o parzystości liczby lub o znaku wyniku operacji w ALU może sugerować problemy z funkcjonowaniem

Programem, który pozwala na zdalne monitorowanie działań użytkownika w sieci lokalnej lub przejęcie pełnej kontroli nad zdalnym komputerem, jest

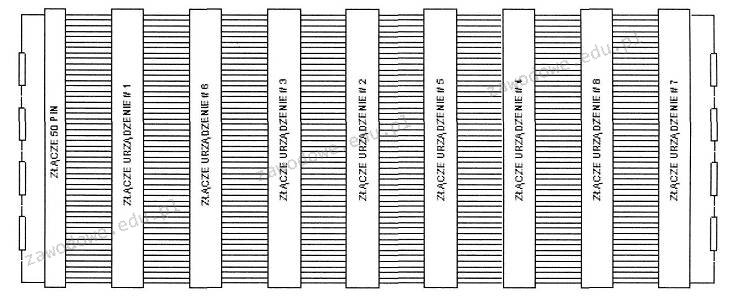

Za pomocą taśmy 60-pinowej pokazanej na ilustracji łączy się z płytą główną komputera

W jakim typie skanera wykorzystuje się fotopowielacze?

Diody LED RGB pełnią funkcję źródła światła w skanerach

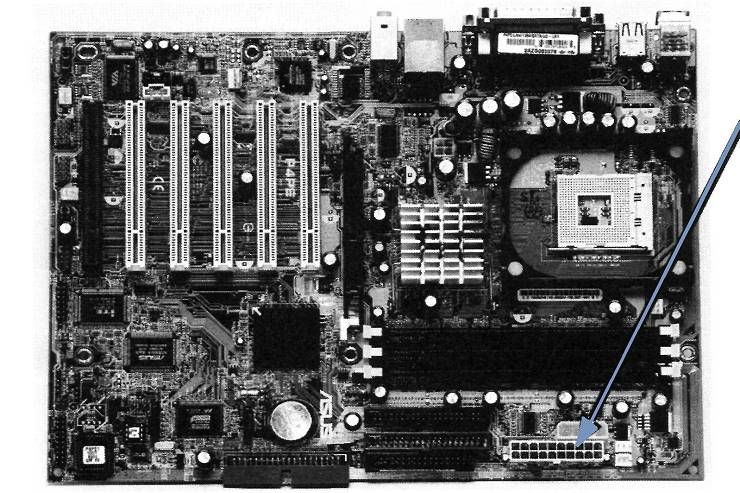

Na zdjęciu widać płytę główną komputera. Strzałka wskazuje na

W ustawieniach haseł w systemie Windows Server aktywowano opcję, że hasło musi spełniać wymagania dotyczące złożoności. Z jakiej minimalnej liczby znaków musi składać się hasło użytkownika?

Który typ profilu użytkownika zmienia się i jest zapisywany na serwerze dla klienta działającego w sieci Windows?

Zjawisko przekazywania tokena (ang. token) występuje w sieci o fizycznej strukturze

Administrator dostrzegł, że w sieci LAN występuje znaczna ilość kolizji. Jakie urządzenie powinien zainstalować, aby podzielić sieć lokalną na mniejsze domeny kolizji?

Czym jest układ RAMDAC?

Moduł w systemie Windows, który odpowiada za usługi informacyjne w Internecie, to

Jaki protokół umożliwia terminalowe połączenie zdalne z urządzeniami, zapewniając przy tym transfer danych w sposób zaszyfrowany?

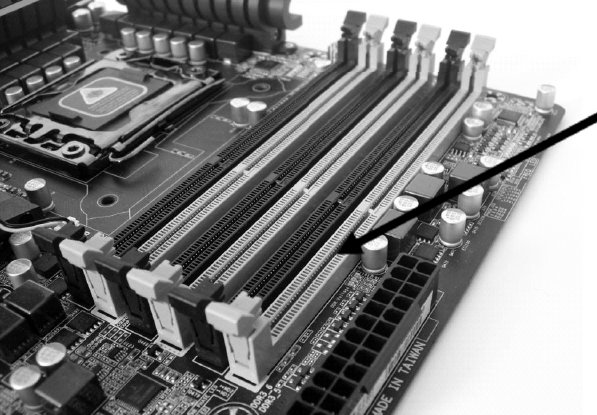

Jaki typ pamięci powinien być umieszczony na płycie głównej komputera w miejscu, które wskazuje strzałka?

Osoba korzystająca z komputera publikuje w sieci Internet pliki, które posiada. Prawa autorskie zostaną złamane, gdy udostępni