Pytanie 1

Rodzajem sygnalizacji stosowanej w naturalnych łączach akustycznych, polegającej na przerywaniu obiegu lub w niektórych sytuacjach modyfikowaniu kierunku płynącego w nim prądu, jest sygnalizacja

Wynik: 6/40 punktów (15,0%)

Wymagane minimum: 20 punktów (50%)

Rodzajem sygnalizacji stosowanej w naturalnych łączach akustycznych, polegającej na przerywaniu obiegu lub w niektórych sytuacjach modyfikowaniu kierunku płynącego w nim prądu, jest sygnalizacja

Podaj komendę systemu operacyjnego Linux, która sprawdza logiczną integralność systemu plików?

Funkcja HDD S.M.A.R.T. Capability (Self Monitoring, Analysis and Reporting Technology) w BIOS-ie

Podstawowe usługi określone w standardzie ISDN, umożliwiające przesyłanie sygnałów pomiędzy stykami użytkowników a siecią, określa się mianem

Napis Z-XOTKtsd 12J znajdujący się na osłonie kabla oznacza kabel zewnętrzny, tubowy z suchym uszczelnieniem ośrodka, całkowicie dielektryczny?

Sygnał analogowy może przybierać wartości

Jaka jest maksymalna liczba przeskoków w protokole RIP, po której pakiety kierowane do następnego rutera będą odrzucane?

Modulacja, która polega na kodowaniu przy użyciu dwóch bitów na czterech ortogonalnych przesunięciach fazy, to modulacja

Norma IEEE 802.11 odnosi się do sieci

Cechą wyróżniającą technikę komutacji łączy jest

Jakie kryterium musi zostać spełnione, aby współczynnik odbicia linii długiej wynosił zero?

Jakie urządzenie pomiarowe umożliwia zidentyfikowanie oraz zlokalizowanie uszkodzenia w światłowodzie?

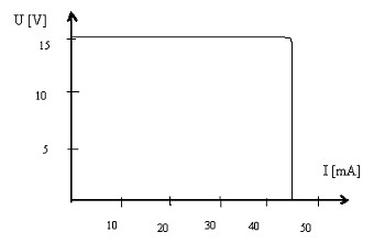

Na rysunku zamieszczono charakterystykę

Brak odpowiedzi na to pytanie.

Jaką rolę pełni Zapora Systemu Windows w komputerze?

Brak odpowiedzi na to pytanie.

Który protokół routingu do ustalania ścieżki bierze pod uwagę zarówno stan łącza, jak i koszt trasy?

Brak odpowiedzi na to pytanie.

Zastępcza moc emitowana izotropowo jest skrótowo oznaczana jako

Brak odpowiedzi na to pytanie.

Jaki protokół służy do przesyłania formatów PCM, GSM, MP3 (audio) oraz MPEG i H263 (wideo)?

Brak odpowiedzi na to pytanie.

System, w którym wszystkie kanały wykorzystują to samo pasmo częstotliwości równocześnie, a zwielokrotnienie realizowane jest przez przypisanie indywidualnego kodu do każdej pary nadajnik-odbiornik, to system

Brak odpowiedzi na to pytanie.

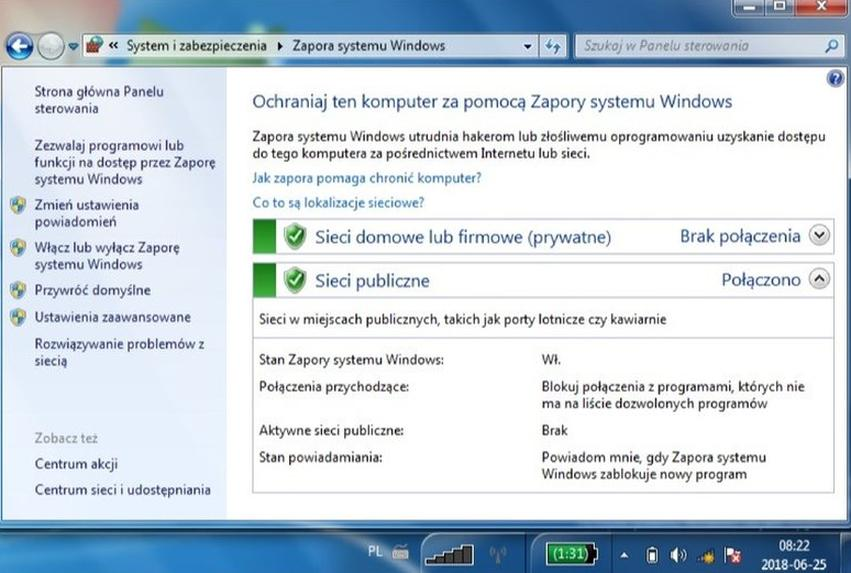

Z informacji przedstawionych na zrzucie ekranowym wynika, że

Brak odpowiedzi na to pytanie.

Jakie ustawienie w routerze pozwala na przypisanie stałego adresu IP do konkretnego urządzenia na podstawie jego adresu MAC?

Brak odpowiedzi na to pytanie.

Do zamontowania przewodów telefonicznych w przedstawionej na rysunku łączówce należy użyć

Brak odpowiedzi na to pytanie.

Jaką metodę przetwarzania sygnału stosuje przetwornik cyfrowo-analogowy?

Brak odpowiedzi na to pytanie.

Jakie jest przeznaczenie programu cleanmgr w systemach operacyjnych z rodziny Windows?

Brak odpowiedzi na to pytanie.

Czym jest rejestr stacji własnych HLR (Home Location Register) w systemie GSM 2?

Brak odpowiedzi na to pytanie.

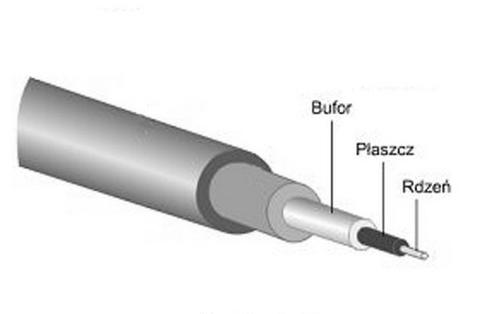

Na rysunku przedstawiono budowę

Brak odpowiedzi na to pytanie.

Programy takie jak Open Office, GIMP oraz Inkscape są wydawane na podstawie jakiej licencji?

Brak odpowiedzi na to pytanie.

W dzisiejszych smartfonach używa się baterii

Brak odpowiedzi na to pytanie.

Podczas wykonywania prac budowlanych doszło do uszkodzenia kabla UTP CAT 5e, który stanowi element sieci strukturalnej. Jak powinno się postąpić, aby naprawić tę usterkę?

Brak odpowiedzi na to pytanie.

Który z programów służy do ustanawiania połączeń VPN (Virtual Private Network)?

Brak odpowiedzi na to pytanie.

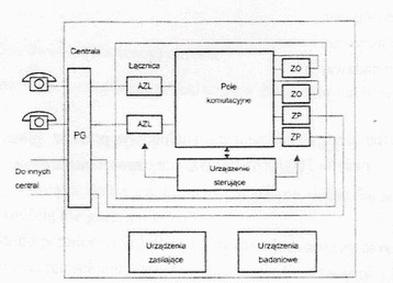

W którym bloku centrali odbywa się zestawianie połączeń między łączami doprowadzonymi do węzła komutacyjnego?

Brak odpowiedzi na to pytanie.

W tabeli zamieszczono specyfikację techniczną

| Typ włókna światłowodowego | SM (ITU-T G.652), MM (ITU-T G.651), DS (ITU-T G.653), NZDS (ITU-T G.655) |

| Średnica płaszcza | 125 µm |

| Średnica pokrycia pierwotnego | 0,2 ... 1,5 mm |

| Długość obranego włókna | 16 mm |

| Metoda centrowania | centrowanie do rdzenia, centrowanie do pokrycia, centrowanie manualne |

| Wyświetlacz | 5,1, TFT LCD, kolorowy, równoczesne wyświetlanie w dwóch płaszczyznach (X-Y) |

| Średnia tłumienność | 0,02 dB (SM); 0,01 dB (MM); 0,04 dB (DS); 0,04 dB (NZDS) |

| Średni czas spawania | 10 sekund (SM) |

| Średni czas wygrzewania | 36 sekund |

| Programy spawania | 20 |

| Wewnętrzne wygrzewanie | tak |

| Warunki pracy | 0÷5000 m n.p.m., V wiatr 15m/s |

| Pamięć spawów | 5000 wyników |

| Podłączenie do komputera | interfejs USB |

| Zasilanie | AC 100÷240 V / 50÷60 Hz, DC, akumulator Li 8AH na ok. 400 cykli (spaw + wygrzewanie). Możliwość zasilania z gniazda zapalniczki samochodowej. |

| Żywotność elektrod | 2000 spawów |

| Wymiary | 170 x 150 x 155 mm |

| Temperatura pracy | -10°C÷50°C |

Brak odpowiedzi na to pytanie.

Przy jakiej długości fali świetlnej włókno światłowodowe charakteryzuje się najmniejszą tłumiennością?

Brak odpowiedzi na to pytanie.

Zwiększenie częstotliwości sygnału w kablach teleinformatycznych wieloparowych

Brak odpowiedzi na to pytanie.

Jakiego typu zwielokrotnienie jest wykorzystywane w systemie PDH?

Brak odpowiedzi na to pytanie.

Funkcja BIOS Setup Load Fail-Safe Options umożliwia

Brak odpowiedzi na to pytanie.

Jaką liczbę punktów podparcia powinno mieć krzesło na kółkach w obrębie stanowiska komputerowego?

Brak odpowiedzi na to pytanie.

Jaką klasę przypisuje się okablowaniu przeznaczonemu do transmisji głosowych oraz usług terminalowych, które ma pasmo częstotliwości do 1 MHz, według europejskiej normy EN 50173?

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma komunikat Keyboard is locked out – Unlock the key w BIOS POST producenta Phoenix?

Brak odpowiedzi na to pytanie.

Jakie urządzenie pomiarowe wykorzystuje się do określenia poziomu mocy sygnału w cyfrowej sieci telekomunikacyjnej?

Brak odpowiedzi na to pytanie.

Jaki protokół jest używany w sieci VPN (Virtual Private Network), w której tradycyjne trasowanie pakietów zostało zastąpione przez tzw. switching etykiet?

Brak odpowiedzi na to pytanie.