Pytanie 1

Jaki język skryptowy o uniwersalnym zastosowaniu powinien być użyty do tworzenia aplikacji internetowych, wkomponowanych w kod HTML i działających na serwerze?

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

Jaki język skryptowy o uniwersalnym zastosowaniu powinien być użyty do tworzenia aplikacji internetowych, wkomponowanych w kod HTML i działających na serwerze?

W języku JavaScript zapisano poniższy fragment kodu:

var x=10; x++; console.log(x);Po uruchomieniu skryptu zmienna x

Jak nazywa się metoda, która pozwala na nawiązanie asynchronicznego połączenia klienta z serwerem oraz umożliwia wymianę danych bez konieczności przeładowania całej strony WWW?

Według zasad walidacji HTML5, jakie jest prawidłowe użycie znacznika hr?

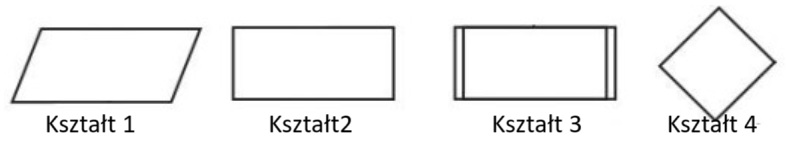

W algorytmie jeden z bloków ma wpisaną akcję "Wypisz liczbę". Który z kształtów może przyjąć tę akcję?

Efekt AutoDuck w obróbce dźwięku jest stosowany do

Która z metod komentowania kodu nie jest używana w PHP?

Tabela Pacjenci zawiera kolumny: imie, nazwisko, wiek oraz lekarz_id. W celu stworzenia raportu z imionami i nazwiskami pacjentów, którzy mają mniej niż 18 lat i są zapisani do lekarza o id wynoszącym 6, należy zastosować kwerendę SQL

Tabela gory zawiera dane o polskich wzniesieniach oraz łańcuchach górskich, w których te wzniesienia się znajdują. Aby uzyskać Koronę Gór Polskich, czyli najwyższe wzniesienie w każdym z łańcuchów górskich, należy wykonać kwerendę

W języku HTML, aby dodać na stronę obrazek przechowywany w formacie JPG, należy użyć znacznika

Na stronie internetowej zdefiniowano styl, który ma być stosowany tylko do określonych znaczników (takich jak niektóre nagłówki i wybrane akapity). W takim kontekście, aby przypisać styl do konkretnych elementów, najlepiej jest użyć

| { text-align: right; } |

Jaką rolę odgrywa kwerenda krzyżowa w systemie baz danych MS Access?

W języku JavaScript, aby w jednym poleceniu zweryfikować, czy dany ciąg tekstowy zawiera inny ciąg, można zastosować metodę

Kod PHP z fragmentem ```if(empty($_POST["name"])){ $nameErr = "Name is required"; }``` służy do obsługi

W CSS wprowadzono formatowanie

p > i {color: blue} Co oznacza, że tekst zapisany będzie w kolorze niebieskim

W CSS, aby ustawić wcięcie pierwszej linii akapitu na 30 pikseli, należy użyć zapisu

Która metoda JavaScript służy do dodawania nowego elementu na końcu tablicy?

Wskaż definicję metody, którą należy wstawić w miejscu kropek, aby na stronie WWW wyświetlił się tekst: Jan Kowalski

|

W PHP użyto funkcji is_float(). Które z wymienionych wywołań tej funkcji zwróci wartość true?

W kodzie źródłowym zapisanym w języku HTML wskaż błąd walidacji dotyczący tego fragmentu. <h6>CSS</h6>

<p>Kaskadowe arkusze stylów <b>ang.<i>Cascading Style Sheets</b></i>)<br>to język służący...</p>

Czym jest proces normalizacji tabel w kontekście baz danych?

Pole autor w tabeli ksiazka jest:

CREATE TABLE ksiazka (

id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY,

tytul VARCHAR(200),

autor SMALLINT UNSIGNED NOT NULL,

CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id)

);

Poniżej przedstawiono fragment kodu obsługującego

<?php if ( !isset($_COOKIE[$nazwa]) ) echo "nie ustawiono!"; else echo "ustawiono, wartość: " . $_COOKIE[$nazwa]; ?>

Która z poniższych instrukcji jest równoważna z poleceniem switch w języku PHP?

| switch ($liczba) { case 10: case 20: $liczba++; break; default: $liczba = 0; } Instrukcja 1. if ($liczba==10) $liczba++; else $liczba = 0; Instrukcja 2. if ($liczba==10 or $liczba==20) $liczba++; else $liczba = 0; Instrukcja 3. if ($liczba==10 or $liczba==20) $liczba++; Instrukcja 4. if ($liczba==10 and $liczba==20) $liczba++; else $liczba = 0; |

Dana jest tabela uczniowie, do której wpisano rekordy jak na rysunku. Co będzie wynikiem działania przedstawionego zapytania SQL?

|

| Nazwisko | Imie | ocena |

|---|---|---|

| Kowalski | Sebastian | 4 |

| Kaczmarek | Marta | 3 |

| Baryła | Zenon | 4 |

| Gota | Anna | 3 |

W kodzie HTML stworzono formularz, który wysyła informacje do pliku formularz.php. Po naciśnięciu przycisku typu submit, przeglądarka zostaje przekierowana na wskazany adres. Na podstawie podanego adresu /formularz.php?imie=Anna&nazwisko=Kowalska można stwierdzić, że dane do pliku formularz.php zostały wysłane za pomocą metody:

Jaką maksymalną ilość znaczników <td> można zastosować w tabeli składającej się z trzech kolumn i trzech wierszy, w której nie ma złączeń komórek ani wiersza nagłówkowego?

Jakie narzędzie jest używane do organizowania oraz przedstawiania danych z wielu rekordów w celu ich wydruku lub dystrybucji?

Który z wymienionych formatów wideo nie jest wspierany przez standard HTML5?

Używając polecenia BACKUP LOG w MS SQL Server, można

Tabela samochody zawiera dane przedstawione poniżej:

| id | klasa_id | marka | model | rocznik |

|---|---|---|---|---|

| 1 | 1 | ford | ka | 2017 |

| 2 | 2 | seat | toledo | 2016 |

| 3 | 3 | opel | zafira | 2018 |

| 4 | 2 | fiat | 500X | 2018 |

| 5 | 3 | opel | insignia | 2017 |

| SELECT model FROM samochody WHERE rocznik > 2017 AND marka = "opel"; |

Który z wymienionych formatów umożliwia zapisanie materiału wideo z towarzyszącą ścieżką dźwiękową?

W kontekście PGP zmienna $_GET jest zmienną

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Aby ustawić tło na stronie www należy użyć polecenia

Najłatwiejszym i najmniej czasochłonnym sposobem na przetestowanie działania strony internetowej w różnych przeglądarkach i ich wersjach jest

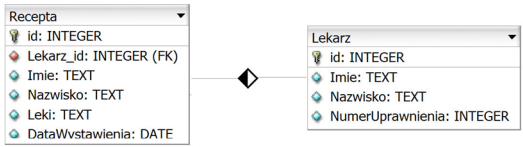

W tabeli Recepta pola Imię oraz Nazwisko odnoszą się do pacjenta, dla którego recepta została wystawiona. Jaką kwerendę należy wykorzystać, aby dla wszystkich recept uzyskać datę ich wystawienia oraz imię i nazwisko lekarza, który je wystawił?

Który z poniższych kodów XHTML sformatuje tekst zgodnie z podanym przykładem?

Ala ma kota

a kot ma Alę

W SQL klauzula DISTINCT w poleceniu SELECT spowoduje, że otrzymane dane

W tabeli mieszkancy znajdują się dane o osobach z całej Polski. Aby zliczyć, ile różnych miast jest zawartych w tej tabeli, należy wykonać kwerendę