Pytanie 1

Na ilustracji ukazano złącze zasilające

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Na ilustracji ukazano złącze zasilające

Aby naprawić zasilacz laptopa poprzez wymianę kondensatorów, jakie narzędzie powinno się wykorzystać?

Jeśli jednostka alokacji ma 1024 bajty, to pliki podane w tabeli zajmują na dysku:

Nazwa Wielkość

Ala.exe 50B

Dom.bat 1024B

Wirus.exe 2kB

Domes.exr 350B

Jaki sterownik drukarki jest uniwersalny dla różnych urządzeń oraz systemów operacyjnych i stanowi standard w branży poligraficznej?

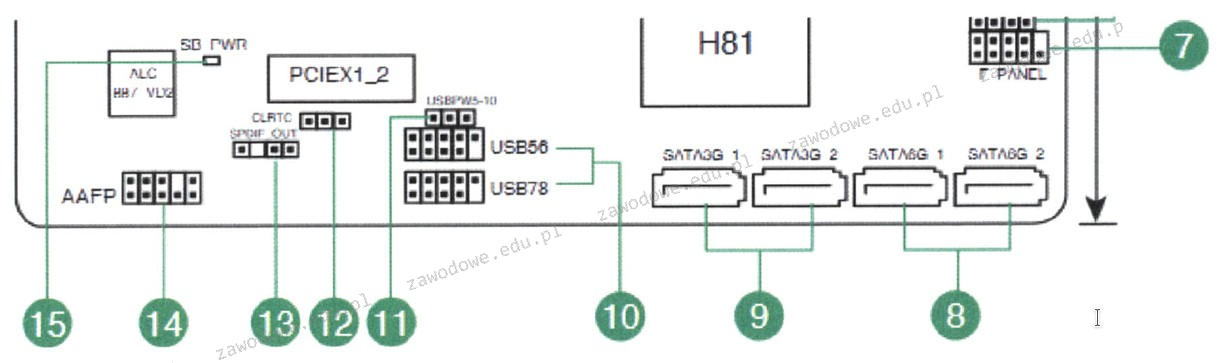

Na diagramie płyty głównej, który znajduje się w dokumentacji laptopa, złącza oznaczone numerami 8 i 9 to

Algorytm wykorzystywany do weryfikacji, czy ramka Ethernet jest wolna od błędów, to

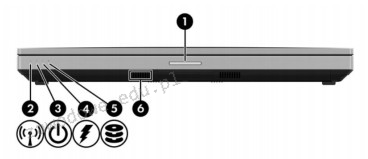

Na ilustracji zaprezentowane jest oznaczenie sygnalizacji świetlnej w dokumentacji technicznej laptopa. Podaj numer kontrolki, która świeci się w czasie ładowania akumulatora?

Rzeczywistą kalibrację sprzętową monitora można wykonać

Na ilustracji pokazano komponent, który stanowi część

W architekturze sieci lokalnych opartej na modelu klient-serwer

To narzędzie może być wykorzystane do

Magistrala PCI-Express do przesyłania danych stosuje metodę komunikacyjną

Interfejs HDMI w komputerze umożliwia transfer sygnału

Równoległy interfejs, w którym magistrala składa się z 8 linii danych, 4 linii sterujących oraz 5 linii statusowych, nie zawiera linii zasilających i umożliwia transmisję na odległość do 5 metrów, pod warunkiem, że przewody sygnałowe są skręcane z przewodami masy; w przeciwnym razie limit wynosi 2 metry, nazywa się

W drukarce laserowej do utrwalania obrazu na papierze stosuje się

Jakie składniki systemu komputerowego wymagają utylizacji w wyspecjalizowanych zakładach przetwarzania z powodu obecności niebezpiecznych substancji lub pierwiastków chemicznych?

Aby osiągnąć przepustowość wynoszącą 4 GB/s w obie strony, konieczne jest zainstalowanie w komputerze karty graficznej korzystającej z interfejsu

Jakim skrótem określane są czynności samokontroli komputera po uruchomieniu zasilania?

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

Jakie parametry można śledzić w przypadku urządzenia przy pomocy S.M.A.R.T.?

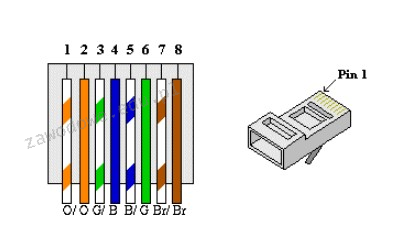

Na rysunku przedstawiono schemat ethernetowego połączenia niekrosowanych, ośmiopinowych złączy 8P8C. Jaką nazwę nosi ten schemat?

Według specyfikacji JEDEC, napięcie zasilania dla modułów pamięci RAM DDR3L wynosi

Natychmiast po dostrzeżeniu utraty istotnych plików na dysku twardym, użytkownik powinien

Na przedstawionym rysunku zaprezentowane jest złącze

Wskaż interfejsy płyty głównej widoczne na rysunku.

Zapisany symbol dotyczy urządzeń

Zasilacz UPS o mocy rzeczywistej 480 W nie jest przeznaczony do podłączenia

Jakie jest zastosowanie maty antystatycznej oraz opaski podczas instalacji komponentu?

Komunikat biosu POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

Udostępnienie drukarki sieciowej codziennie o tej samej porze należy ustawić we właściwościach drukarki, w zakładce

RAMDAC konwerter przekształca sygnał

Oblicz koszt wykonania okablowania strukturalnego od 5 punktów abonenckich do panelu krosowego wraz z wykonaniem kabli połączeniowych dla stacji roboczych. W tym celu wykorzystano 50 m skrętki UTP. Punkt abonencki składa się z 2 gniazd typu RJ

| Materiał | Jednostka | Cena |

|---|---|---|

| Gniazdo podtynkowe 45x45, bez ramki, UTP 2xRJ45 kat.5e | szt. | 17 zł |

| UTP kabel kat.5e PVC 4PR 305m | karton | 305 zł |

| RJ wtyk UTP kat.5e beznarzędziowy | szt. | 6 zł |

Przedstawione na ilustracji narzędzie jest przeznaczone do

Komunikat "BIOS checksum error" pojawiający się w trakcie startu komputera zazwyczaj wskazuje na

Wtyczka zaprezentowana na fotografii stanowi element obwodu elektrycznego zasilającego

Norma TIA/EIA-568-B.2 definiuje parametry specyfikacji transmisyjnej

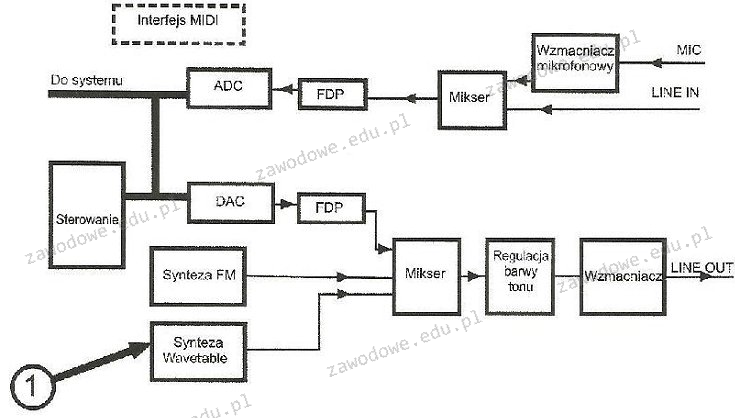

Element wskazany cyfrą 1 na diagramie karty dźwiękowej?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Podstawowym zadaniem mechanizmu Plug and Play jest

Który z wymienionych składników stanowi element pasywny w sieci?