Pytanie 1

Do czego służy program CHKDSK?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Do czego służy program CHKDSK?

Monitor CRT jest podłączany do karty graficznej przy użyciu złącza

Liczba szesnastkowa 1E2F₍₁₆₎ zapisana w systemie ósemkowym ma postać

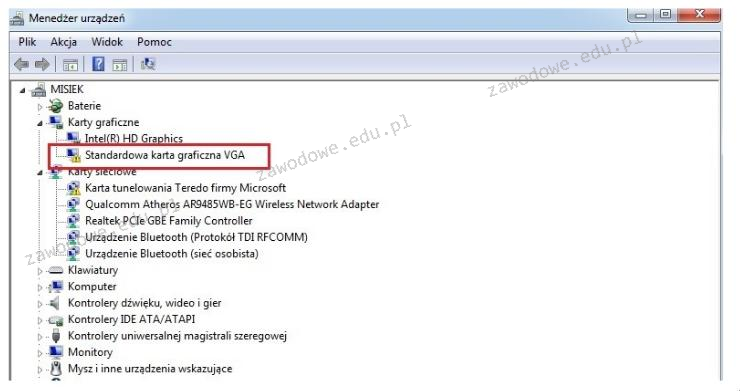

Na ilustracji widoczny jest komunikat systemowy. Jaką czynność powinien wykonać użytkownik, aby naprawić występujący błąd?

Aby system operacyjny był skutecznie chroniony przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego należy

Jakie jest adres rozgłoszeniowy w podsieci o adresie IPv4 192.168.160.0/21?

Na jakich licencjach są dystrybuowane wersje systemu Linux Ubuntu?

W dokumentacji płyty głównej znajduje się informacja "Wsparcie dla S/PDIF Out". Co to oznacza w kontekście tej płyty głównej?

Użytkownik systemu Windows może korzystając z programu Cipher

Prawo majątkowe przysługujące twórcy programu komputerowego

W jaki sposób powinny być skonfigurowane uprawnienia dostępu w systemie Linux, aby tylko właściciel mógł wprowadzać zmiany w wybranym katalogu?

Do jakiego celu służy program fsck w systemie Linux?

Granice dla obszaru kolizyjnego nie są określane przez porty urządzeń takich jak

Jaki typ złącza powinien być zastosowany w przewodzie UTP Cat 5e, aby połączyć komputer z siecią?

Użytkownik planuje instalację 32-bitowego systemu operacyjnego Windows 7. Jaka jest minimalna ilość pamięci RAM, którą powinien mieć komputer, aby system mógł działać w trybie graficznym?

Jakie polecenie w systemie Linux umożliwia wyświetlenie listy zawartości katalogu?

Która para: protokół – warstwa, w której funkcjonuje protokół, jest prawidłowo zestawiona według modelu TCP/IP?

Na ilustracji ukazano kartę

Wskaż adresy podsieci, które powstaną po podziale sieci o adresie 172.16.0.0/22 na 4 równe podsieci.

Optyczna rozdzielczość to jeden z właściwych parametrów

Jakie zadanie pełni router?

Wskaź na zakres adresów IP klasy A, który jest przeznaczony do prywatnej adresacji w sieciach komputerowych?

Jakie polecenie należy wydać, aby skonfigurować statyczny routing do sieci 192.168.10.0?

Które zestawienie: urządzenie - funkcja, którą pełni, jest niepoprawne?

Możliwość weryfikacji poprawności działania pamięci RAM można uzyskać za pomocą programu diagnostycznego

Aby umożliwić diagnozę systemu operacyjnego Windows oraz utworzyć plik zawierający listę wszystkich zaczytywanych sterowników, należy uruchomić system w trybie

Wykonując w konsoli systemu Windows Server komendę convert, co można zrealizować?

Podczas pracy z bazami danych, jakiego rodzaju operację wykonuje polecenie "SELECT"?

Fizyczna architektura sieci, inaczej określana jako topologia fizyczna sieci komputerowych, definiuje

Umowa, na mocy której użytkownik ma między innymi wgląd do kodu źródłowego oprogramowania w celu jego analizy oraz udoskonalania, to licencja

Podstawowy rekord uruchamiający na dysku twardym to

Jakie cechy posiadają procesory CISC?

Licencja oprogramowania open source oraz wolnego, to rodzaj licencji

Moc zasilacza wynosi 450 W, co oznacza, że

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Który z protokołów powinien być zastosowany do pobierania wiadomości e-mail z własnego serwera?

Liczba 10101110110(2) w systemie szesnastkowym przedstawia się jako

Który z poniższych protokołów reprezentuje protokół warstwy aplikacji w modelu ISO/OSI?

W ramach zalecanych działań konserwacyjnych użytkownicy dysków SSD powinni unikać wykonywania

Jaka usługa musi być aktywna na serwerze, aby stacja robocza mogła automatycznie uzyskać adres IP?