Pytanie 1

Wskaż standardową kombinację klawiszy, która umożliwia zaznaczenie wszystkich elementów w otwartym folderze programu Eksplorator Windows.

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Wskaż standardową kombinację klawiszy, która umożliwia zaznaczenie wszystkich elementów w otwartym folderze programu Eksplorator Windows.

Jakie urządzenie należy wykorzystać do podłączenia lokalnej sieci korzystającej z adresów prywatnych do Internetu?

Który z poniższych protokołów nie działa w warstwie aplikacyjnej modelu ISO/OSI?

Dokumentacja przedstawia system plików

Słowo kluczowe Unit jest używane w Turbo Pascalu w kontekście

Jaki rezultat uzyskamy wykonując odejmowanie dwóch liczb w systemie heksadecymalnym: 60Ah – 3BFh?

Jakie znaczenie ma skrót MBR w kontekście urządzeń komputerowych?

Jakie funkcje realizuje system informatyczny?

Na którym z nośników pamięci zewnętrznej wirus nie będzie mógł się przedostać podczas odczytu jego zawartości?

Jakie rodzaje przesyłania danych to: anycast, broadcast, multicast, unicast oraz geocast?

W przypadku wystąpienia porażenia prądem, gdy osoba poszkodowana jest nieprzytomna, co powinno być zrobione w pierwszej kolejności?

Drugi monitor CRT podłączony do komputera służy do

Procesory z serii Intel Core i3 posiadają

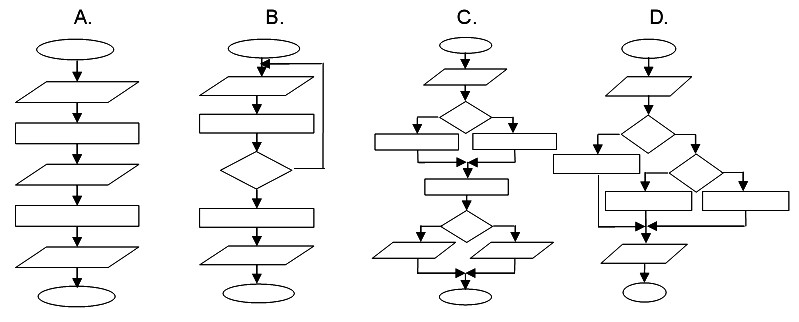

Który ze schematów blokowych jest przykładem algorytmu sekwencyjnego?

Jakie polecenie w systemach uniksowych służy do modyfikacji uprawnień dostępu do plików?

W systemie operacyjnym Ubuntu możliwe jest usunięcie konta użytkownika "student" przy pomocy polecenia

Ubranie robocze dla pracownika zajmującego się serwisem komputerowym powinno być

Jaką liczbę w systemie szesnastkowym reprezentuje 16-bitowa liczba 0011110010101111 zapisana w kodzie binarnym?

Osobę nieprzytomną, która została porażona prądem elektrycznym i ma prawidłowe oddychanie, powinno się ułożyć

Komenda uname -s w systemie Linux służy do ustalenia

Narzędzie przekształcające kod źródłowy na instrukcje maszynowe, które są zapisywane w pliku pośrednim OBJ, to

Zanim dokonasz zmian w rejestrze Windows, aby zapewnić bezpieczeństwo operacji, najpierw powinieneś

Jaki typ złącza musi posiadać płyta główna, aby użytkownik mógł zainstalować, przedstawioną na rysunku, kartę graficzną?

Gdy osoba zajmująca się naprawą komputera dozna porażenia prądem elektrycznym, co powinno być zrobione w pierwszej kolejności?

Skrót dpi, używany do określenia parametrów rozdzielczości druków, odnosi się do liczby

Który procesor jest kompatybilny z płytą główną o przedstawionej specyfikacji?

| ASUS micro-ATX, socket 1150, VT-d, DDR3 (1333, 1600 MHz), ATI Radeon X1250, 3 x PCI-Express x1, 3 x PCI-Express x16, 2 x Serial ATA III, USB 3.0, VGA, HDMI, DVI-D |

Model addytywny kolorów bazujący na czerwonym, zielonym i niebieskim jest reprezentowany symbolem

Która z poniższych instrukcji w języku C++ umożliwia zakończenie działania funkcji oraz, jeśli to konieczne, zwrócenie wartości?

W systemie Linux wydanie polecenia chmod 321 start spowoduje przydzielenie następujących uprawnień plikowi start:

WLAN to skrót, który oznacza

Jaką liczbę w systemie dziesiętnym reprezentuje poprawnie liczba 101111112?

Instrukcja for(int i=1; liczba=4; i<5; i++) cout << "Liczba " << liczba << " jest parzysta." klasyfikuje się jako

Rezultatem zapytania SELECT tabelal.nazwisko, tabela2.wynagrodzenie FROM tabelal, tabela2 WHERE tabelal.id=tabela2.id_pracownika będzie wyświetlenie kolumn

Czy możliwe jest odzyskanie danych z HDD, którego sterownik silnika SM jest uszkodzony?

Wskaż odpowiednią metodę postępowania z pustymi kartridżami po tuszu do drukarek atramentowych?

Złącze AGP jest przeznaczone do łączenia

Firma zamierza zastosować karty inteligentne z obsługą szyfrowania do takich zadań, jak: uwierzytelnianie klienta, logowanie do domeny Windows, podpisywanie kodu i zabezpieczenie poczty e-mail. Zadania te może spełnić system operacyjny Windows

| W Android Studio: <TextView android:text="@{viewmodel.userName}" /> W XAML: <Label Text="{Binding Source={x:Reference slider2}, Path=Value}" /> |

Socket 754 to podstawka mikroprocesorów stosowana przez AMD w serii Athlon 64 (od 2800+ do 3700+) oraz Sempron (od 2600+ do 3100+). Jaki to typ podstawki?

Wskaż właściwy adres hosta w podsieci, w której działa ponad 300 komputerów, przy założeniu, że stosuje się adresowanie klasowe IPv4?

Buforowanie danych to technologia, która wykorzystuje