Pytanie 1

Która z możliwości konfiguracji ustawień dla użytkownika z ograniczonymi uprawnieniami w systemie Windows jest oferowana przez przystawkę secpol?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Która z możliwości konfiguracji ustawień dla użytkownika z ograniczonymi uprawnieniami w systemie Windows jest oferowana przez przystawkę secpol?

W komunikacie błędu systemowego informacja prezentowana w formacie szesnastkowym oznacza

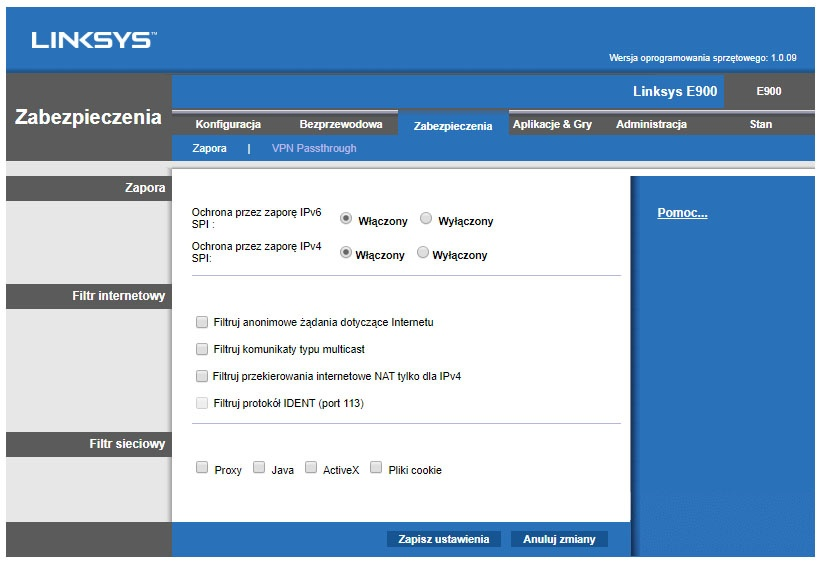

Na ilustracji przedstawiono okno konfiguracji rutera. Wskaż opcję, która wpływa na zabezpieczenie urządzenia przed atakami DDoS.

Który adres IP reprezentuje hosta działającego w sieci o adresie 192.168.160.224/28?

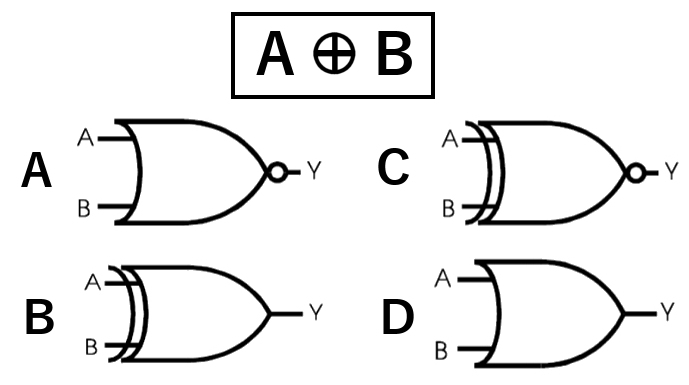

Jaką bramkę logiczną reprezentuje to wyrażenie?

Polecenie uname -s w systemie Linux służy do identyfikacji

Jednym z rezultatów realizacji podanego polecenia jest

| sudo passwd -n 1 -x 5 test |

Obudowa oraz wyświetlacz drukarki fotograficznej są bardzo brudne. Jakie środki należy zastosować, aby je wyczyścić?

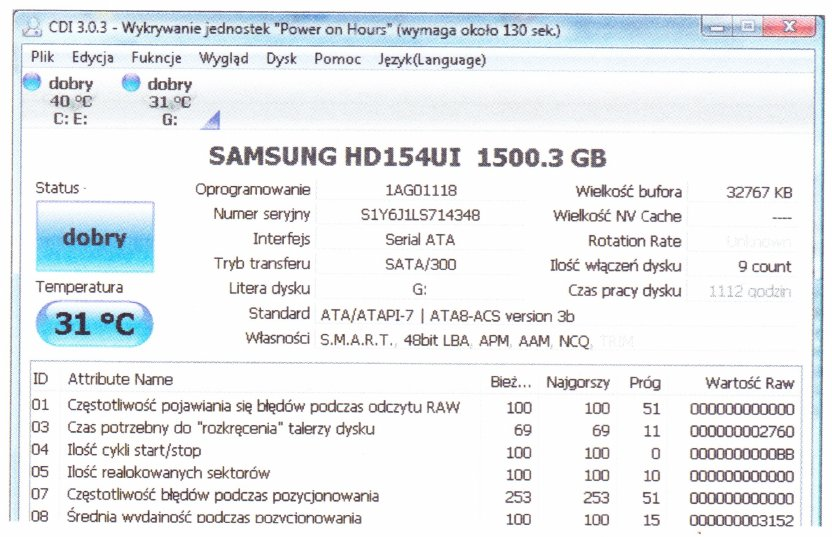

Na ilustracji zaprezentowano system monitorujący

Jakie polecenie w systemach Windows należy użyć, aby ustawić statyczny adres IP w konsoli poleceń?

Aby podłączyć kartę sieciową przedstawioną na rysunku do laptopa, urządzenie musi być wyposażone w odpowiednie gniazdo

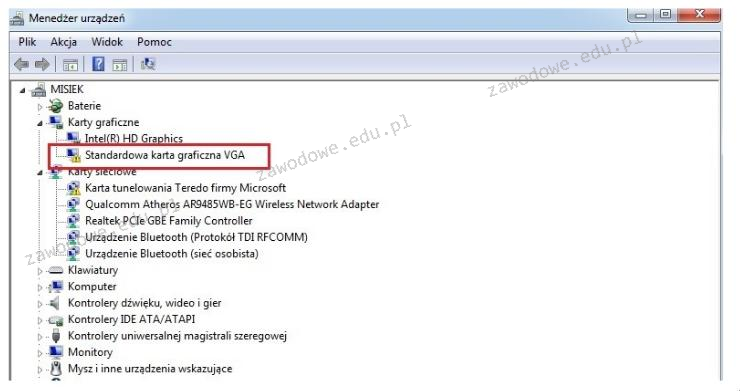

Jakie narzędzie w systemie Windows pozwala na kontrolowanie stanu sprzętu, aktualizowanie sterowników oraz rozwiązywanie problemów z urządzeniami?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Autorskie prawo osobiste twórcy do programu komputerowego

Jakie porty powinny być odblokowane w firewallu komputera, aby uzyskać dostęp do zainstalowanej usługi FTP?

Aby zapewnić największe bezpieczeństwo danych przy wykorzystaniu dokładnie 3 dysków, powinny one być zapisywane w macierzy dyskowej

Shareware to typ licencji, która polega na

Najmniejszy czas dostępu charakteryzuje się

Aby zweryfikować integralność systemu plików w systemie Linux, które polecenie powinno zostać użyte?

Rodzajem złośliwego oprogramowania, którego podstawowym zamiarem jest rozprzestrzenianie się w sieciach komputerowych, jest

Jaki rodzaj portu może być wykorzystany do podłączenia zewnętrznego dysku do laptopa?

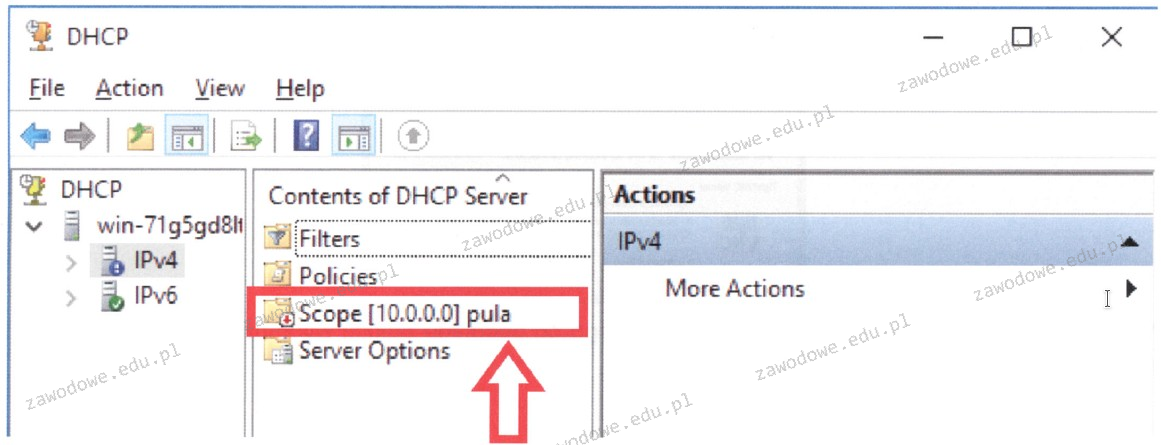

W systemie serwerowym Windows widoczny jest zakres adresów IPv4. Ikona umieszczona obok jego nazwy sugeruje, że

Literowym symbolem P oznacza się

Jaka usługa sieciowa domyślnie wykorzystuje port 53?

W systemie Linux Ubuntu Server, aby przeprowadzić instalację serwera DHCP, należy wykorzystać polecenie

Na ilustracji widoczny jest komunikat systemowy. Jaką czynność powinien wykonać użytkownik, aby naprawić występujący błąd?

Gdy system operacyjny laptopa działa normalnie, na ekranie wyświetla się komunikat o konieczności sformatowania wewnętrznego dysku twardego. Może to sugerować

W której warstwie modelu odniesienia ISO/OSI działają protokoły IP oraz ICMP?

Tworzenie obrazu dysku ma na celu

Program Mozilla Firefox jest udostępniany na zasadach licencji

Co to jest serwer baz danych?

Który z wymienionych komponentów jest częścią mechanizmu drukarki igłowej?

Jaką funkcję pełni serwer ISA w systemie Windows?

Urządzenie warstwy dystrybucji, które umożliwia komunikację pomiędzy różnymi sieciami, to

Osoba korzystająca z komputera, która testuje łączność sieciową używając polecenia ping, uzyskała wynik przedstawiony na rysunku. Jakie może być źródło braku reakcji serwera przy pierwszej próbie, zakładając, że adres domeny wp.pl to 212.77.100.101?

Ikona błyskawicy widoczna na ilustracji służy do identyfikacji złącza

Do utworzenia skompresowanego archiwum danych w systemie Linux można użyć polecenia

W systemie binarnym liczba 3FC7 będzie zapisana w formie:

Z jaką minimalną efektywną częstotliwością taktowania mogą działać pamięci DDR2?

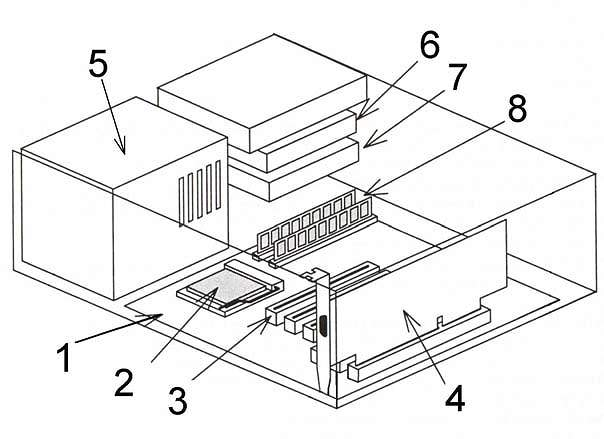

Na ilustracji procesor jest oznaczony liczbą