Pytanie 1

Które z poniższych NIE jest typem wartości zwracanej przez funkcję w języku JavaScript?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Które z poniższych NIE jest typem wartości zwracanej przez funkcję w języku JavaScript?

Zamieszczony fragment kodu w Android Studio wdraża metodę nasłuchującą dla obsługi zdarzenia:

przycisk = (Button) findViewById(R.id.yes_button); przycisk.setOnClickListener(new View.OnClickListener() { ... });

Zasada programowania obiektowego, która polega na ukrywaniu elementów klasy tak, aby były one dostępne wyłącznie dla metod tej klasy lub funkcji zaprzyjaźnionych, to

Jakie metody umożliwiają przesyłanie danych z serwera do aplikacji front-end?

Jaką kategorię reprezentuje typ danych "array"?

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Sposób deklaracji Klasa2 wskazuje, że

| W C++ i C#: | class Klasa2 : Klasa1 |

| W Java: | class Klasa2 extends Klasa1 |

| W Python: | class Klasa2(Klasa1): |

Który język programowania jest używany do stylizacji stron internetowych?

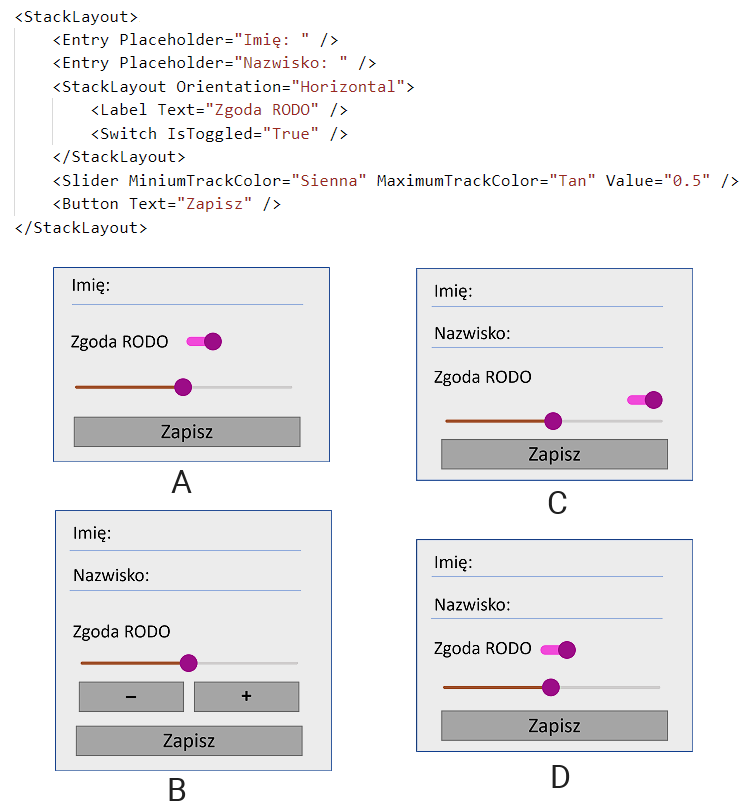

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

W podanym fragmencie kodu Java wskaż, która zmienna może przechować wartość "T":

int zm1; float zm2; char zm3; boolean zm4;

Która technologia służy do tworzenia responsywnych stron internetowych?

Gdzie są przechowywane informacje w sytuacji korzystania z chmury obliczeniowej?

Co będzie wynikiem działania poniższego kodu JavaScript?

| const obj = { name: 'John', greet: function() { setTimeout(function() { console.log(`Hello, ${this.name}`); }, 1000); } }; obj.greet(); |

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Który z wymienionych mechanizmów umożliwia ograniczenie dostępu do wybranych sekcji aplikacji webowej?

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

Zmienna o typie logicznym może mieć następujące wartości:

Co to jest kontener Docker?

Jak zrealizować definiowanie własnego wyjątku w języku C++?

Co oznacza pojęcie TDD w kontekście programowania?

Jaką technologię stosuje się do powiązania aplikacji internetowej z systemem baz danych?

Na równoważnych pod względem funkcjonalnym listingach fragmentów aplikacji Angular oraz React.js utworzono listę punktowaną, która zawiera:

Definicja typu:

books = ["Harry Potter", "Hobbit", "Władca pierścieni"];

<ul> <li *ngFor = "let book of books"> {{book}} </li> </ul>

<ul> {this.books.map(book => <li key={book}> book </li>)} </ul>

Jak nazywa się proces znajdowania i usuwania błędów w kodzie?

W zestawieniu zaprezentowano doświadczenie zawodowe pracowników firmy IT. Do stworzenia aplikacji front-end powinien/powinna zostać wyznaczony/a

| Pracownik | Znajomość technologii lub programów |

|---|---|

| Anna | Inkscape, Corel Draw |

| Krzysztof | Angular |

| Patryk | HTML, CSS |

| Ewa | Django, .NET |

Które z poniższych narzędzi jest używane do zarządzania wersjami kodu?

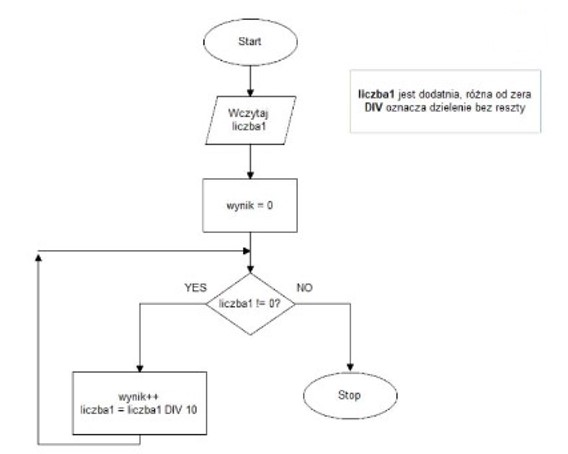

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Wskaż kod, który jest funkcjonalnie równoważny zaprezentowanemu poniżej:

switch(nrTel) { case 999: opis = "Pogotowie"; break; case 998: opis = "Straż"; break; case 997: opis = "Policja"; break; default: opis = "Inny numer"; } | |

Kod 1.with nrTel { if (999) opis = "Pogotowie"; if (998) opis = "Straż"; if (997) opis = "Policja"; else opis = "Inny numer"; } | Kod 2.if (nrTel == 999) opis = "Pogotowie"; else if (nrTel == 998) opis = "Straż"; else if (nrTel == 997) opis = "Policja"; else opis = "Inny numer"; |

Kod 3.if (nrTel == 999) opis = "Pogotowie"; if (nrTel == 998) opis = "Straż"; if (nrTel == 997) opis = "Policja"; else opis = "Inny numer"; | Kod 4.Opis = if (nrTel == 999) => "Pogotowie"; else if (nrTel == 998) => "Straż"; else if (nrTel == 997) => "Policja"; else => "Inny numer"; |

Które z poniższych nie jest typem testu w programowaniu?

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

Jakie znaczenie ma termin "przesłanianie metody" w kontekście programowania obiektowego?

Który z algorytmów ma złożoność O(n²)?

Przedstawione kody zawierają realizację funkcji oraz jeden zdefiniowany test automatyczny, który weryfikuje działanie funkcji w przypadku, gdy argumentem jest liczba ujemna. W miejsce kropek należy dodać drugi test, który sprawdzi funkcjonalność funkcji, kiedy argumentem jest liczba dodatnia. Który z poniższych kodów jest odpowiedni do tego testu?

export function fun1(number) { if (number < 0) number = number * (-1); return number; } | describe('fun1', () => { it('test1', () => { const result = fun1(-1); expect(result).toBe(1); }) ... }) | ||

it('test2', () => { const result = fun1(1); expect(result).toBe(result+1); }) | A. | it('test2', () => { const result = fun1(2); expect(result).toBe(-2); }) | B. |

it('test2', () => { const result = fun1(2); expect(result).toBe(2); }) | C. | it('test2', () => { const result = fun1(1); expect(result).toBe(-1); }) | D. |

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Jaką rolę odgrywa interpreter w kontekście programowania?

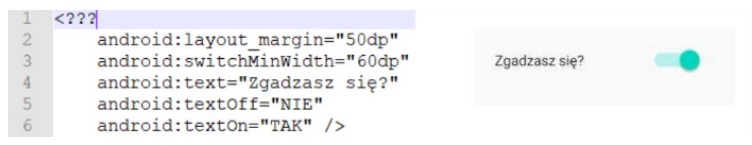

Jaką nazwę kontrolki powinno się umieścić w początkowej linii kodu, w miejscu <???, aby została ona wyświetlona w podany sposób?

W metodach klasy GoldCustomer dostępne są tylko pola

public class Customer { public string Name; protected int Id; private int Age; } public class GoldCustomer: Customer { private GoldPoints: int; }

Jakie są różnice między typem łańcuchowym a typem znakowym?

Jakie cechy posiada model prototypowy w zakresie zarządzania projektami?

Co to jest git rebase?